Saldırının Genel Çerçevesi

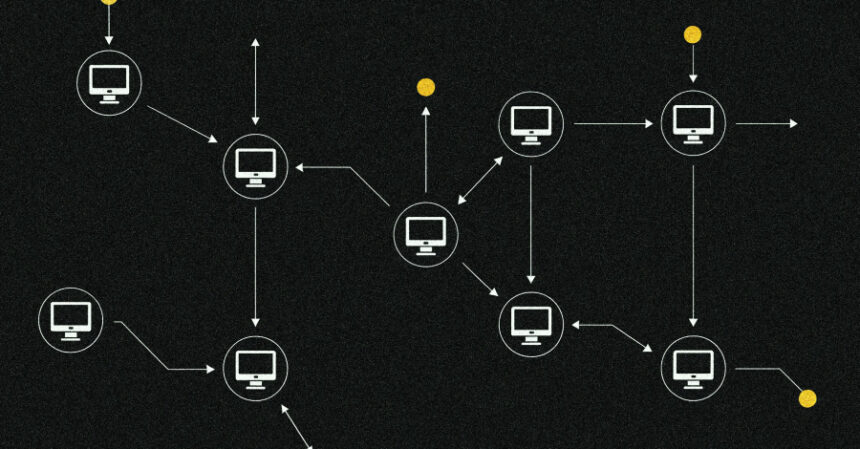

Aeternum adlı gelişmiş bir botnet, komut ve kontrol (C2) altyapısını Polygon blok zinciri üzerinde şifrelenmiş komutlar kullanarak kuruyor. Bu yaklaşım, geleneksel C2 sunucularının veya alan adlarının engellenmesini zorlaştırıyor ve botnetin kaldırılmasını güçleştiriyor. Botnetin komutları, halka açık Polygon blok zincirindeki akıllı sözleşmelere yazılıyor ve enfekte cihazlar bu komutları Polygon’un RPC uç noktalarından şifreli şekilde çekip çözümlüyor.

Bu yöntem, Aeternum’un C2 altyapısını kalıcı ve dirençli kılıyor. Botnetin hem 32 bit hem 64 bit yerel C++ yükleyicisi bulunuyor ve komutlar doğrudan blok zincirine işlem olarak yazılıyor. Operatörler, farklı işlevlere sahip birden fazla akıllı sözleşmeyi aynı anda yönetebiliyor; örneğin klipper, stealer, RAT veya kripto madencisi gibi modüller kullanılabiliyor.

Saldırı Zinciri ve Teknik Detaylar

Botnetin saldırı zinciri şu şekilde özetlenebilir:

- Başlangıçta, LenAI adlı tehdit aktörü tarafından yeraltı forumlarında satılan kötü amaçlı yazılım paneli ve yapılandırılmış sürümleri kullanılıyor.

- Yükleyici, enfekte cihazlarda C++ tabanlı yerel bir modül olarak çalışıyor ve Polygon blok zincirindeki akıllı sözleşmelerden şifrelenmiş komutları alıyor.

- Komutlar, Polygon RPC uç noktaları üzerinden çekilip çözümleniyor ve cihazlarda çalıştırılıyor.

- Botnet, anti-analiz teknikleriyle sanallaştırılmış ortamları tespit ediyor ve antivirüs tespiti için Kleenscan gibi araçlarla uyumluluğu artırıyor.

Bu yapı, operatörlerin sunucu kiralama, alan adı kaydı veya geleneksel altyapı yönetimine ihtiyaç duymadan sadece bir kripto cüzdanı ve panelle operasyon yürütmesini sağlıyor. Komutlar onaylandıktan sonra cüzdan sahibinden başka hiç kimse tarafından değiştirilemiyor veya kaldırılmıyor.

Siber Güvenlik Ekipleri İçin Öneriler

- Polygon ve benzeri blok zinciri ağlarında anormal işlem ve akıllı sözleşme dağıtımlarını izleyin.

- EDR çözümlerinizde C++ tabanlı yerel yükleyicilerin davranışlarını ve RPC çağrılarını takip edin.

- Şifrelenmiş komutların çözümlenmesi ve yürütülmesi için kullanılan RPC uç noktalarına yönelik ağ trafiğini analiz edin.

- Sanallaştırma ve sandbox ortamlarında çalışan kötü amaçlı yazılımları tespit etmek için anti-analiz tekniklerine karşı önlemler geliştirin.

- Blok zinciri tabanlı C2 altyapılarına karşı SIEM sistemlerinde özel uyarılar ve korelasyon kuralları oluşturun.

- Olay müdahale süreçlerinde blockchain tabanlı komutların izini sürmek için blockchain analiz araçlarını entegre edin.

- Kullanıcı ve erişim yönetiminde Zero Trust prensiplerini uygulayarak, kötü amaçlı yazılımın yayılmasını sınırlayın.

- Ağ segmentasyonu ile kritik sistemlerin blockchain tabanlı C2 iletişiminden izole edilmesini sağlayın.

Kurumsal Ortamlarda Olası Senaryo

Örneğin, finans sektöründe faaliyet gösteren bir kurumda Aeternum botnet enfeksiyonu gerçekleştiğinde, geleneksel C2 sunucularının engellenmesi yeterli olmayabilir. Botnet, Polygon blok zinciri üzerinden komut alarak uzaktan yönetilmeye devam edecektir. Bu durumda, kurumun SIEM ve EDR sistemleri blockchain ağ trafiğini analiz etmeli, RPC çağrılarındaki anormallikler tespit edilmelidir. Ayrıca, Zero Trust mimarisi ve ağ segmentasyonu ile kritik sistemlerin enfeksiyondan korunması sağlanmalıdır.

Teknik Özet

- Kötü amaçlı yazılım: Aeternum botnet, C++ tabanlı yerel yükleyici

- C2 altyapısı: Polygon blok zinciri üzerinde şifrelenmiş komutlar

- Kullanılan teknolojiler: Akıllı sözleşmeler, Polygon RPC uç noktaları, Kleenscan anti-virüs uyumluluk taraması

- Anti-analiz: Sanallaştırma tespiti, antivirüs tespiti önlemleri

- Operasyon maliyeti: Düşük, sadece MATIC tokeni ile işlem ücretleri

- Tehdit aktörü: LenAI, yeraltı forumlarında panel ve kod tabanı satışı

- Önerilen savunma: Blockchain işlem takibi, EDR ve SIEM entegrasyonu, ağ segmentasyonu, Zero Trust erişim kontrolleri