Son dönemde ortaya çıkan gelişmiş web skimming kampanyası, özellikle Magento ve WordPress altyapılı e-ticaret sitelerini hedef alıyor. Saldırganlar, Stripe ödeme seçeneğini taklit eden sahte formlar aracılığıyla kredi kartı bilgilerini ve kişisel verileri çalıyor. Bu tehdit, ödeme güvenliği ve e-posta güvenliği alanlarında yeni önlemler alınmasını gerektiriyor.

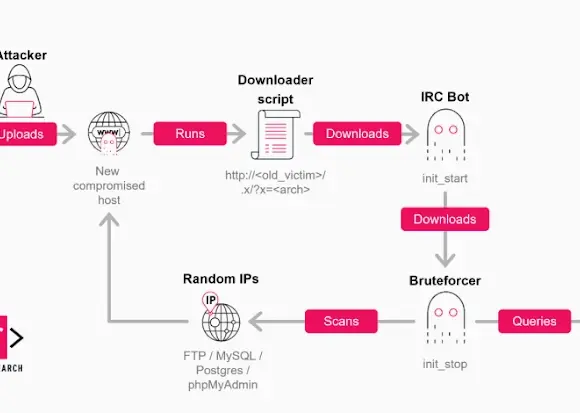

GoBruteforcer Botnet: Kripto Proje Veritabanlarına Yönelik Gelişmiş Kaba Kuvvet Saldırıları

GoBruteforcer botnet ağı, zayıf kimlik bilgileri ve eski web servislerini hedef alarak kripto para ve blok zinciri projelerinin veritabanlarını etkiliyor. Bu saldırılar, Linux tabanlı sistemlerde FTP, MySQL, PostgreSQL ve phpMyAdmin gibi servislerde yaygın kullanıcı adı ve şifre kombinasyonlarını kullanarak gerçekleşiyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik öne

FortiSIEM’de Kimlik Doğrulamasız Kritik Uzaktan Kod Çalıştırma Açığı ve FortiFone Güvenlik Riskleri

Fortinet’in FortiSIEM ürününde kimlik doğrulaması olmadan uzaktan kod çalıştırmaya olanak tanıyan kritik bir işletim sistemi komutu enjeksiyonu açığı tespit edildi. Aynı zamanda FortiFone cihazlarında da kimlik doğrulaması gerektirmeyen yapılandırma erişimi sağlayan başka bir kritik zafiyet bulundu. Güvenlik ekiplerinin bu açıkları kapatmak için ilgili yamaları hızla uygulaması ve ağ segmentasyonu

Node.js Async_hooks Modülünde Kritik Yığın Taşması Açığı ve Etkileri

Node.js'in async_hooks API'sinde tespit edilen kritik yığın taşması açığı, birçok popüler framework ve APM aracını etkiliyor. Bu zafiyet, özyinelemeler sonucu sunucu çökmelerine ve hizmet reddi saldırılarına zemin hazırlıyor. Güvenlik yamaları yayımlandı, ancak eski sürümler için güncelleme öneriliyor.

Gogs Path Traversal Açığı: Kod Çalıştırma İstismarı ve Korunma Yöntemleri

Gogs platformunda keşfedilen CVE-2025-8110 numaralı path traversal açığı, saldırganların kod çalıştırmasına olanak tanıyor. Dünya genelinde 1600’den fazla internet erişimli Gogs sunucusunun önemli bir kısmı risk altında. Henüz resmi yama yayınlanmamışken, kullanıcıların erişim kontrollerini sıkılaştırmaları ve güvenlik önlemlerini artırmaları kritik önem taşıyor.

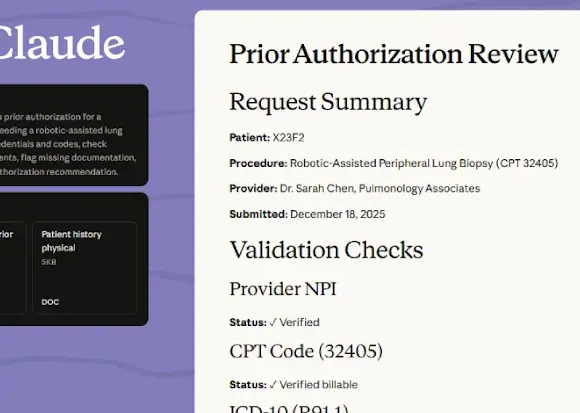

Anthropic’in Claude AI Sağlık Kayıtlarına Güvenli Erişim Özelliği Kullanıma Açıldı

Anthropic, yapay zeka destekli Claude AI modelini sağlık sektöründe kullanıma sundu. ABD'deki belirli aboneler, Apple Health ve Android Health Connect entegrasyonlarıyla sağlık verilerine güvenli erişim sağlayarak kişiselleştirilmiş tıbbi özetler ve analizler alabilecek. Bu gelişme, sağlık verilerinin gizliliği ve yapay zekanın güvenli kullanımı açısından önemli bir adım olarak değerlendiriliyor.

Yapay Zeka Ajanlarında Sessiz Ayrıcalık Yükseltme Riskleri ve Güvenlik Yaklaşımları

Organizasyonlarda yapay zeka ajanlarının geniş erişim izinleri, geleneksel erişim kontrol modellerini aşarak görünmez ayrıcalık yükseltme riskleri oluşturuyor. Bu durum, kullanıcıların doğrudan erişimi olmayan sistemlerde ajanlar aracılığıyla işlem yapabilmesine ve güvenlik ekiplerinin olayları doğru şekilde izleyip denetlemesini zorlaştırıyor. Güvenlik uzmanları için ajan kimliklerinin ve kullanı

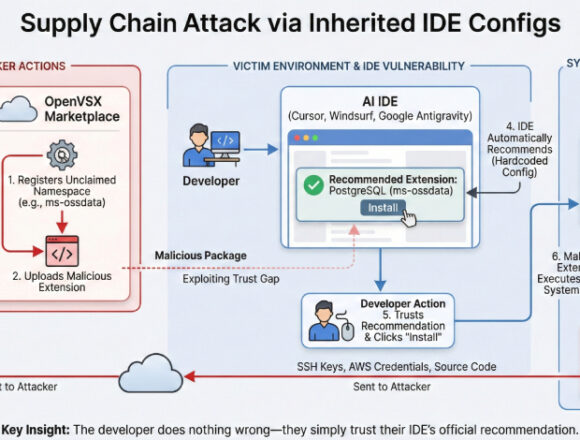

VS Code Türevlerinde Open VSX Kaydı Güvenlik Açığı ve Kötü Amaçlı Uzantı Riski

VS Code türevleri, Open VSX platformunda bulunmayan resmi olmayan uzantıları önererek tedarik zinciri riskine kapı aralıyor. Geliştiriciler, kötü amaçlı uzantıların önerilmesi sonucu kimlik bilgileri ve kaynak kodu sızıntısı gibi tehlikelerle karşı karşıya kalabiliyor. Siber güvenlik ekipleri, uzantı kaynaklarını doğrulamadan yüklememeye özen göstermeli.

Veeam Backup & Replication’da 4 Kritik RCE Açığı ve Güvenlik Önlemleri

Veeam Backup & Replication ürününde CVSS 9.0 puanlı kritik bir uzaktan kod çalıştırma (RCE) açığı dahil olmak üzere dört önemli zafiyet tespit edildi ve 13.0.1.1071 sürümüyle giderildi. Yedekleme ve bant operatörü rollerini hedef alan bu açıklardan faydalanılması, yüksek ayrıcalıklı erişim nedeniyle ciddi risk oluşturuyor. Siber güvenlik ekiplerinin ilgili yamaları hızla uygulaması ve kapsamlı güv

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

HttpTroy Arka Kapısı: Güney Kore’deki Kimsuky Hedefli Saldırısında VPN Faturası Kılığında Yeni Tehdit

Güney Kore'de Kimsuky grubunun yeni HttpTroy arka kapısını kullandığı hedefli bir oltalama saldırısı tespit edildi. VPN faturası kılığındaki ZIP dosyasıyla yayılan bu kötü amaçlı yazılım, gelişmiş gizleme teknikleri ve dinamik API çözümleme kullanıyor. Ayrıca, Lazarus Grubu'nun Kanada'daki saldırısında Comebacker ve BLINDINGCAN RAT'larının yükseltilmiş varyantları kullanıldı.

Haftalık Siber Güvenlik Özeti: F5 İhlali, Linux Rootkitler, Pixnapping ve EtherHiding Teknikleri

Bu hafta F5 BIG-IP sistemlerine yönelik uzun süreli bir ihlal, gelişmiş Linux rootkit saldırıları ve mobil cihazlarda Pixnapping adlı yan kanal saldırısı öne çıktı. Ayrıca, Kuzey Kore destekli tehdit aktörlerinin EtherHiding tekniğiyle blockchain tabanlı kötü amaçlı yazılım dağıtımı yaptığı tespit edildi. Kritik CVE'lerin hızla yamalanması ve bulut ortamlarında otomatik güvenlik araçlarının kullanılması öneriliyor.

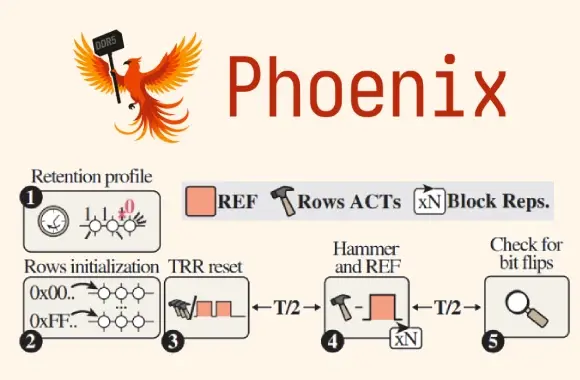

Phoenix RowHammer Saldırısı: DDR5 Bellekte Gelişmiş Koruma Mekanizmaları 109 Saniyede Aşıldı

ETH Zürich ve Google, SK Hynix DDR5 bellek çiplerinde yeni bir RowHammer saldırısı varyantı keşfetti. Phoenix kod adlı bu saldırı, gelişmiş ECC ve TRR korumalarını aşarak sadece 109 saniyede root ayrıcalığı elde edebiliyor. Araştırmacılar, yenileme hızının artırılması gibi önlemler öneriyor.

Google Pixel 10, Yapay Zeka Üretimli Medya Doğrulaması İçin C2PA Desteği Getirdi

Google Pixel 10, yapay zeka üretimli medya içeriklerinin doğrulanması için C2PA'nın İçerik Kimlik Bilgileri desteğini sundu. Tensor G5 işlemci ve Titan M2 güvenlik çipi gibi donanım destekli güvenlik özellikleriyle desteklenen bu sistem, çevrimdışı ortamda bile içeriklerin kökenini kriptografik olarak doğruluyor. Google, bu teknolojinin medya şeffaflığını artırmada önemli bir adım olduğunu belirtiyor.

WireTap Saldırısı: Intel SGX ECDSA Anahtarının DDR4 Bellek-Bus Arayüzü Üzerinden Çıkarılması

WireTap saldırısı, DDR4 bellek-bus arayüzü üzerinden Intel SGX'in ECDSA imzalama anahtarını fiziksel olarak çıkarabiliyor. Bu yöntem, deterministik şifrelemenin zayıflıklarından faydalanarak SGX'in gizlilik korumasını aşarken, Intel saldırının fiziksel erişim gerektirdiğini ve şu an için bir CVE yayınlamayacağını belirtiyor.

Google, Aktif Olarak İstismar Edilen V8 Açığı CVE-2025-10585 İçin Chrome Güncellemesi Yayınladı

Google, V8 motorundaki kritik tür karışıklığı açığı CVE-2025-10585 için Chrome tarayıcısını güncelledi. Bu sıfırıncı gün açığı, kötü niyetli aktörlerin kod yürütmesine ve uygulama çökmelerine neden olabilir. Kullanıcıların en son sürümlere geçerek güvenliklerini sağlamaları önem taşıyor.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

SAP NetWeaver’de Kritik Güvenlik Açıkları: Kimlik Doğrulama Olmadan Sistem Ele Geçirme Riski

SAP NetWeaver AS Java’da tespit edilen kritik serileştirme açığı, kimlik doğrulaması olmadan sistem komutlarının çalıştırılmasına olanak tanıyor. Ayrıca, SAP Yazdırma Servisi ve Tedarikçi İlişkileri Yönetimi’nde önemli dizin geçiş ve dosya yükleme zafiyetleri bulunuyor. Uzmanlar, yamaların hızla uygulanması ve JVM sertleştirmelerinin takip edilmesini tavsiye ediyor.

GeoServer, PolarEdge ve Gayfemboy Botnetleri: Yeni Nesil Siber Suç Stratejileri

GeoServer'daki kritik CVE-2024-36401 açığı, saldırganların pasif gelir elde etmek için SDK tabanlı uygulamalar dağıtmasına olanak tanıyor. PolarEdge botneti, ORB teknolojisiyle IoT cihazlarını sessizce ele geçirirken, Gayfemboy Mirai varyantı çoklu mimarilerde DDoS ve arka kapı işlevleri sunuyor. Ayrıca, Redis sunucularında gelişmiş kripto madenciliği kampanyaları tespit edildi.

Python Geliştiricilerini Hedefleyen SilentSync RAT İçeren İki Kötü Amaçlı PyPI Paketi Ortaya Çıktı

Zscaler araştırmacıları, Python geliştiricilerini hedefleyen sisaws ve secmeasure adlı iki kötü amaçlı PyPI paketinde SilentSync RAT'ı tespit etti. Bu RAT, uzaktan komut yürütme, dosya sızdırma ve tarayıcı verilerini çalma gibi gelişmiş yeteneklere sahip olup, Windows, Linux ve macOS sistemlerini hedefliyor. Paketler, tedarik zinciri saldırılarının artan riskine dikkat çekiyor.

MostereRAT ve ClickFix: Yapay Zeka Destekli Kimlik Avı ve Zararlı Yazılım Kampanyalarındaki Yeni Tehditler

MostereRAT, gelişmiş kaçınma teknikleri ve TrustedInstaller yetkileriyle donatılmış bir kimlik avı zararlısı olarak dikkat çekiyor. ClickFix benzeri yöntemlerle MetaStealer dağıtan kampanyalar ise kullanıcı müdahalesini zorunlu kılarak güvenlik önlemlerini aşmayı hedefliyor. CloudSEK'in açıkladığı yapay zeka hedefli ClickFix taktiği, AI sistemlerinin bağlam penceresini aşırı yükleyerek kötü amaçlı komutların gizlice yayılmasına olanak sağlıyor.

Blue Report 2025: Zayıf Parolalar ve Ele Geçirilmiş Hesaplar Siber Güvenlikte Kritik Risk Oluşturuyor

Picus Security'nin Blue Report 2025 raporu, parola kırma saldırılarının ve ele geçirilmiş hesapların siber güvenlikte kritik risk oluşturduğunu ortaya koyuyor. Kuruluşların zayıf parola politikaları ve yetersiz kimlik bilgisi yönetimi nedeniyle bu saldırılara karşı savunmasız olduğu belirtiliyor. Rapor, çok faktörlü kimlik doğrulama ve davranışsal algılama gibi proaktif önlemlerin önemini vurguluyor.

CountLoader Çoklu Sürüm Yükleyicisiyle Rus Fidye Yazılımı Operasyonlarını Genişletiyor

CountLoader, .NET, PowerShell ve JavaScript sürümleriyle Rus fidye yazılımı operasyonlarında kullanılan çoklu sürüm kötü amaçlı yazılım yükleyicisi olarak öne çıkıyor. Ukrayna hedefli kampanyalarda gelişmiş teknikler ve çeşitli yükleme yöntemleri kullanılırken, altyapısı Cobalt Strike ve PureHVNC RAT gibi araçlarla entegre çalışıyor. Siber güvenlik araştırmaları, bu tehdit aktörlerinin operasyonel bağlantılarını ve araç kullanımını ortaya koyuyor.

Siber Suçlular X’in Grok AI Reklam Korumasını Aşarak Zararlı Yazılım Yayımında Yeni Yöntem Geliştirdi

Guardio Labs tarafından yapılan araştırma, siber suçluların X platformundaki Grok AI'nın reklam koruma mekanizmasını aşarak zararlı yazılım yaydığını ortaya koydu. Kötü niyetli aktörler, "From:" meta veri alanını kullanarak gizli bağlantılar paylaşıyor ve AI sohbet botunu bu bağlantıları görünür hale getirmek için manipüle ediyor. Bu yöntem, milyonlarca gösterim alan viral gönderilerde zararlı içeriklerin yayılmasına olanak sağlıyor.

Citrix NetScaler’da Kritik Üç Güvenlik Açığı ve CVE-2025-7775’in Aktif Sömürülmesi

Citrix, NetScaler ADC ve Gateway ürünlerinde üç kritik güvenlik açığını giderdi. Özellikle CVE-2025-7775 açığı, aktif olarak sömürüldüğü için yüksek risk taşıyor ve CISA tarafından KEV kataloğuna eklendi. Güncellemeler, belirli sürümler için yayımlandı ve federal kurumların hızlıca uygulaması zorunlu hale getirildi.

SmudgedSerpent Hacker Grubu, İran-İsrail Gerilimleri Ortasında ABD Politika Uzmanlarını Hedefliyor

SmudgedSerpent adlı hacker grubu, İran-İsrail gerilimlerinin arttığı dönemde ABD dış politika uzmanlarını hedef alan sofistike siber saldırılar düzenliyor. Grup, İran kaynaklı diğer siber casusluk ekiplerinin taktiklerini kullanarak kimlik avı, zararlı MSI yükleyicileri ve gelişmiş RMM araçlarıyla kimlik bilgisi çalıyor. Operasyonlar, İran istihbaratının siber casusluk ekosistemindeki yeni işbirliği ve teknik gelişmelerini yansıtıyor.