cPanel ve WHM platformlarında tespit edilen üç yeni güvenlik açığı için güncellemeler yayımlandı. Özellikle sistem yöneticileri ve hosting sağlayıcıları için kritik önem taşıyan bu açıklar, yetersiz giriş doğrulaması nedeniyle yetkisiz erişim riskini artırıyor. Güncellemelerin hızlıca uygulanması, olası saldırı zincirlerinin önüne geçmek için gereklidir.

Kategori: Bulut Güvenliği

Google Gemini CLI ve Cursor’daki Kritik RCE Zafiyetleri Düzeltildi

Google, Gemini CLI ve Cursor bileşenlerinde tespit edilen kritik uzaktan kod çalıştırma (RCE) açıklarını giderdi. Bu zafiyetler, saldırganların kötü amaçlı içerik yükleyerek sistemlerde yetkisiz kod çalıştırmasına imkan tanıyordu. Siber güvenlik ekipleri, ilgili yamaları hızla uygulayarak riskleri azaltmalı.

Tek Git Push ile Kritik GitHub RCE Açığı: CVE-2026-3854 Detayları ve Korunma Yolları

CVE-2026-3854 kodlu kritik bir GitHub uzaktan kod çalıştırma (RCE) açığı keşfedildi. Bu zafiyet, push erişimi olan saldırganların hedef sistemlerde komut enjeksiyonu yapmasına imkan tanıyor. Siber güvenlik profesyonelleri için bu tür saldırılara karşı önlem almak ve sistemlerini güncel tutmak kritik önem taşıyor.

Uygulamalar Arası İzin Paylaşımı: Kritik Güvenlik Riskleri ve Koruma Yöntemleri

Son analizler, uygulamalar arasında paylaşılan izinlerin ve kimlik bilgilerinin kötüye kullanılmasının siber saldırılarda artan bir risk oluşturduğunu gösteriyor. Özellikle OpenAI API anahtarları gibi hassas verilerin düz metin halinde paylaşılması, kurumları hedef alan karmaşık saldırı zincirlerine zemin hazırlıyor. Bu durum, e-posta güvenliği ve bulut güvenliği alanlarında alınacak önlemlerin ön

Cohere AI Terrarium Sandbox Açığında Kritik Kök Kod Çalıştırma ve Konteyner Kaçışı

Cohere AI Terrarium platformunda keşfedilen yüksek şiddetli bir sandbox kaçış açığı, saldırganların JavaScript prototip zinciri üzerinden ana işlemde kök yetkisiyle kod çalıştırmasına olanak tanıyor. CVE-2026-5752 olarak takip edilen bu zafiyet, konteyner izolasyonunu aşarak sistem güvenliğini ciddi şekilde tehdit ediyor. Siber güvenlik ekiplerinin bu tür konteyner tabanlı uygulamalarda kapsamlı i

Microsoft Graph API Üzerinden Güney Asya’da Linux GoGra Arka Kapısı Aktif

Son analizlere göre, Güney Asya'da Linux tabanlı GoGra arka kapısı, Microsoft Graph API ve Outlook posta kutularını kullanarak gizli bir komut ve kontrol kanalı oluşturuyor. Bu yöntem, geleneksel ağ savunmalarını aşmak için e-posta güvenliği ve bulut altyapılarını hedef alıyor. Siber güvenlik uzmanları, bu gelişmiş saldırı zincirine karşı EDR ve ağ segmentasyonu gibi önlemlerin önemine dikkat çeki

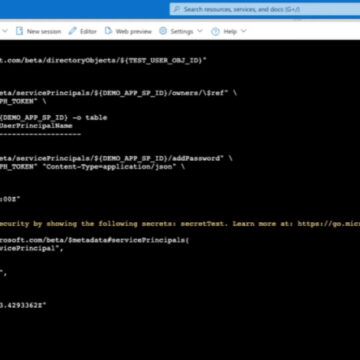

Microsoft Entra ID’deki Kritik Rol Açığı Giderildi: Hizmet Temsilcisi Ele Geçirme Riski Azaltıldı

Microsoft, Entra ID platformundaki Agent ID Administrator rolünde tespit edilen kritik bir güvenlik açığını kapattı. Bu zafiyet, saldırganların hizmet temsilcisi hesaplarını ele geçirerek kimlik yaşam döngüsü yönetimini kötüye kullanmasına olanak tanıyordu. Siber güvenlik profesyonelleri için IAM ve bulut güvenliği perspektifinden önemli bir gelişme olarak değerlendiriliyor.

Ön Yetkilendirme Zincirleri ve Android Rootkitleri: Güncel Siber Tehditler ve Korunma Yöntemleri

Son dönemde ortaya çıkan ön yetkilendirme zincirleri, Android rootkitleri ve AWS CloudTrail kaçışı gibi tehditler, özellikle kurumsal ve bulut ortamlarını hedef alıyor. Bu gelişmeler, karmaşık saldırı zincirleri ve eski yazılım açıklarının zincirlenmesiyle gerçekleşiyor. Siber güvenlik profesyonelleri için kritik önlemler ve teknik detaylar haberimizde.

TikTok İşletme Hesaplarına Yönelik AitM Phishing ve Cloudflare Turnstile Kaçırma Taktikleri

Son dönemde tespit edilen AitM (Adversary-in-the-Middle) phishing saldırıları, TikTok işletme hesaplarını hedef alıyor. Bu kampanyada Cloudflare Turnstile güvenlik mekanizması aşılmakta ve kötü amaçlı reklamcılık ile zararlı yazılım dağıtımı amaçlanmaktadır. Siber güvenlik uzmanları, bu gelişmeler ışığında e-posta güvenliği ve bulut güvenliği önlemlerini artırmayı öneriyor.

OAuth İstismarıyla Microsoft 365 Kuruluşlarına Yönelik Kimlik Avı Kampanyası: 5 Ülkede 340+ Hedef

Son raporlara göre, 19 Şubat 2026'dan itibaren başlayan ve OAuth protokolündeki zafiyetleri hedef alan kimlik avı kampanyası, beş farklı ülkede 340'tan fazla Microsoft 365 kuruluşunu etkiledi. Bu saldırılar, özellikle bulut güvenliği ve e-posta güvenliği alanlarında kritik riskler oluşturuyor.