Saldırının Genel Çerçevesi

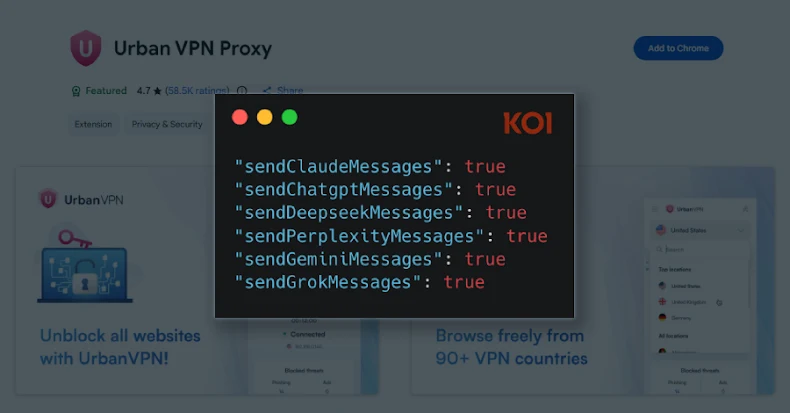

Urban VPN isimli Chrome ve Microsoft Edge eklentisi, 2025 yılının ortalarında yapılan bir güncellemeyle kullanıcıların yapay zeka (YZ) sohbet botlarına gönderdiği komutları ve bu botlardan aldığı yanıtları sessizce toplamaya başladı. Eklenti, OpenAI ChatGPT, Anthropic Claude, Google Gemini gibi popüler YZ platformlarıyla etkileşimde bulunan kullanıcıların sohbet verilerini, fetch() ve XMLHttpRequest() API’lerini geçersiz kılarak tüm ağ trafiğini kendi kodundan geçiriyor. Böylece, kullanıcıların komutları, yanıtları, oturum bilgileri ve zaman damgaları gibi hassas veriler iki uzak sunucuya iletiliyor.

Hangi Sistemler Risk Altında?

Urban VPN, özellikle VPN hizmeti arayan ve YZ destekli sohbet botlarını kullanan bireysel kullanıcılar ile küçük ve orta ölçekli işletmelerde yaygın olarak tercih ediliyor. Google Chrome Web Mağazası’nda 4.7 puan alan eklentinin Microsoft Edge’deki kurulum sayısı 1.3 milyonu aşmış durumda. Ayrıca, aynı geliştiriciye ait 1ClickVPN Proxy, Urban Browser Guard ve Urban Ad Blocker gibi diğer eklentilerde de benzer veri toplama işlevleri tespit edildi. Bu eklentilerin toplam kurulum sayısı 8 milyonu buluyor.

Saldırı Zinciri ve Teknik Detaylar

Urban VPN eklentisinin 5.5.0 sürümüyle aktif hale gelen YZ veri toplama özelliği, JavaScript yürütücüler aracılığıyla chatgpt.js, claude.js, gemini.js gibi platformlara özgü tetikleyiciler kullanıyor. Bu yürütücüler, kullanıcıların sohbet botlarıyla yaptığı tüm etkileşimleri yakalayıp, verileri “analytics.urban-vpn[.]com” ve “stats.urban-vpn[.]com” adreslerine gönderiyor. Toplanan veriler arasında kullanıcı komutları, sohbet yanıtları, oturum meta verileri, platform ve model bilgileri bulunuyor. Ayrıca, bu veriler anonimleştirilse de, üçüncü taraf reklam istihbarat firması BIScience tarafından ticari amaçlarla kullanılıyor ve iş ortaklarıyla paylaşılıyor.

Siber Güvenlik Ekipleri İçin Öneriler

- Kurumsal ağlarda eklenti kullanımını merkezi olarak denetleyin ve gereksiz eklentilerin yüklenmesini engelleyin.

- Tarayıcı eklentilerinin izinlerini düzenli olarak gözden geçirin ve özellikle ağ trafiğini yönlendiren eklentilere dikkat edin.

- EDR ve SIEM sistemlerinde anormal ağ trafiği ve API çağrılarını izleyerek şüpheli eklenti aktivitelerini tespit edin.

- Zero Trust prensipleri kapsamında kullanıcı cihazlarında uygulama beyaz listeleme politikaları uygulayın.

- Kullanıcıları e-posta güvenliği ve sosyal mühendislik saldırılarına karşı bilinçlendirin; eklenti indirme alışkanlıkları konusunda eğitim verin.

- Tarayıcıların otomatik güncelleme mekanizmalarını takip ederek, güncellemeler sonrası eklenti davranışlarını analiz edin.

- Olay müdahale süreçlerinde, şüpheli eklentilerin oluşturduğu veri sızıntısı risklerini değerlendirin ve gerekli izolasyon adımlarını uygulayın.

Kurumsal Ortamlarda Olası Senaryo

Bir finans kurumunda çalışanlar, güvenlik amacıyla Urban VPN eklentisini kullanmaya başladı. Ancak eklentinin YZ sohbet verilerini toplaması nedeniyle, çalışanların müşteri bilgileri ve finansal verilerinin yer aldığı sohbet kayıtları gizlice üçüncü taraflara iletildi. Bu durum, kurumun veri koruma politikalarını ihlal ederek KVKK ve GDPR gibi regülasyonlara uyumsuzluk riskini doğurdu. Kurumun SIEM sistemi, anormal veri çıkışlarını tespit etse de, eklentinin meşru bir araç olarak görünmesi nedeniyle müdahale gecikti.

Alınabilecek Önlemler

Bu tür gizli veri toplama faaliyetlerine karşı, kurumlar öncelikle tarayıcı eklentilerinin kullanımını sınırlandırmalı ve merkezi yönetim politikaları oluşturmalıdır. Eklentilerin ağ trafiğini manipüle etme yetenekleri, özellikle fetch() ve XMLHttpRequest() API’lerinin kötüye kullanımı, kapsamlı loglama ve trafik analizleri ile izlenmelidir. Ayrıca, kullanıcıların YZ sohbetlerinde paylaştığı hassas verilerin korunması için uçtan uca şifreleme ve IAM çözümleri entegre edilmelidir. Son olarak, e-posta güvenliği ve sosyal mühendislik saldırılarına karşı farkındalık artırılmalı, olası veri sızıntılarına karşı hızlı olay müdahale planları hazırlanmalıdır.