Saldırının Genel Çerçevesi

2026 Ocak ve Şubat ayları arasında tespit edilen yeni TrickMo varyantı, özellikle Fransa, İtalya ve Avusturya’daki finansal hizmet kullanıcılarını hedef alıyor. Bu kötü amaçlı yazılım, Android platformunda çalışan ve banka uygulamaları ile kripto para cüzdanlarını etkileyen gelişmiş bir tehdit oluşturuyor. TrickMo’nun yeni versiyonu, çalışma zamanında yüklenen dex modüllerle esnek bir yapıya sahip.

Saldırı Zinciri ve Teknik Detaylar

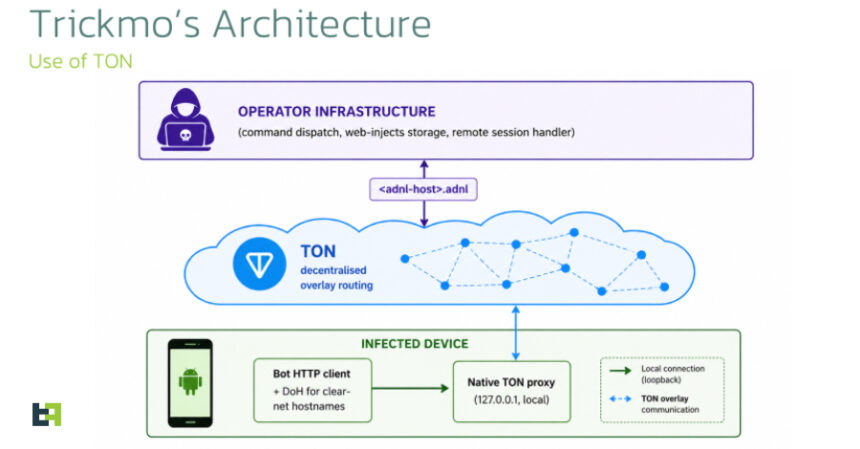

Yeni varyant, TON (Telegram Open Network) protokolü tabanlı C2 (Command and Control) sunucularıyla iletişim kuruyor. Bu sunucular, SOCKS5 proxy aracılığıyla ağ içinde pivotlama yaparak kurban cihaz üzerinden diğer sistemlere erişim sağlıyor. Bu yöntem, saldırganların ağ segmentasyonu ve güvenlik duvarı önlemlerini aşmasına olanak tanıyor. TrickMo, özellikle Android’in çalışma zamanında dinamik olarak yüklenen APK modülleri (dex.module) kullanarak tespit edilmesini zorlaştırıyor.

Saldırı zinciri genel olarak şu adımlardan oluşuyor:

- Phishing veya sosyal mühendislik yoluyla kötü amaçlı APK’nın cihazlara yüklenmesi.

- Çalışma zamanında ek dex modüllerinin indirilip yüklenmesi.

- TON C2 sunucularıyla güvenli ve gizli iletişim kurulması.

- SOCKS5 proxy üzerinden ağ pivotlama ile iç ağdaki diğer hedeflere erişim sağlanması.

Hangi Sistemler Risk Altında?

Özellikle finans sektöründe faaliyet gösteren banka müşterileri ve kripto para cüzdan kullanıcıları risk altında. Android işletim sistemi kullanan mobil cihazlar hedefleniyor. Bu durum, mobil bankacılık ve dijital varlık yönetimi yapan kullanıcıların e-posta güvenliği ve mobil uygulama güvenliğine ekstra önem vermesi gerektiğini gösteriyor.

Siber Güvenlik Ekipleri İçin Öneriler

Bu gelişmiş tehdide karşı kurumların aşağıdaki önlemleri alması önerilir:

- Mobil cihazlarda çalışan EDR çözümlerini güncel tutmak ve anormal dex modülü yüklemelerini izlemek.

- TON protokolü ve SOCKS5 trafiğini SIEM sistemlerinde özel olarak analiz etmek.

- Ağ segmentasyonu ve Zero Trust prensipleriyle iç ağdaki pivotlama riskini azaltmak.

- MFA (Çok Faktörlü Kimlik Doğrulama) uygulayarak kimlik doğrulama güvenliğini artırmak.

- Phishing saldırılarına karşı kullanıcı farkındalığını artırmak ve e-posta güvenliği çözümlerini güçlendirmek.

- Mobil uygulama izinlerini düzenli olarak denetlemek ve gereksiz yetkileri kaldırmak.

- Olay müdahale planlarını güncelleyerek mobil tehditlere karşı hızlı reaksiyon sağlamak.

- Güvenlik duvarlarında SOCKS5 proxy trafiğine yönelik kural ve loglamaları aktif hale getirmek.

Teknik Özet

- Kullanılan araçlar: TrickMo Android zararlısı, TON protokolü tabanlı C2, SOCKS5 proxy.

- Hedef Bölgeler: Fransa, İtalya, Avusturya.

- Hedef Sektörler: Bankacılık ve kripto para cüzdanı kullanıcıları.

- Saldırı Zinciri: Sosyal mühendislik → APK yükleme → Dex modülü çalışma zamanı yüklemesi → TON C2 iletişimi → SOCKS5 ile ağ pivotlama.

- Önerilen Savunma: Mobil EDR, SIEM ile trafik analizi, MFA, ağ segmentasyonu, phishing farkındalığı.