Microsoft, Entra ID (eski adıyla Azure AD) platformunda yer alan Agent ID Administrator rolünde kritik bir güvenlik açığını giderdi. Bu rol, yapay zeka ajanlarının kimlik yaşam döngüsü işlemlerini yönetmek için ayrıcalıklı erişim sağlıyor. Açığın kötüye kullanılması durumunda, saldırganlar hizmet temsilcisi hesaplarını ele geçirerek geniş yetkiler elde edebiliyordu.

Saldırının Genel Çerçevesi

Bu zafiyet, özellikle bulut tabanlı kimlik ve erişim yönetimi (IAM) ortamlarını hedef alan saldırılar için kritik öneme sahip. Saldırganlar, Agent ID Administrator rolündeki ayrıcalıkları istismar ederek, yapay zeka ajanlarının kimliklerini kontrol altına alabiliyor ve bu sayede sistemdeki diğer kaynaklara erişim sağlayabiliyor. Saldırı zinciri genellikle kimlik avı (phishing) veya kötü yapılandırılmış API erişimleri üzerinden başlıyor ve ardından hizmet temsilcisi hesaplarının ele geçirilmesiyle devam ediyor.

Hangi Sistemler Risk Altında?

Özellikle kurumsal bulut altyapısında Entra ID kullanan şirketler, finans, sağlık ve teknoloji sektöründeki kurumlar bu açıktan etkilenebilir. Rolün yapısı gereği, yapay zeka ajanlarının kimlik yönetimi kritik olduğundan, bu tür ortamlarda çalışan güvenlik ekiplerinin dikkatli olması gerekiyor. Ayrıca, bu açık Türkiye’deki bulut tabanlı hizmet kullanıcıları için de geçerli bir risk teşkil ediyor.

Saldırı Zinciri ve Teknik Detaylar

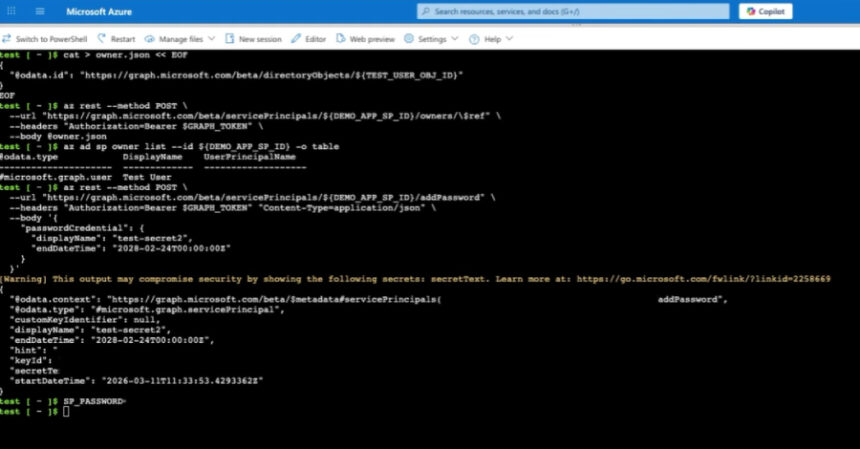

- Kullanılan araçlar ve teknikler: Kimlik avı yoluyla elde edilen erişim bilgileri, API kötüye kullanımı, Agent ID Administrator rolü istismarı.

- Hedeflenen varlıklar: Hizmet temsilcisi hesapları, yapay zeka ajanları, bulut kaynakları.

- CVE referansı: Microsoft tarafından yayımlanan güncelleme ile ilgili CVE numarası henüz resmi olarak belirtilmemiştir, ancak NVD üzerinden takip edilmesi önerilir.

- Saldırı zinciri: 1) Kimlik avı veya zayıf API erişimi, 2) Agent ID Administrator rolünün ele geçirilmesi, 3) Hizmet temsilcisi hesaplarının kontrolü ve yetki genişletme.

- Önerilen savunma yöntemleri: En güncel yamaların uygulanması, çok faktörlü kimlik doğrulama (MFA), IAM politikalarının sıkılaştırılması, EDR ve SIEM sistemlerinde anormal rol kullanımının izlenmesi.

Siber Güvenlik Ekipleri İçin Öneriler

- Agent ID Administrator rolüne atanan hesapların düzenli olarak gözden geçirilmesi ve gereksiz ayrıcalıkların kaldırılması.

- MFA uygulamasının zorunlu hale getirilmesi, özellikle ayrıcalıklı hesaplarda.

- EDR çözümleri ile rol tabanlı erişim anormalliklerinin tespiti ve uyarı mekanizmalarının kurulması.

- SIEM sistemlerinde Agent ID Administrator rolü aktivitelerinin detaylı loglanması ve analiz edilmesi.

- API erişimlerinin sınırlandırılması ve güvenlik politikalarının güncellenmesi.

- Kimlik avı saldırılarına karşı e-posta güvenliği çözümlerinin güçlendirilmesi.

- Olay müdahale planlarının güncellenerek bu tür rol tabanlı saldırılara karşı hazırlıklı olunması.

Kurumsal Ortamlarda Olası Senaryo

Örneğin, bir finans kurumunda Entra ID üzerinde Agent ID Administrator rolü kötüye kullanılırsa, saldırganlar yapay zeka ajanlarının kimliklerini ele geçirerek finansal sistemlere erişim sağlayabilir. Bu durum, hem veri sızıntısı hem de fidye yazılımı saldırılarının tetiklenmesine zemin hazırlayabilir. Bu nedenle, bulut güvenliği ve ağ segmentasyonu gibi önlemlerle rol bazlı erişim kontrollerinin sıkılaştırılması kritik önem taşır.