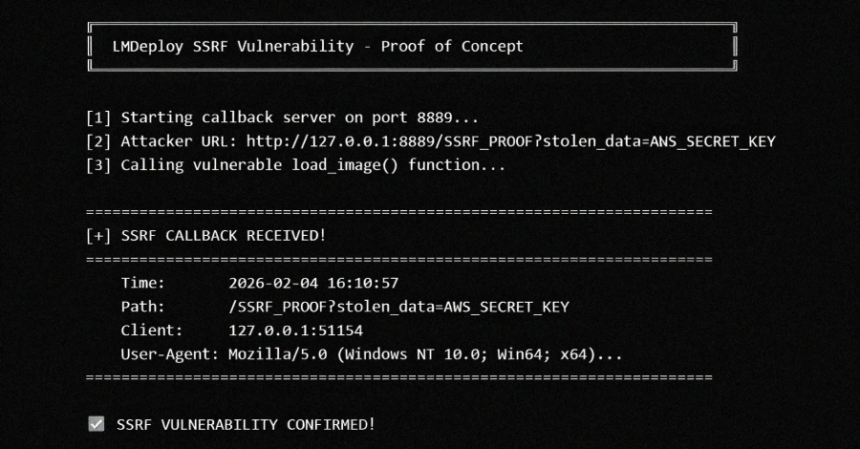

LMDeploy uygulamasında tespit edilen CVE-2026-33626 numaralı Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, yüksek bir CVSS puanı olan 7.5 ile kritik seviyede değerlendiriliyor. Bu zafiyet, saldırganların hedef sunucular üzerinde yetkisiz erişim sağlamasına olanak tanıyor ve keşfedilmesinden kısa süre sonra, yaklaşık 13 saat içinde aktif olarak istismar edildi.

Saldırı Zinciri ve Teknik Detaylar

SSRF açığı, saldırganların hedef sistemin iç ağ kaynaklarına veya harici servislerine istek göndermesine izin vererek, güvenlik duvarlarını aşmalarına ve potansiyel olarak hassas verilere erişmelerine olanak tanır. LMDeploy’daki bu zafiyet, özellikle konteyner ortamlarında rastgele atanmış SSH portları ve zayıf IAM (Identity and Access Management) politikaları ile birleştiğinde daha büyük riskler doğurabilir.

Saldırı zinciri genel olarak şu adımlardan oluşmaktadır:

- İlk aşamada, saldırgan SSRF açığını kullanarak hedef sunucudan iç ağdaki hizmetlere istek gönderir.

- Ardından, bu istekler üzerinden kimlik doğrulama atlatılarak yetkisiz erişim sağlanır.

- Son aşamada, elde edilen erişimle kötü amaçlı yazılımlar (örneğin AsyncRAT gibi uzaktan erişim araçları) yüklenebilir veya veri sızıntısı gerçekleştirilebilir.

Hangi Sistemler Risk Altında?

Bu zafiyet özellikle bulut tabanlı altyapılar, SaaS sağlayıcıları ve kurumsal sunucu ortamlarında kullanılan LMDeploy sürümlerinde kritik risk oluşturuyor. Ayrıca, zafiyetin hızlı istismarı göz önüne alındığında, güvenlik yamalarının hızlı uygulanmadığı veya EDR (Endpoint Detection and Response) sistemlerinin yeterince konfigüre edilmediği ortamlar daha fazla tehdit altında bulunuyor.

Siber Güvenlik Ekipleri İçin Öneriler

- LMDeploy ve ilgili bileşenler için yayımlanan yamaları derhal uygulayın.

- Sunucu tarafı isteklerin loglarını detaylı şekilde toplayarak SIEM sistemlerinde anormal trafik tespiti yapın.

- IAM politikalarını gözden geçirerek gereksiz erişim izinlerini kaldırın ve MFA (Multi-Factor Authentication) uygulayın.

- Ağ segmentasyonu ile kritik sistemleri izole edin ve SSRF gibi saldırı vektörlerine karşı firewall kurallarını sıkılaştırın.

- EDR çözümleri ile şüpheli süreç ve bağlantıları gerçek zamanlı olarak izleyin.

- Olay müdahale (incident response) planlarını güncelleyerek SSRF istismarlarına karşı hazırlıklı olun.

- Bulut güvenliği uygulamalarını güçlendirerek konteyner ve mikroservislerin güvenliğini sağlayın.

Teknik Özet

- Zafiyet Kodu: CVE-2026-33626

- CVSS Puanı: 7.5 (Yüksek)

- Hedef Sektörler: Bulut servisleri, SaaS sağlayıcıları, kurumsal sunucular

- Kullanılan Teknikler: Sunucu Tarafı İstek Sahteciliği (SSRF), yetkisiz erişim, kötü amaçlı yazılım yükleme

- Saldırı Zinciri: SSRF keşfi → İç ağ istekleri → Yetkisiz erişim → Kötü amaçlı yazılım dağıtımı

- Önerilen Savunma: Hızlı yama uygulaması, IAM iyileştirmeleri, EDR ve SIEM entegrasyonu, ağ segmentasyonu, MFA