Saldırının Genel Çerçevesi

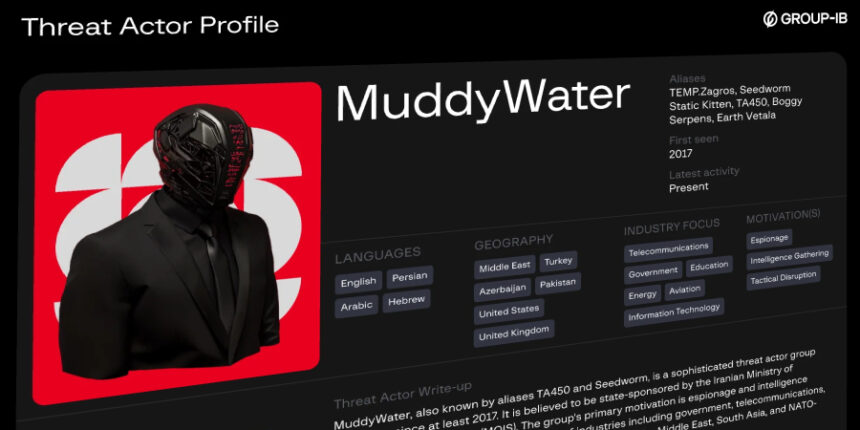

MuddyWater (diğer isimleriyle Earth Vetala, Mango Sandstorm, MUDDYCOAST) grubunun 2026 yılının başında başlattığı Operation Olalampo kampanyası, Orta Doğu ve Kuzey Afrika (MENA) bölgesindeki çeşitli sektörlerdeki kuruluşları hedef alıyor. Saldırılar, özellikle enerji ve denizcilik hizmetleri gibi kritik sektörlerde faaliyet gösteren şirketlere yönelik olarak, sosyal mühendislik temelli oltalama e-postalarıyla başlıyor.

Bu kampanyada Microsoft Office belgeleri içinde yer alan kötü amaçlı makrolar kullanılarak sistemlere ilk erişim sağlanıyor. Makrolar, gömülü zararlı yükleri açığa çıkarıyor ve saldırganların uzaktan kontrol imkanı elde etmesine olanak tanıyor.

Saldırı Zinciri ve Teknik Detaylar

Kampanyada dört ana kötü amaçlı yazılım aracı öne çıkıyor:

- GhostFetch: İlk aşama downloader olarak görev yapıyor. Sistem profilleme, fare hareketi doğrulama, ekran çözünürlüğü kontrolü, hata ayıklayıcı ve sanal makine tespiti gibi gelişmiş tekniklerle hedef ortamın analizini yapıyor. İkincil yükleri doğrudan bellekte indirip çalıştırabiliyor.

- GhostBackDoor: GhostFetch tarafından dağıtılan ikinci aşama arka kapı. Etkileşimli kabuk, dosya okuma/yazma ve GhostFetch’in yeniden çalıştırılması gibi işlevler sunuyor.

- HTTP_VIP: Yerel downloader olarak, “codefusiontech[.]org” adlı dış sunucuya bağlanıp kimlik doğrulaması yapıyor ve AnyDesk uzak masaüstü yazılımını kuruyor. Yeni varyantları, kurban bilgisini toplama, etkileşimli kabuk başlatma, dosya transferi, pano içeriği yakalama ve uyku/sinyal aralığını güncelleme özellikleri içeriyor.

- CHAR: Rust diliyle geliştirilmiş, Telegram botu “Olalampo” (kullanıcı adı “stager_51_bot”) tarafından kontrol edilen bir arka kapı. Dizin değiştirme ve komut çalıştırma (cmd.exe, PowerShell) yeteneklerine sahip.

PowerShell komutları, SOCKS5 ters proxy veya Kalim adlı başka bir arka kapı çalıştırmak, web tarayıcılarından veri çalmak ve bilinmeyen yürütülebilir dosyaları çalıştırmak için kullanılıyor. Bu da saldırının çok katmanlı ve modüler yapısını ortaya koyuyor.

Yapay Zeka ve Geliştirme Yaklaşımları

CHAR’ın kaynak kodunda yapılan analizlerde, hata ayıklama dizinlerinde emoji kullanımı gibi yapay zeka destekli geliştirme izleri tespit edildi. Bu durum, grubun üretken yapay zeka araçlarını özel kötü amaçlı yazılım geliştirme sürecinde kullandığına işaret ediyor. Ayrıca CHAR, Rust tabanlı BlackBeard (Archer RAT, RUSTRIC) ile benzer mimari ve geliştirme ortamına sahip; bu da Orta Doğu’daki hedeflere yönelik kötü amaçlı yazılım ekosisteminde ortak paylaşılan teknolojilerin varlığını gösteriyor.

Kullanılan Taktikler ve Hedefler

Saldırılar genellikle Microsoft Office belgeleriyle başlayan oltalama e-postalarıyla tetikleniyor. Kullanıcıların makroları etkinleştirmesiyle CHAR veya GhostFetch downloader yükleniyor. GhostFetch, GhostBackDoor’u indirirken, HTTP_VIP ise enerji ve denizcilik sektörü temalı tuzaklarla AnyDesk kurulumunu sağlıyor. Grubun ayrıca kamuya açık sunuculardaki yeni açıklanmış güvenlik açıklarını (CVE) istismar ederek hedef ağlara erişim sağladığı belirtiliyor.

Sistem Yöneticileri ve SOC Ekipleri İçin Öneriler

- Oltalama e-postalarını tespit etmek için gelişmiş e-posta güvenliği çözümleri kullanın ve kullanıcı eğitimlerini artırın.

- Makro içeren Office belgelerinin açılmasını kısıtlayarak potansiyel enfeksiyon zincirlerini engelleyin.

- EDR çözümleri ile GhostFetch ve GhostBackDoor gibi bellek içi çalışan zararlıları tespit etmeye yönelik kurallar oluşturun.

- HTTP_VIP downloader’ın kullandığı dış sunucu bağlantılarını firewall ve IDS/IPS sistemleriyle engelleyin.

- AnyDesk gibi uzak masaüstü yazılımlarının kurulum ve kullanımını sıkı şekilde kontrol edin ve gereksiz erişimleri kısıtlayın.

- PowerShell komutlarını izleyerek anormal davranışları tespit etmek için SIEM sistemlerinde özel uyarılar yapılandırın.

- Kamuya açık sunucuların güvenlik yamalarını güncel tutun ve bilinen CVE’lere karşı düzenli taramalar yapın.

- Ağ segmentasyonu ve Zero Trust prensipleriyle kritik sistemlere erişimi sınırlandırın.

Teknik Özet

- Kötü Amaçlı Yazılımlar: GhostFetch, GhostBackDoor, HTTP_VIP, CHAR

- Hedef Bölgeler: Orta Doğu, Kuzey Afrika (MENA)

- Hedef Sektörler: Enerji, denizcilik hizmetleri, çeşitli kurumsal kuruluşlar

- Saldırı Zinciri: Oltalama e-postası → Makro etkinleştirme → Downloader yükleme → Arka kapı kurulumu → Uzaktan kontrol

- Kullanılan Teknikler: Makro tabanlı enfeksiyon, bellek içi yükleme, Telegram bot kontrollü arka kapı, uzak masaüstü yazılımı dağıtımı, SOCKS5 proxy, AI destekli kod geliştirme

- Önerilen Savunma: Güncel yamalar, gelişmiş e-posta güvenliği, EDR ve SIEM entegrasyonu, ağ segmentasyonu, MFA, kullanıcı farkındalığı

MuddyWater grubunun yapay zeka destekli geliştirme yöntemleri ve çok katmanlı saldırı zinciri, güncel siber tehdit ortamının karmaşıklığını artırıyor. Bu nedenle, kurumların e-posta güvenliği, olay müdahale ve ağ segmentasyonu gibi alanlarda kapsamlı önlemler alması kritik önem taşıyor.