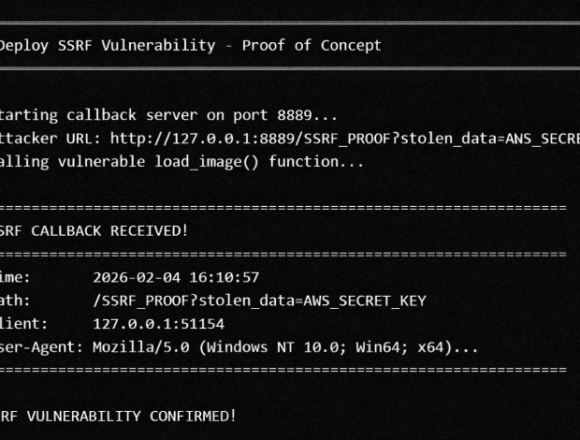

LMDeploy yazılımındaki CVE-2026-33626 kodlu Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, tespit edilmesinden sadece 13 saat sonra aktif olarak kötüye kullanıldı. Bu zafiyet, özellikle sunucu altyapılarına erişim sağlamak isteyen saldırganlar için kritik risk oluşturuyor. Siber güvenlik ekiplerinin hızlı müdahalesi ve kapsamlı izleme araçları kullanması önem taşıyor.

LiteLLM SQL Enjeksiyon Zafiyeti CVE-2026-42208 Hızla İstismar Edildi

LiteLLM’de tespit edilen yüksek riskli SQL enjeksiyon zafiyeti CVE-2026-42208, açıklanmasından sadece 36 saat içinde aktif saldırılarda kullanıldı. Özellikle veri tabanı odaklı uygulamalar ve SaaS platformları hedef alınırken, saldırganlar kritik verileri değiştirebilme imkânı buldu. Siber güvenlik ekipleri için hızlı müdahale ve kapsamlı log analizi kritik önem taşıyor.

Microsoft Graph API Üzerinden Güney Asya’da Linux GoGra Arka Kapısı Aktif

Son analizlere göre, Güney Asya'da Linux tabanlı GoGra arka kapısı, Microsoft Graph API ve Outlook posta kutularını kullanarak gizli bir komut ve kontrol kanalı oluşturuyor. Bu yöntem, geleneksel ağ savunmalarını aşmak için e-posta güvenliği ve bulut altyapılarını hedef alıyor. Siber güvenlik uzmanları, bu gelişmiş saldırı zincirine karşı EDR ve ağ segmentasyonu gibi önlemlerin önemine dikkat çeki

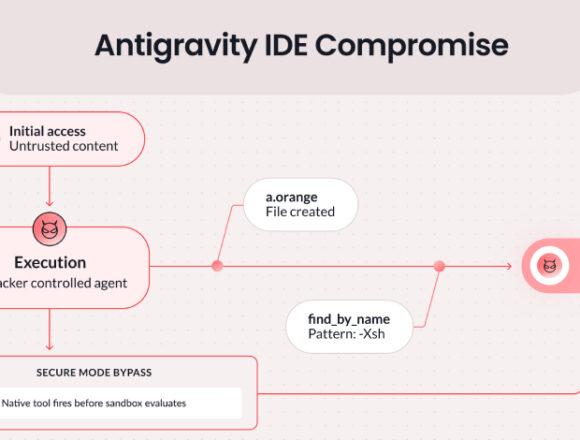

Google, Antigravity IDE’de Kritik Prompt Injection Açığını Giderdi

Google, Antigravity IDE’de yer alan ve kod yürütmeye olanak tanıyan kritik bir prompt injection açığını düzeltti. Bu zafiyet, yetersiz girdi temizleme nedeniyle yerel dosya arama aracı find_by_name ile birleşerek programın koruma mekanizmasını aşabiliyordu. Siber güvenlik uzmanları için bu tür açıklar, özellikle geliştirme ortamlarında güvenlik önlemlerinin artırılması gerektiğini gösteriyor.

Cisco Firepower Cihazlarında FIRESTARTER Arka Kapısı ve Güvenlik Zafiyetleri

Son raporlar, Cisco Firepower güvenlik cihazlarını hedef alan FIRESTARTER adlı gelişmiş bir arka kapı tehdidini ortaya koyuyor. Bu zararlı, güvenlik yamalarını atlayarak kurumsal ağlarda kritik riskler oluşturuyor. Siber güvenlik ekiplerinin, saldırı zincirini anlaması ve uygun önlemleri alması kritik önem taşıyor.

Hugging Face LeRobot’ta Kritik Güvensiz Veri Serileştirme Açığı CVE-2026-25874

Hugging Face LeRobot platformunda tespit edilen CVE-2026-25874 kodlu kritik güvenlik açığı, kimlik doğrulaması olmadan uzak kod çalıştırılmasına olanak tanıyor. Güvensiz veri serileştirme mekanizması üzerinden gerçekleşen bu zafiyet, özellikle yapay zeka uygulamaları geliştiren kurumları ve geliştiricileri hedef alıyor. Erken müdahale ve kapsamlı yamalar, saldırı riskini azaltmak için hayati önem

Cohere AI Terrarium Sandbox Açığında Kritik Kök Kod Çalıştırma ve Konteyner Kaçışı

Cohere AI Terrarium platformunda keşfedilen yüksek şiddetli bir sandbox kaçış açığı, saldırganların JavaScript prototip zinciri üzerinden ana işlemde kök yetkisiyle kod çalıştırmasına olanak tanıyor. CVE-2026-5752 olarak takip edilen bu zafiyet, konteyner izolasyonunu aşarak sistem güvenliğini ciddi şekilde tehdit ediyor. Siber güvenlik ekiplerinin bu tür konteyner tabanlı uygulamalarda kapsamlı i

ConnectWise ve Windows Açıkları CISA’nın KEV Listesine Eklendi: Kritik Güvenlik Uyarısı

CISA, ConnectWise ScreenConnect ve Windows işletim sistemlerinde aktif olarak sömürülen önemli güvenlik açıklarını KEV (Known Exploited Vulnerabilities) listesine dahil etti. Bu zafiyetler, özellikle kurumsal ağlar ve yönetim araçları üzerinde risk oluşturuyor. Siber güvenlik ekiplerinin, ilgili yamaları hızla uygulaması ve gelişmiş tespit mekanizmalarını devreye alması kritik önem taşıyor.

CISA, 8 Kritik Açığı KEV Listesine Ekledi: Nisan-Mayıs 2026 İçin Federal Son Tarihler Belirlendi

CISA, Nisan ve Mayıs 2026 döneminde federal kurumlar için kritik öneme sahip 8 yeni istismar edilen açığı KEV (Known Exploited Vulnerabilities) listesine dahil etti. Bu zafiyetler arasında PaperCut'taki kimlik doğrulama açığı gibi yüksek riskli güvenlik açıkları bulunuyor. Siber güvenlik ekiplerinin, yama yönetimi ve olay müdahale süreçlerini hızlandırması kritik önem taşıyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

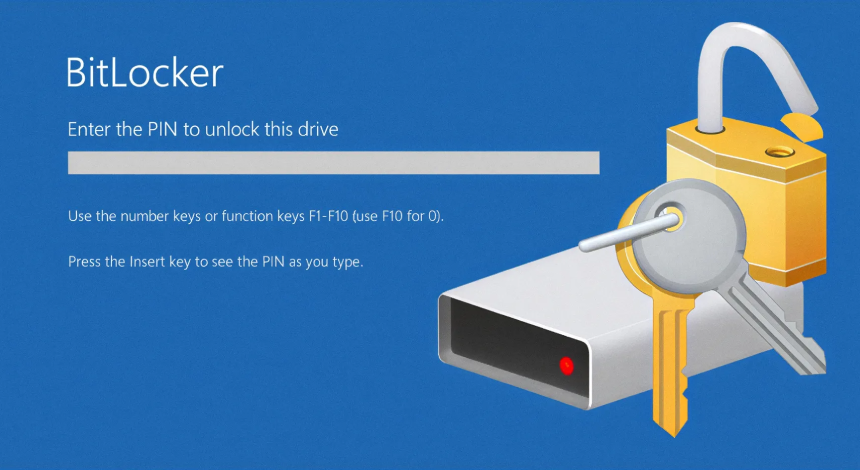

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Webworm, Discord ve Microsoft Graph ile İki Yeni Arka Kapı Kullanıyor

Webworm adlı tehdit grubunun 2025’te Discord ve Microsoft Graph API üzerinden çalışan iki yeni arka kapı kullandığı tespit edildi. Kampanya, kamu kurumları ve kurumsal ağları hedef alırken, meşru bulut servislerini kötüye kullanması nedeniyle tespiti zorlaştırıyor. Bu gelişme, SOC ekipleri için davranışsal izleme, bulut logları ve ağ segmentasyonunun önemini yeniden öne çıkarıyor.

Kimlik Tabanlı Saldırılar Kurumlarda Yeni Geçiş Yolu Haline Geliyor

Son analizler, kimlik bilgileri ve yetki zincirlerinin hibrit ortamlarda saldırganlar için en kısa yol haline geldiğini gösteriyor. Özellikle Active Directory, bulut IAM yapıları, servis hesapları ve yapay zekâ ajanlarına tanımlanan geniş izinler, tek bir ele geçirilmiş hesabın kritik sistemlere ulaşmasına neden olabiliyor. Güvenlik ekipleri için asıl mesele, bu bağlantıları uçtan uca görünür kılmak ve saldırı yolunu oluşmadan kapatmak.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Pentest Teslimatında Otomasyonun Rolü ve Geleceği

Geleneksel pentest teslimat yöntemleri, gecikmeler ve verimsizlikler nedeniyle güvenlik süreçlerinin etkinliğini azaltıyor. Otomasyon, bulguların gerçek zamanlı işlenmesini sağlayarak iyileştirme süreçlerini hızlandırıyor ve standartlaştırıyor. PlexTrac gibi platformlar, bu dönüşümde kritik rol oynayarak güvenlik ekiplerine operasyonel olgunluk ve görünürlük sunuyor.

Siber Güvenlik Algı Farkı: Yöneticiler ve Operasyonel Ekipler Arasındaki Risk Değerlendirmesi Neden Uyuşmuyor?

Bitdefender'ın 2025 değerlendirmesi, üst düzey yöneticiler ile operasyonel ekipler arasında siber risk algısında ciddi farklılıklar olduğunu gösteriyor. Bu algı farkı, iletişim eksikliği ve teknik karmaşıklıklarla derinleşirken, AI destekli analizler ve gelişmiş güvenlik araçlarıyla kapatılabilir. Sonuçta, ortak anlayış ve koordinasyon, organizasyonların siber dayanıklılığını güçlendiriyor.

Yeni Android Truva Atı Datzbro: Yapay Zeka Destekli Facebook Etkinlikleriyle Yaşlıları Hedefliyor

ThreatFabric tarafından keşfedilen Datzbro adlı Android Truva Atı, yapay zeka destekli sahte Facebook etkinlikleri aracılığıyla yaşlı kullanıcıları hedef alıyor. Gelişmiş erişilebilirlik hizmetleri ve şematik uzaktan kontrol özellikleriyle finansal dolandırıcılık yapabilen kötü amaçlı yazılım, Çinli bir tehdit grubu tarafından geliştirildiği düşünülüyor. Google Play Protect, bilinen sürümlere karşı koruma sağlıyor.

Apple’ın A19 Çipleri ile iPhone 17 ve iPhone Air’da Gelişmiş Bellek Güvenliği

Apple, iPhone 17 ve iPhone Air modellerinde A19 çipleriyle Bellek Bütünlüğü Uygulaması (MIE) sunarak bellek güvenliğinde önemli bir adım attı. Geliştirilmiş Bellek Etiketleme Uzantısı (EMTE) ve Etiket Gizliliği Uygulaması sayesinde, tampon taşmaları ve serbest bırakıldıktan sonra kullanım hataları gibi yaygın güvenlik açıkları etkili biçimde engelleniyor. Bu teknoloji, Google Pixel ve Windows 11’de benzer çözümlerle paralellik gösteriyor.

AI Destekli SOC Platformları: Mimari, Riskler ve Doğru Seçim Kriterleri

Geleneksel SOC modelleri artan uyarı yükü karşısında yetersiz kalırken, AI destekli SOC platformları operasyonel verimliliği artırıyor. Doğru platform seçimi için mimari modellerin, risklerin ve benimseme stratejilerinin iyi anlaşılması gerekiyor. Şeffaflık, entegrasyon uyumu ve insan denetimi, başarılı AI-SOC uygulamalarının temel taşlarıdır.

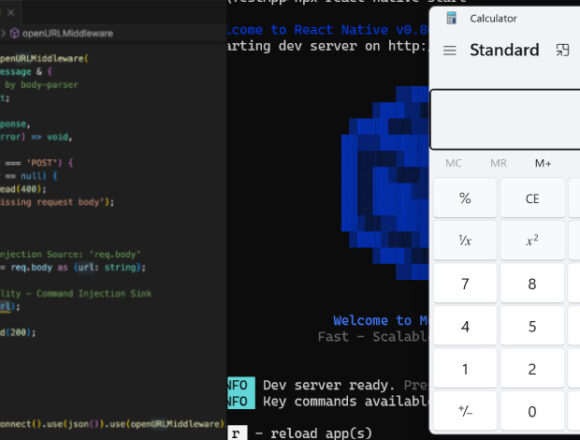

React Native CLI’deki Kritik Güvenlik Açığı Geliştiricileri Uzaktan Komut Enjeksiyonuna Açıyor

React Native CLI'de bulunan kritik bir güvenlik açığı, Metro geliştirme sunucusunun dış arayüzlere bağlanması ve /open-url uç noktasındaki komut enjeksiyonu zafiyeti nedeniyle uzaktan işletim sistemi komutlarının çalıştırılmasına olanak tanıyor. Meta tarafından yayımlanan 20.0.0 sürümüyle giderilen bu açık, yazılım tedarik zinciri güvenliğinin önemini bir kez daha ortaya koyuyor.

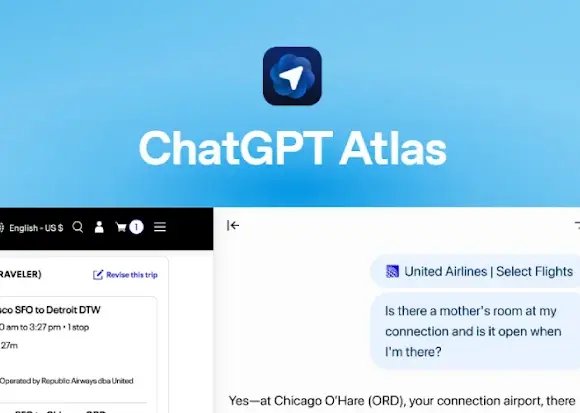

ChatGPT Atlas Tarayıcısında Sahte URL’lerle Prompt Enjeksiyonu Güvenlik Açığı

ChatGPT Atlas tarayıcısında, sahte URL formatındaki girdilerle AI ajanlarının gizli komutları çalıştırmasına olanak tanıyan kritik bir güvenlik açığı tespit edildi. NeuralTrust ve diğer güvenlik araştırmacıları, prompt enjeksiyonlarının AI asistan tarayıcılarında sistemik bir sorun olduğunu ve saldırganların yeni yöntemlerle bu açığı kullanmaya devam ettiğini belirtiyor. OpenAI ve diğer firmalar, çok katmanlı güvenlik önlemleriyle bu tehditlere karşı mücadele ediyor.

Kötü Amaçlı npm Paketleri Flashbots’u Taklit Ederek Ethereum Cüzdan Anahtarlarını Çalıyor

Kötü amaçlı npm paketleri, Flashbots MEV altyapısını taklit ederek Ethereum cüzdanlarının özel anahtarlarını ve mnemonic tohumlarını Telegram botlarına sızdırıyor. Bu paketler, yazılım tedarik zinciri saldırıları kapsamında zararsız kodlar arasında gizlenmiş kötü amaçlı işlevsellikler barındırıyor ve kripto cüzdanların tamamen ele geçirilmesine yol açabiliyor.

HOOK Android Truva Atı Fidye Yazılımı Katmanlarıyla 107 Komuta Kadar Genişledi

HOOK Android Truva Atı, fidye yazılımı katmanları ve 107 uzaktan komut desteğiyle önemli bir evrim geçirdi. Finansal uygulamalar üzerinde sahte katmanlar göstererek kimlik bilgilerini çalabilen kötü amaçlı yazılım, Android erişilebilirlik servislerini kötüye kullanarak cihazları uzaktan kontrol edebiliyor. Ayrıca Anatsa bankacılık Truva Atı da dünya genelinde hedeflerini genişletirken, Google Play Protect kullanıcıları korumaya devam ediyor.

Go Modülü Tabanlı SSH Brute-Force Aracı, Kimlik Bilgilerini Telegram Botuyla Sızdırıyor

Kötü amaçlı Go modülü, rastgele IPv4 adreslerinde SSH servislerini tarayarak gömülü kullanıcı adı ve şifrelerle brute-force saldırısı yapıyor. Başarılı kimlik bilgileri, tehdit aktörünün kontrolündeki Telegram botuna iletiliyor. Modül, anahtar doğrulamasını devre dışı bırakıp yüksek eşzamanlılıkla çalışarak tespit edilmesini zorlaştırıyor.

SIEM Kuralları Neden Başarısız Oluyor? 160 Milyon Saldırı Simülasyonundan Elde Edilen Kritik Bulgular

Picus Blue Raporu 2025, SIEM sistemlerinin 160 milyon saldırı simülasyonunda yalnızca 7 saldırıdan 1'ini tespit edebildiğini ortaya koyuyor. Günlük toplama sorunları, yanlış yapılandırılmış kurallar ve performans darboğazları, tespit başarısızlıklarının başlıca nedenleri arasında. Sürekli doğrulama ve düzenli testlerle SIEM kurallarının güncel tutulması, gelişen tehditlere karşı kritik öneme sahip.

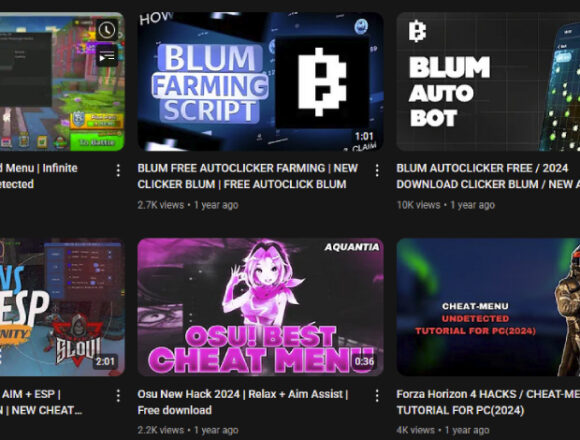

3.000’den Fazla YouTube Videosu Kötü Amaçlı Yazılım Dağıtımı İçin Hayalet Ağ Operasyonunda Kullanıldı

2021'den beri aktif olan YouTube Hayalet Ağı operasyonu, 3.000'den fazla kötü amaçlı yazılım içeren video yayınladı ve yıl başından itibaren bu içeriklerin sayısı üç katına çıktı. Operasyon, ele geçirilmiş hesapları modüler ve rol tabanlı yapıyla kullanarak kullanıcıları çeşitli stealer ve yükleyicilerle enfekte ediyor. Siber güvenlik uzmanları, bu tür karmaşık ve sürekli evrilen tehditlere karşı

2025 Tarayıcı Güvenlik Raporu: Kurumsal Tehditlerin Yeni Yüzü ve AI Destekli Riskler

2025 Tarayıcı Güvenlik Raporu, AI destekli tarayıcılar ve GenAI araçlarının kurumsal güvenlikte yeni tehdit yüzeyleri oluşturduğunu ortaya koyuyor. Geleneksel güvenlik çözümleri bu karmaşık tehditleri algılamakta yetersiz kalırken, oturum-natif kontroller ve tarayıcıya özgü görünürlük kritik hale geliyor. Yönetilmeyen uzantılar ve kişisel hesaplar üzerinden yapılan erişimler, veri sızıntıları ve k

13 Yıllık Redis Use-After-Free Açığı: CVSS 10.0 Skoruyla Uzaktan Kod Çalıştırma Riski

Redis'te 13 yıldır var olan ve Lua betik motorundaki use-after-free hatasından kaynaklanan kritik bir güvenlik açığı ortaya çıktı. CVE-2025-49844 kodlu bu zafiyet, kimlik doğrulaması sonrası uzaktan kod çalıştırmaya izin veriyor ve CVSS 10.0 skoru ile yüksek risk taşıyor. Güncel sürümlerle giderilen açığın istismarı için güçlü kimlik doğrulama ve erişim kontrolleri şart.

Veri Sızıntılarını Felaket Öncesi Tespit Etmenin Yolları

Wiz Araştırma ekibinin ortaya çıkardığı DeepSeek veri tabanı sızıntısı, veri güvenliğinin önemini bir kez daha gösterdi. Kasıtlı veya kasıtsız birçok sızıntı vektörü bulunurken, en az ayrıcalık erişimi, DLP çözümleri ve kapsamlı eğitim gibi stratejilerle riskler azaltılabilir. Outpost24’ün CompassDRP aracı ise veri sızıntılarını tespit etmekte kritik rol oynuyor.

Güvenli Yapay Zeka Benimsemenin Beş Temel İlkesi

Yapay zekanın güvenli benimsenmesi, sadece teknolojiyi kullanmakla kalmayıp, görünürlük, bağlamsal risk analizi, veri koruma, erişim kontrolleri ve sürekli gözetim gibi temel prensiplerin uygulanmasını gerektirir. Bu beş ilke, kurumların yenilikle güvenliği dengede tutmasını sağlar.