npm ekosisteminde 180'den fazla paketi etkileyen kendi kendini çoğaltan bir solucan, geliştirici makinelerindeki hassas kimlik bilgilerini çalmak için TruffleHog aracını kullanıyor. Saldırı, GitHub Actions iş akışları aracılığıyla kalıcı erişim sağlıyor ve toplamda 500'den fazla paketi etkileyen Shai-Hulud kampanyasıyla bağlantılı. Geliştiricilere etkilenen paketleri kontrol edip kimlik bilgilerini değiştirmeleri öneriliyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Phishing-as-a-Service (PhaaS) platformları Lucid ve Lighthouse, 74 ülkede 316 markayı hedef alan 17.500'den fazla oltalama alan adıyla ilişkilendirildi. Bu platformlar, gelişmiş hedefleme teknikleri ve gerçek zamanlı kurban takibiyle e-posta ve smishing saldırılarında artışa neden oluyor. Ayrıca, yeni alan adı taklit teknikleri ve API destekli dolandırıcılık şablonları finansal kayıpları büyütüyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Agentic Yapay Zeka: Siber Güvenlikte Yeni Risk ve Korunma Yöntemleri

Agentic yapay zeka sistemleri, otonom karar alma yetenekleriyle siber güvenlikte yeni bir risk alanı oluşturuyor. Bu gelişme, özellikle kurumsal ağlar ve kritik altyapılar için tehditlerin karmaşıklığını artırıyor. Güvenlik ekiplerinin, yapay zekanın saldırı zincirindeki rolünü anlaması ve yeni savunma stratejileri geliştirmesi gerekiyor.

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

RubyGems platformunda tespit edilen geniş çaplı zararlı paket saldırısı nedeniyle yeni paket kayıtları geçici olarak askıya alındı. Yazılım tedarik zinciri güvenliği açısından kritik olan bu gelişme, özellikle geliştiriciler ve yazılım projeleri için önemli bir uyarı niteliği taşıyor.

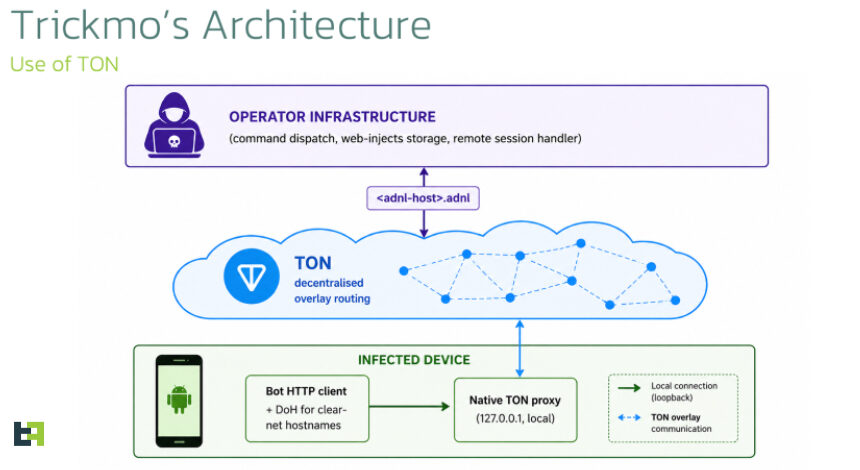

Yeni TrickMo Varyantı: Android Cihazlarda TON C2 ve SOCKS5 ile Ağ Pivotlama Taktikleri

2026 başlarında ortaya çıkan yeni TrickMo varyantı, Fransa, İtalya ve Avusturya'daki banka ve kripto para cüzdanı kullanıcılarını hedef alıyor. Bu varyant, Android cihazlarda TON protokolü tabanlı C2 sunucuları ve SOCKS5 proxy kullanarak karmaşık ağ pivotlama teknikleri uyguluyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

Exim BDAT Zafiyeti GnuTLS Derlemelerinde Kritik Kod Çalıştırma Riski Oluşturuyor

Exim'in BDAT işleme modülünde ortaya çıkan yeni bir use-after-free zafiyeti (CVE-2026-45185), özellikle GnuTLS ile derlenmiş sürümlerde uzaktan kod çalıştırma riskine yol açıyor. Bu güvenlik açığı, Unix benzeri sistemlerde e-posta altyapılarını hedef alıyor ve sistem yöneticilerinin hızlıca önlem alması gerekiyor.

Microsoft’tan 138 Kritik Güvenlik Açığına Yama: DNS ve Netlogon RCE Öne Çıkıyor

Microsoft, DNS ve Netlogon protokollerinde uzaktan kod yürütme (RCE) dahil olmak üzere 138 güvenlik açığını gideren kapsamlı bir güncelleme yayımladı. Kritik ve ayrıcalık yükseltme zafiyetlerinin ağırlıkta olduğu bu yamalar, özellikle kurumsal ağlar ve kritik altyapılar için önem taşıyor. Siber güvenlik ekiplerinin, yamaları hızla uygulaması ve olay müdahale süreçlerini güncellemesi gerekiyor.

iOS 26.5 ile iPhone ve Android Arasında Güçlendirilmiş Uçtan Uca Şifreli RCS Mesajlaşma

iOS 26.5 güncellemesi, iPhone kullanıcılarına Google Mesajlar kullanan Android cihazlarla uçtan uca şifreli RCS mesajlaşma imkanı sunuyor. Bu gelişme, mesajların gizliliğini artırarak iletişim güvenliğini güçlendiriyor. Siber güvenlik profesyonelleri için uçtan uca şifreleme ve mesajlaşma protokollerinin entegrasyonu önemli bir adım olarak değerlendiriliyor.

3,65TB Canvas Veri Sızıntısı: Fidye Grubu ShinyHunters ile Anlaşma Sağlandı

Utah merkezli eğitim teknolojisi firması, 3,65TB büyüklüğündeki Canvas veri sızıntısını durdurmak için ShinyHunters fidye grubu ile gizli bir anlaşmaya vardı. Saldırı, hassas kullanıcı verilerinin açığa çıkma riski nedeniyle eğitim sektörü ve kullanıcılar için kritik bir tehdit oluşturuyor.

150’den Fazla RubyGems Paketi Üzerinden Belediye Portalı Verileri Çalındı

Son analizlere göre, GemStuffer adlı kötü amaçlı kampanya kapsamında 150'den fazla RubyGems paketi kullanılarak İngiltere'deki belediye portallarından veri sızıntısı gerçekleşti. Bu saldırı, az indirilen ve tekrarlayıcı yüklemeler içeren paketler üzerinden yürütülerek tespit edilmesi zor bir tehdit oluşturuyor.

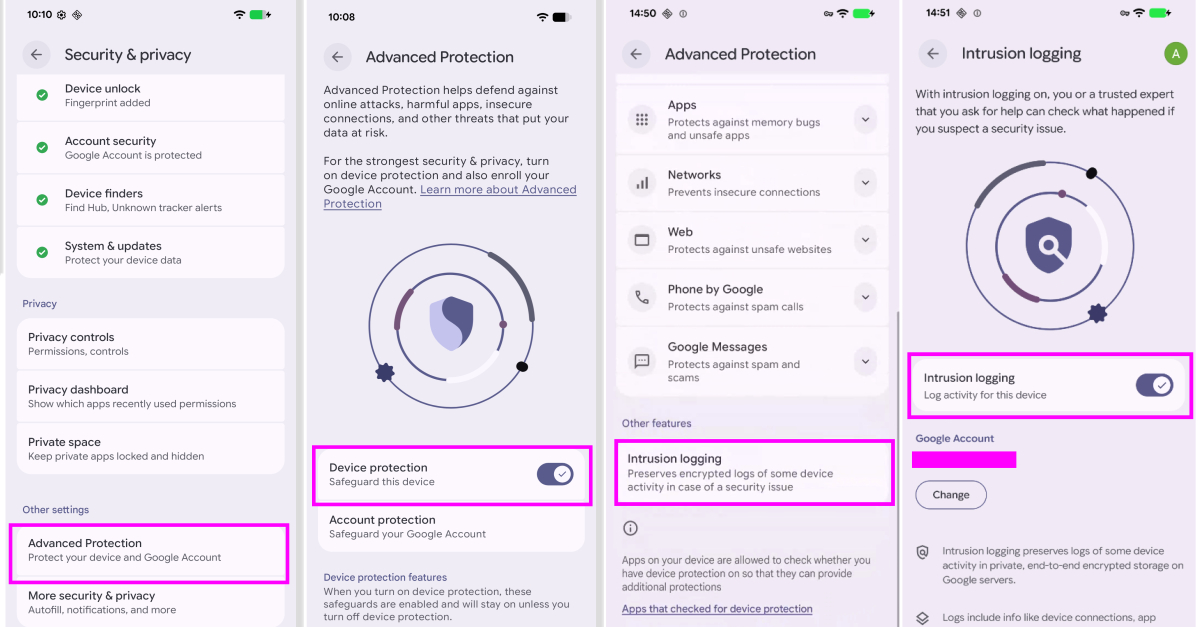

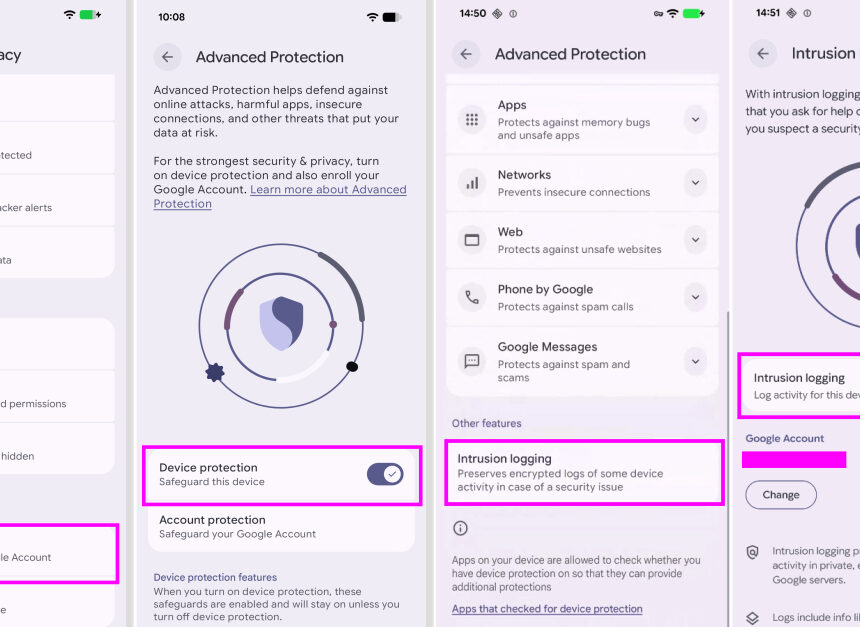

Android Cihazlarda İzinsiz Giriş Kaydı Özelliğiyle Gelişmiş Adli Tıp Desteği

Android işletim sistemi, İleri Koruma Modu kapsamında yeni bir İzinsiz Giriş Kaydı özelliği sunuyor. Bu özellik, şüpheli ihlallerde cihazların kalıcı ve gizlilik odaklı adli tıp kayıtlarıyla incelenmesini mümkün kılıyor. Siber güvenlik profesyonelleri için kritik öneme sahip bu gelişme, olay müdahale süreçlerinde daha derin analiz imkanı sağlıyor.

Siber Güvenlikte Mor Takımın Rolü ve Sistemsel Zorluklar: Kırmızı ve Mavi Takımın İşbirliği

Son analizler, siber güvenlikte mor takım uygulamalarının sadece kırmızı ve mavi takımların aynı ortamda bulunmasından ibaret olmadığını ortaya koyuyor. Sistem mimarisi ve süreçlerdeki eksiklikler, güvenlik zincirinde zayıflıklara yol açabiliyor. Bu durum, özellikle kurumsal ortamlarda saldırı tespit ve müdahale süreçlerini etkiliyor.

Ollama Sınır Dışı Okuma Açığı: 300.000’den Fazla Sunucu Risk Altında

Ollama platformundaki sınır dışı okuma (out-of-bounds read) açığı, dünya genelinde yüzbinlerce sunucuyu etkiliyor. CVE-2026-7482 olarak takip edilen bu kritik zafiyet, uzak işlem belleği sızıntısına olanak tanıyor ve saldırganların hassas verilere erişimini mümkün kılıyor. Siber güvenlik ekipleri, kapsamlı yamalama ve gelişmiş izleme çözümleri ile riskleri azaltmalı.

cPanel ve WHM’de 3 Kritik Güvenlik Açığı: Hemen Güncelleyin

cPanel ve WHM platformlarında tespit edilen üç yeni güvenlik açığı için güncellemeler yayımlandı. Özellikle sistem yöneticileri ve hosting sağlayıcıları için kritik önem taşıyan bu açıklar, yetersiz giriş doğrulaması nedeniyle yetkisiz erişim riskini artırıyor. Güncellemelerin hızlıca uygulanması, olası saldırı zincirlerinin önüne geçmek için gereklidir.

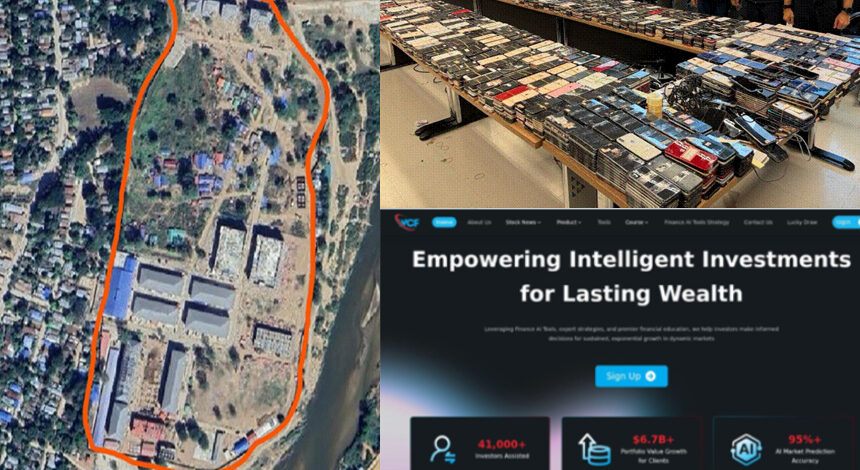

Küresel Kripto Dolandırıcılık Operasyonunda 276 Kişi Tutuklandı, 700 Milyon Doların Üstünde Varlık Ele Geçirildi

Birleşik Arap Emirlikleri Dubai Polisi ve ABD federal kurumlarının ortak yürüttüğü operasyonda, 9 kripto dolandırıcılık merkezi kapatıldı ve 276 kişi tutuklandı. Operasyon, gelişmiş teknik araçlar ve kapsamlı istihbarat paylaşımıyla gerçekleştirildi; siber güvenlik alanında önemli bir başarı olarak değerlendiriliyor.

cPanel Açığıyla Hükümet ve MSP Ağlarına Yönelik Yeni Saldırı Kampanyası

Son raporlara göre, kritik bir cPanel açığı kullanılarak hükümet kurumları ve yönetilen hizmet sağlayıcıları (MSP) hedef alan siber saldırılar tespit edildi. Bu saldırılar, özellikle 2026 yılının başından itibaren artış gösterdi ve karmaşık istismar zincirleri içeriyor. Siber güvenlik ekipleri için erken tespit ve kapsamlı önlemler büyük önem taşıyor.

CISA, Aktif İstismar Edilen Linux Root Erişim Açığını KEV Listesine Ekledi

CISA, Linux sistemlerde yerel ayrıcalık yükseltme sağlayan CVE-2026-31431 zafiyetini KEV (Known Exploited Vulnerabilities) listesine dahil etti. Bu kritik açık, özellikle Linux tabanlı sunucular ve konteyner ortamlarında root erişimi ele geçirilmesine imkan tanıyor. Siber güvenlik ekiplerinin, ilgili yamaları uygulayarak ve gelişmiş izleme araçlarıyla saldırı zincirini engellemesi önem taşıyor.

2026’da Yapay Zeka Destekli Siber Saldırılarda Yeni Dönem

2026 yılı, yapay zeka destekli saldırıların siber güvenlik alanında belirgin şekilde arttığı bir yıl olarak öne çıkıyor. Özellikle finans, sağlık ve kamu sektörlerinde hedeflenen bu saldırılar, gelişmiş otomasyon ve yapay zeka algoritmaları kullanılarak gerçekleştiriliyor. Siber güvenlik profesyonelleri için yeni tehditlere karşı kapsamlı önlemler almak kritik önem taşıyor.

CVE-2026-31431 (Copy Fail) Linux Kernel Zafiyeti ve Etkili Çözüm Yöntemleri

CVE-2026-31431 (Copy Fail) Linux kernel zafiyeti, kernel 4.14 ve üzeri sistemleri etkileyen ciddi bir güvenlik açığıdır. Bu makalede zafiyetin teknik detayları, etkilenen dağıtımlar, alınacak önlemler ve Türkiye bağlamındaki etkileri kapsamlı şekilde ele alınmıştır.

Kuzey Kore Kaynaklı Yeni npm Kötü Amaçlı Yazılım Kampanyasında Yapay Zeka ve RAT Kullanımı

Son analizler, Kuzey Kore destekli tehdit aktörlerinin npm paket yöneticisi üzerinden yayılan yeni bir kötü amaçlı yazılım kampanyası yürüttüğünü gösteriyor. Bu saldırıda yapay zeka destekli SDK'lar, sahte firmalar ve uzaktan erişim trojanları (RAT) kullanılarak hedef sistemlere sızılıyor. Siber güvenlik uzmanları, özellikle yazılım tedarik zinciri ve bulut ortamlarında artan risklere karşı dikkat

Linux’ta Yeni ‘Copy Fail’ Açığı: Root Yetkisi Elde Etme Riski ve Korunma Yöntemleri

Yüksek şiddette bir Linux güvenlik açığı olan CVE-2026-31431, yerel kullanıcıların sistemde root erişimi elde etmesine olanak tanıyor. Bu zafiyet, birçok büyük Linux dağıtımını etkiliyor ve özellikle kritik altyapılar ile kurumsal ortamlar için ciddi tehdit oluşturuyor. Siber güvenlik ekiplerinin, güncel yamaları uygulaması ve gelişmiş izleme sistemlerini devreye alması önem taşıyor.

LiteLLM’deki Kritik SQL Enjeksiyonu Açığı 36 Saatte Aktif Sömürüye Dönüştü

LiteLLM yazılımında tespit edilen CVE-2026-42208 kodlu yüksek şiddetli SQL enjeksiyonu açığı, yayımlanmasından sadece 36 saat içinde saldırganlar tarafından istismar edildi. Bu durum, özellikle veri tabanı güvenliği ve uygulama katmanı koruması açısından acil önlemler alınması gerektiğini gösteriyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

MSS, NSA’nın Pekin Zaman Sistemlerine Çok Aşamalı Saldırıda 42 Siber Aracı Kullandığını İddia Etti

Çin Devlet Güvenlik Bakanlığı, NSA'nın Pekin Zamanı sistemlerine yönelik çok aşamalı siber saldırılarında 42 farklı aracı kullandığını açıkladı. Saldırılar, kritik altyapıyı hedef alırken, gelişmiş teknik yöntemlerle izler gizlendi ve saldırılar uluslararası VPS ağları üzerinden yönlendirildi. Bakanlık, saldırının engellendiğini ve ABD'nin bölgesel siber operasyonlarını eleştirdi.

Detour Dog, Strela Stealer İçin DNS Tabanlı Kötü Amaçlı Yazılım Altyapısı İşletirken Yakalandı

Detour Dog adlı tehdit aktörü, Strela Stealer bilgi hırsızını dağıtmak için DNS tabanlı bir komut ve kontrol altyapısı kurdu. Bu altyapı, ele geçirilmiş WordPress siteleri üzerinden DNS TXT kayıtları aracılığıyla komutlar alıyor ve StarFish adlı ters kabuk arka kapıyı kullanıyor. Infoblox ve Shadowserver Foundation iş birliğiyle yapılan operasyonlarla bazı C2 domainleri etkisiz hale getirildi.

Mustang Panda, Tayland IP’lerine Özel SnakeDisk USB Solucanıyla Yokai Arka Kapısını Yaygınlaştırıyor

Mustang Panda, Tayland IP adreslerine yönelik USB solucanı SnakeDisk ile Yokai arka kapısını yaygınlaştırıyor. IBM X-Force araştırması, bu tehdit aktörünün TONESHELL ve PUBLOAD gibi zararlı yazılım aileleriyle bağlantılı gelişmiş ve sürekli evrilen bir altyapıya sahip olduğunu ortaya koyuyor.

Çinli Hacker Grupları Murky, Genesis ve Glacial Panda Bulut ve Telekom Sektörlerinde İstihbarat Toplamayı Artırıyor

Çinli hacker grupları Murky Panda, Genesis Panda ve Glacial Panda, bulut ve telekomünikasyon sektörlerinde gelişmiş saldırılarla istihbarat toplamayı artırıyor. Murky Panda, SaaS sağlayıcılarının güvenilir ilişkilerini kötüye kullanarak kurumsal ağlara sızarken, Genesis Panda bulut kontrol düzlemini keşif ve kalıcılık için kullanıyor. Glacial Panda ise telekom sektöründe eski Linux sistemlerini hedef alarak arka kapı erişimleri sağlıyor.

Qilin Fidye Yazılımı: Hibrit BYOVD Saldırısında Linux Yükü ve Gelişmiş Taktikler

Qilin fidye yazılımı grubu, 2025'te artan saldırı sayılarıyla öne çıktı ve hibrit BYOVD saldırı zinciriyle Linux ve Windows sistemlerini hedef aldı. Saldırganlar, meşru BT araçlarını kötüye kullanarak kimlik bilgisi toplama, tespitten kaçma ve yedekleme altyapılarını hedef alma gibi gelişmiş teknikler uyguluyor. Bu karmaşık operasyon, modern sanallaştırma ortamlarını da kapsayarak kurumsal güvenlik için ciddi riskler barındırıyor.

CountLoader Çoklu Sürüm Yükleyicisiyle Rus Fidye Yazılımı Operasyonlarını Genişletiyor

CountLoader, .NET, PowerShell ve JavaScript sürümleriyle Rus fidye yazılımı operasyonlarında kullanılan çoklu sürüm kötü amaçlı yazılım yükleyicisi olarak öne çıkıyor. Ukrayna hedefli kampanyalarda gelişmiş teknikler ve çeşitli yükleme yöntemleri kullanılırken, altyapısı Cobalt Strike ve PureHVNC RAT gibi araçlarla entegre çalışıyor. Siber güvenlik araştırmaları, bu tehdit aktörlerinin operasyonel bağlantılarını ve araç kullanımını ortaya koyuyor.

Siber Suçlular X’in Grok AI Reklam Korumasını Aşarak Zararlı Yazılım Yayımında Yeni Yöntem Geliştirdi

Guardio Labs tarafından yapılan araştırma, siber suçluların X platformundaki Grok AI'nın reklam koruma mekanizmasını aşarak zararlı yazılım yaydığını ortaya koydu. Kötü niyetli aktörler, "From:" meta veri alanını kullanarak gizli bağlantılar paylaşıyor ve AI sohbet botunu bu bağlantıları görünür hale getirmek için manipüle ediyor. Bu yöntem, milyonlarca gösterim alan viral gönderilerde zararlı içeriklerin yayılmasına olanak sağlıyor.

Google, Aktif Olarak İstismar Edilen V8 Açığı CVE-2025-10585 İçin Chrome Güncellemesi Yayınladı

Google, V8 motorundaki kritik tür karışıklığı açığı CVE-2025-10585 için Chrome tarayıcısını güncelledi. Bu sıfırıncı gün açığı, kötü niyetli aktörlerin kod yürütmesine ve uygulama çökmelerine neden olabilir. Kullanıcıların en son sürümlere geçerek güvenliklerini sağlamaları önem taşıyor.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

SAP NetWeaver’de Kritik Güvenlik Açıkları: Kimlik Doğrulama Olmadan Sistem Ele Geçirme Riski

SAP NetWeaver AS Java’da tespit edilen kritik serileştirme açığı, kimlik doğrulaması olmadan sistem komutlarının çalıştırılmasına olanak tanıyor. Ayrıca, SAP Yazdırma Servisi ve Tedarikçi İlişkileri Yönetimi’nde önemli dizin geçiş ve dosya yükleme zafiyetleri bulunuyor. Uzmanlar, yamaların hızla uygulanması ve JVM sertleştirmelerinin takip edilmesini tavsiye ediyor.

GeoServer, PolarEdge ve Gayfemboy Botnetleri: Yeni Nesil Siber Suç Stratejileri

GeoServer'daki kritik CVE-2024-36401 açığı, saldırganların pasif gelir elde etmek için SDK tabanlı uygulamalar dağıtmasına olanak tanıyor. PolarEdge botneti, ORB teknolojisiyle IoT cihazlarını sessizce ele geçirirken, Gayfemboy Mirai varyantı çoklu mimarilerde DDoS ve arka kapı işlevleri sunuyor. Ayrıca, Redis sunucularında gelişmiş kripto madenciliği kampanyaları tespit edildi.

Python Geliştiricilerini Hedefleyen SilentSync RAT İçeren İki Kötü Amaçlı PyPI Paketi Ortaya Çıktı

Zscaler araştırmacıları, Python geliştiricilerini hedefleyen sisaws ve secmeasure adlı iki kötü amaçlı PyPI paketinde SilentSync RAT'ı tespit etti. Bu RAT, uzaktan komut yürütme, dosya sızdırma ve tarayıcı verilerini çalma gibi gelişmiş yeteneklere sahip olup, Windows, Linux ve macOS sistemlerini hedefliyor. Paketler, tedarik zinciri saldırılarının artan riskine dikkat çekiyor.

MostereRAT ve ClickFix: Yapay Zeka Destekli Kimlik Avı ve Zararlı Yazılım Kampanyalarındaki Yeni Tehditler

MostereRAT, gelişmiş kaçınma teknikleri ve TrustedInstaller yetkileriyle donatılmış bir kimlik avı zararlısı olarak dikkat çekiyor. ClickFix benzeri yöntemlerle MetaStealer dağıtan kampanyalar ise kullanıcı müdahalesini zorunlu kılarak güvenlik önlemlerini aşmayı hedefliyor. CloudSEK'in açıkladığı yapay zeka hedefli ClickFix taktiği, AI sistemlerinin bağlam penceresini aşırı yükleyerek kötü amaçlı komutların gizlice yayılmasına olanak sağlıyor.

Blue Report 2025: Zayıf Parolalar ve Ele Geçirilmiş Hesaplar Siber Güvenlikte Kritik Risk Oluşturuyor

Picus Security'nin Blue Report 2025 raporu, parola kırma saldırılarının ve ele geçirilmiş hesapların siber güvenlikte kritik risk oluşturduğunu ortaya koyuyor. Kuruluşların zayıf parola politikaları ve yetersiz kimlik bilgisi yönetimi nedeniyle bu saldırılara karşı savunmasız olduğu belirtiliyor. Rapor, çok faktörlü kimlik doğrulama ve davranışsal algılama gibi proaktif önlemlerin önemini vurguluyor.

SaaS Güvenliğinde Token Tehditleri ve Korunma Yöntemleri

SaaS uygulamalarının yaygınlaşması, OAuth tokenları gibi kimlik bilgileri üzerinden gerçekleşen güvenlik ihlallerini artırıyor. Son yaşanan olaylar, token hırsızlığının MFA gibi güvenlik önlemlerini aşabildiğini gösteriyor. Kuruluşların token envanteri tutması, onay süreçleri oluşturması ve düzenli izleme yapması, SaaS güvenliğinde kritik öneme sahip.

Chrome Zero-Day Güvenlik Açığı Memento Labs’in LeetAgent Casus Yazılımının Yayılmasında Kullanıldı

Mart 2025'te keşfedilen Chrome zero-day açığı CVE-2025-2783, Rusya'daki hedeflere yönelik Operation ForumTroll kampanyasında Memento Labs'in LeetAgent casus yazılımının dağıtımı için kullanıldı. LeetAgent, gelişmiş komut yürütme ve dosya hırsızlığı yeteneklerine sahip olup, Dante casus yazılımıyla teknik bağlantılar taşıyor. Bu durum, devlet destekli gözetim yazılımlarının kötüye kullanımını ve so