Google Play Protect ve Pilot Programı, Android dropperlarının riskli izin taleplerini engellemekte etkili olurken, saldırganlar dropperları kapsülleyerek ve yükleri sonradan değiştirerek bu önlemleri aşmaya devam ediyor. Hindistan ve Asya'da yayılan bu dropperlar, sadece bankacılık truva atları değil, aynı zamanda SMS hırsızları ve casus yazılımlar da teslim ediyor. Bitdefender Labs'in raporuna göre, Facebook'ta kötü amaçlı reklamlar yoluyla yayılan yeni kampanyalar, finansal ve kripto para uygulamaları kılığında milyonlarca kullanıcıyı hedef alıyor.

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

Amazon, APT29'un Microsoft cihaz kodu kimlik doğrulama akışını hedef alan su damlacığı kampanyasını engelledi. Saldırganlar, ele geçirilen web siteleri üzerinden ziyaretçileri kötü amaçlı altyapıya yönlendirerek kimlik bilgisi toplamaya çalıştı. Amazon'un müdahalesi, grubun altyapı değiştirme çabalarına rağmen operasyonların izlenip durdurulmasını sağladı.

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Villager adlı yapay zeka destekli pen test aracı, PyPI üzerinde 11.000 indirmeye ulaşarak kötüye kullanım endişelerini artırdı. Cyberspike tarafından geliştirilen araç, MCP istemcisi ve Pydantic AI platformu gibi ileri teknolojilerle entegre çalışıyor ve Kali Linux konteynerleri aracılığıyla otomatik sızma testleri gerçekleştiriyor. Araştırmacılar, Villager'ın siber saldırıların karmaşıklığını azaltarak daha geniş tehdit aktörleri tarafından kullanılabileceğine dikkat çekiyor.

Adobe Commerce ve Magento’da Kritik CVE-2025-54236 Açığı Müşteri Hesaplarını Tehdit Ediyor

Adobe, Commerce ve Magento Open Source platformlarında yüksek riskli bir güvenlik açığını (CVE-2025-54236) duyurdu. Bu zafiyet, müşteri hesaplarının ele geçirilmesine olanak tanıyor ve Adobe tarafından hızlı yamalar ile WAF kuralları devreye alındı. Ayrıca, ColdFusion için kritik bir yol geçiş zafiyeti de yamalandı.

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

SentinelOne, 2025 Gartner Magic Quadrant lideri olarak yapay zeka destekli uç nokta güvenliği çözümlerinde öncü konumda. Singularity Platform, otonom AI ve gelişmiş otomasyonla gerçek zamanlı tehdit tespiti ve hızlı müdahale imkanı sunarken, geniş OS desteği ve müşteri kontrolüyle operasyonel dayanıklılığı artırıyor.

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

Sogou Zhuyin'in terk edilmiş güncelleme sunucusu, 2024 Ekim ayında saldırganların eline geçti ve kötü amaçlı yazılım dağıtımı için kullanıldı. Trend Micro'nun TAOTH adlı kampanyası, özellikle Tayvan ve Doğu Asya'daki yüksek değerli hedeflere yönelik gelişmiş casusluk faaliyetleri içeriyor. Kötü amaçlı yazılımlar, uzaktan erişim, bilgi hırsızlığı ve arka kapı işlevleri sağlarken, saldırganlar Google Drive gibi bulut servislerini kötüye kullanıyor.

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Silent Push'un analizine göre, Salt Typhoon grubuna ait 45 yeni alan adı tespit edildi. Bu alan adları, grubun 2024 saldırılarından önce de aktif olduğunu ve Çin bağlantılı UNC4841 ile teknik örtüşmeler bulunduğunu gösteriyor. Siber güvenlik uzmanlarına, ilgili DNS kayıtları ve IP isteklerinin detaylı incelenmesi tavsiye ediliyor.

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Tarayıcı tabanlı saldırılar, iş uygulamalarına erişim sağlamak için giderek daha fazla tercih edilen yöntemler arasında yer alıyor. Kimlik bilgisi oltalaması, kötü amaçlı kopyala-yapıştır saldırıları, kötü amaçlı OAuth entegrasyonları ve tarayıcı uzantıları gibi teknikler, güvenlik ekiplerinin dikkatle takip etmesi gereken başlıca tehditlerdir. Bu saldırılar, MFA atlatma ve çok kanallı yayılım gibi gelişmiş yöntemlerle karmaşıklaşmakta ve tespiti zorlaşmaktadır.

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Haftalık 2 milyar indirme alan 20 popüler npm paketi, karmaşık bir tedarik zinciri saldırısıyla hedef alındı. Saldırganlar, bakımcıların 2FA bilgilerini ele geçirerek kötü amaçlı yazılımı npm kayıt defterine yayımladı ve kripto para hırsızlığına odaklandı. Bu olay, paket ekosistemlerinde güvenlik önlemlerinin artırılması gerektiğini gösteriyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Agentic Yapay Zeka: Siber Güvenlikte Yeni Risk ve Korunma Yöntemleri

Agentic yapay zeka sistemleri, otonom karar alma yetenekleriyle siber güvenlikte yeni bir risk alanı oluşturuyor. Bu gelişme, özellikle kurumsal ağlar ve kritik altyapılar için tehditlerin karmaşıklığını artırıyor. Güvenlik ekiplerinin, yapay zekanın saldırı zincirindeki rolünü anlaması ve yeni savunma stratejileri geliştirmesi gerekiyor.

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

RubyGems platformunda tespit edilen geniş çaplı zararlı paket saldırısı nedeniyle yeni paket kayıtları geçici olarak askıya alındı. Yazılım tedarik zinciri güvenliği açısından kritik olan bu gelişme, özellikle geliştiriciler ve yazılım projeleri için önemli bir uyarı niteliği taşıyor.

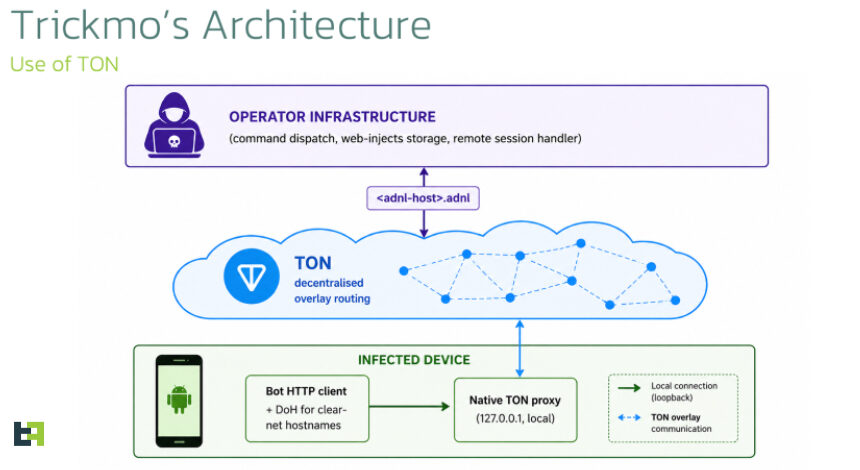

Yeni TrickMo Varyantı: Android Cihazlarda TON C2 ve SOCKS5 ile Ağ Pivotlama Taktikleri

2026 başlarında ortaya çıkan yeni TrickMo varyantı, Fransa, İtalya ve Avusturya'daki banka ve kripto para cüzdanı kullanıcılarını hedef alıyor. Bu varyant, Android cihazlarda TON protokolü tabanlı C2 sunucuları ve SOCKS5 proxy kullanarak karmaşık ağ pivotlama teknikleri uyguluyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

Exim BDAT Zafiyeti GnuTLS Derlemelerinde Kritik Kod Çalıştırma Riski Oluşturuyor

Exim'in BDAT işleme modülünde ortaya çıkan yeni bir use-after-free zafiyeti (CVE-2026-45185), özellikle GnuTLS ile derlenmiş sürümlerde uzaktan kod çalıştırma riskine yol açıyor. Bu güvenlik açığı, Unix benzeri sistemlerde e-posta altyapılarını hedef alıyor ve sistem yöneticilerinin hızlıca önlem alması gerekiyor.

Microsoft’tan 138 Kritik Güvenlik Açığına Yama: DNS ve Netlogon RCE Öne Çıkıyor

Microsoft, DNS ve Netlogon protokollerinde uzaktan kod yürütme (RCE) dahil olmak üzere 138 güvenlik açığını gideren kapsamlı bir güncelleme yayımladı. Kritik ve ayrıcalık yükseltme zafiyetlerinin ağırlıkta olduğu bu yamalar, özellikle kurumsal ağlar ve kritik altyapılar için önem taşıyor. Siber güvenlik ekiplerinin, yamaları hızla uygulaması ve olay müdahale süreçlerini güncellemesi gerekiyor.

iOS 26.5 ile iPhone ve Android Arasında Güçlendirilmiş Uçtan Uca Şifreli RCS Mesajlaşma

iOS 26.5 güncellemesi, iPhone kullanıcılarına Google Mesajlar kullanan Android cihazlarla uçtan uca şifreli RCS mesajlaşma imkanı sunuyor. Bu gelişme, mesajların gizliliğini artırarak iletişim güvenliğini güçlendiriyor. Siber güvenlik profesyonelleri için uçtan uca şifreleme ve mesajlaşma protokollerinin entegrasyonu önemli bir adım olarak değerlendiriliyor.

3,65TB Canvas Veri Sızıntısı: Fidye Grubu ShinyHunters ile Anlaşma Sağlandı

Utah merkezli eğitim teknolojisi firması, 3,65TB büyüklüğündeki Canvas veri sızıntısını durdurmak için ShinyHunters fidye grubu ile gizli bir anlaşmaya vardı. Saldırı, hassas kullanıcı verilerinin açığa çıkma riski nedeniyle eğitim sektörü ve kullanıcılar için kritik bir tehdit oluşturuyor.

150’den Fazla RubyGems Paketi Üzerinden Belediye Portalı Verileri Çalındı

Son analizlere göre, GemStuffer adlı kötü amaçlı kampanya kapsamında 150'den fazla RubyGems paketi kullanılarak İngiltere'deki belediye portallarından veri sızıntısı gerçekleşti. Bu saldırı, az indirilen ve tekrarlayıcı yüklemeler içeren paketler üzerinden yürütülerek tespit edilmesi zor bir tehdit oluşturuyor.

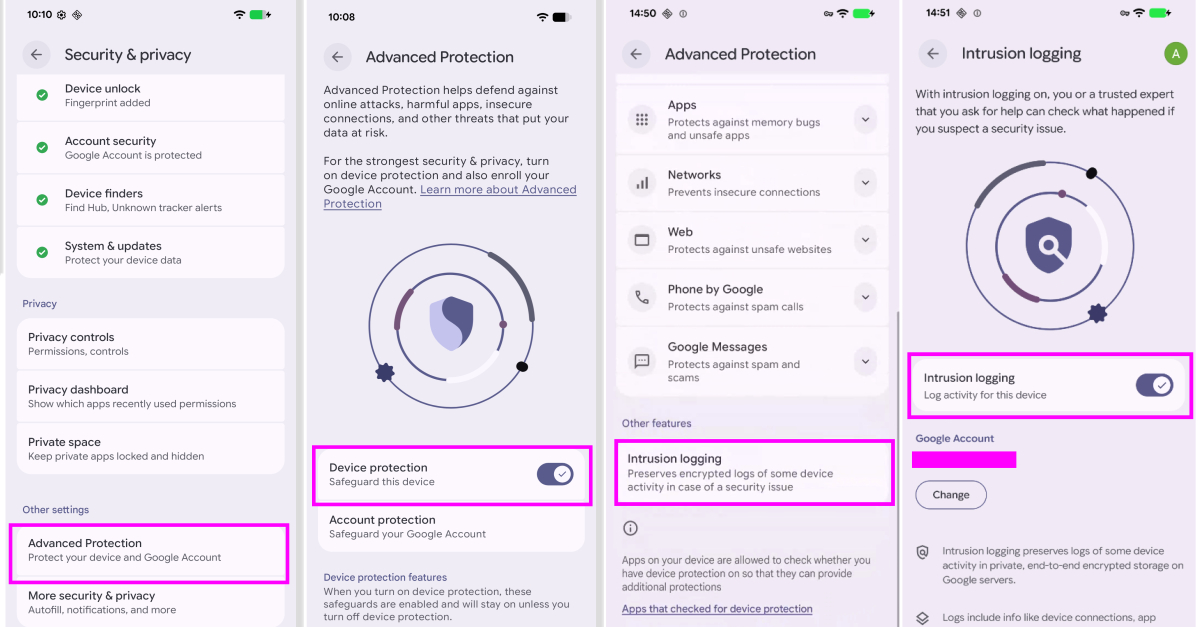

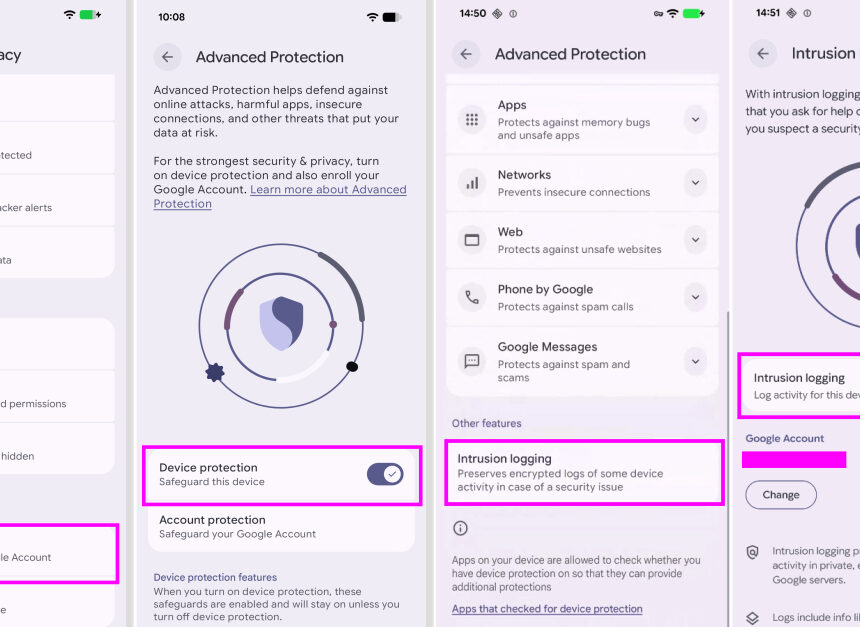

Android Cihazlarda İzinsiz Giriş Kaydı Özelliğiyle Gelişmiş Adli Tıp Desteği

Android işletim sistemi, İleri Koruma Modu kapsamında yeni bir İzinsiz Giriş Kaydı özelliği sunuyor. Bu özellik, şüpheli ihlallerde cihazların kalıcı ve gizlilik odaklı adli tıp kayıtlarıyla incelenmesini mümkün kılıyor. Siber güvenlik profesyonelleri için kritik öneme sahip bu gelişme, olay müdahale süreçlerinde daha derin analiz imkanı sağlıyor.

Siber Güvenlikte Mor Takımın Rolü ve Sistemsel Zorluklar: Kırmızı ve Mavi Takımın İşbirliği

Son analizler, siber güvenlikte mor takım uygulamalarının sadece kırmızı ve mavi takımların aynı ortamda bulunmasından ibaret olmadığını ortaya koyuyor. Sistem mimarisi ve süreçlerdeki eksiklikler, güvenlik zincirinde zayıflıklara yol açabiliyor. Bu durum, özellikle kurumsal ortamlarda saldırı tespit ve müdahale süreçlerini etkiliyor.

Ollama Sınır Dışı Okuma Açığı: 300.000’den Fazla Sunucu Risk Altında

Ollama platformundaki sınır dışı okuma (out-of-bounds read) açığı, dünya genelinde yüzbinlerce sunucuyu etkiliyor. CVE-2026-7482 olarak takip edilen bu kritik zafiyet, uzak işlem belleği sızıntısına olanak tanıyor ve saldırganların hassas verilere erişimini mümkün kılıyor. Siber güvenlik ekipleri, kapsamlı yamalama ve gelişmiş izleme çözümleri ile riskleri azaltmalı.

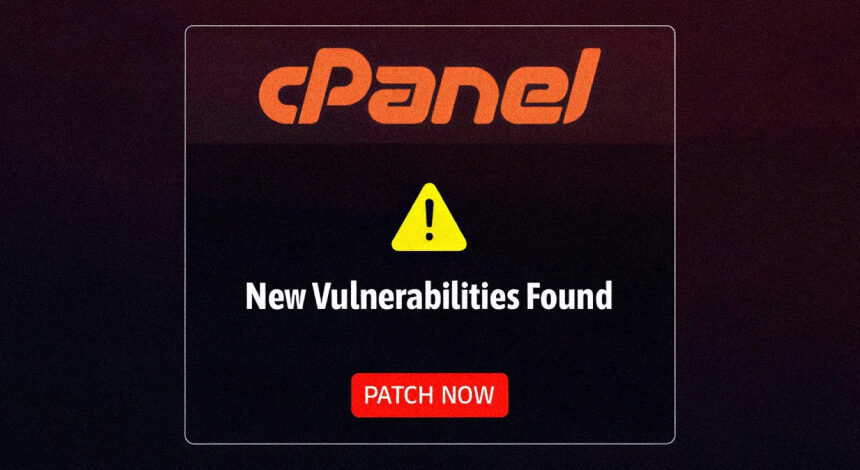

cPanel ve WHM’de 3 Kritik Güvenlik Açığı: Hemen Güncelleyin

cPanel ve WHM platformlarında tespit edilen üç yeni güvenlik açığı için güncellemeler yayımlandı. Özellikle sistem yöneticileri ve hosting sağlayıcıları için kritik önem taşıyan bu açıklar, yetersiz giriş doğrulaması nedeniyle yetkisiz erişim riskini artırıyor. Güncellemelerin hızlıca uygulanması, olası saldırı zincirlerinin önüne geçmek için gereklidir.

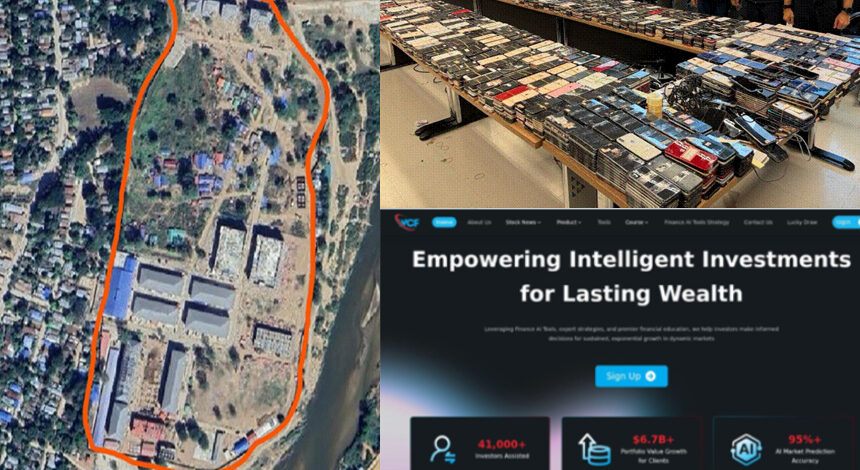

Küresel Kripto Dolandırıcılık Operasyonunda 276 Kişi Tutuklandı, 700 Milyon Doların Üstünde Varlık Ele Geçirildi

Birleşik Arap Emirlikleri Dubai Polisi ve ABD federal kurumlarının ortak yürüttüğü operasyonda, 9 kripto dolandırıcılık merkezi kapatıldı ve 276 kişi tutuklandı. Operasyon, gelişmiş teknik araçlar ve kapsamlı istihbarat paylaşımıyla gerçekleştirildi; siber güvenlik alanında önemli bir başarı olarak değerlendiriliyor.

cPanel Açığıyla Hükümet ve MSP Ağlarına Yönelik Yeni Saldırı Kampanyası

Son raporlara göre, kritik bir cPanel açığı kullanılarak hükümet kurumları ve yönetilen hizmet sağlayıcıları (MSP) hedef alan siber saldırılar tespit edildi. Bu saldırılar, özellikle 2026 yılının başından itibaren artış gösterdi ve karmaşık istismar zincirleri içeriyor. Siber güvenlik ekipleri için erken tespit ve kapsamlı önlemler büyük önem taşıyor.

CISA, Aktif İstismar Edilen Linux Root Erişim Açığını KEV Listesine Ekledi

CISA, Linux sistemlerde yerel ayrıcalık yükseltme sağlayan CVE-2026-31431 zafiyetini KEV (Known Exploited Vulnerabilities) listesine dahil etti. Bu kritik açık, özellikle Linux tabanlı sunucular ve konteyner ortamlarında root erişimi ele geçirilmesine imkan tanıyor. Siber güvenlik ekiplerinin, ilgili yamaları uygulayarak ve gelişmiş izleme araçlarıyla saldırı zincirini engellemesi önem taşıyor.

2026’da Yapay Zeka Destekli Siber Saldırılarda Yeni Dönem

2026 yılı, yapay zeka destekli saldırıların siber güvenlik alanında belirgin şekilde arttığı bir yıl olarak öne çıkıyor. Özellikle finans, sağlık ve kamu sektörlerinde hedeflenen bu saldırılar, gelişmiş otomasyon ve yapay zeka algoritmaları kullanılarak gerçekleştiriliyor. Siber güvenlik profesyonelleri için yeni tehditlere karşı kapsamlı önlemler almak kritik önem taşıyor.

CVE-2026-31431 (Copy Fail) Linux Kernel Zafiyeti ve Etkili Çözüm Yöntemleri

CVE-2026-31431 (Copy Fail) Linux kernel zafiyeti, kernel 4.14 ve üzeri sistemleri etkileyen ciddi bir güvenlik açığıdır. Bu makalede zafiyetin teknik detayları, etkilenen dağıtımlar, alınacak önlemler ve Türkiye bağlamındaki etkileri kapsamlı şekilde ele alınmıştır.

Kuzey Kore Kaynaklı Yeni npm Kötü Amaçlı Yazılım Kampanyasında Yapay Zeka ve RAT Kullanımı

Son analizler, Kuzey Kore destekli tehdit aktörlerinin npm paket yöneticisi üzerinden yayılan yeni bir kötü amaçlı yazılım kampanyası yürüttüğünü gösteriyor. Bu saldırıda yapay zeka destekli SDK'lar, sahte firmalar ve uzaktan erişim trojanları (RAT) kullanılarak hedef sistemlere sızılıyor. Siber güvenlik uzmanları, özellikle yazılım tedarik zinciri ve bulut ortamlarında artan risklere karşı dikkat

Linux’ta Yeni ‘Copy Fail’ Açığı: Root Yetkisi Elde Etme Riski ve Korunma Yöntemleri

Yüksek şiddette bir Linux güvenlik açığı olan CVE-2026-31431, yerel kullanıcıların sistemde root erişimi elde etmesine olanak tanıyor. Bu zafiyet, birçok büyük Linux dağıtımını etkiliyor ve özellikle kritik altyapılar ile kurumsal ortamlar için ciddi tehdit oluşturuyor. Siber güvenlik ekiplerinin, güncel yamaları uygulaması ve gelişmiş izleme sistemlerini devreye alması önem taşıyor.

LiteLLM’deki Kritik SQL Enjeksiyonu Açığı 36 Saatte Aktif Sömürüye Dönüştü

LiteLLM yazılımında tespit edilen CVE-2026-42208 kodlu yüksek şiddetli SQL enjeksiyonu açığı, yayımlanmasından sadece 36 saat içinde saldırganlar tarafından istismar edildi. Bu durum, özellikle veri tabanı güvenliği ve uygulama katmanı koruması açısından acil önlemler alınması gerektiğini gösteriyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Haftalık Siber Güvenlik Özeti: Hyper-V Tabanlı Zararlılar, Yapay Zeka Botları ve Kritik RDP Açıkları

Bu hafta siber tehditler, Hyper-V hipervizöründe gizlenen zararlılar, yapay zeka botlarının yan kanal saldırıları ve kritik RDP açıkları gibi gelişmiş tekniklerle evriliyor. Curly COMrades grubunun sofistike VM izolasyonu aşma yöntemleri ve LANDFALL casus yazılımı gibi yeni saldırılar, güvenlik çözümlerinin sınırlarını zorluyor. Ayrıca, Microsoft Teams ve WhatsApp gibi popüler platformlarda ortaya

CISA’dan Kritik Sitecore Güvenlik Açığı İçin Acil Yama Uyarısı

CISA, Sitecore ürünlerinde bulunan ve ASP.NET makine anahtarlarının kötüye kullanımıyla gerçekleşen kritik bir güvenlik açığı için acil yama çağrısı yaptı. Mandiant tarafından keşfedilen bu açık, karmaşık saldırı zincirleriyle uzaktan kod yürütme ve ayrıcalık yükseltme gibi tehlikeli faaliyetlere olanak tanıyor. Uzmanlar, anahtarların değiştirilmesi ve sistemlerin ihlal belirtileri açısından taranmasını öneriyor.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

194.000’den Fazla Kötü Amaçlı Alan Adıyla Bağlantılı Smishing Operasyonu: Küresel Bir Tehdit Profili

Çin bağlantılı Smishing Üçlüsü, 194.000’den fazla kötü amaçlı alan adı kullanarak küresel çapta kapsamlı bir phishing operasyonu yürütüyor. Operasyon, ABD bulut altyapılarında barındırılan ve hızla değişen alan adlarıyla tespitten kaçınıyor. Bankalar, devlet kurumları ve e-ticaret platformları başta olmak üzere birçok sektörü hedef alan bu tehdit, gelişmiş teknik altyapı ve otomasyon araçlarıyla d

Çinli TA415 Grubu, ABD Ekonomi Politikası Uzmanlarını VS Code Remote Tunnels ile Gözetliyor

Çinli TA415 grubu, ABD-Çin ekonomik ilişkileri bağlamında ABD'deki ekonomi politikası uzmanlarını hedef alan gelişmiş bir oltalama kampanyası yürütüyor. Saldırılar, Visual Studio Code Remote Tunnels kullanarak hedef sistemlere kalıcı erişim sağlıyor ve veri topluyor. Bu yöntem, meşru bir VS Code özelliğinin kötüye kullanılması nedeniyle tespit edilmesi zor bir tehdit oluşturuyor.

Adobe Commerce ve Magento’da Kritik CVE-2025-54236 Açığı Müşteri Hesaplarını Tehdit Ediyor

Adobe, Commerce ve Magento Open Source platformlarında yüksek riskli bir güvenlik açığını (CVE-2025-54236) duyurdu. Bu zafiyet, müşteri hesaplarının ele geçirilmesine olanak tanıyor ve Adobe tarafından hızlı yamalar ile WAF kuralları devreye alındı. Ayrıca, ColdFusion için kritik bir yol geçiş zafiyeti de yamalandı.

Docker Desktop’ta Kritik Konteyner Kaçış Açığı CVE-2025-9074 Düzeltildi

Docker Desktop'ta kritik bir konteyner kaçış açığı CVE-2025-9074, 4.44.3 sürümüyle giderildi. Açık, kötü niyetli konteynerlerin Docker Engine API'sine kimlik doğrulama olmadan erişip ana sistem dosyalarına tam erişim sağlamasına imkan tanıyordu. Windows ortamında daha yüksek risk taşıyan bu zafiyet, macOS ve Linux platformlarında farklı izolasyon mekanizmalarıyla kısmen engelleniyor.

ScarCruft, HanKook Phantom Operasyonunda RokRAT Zararlısını Kullanarak Güney Koreli Akademisyenleri Hedefliyor

ScarCruft (APT37) tarafından yürütülen HanKook Phantom operasyonunda RokRAT zararlısı kullanılarak Güney Koreli akademisyenler ve eski hükümet yetkilileri hedef alınıyor. Saldırılar, sahte bültenler ve PowerShell tabanlı gizli yükler aracılığıyla hassas bilgileri çalmayı amaçlıyor. Bu gelişme, Kuzey Kore bağlantılı diğer siber tehdit faaliyetleri ve ABD yaptırımlarıyla paralel bir döneme denk geliyor.

Blind Eagle Grubu, Kolombiya Hükümetini RAT ve Dinamik DNS Tabanlı Saldırılarla Hedefliyor

Blind Eagle tehdit grubu, 2024-2025 döneminde Kolombiya hükümet kurumları başta olmak üzere çeşitli sektörlere yönelik gelişmiş RAT tabanlı saldırılar gerçekleştirdi. Dinamik DNS altyapısı ve meşru internet servislerinin kötüye kullanımıyla desteklenen bu operasyonlar, beş ayrı faaliyet kümesiyle izlendi ve hem finansal hem de olası devlet destekli casusluk motivasyonları taşıyor.

Güvenli Yapay Zeka Yönetimi: Ölçek ve Hızda Yeni Yaklaşımlar

Şirketlerde hızla artan yapay zeka ajanlarının yönetimi, özellikle kimlik doğrulama ve yaşam döngüsü kontrolü eksikliği nedeniyle kritik bir güvenlik sorunu oluşturuyor. Bu ücretsiz webinar, yapay zeka güvenliğini tasarım aşamasında entegre etme ve yönetim stratejilerini detaylandırarak, siber güvenlik profesyonellerine pratik çözümler sunuyor.

Salt Typhoon Grubu, Kenar Ağ Cihazlarındaki Güvenlik Açıklarını Kullanarak 600 Kuruluşu Hedefledi

Salt Typhoon grubu, dünya genelinde telekomünikasyon ve kritik altyapı sektörlerindeki kenar ağ cihazlarındaki açıklardan yararlanarak 600'den fazla kuruluşu hedef aldı. Çin bağlantılı üç şirketle ilişkilendirilen grup, kalıcı erişim sağlamak için gelişmiş teknikler kullanıyor ve küresel çapta siber casusluk faaliyetleri yürütüyor.

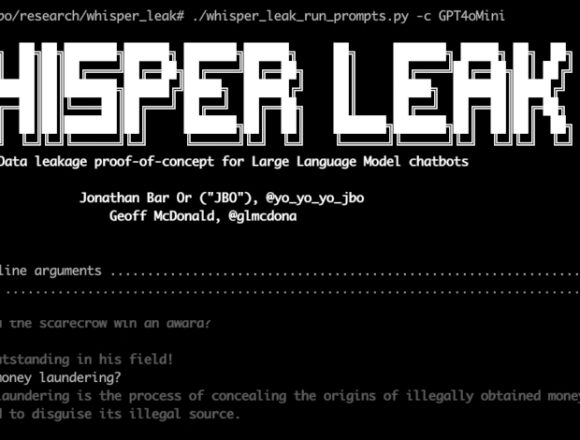

Microsoft’tan ‘Whisper Leak’ Saldırısı: Şifreli AI Trafiğinde Konu Sızıntısı Tehdidi

Microsoft, Whisper Leak adlı yeni bir yan kanal saldırısını ortaya koydu. Bu saldırı, şifreli AI sohbet trafiğinde paket boyutu ve zamanlama verilerini analiz ederek kullanıcıların sohbet konularını yüksek doğrulukla tespit edebiliyor. AI sağlayıcıları karşı önlemler alırken, uzmanlar kullanıcıların güvenilmeyen ağlarda hassas konuları tartışmaktan kaçınmasını öneriyor.

2025 Siber Güvenlik Raporu: İhlallerin Gizlenmesi, Genişleyen Saldırı Yüzeyleri ve Yapay Zeka Tehditlerinin Gerçekleri

2025 siber güvenlik raporu, ihlallerin gizlenmesindeki artış, Living Off the Land saldırılarının yaygınlaşması ve yapay zeka tehditlerine dair algı ile gerçek arasındaki farkları ortaya koyuyor. Yönetim ve operasyon ekipleri arasındaki uyumsuzluklar, siber savunmayı zorlaştırırken, saldırı yüzeyinin azaltılması ve önleyici stratejiler kritik önem taşıyor.

2025’te Bulut Yerel Güvenlikte Çalışma Zamanı Görünürlüğünün Önemi

2025 yılında bulut yerel güvenlikte çalışma zamanı görünürlüğü kritik bir odak noktası haline geliyor. Bu yaklaşım, gerçek zamanlı risk önceliklendirmesi ve yapay zeka destekli analizlerle güvenlik operasyonlarını güçlendiriyor. Ayrıca, birleşik platformlar sayesinde bulut riskleri tek bir bağlamda yönetilebiliyor.

250’den Fazla Magento Mağazası, CVE-2025-54236 Açığını Kullanan Saldırganların Hedefinde

Adobe Commerce ve Magento platformlarında bulunan CVE-2025-54236 kodlu kritik güvenlik açığı, son 24 saatte 250'den fazla mağazaya yönelik saldırılarda kullanıldı. SessionReaper olarak bilinen bu zafiyet, Commerce REST API'deki hatalı giriş doğrulama nedeniyle müşteri hesaplarının ele geçirilmesine olanak tanıyor. Güvenlik uzmanları, kullanıcıların yamaları acilen uygulaması gerektiğini vurguluyor

Yapay Zeka Hedefli Gizleme Saldırısı: AI Tarayıcılarında Sahte Bilgi Manipülasyonu ve Güvenlik Riskleri

SPLX tarafından tanımlanan yapay zeka hedefli gizleme saldırısı, AI tarayıcılarına farklı içerik sunarak sahte bilgilerin doğrulanmış gerçekler gibi algılanmasına yol açıyor. hCaptcha Tehdit Analizi Grubu'nun raporları, bu ajanların SQL enjeksiyonu ve hesap ele geçirme gibi saldırıları kolaylıkla gerçekleştirebildiğini gösteriyor. Bu gelişmeler, yapay zeka tabanlı sistemlerin güvenilirliğini ciddi