SAP, NetWeaver ve S/4HANA platformlarında kritik ve yüksek şiddetli güvenlik açıklarını gideren güncellemeler yayımladı. Özellikle kimlik doğrulaması yapılmamış saldırganların işletim sistemi komutları çalıştırmasına olanak tanıyan NetWeaver serileştirme açığı dikkat çekiyor. Kullanıcıların güvenlik için güncellemeleri acilen uygulaması öneriliyor.

Samsung, Android’de Kritik CVE-2025-21043 Sıfır Gün Açığını Giderdi

Samsung, Android işletim sisteminde kritik bir sıfır gün açığını kapattı. CVE-2025-21043 olarak tanımlanan ve libimagecodec.quram.so bileşeninde bulunan bu sınır dışı yazma hatası, uzaktan saldırganların keyfi kod çalıştırmasına imkan tanıyordu. Zafiyet, Android 13 ile 16 sürümlerini etkiliyor ve sahada istismar edildiği doğrulandı.

SAP S/4HANA’da Kritik Komut Enjeksiyonu Açığı CVE-2025-42957 Aktif İstismar Ediliyor

SAP S/4HANA’da CVE-2025-42957 numaralı kritik komut enjeksiyonu açığı, düşük ayrıcalıklı kullanıcı erişimiyle tam sistem ele geçirilmesine imkan tanıyor. Güvenlik firmaları açığın aktif olarak istismar edildiğini bildirirken, kuruluşların yamaları hızla uygulaması ve erişim kontrollerini sıkılaştırması tavsiye ediliyor.

Salt Typhoon Grubu, Kenar Ağ Cihazlarındaki Güvenlik Açıklarını Kullanarak 600 Kuruluşu Hedefledi

Salt Typhoon grubu, dünya genelinde telekomünikasyon ve kritik altyapı sektörlerindeki kenar ağ cihazlarındaki açıklardan yararlanarak 600'den fazla kuruluşu hedef aldı. Çin bağlantılı üç şirketle ilişkilendirilen grup, kalıcı erişim sağlamak için gelişmiş teknikler kullanıyor ve küresel çapta siber casusluk faaliyetleri yürütüyor.

Salesloft, OAuth Token Hırsızlığı Sonrası Drift Uygulamasını Çevrimdışıya Aldı

Salesloft, OAuth tokenlarının çalınması sonrası Drift sohbet botunu geçici olarak devre dışı bıraktı. Google ve Mandiant’ın tespit ettiği saldırı, UNC6395 adlı tehdit grubunun Salesforce müşteri örneklerine erişim sağlamasıyla gerçekleşti. Olay, yüzlerce büyük kuruluşu etkiledi ve gelecekte hedefli saldırı riskini artırdı.

Salesloft OAuth İhlali: Drift AI Sohbet Ajanı Üzerinden Salesforce Verileri Tehdit Altında

Salesloft platformunda Drift AI sohbet ajanıyla bağlantılı OAuth tokenlarının çalınması sonucu Salesforce müşteri verileri risk altına girdi. UNC6395 kod adlı tehdit aktörü, birçok Salesforce örneğinden hassas verileri dışa aktardı ve operasyonel güvenlik önlemleri aldı. Salesloft ve Salesforce, tokenları iptal edip bağlantıları sonlandırarak duruma müdahale etti ve müşterilere entegrasyonlarını yeniden doğrulamaları önerildi.

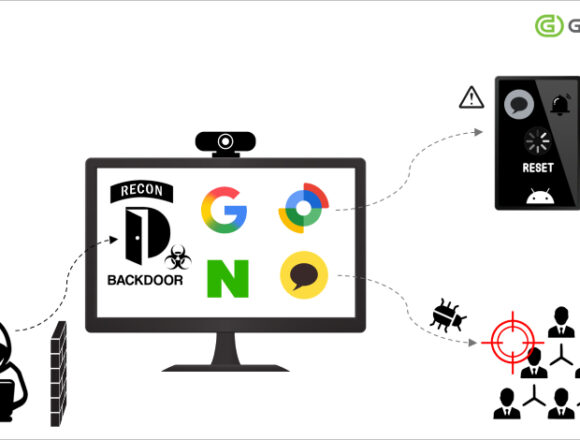

APT28’in NotDoor Outlook Arka Kapısı NATO Ülkelerinde Şirketleri Hedefliyor

APT28, NATO ülkelerindeki şirketlere yönelik NotDoor adlı yeni bir Outlook arka kapısı kullanıyor. Microsoft OneDrive üzerinden DLL yan yükleme tekniğiyle dağıtılan bu kötü amaçlı yazılım, VBA makrosu aracılığıyla veri sızdırma ve komut çalıştırma işlemleri yapıyor. Saldırganlar, Microsoft Dev Tunnels ve sahte Cloudflare Workers alan adları gibi altyapıları kötüye kullanarak gizliliklerini koruyor.

Yapay Zeka Veri Güvenliğinde Yeni Yaklaşımlar: Alıcılar İçin Kapsamlı Rehber

Yapay zeka veri güvenliği, eski güvenlik modellerinin yetersiz kaldığı karmaşık bir alan haline geldi. Bu rehber, alıcıların keşiften mimari uyuma kadar dört aşamada yapay zeka risklerini doğru şekilde değerlendirmesini sağlıyor ve güvenlik ile üretkenlik arasında denge kurmanın önemini vurguluyor.

MystRodX Arka Kapısı: DNS ve ICMP Tetikleyicileriyle Gizli Kontrol Mekanizması

MystRodX, DNS ve ICMP tetikleyicileri kullanarak gizli kontrol sağlayan gelişmiş bir arka kapıdır. Çok katmanlı şifreleme ve esnek yapılandırma seçenekleriyle dikkat çeken zararlı, pasif ve aktif modlarda çalışabilmektedir. Çin bağlantılı Liminal Panda grubuyla ilişkilendirilen bu tehdit, sofistike gizlilik ve kontrol mekanizmaları sunar.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

npm, PyPI ve Crates.io Üzerinden Yaygın Kimlik Avı ve Veri Hırsızlığı Kampanyası

TrapDoor adlı siber saldırı kampanyası, npm, PyPI ve Crates.io paket yöneticileri üzerinden geliştiricilere yönelik kimlik bilgisi ve gizli veri hırsızlığı amaçlı zararlı yazılımlar yayıyor. Kampanya, kripto para ve yapay zeka topluluklarını hedef alırken, yapay zeka destekli kodlama araçlarını da dolaylı olarak etkileyerek saldırı yüzeyini genişletiyor. Bu durum, yazılım geliştirme ortamlarında çok katmanlı güvenlik önlemlerinin önemini bir kez daha vurguluyor.

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

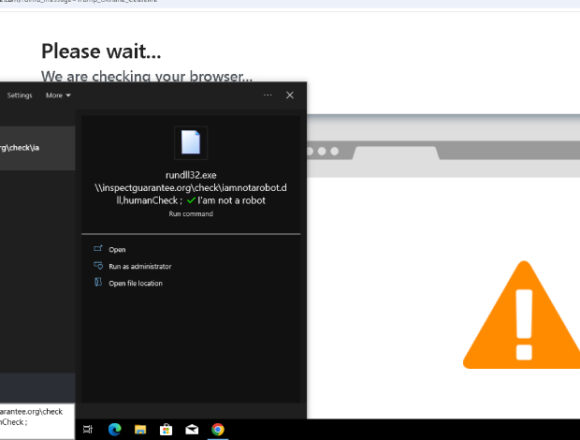

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Senkronize Parola Anahtarlarının Güvenlik Riskleri ve Kurumsal Çözümler

Senkronize parola anahtarları, bulut hesapları ve kurtarma süreçlerinin risklerini taşıyarak kurumsal güvenlikte önemli açıklar oluşturuyor. Donanıma bağlı parola anahtarları ise daha yüksek güvenlik ve yönetim kontrolü sağladığından kurumsal kullanım için zorunlu hale gelmelidir. Güçlü politika ve sürekli kimlik doğrulama uygulamaları, bu tehditlere karşı etkili savunma sağlar.

ABD, Kuzey Koreli 10 Kuruluşa 12,7 Milyon Dolarlık Kripto ve BT Dolandırıcılığı Yaptırımı Uyguladı

ABD Hazine Bakanlığı, Kuzey Kore'nin nükleer programını finanse etmek için yürüttüğü 12,7 milyon dolarlık kripto ve BT dolandırıcılığı operasyonlarına yönelik 10 kişi ve kuruluşa yaptırım uyguladı. Operasyonlarda gelişmiş kötü amaçlı yazılımlar, sosyal mühendislik ve sahte istihdam planları kullanılarak fonların kaynağı gizlendi. Bu yaptırımlar, Kuzey Kore'nin dijital varlıklar üzerinden yürüttüğü karmaşık finansal ağları hedef alıyor.

SOC Tükenmişliğini Önlemenin Teknik Yolları: Gerçek Zamanlı Analiz ve Otomasyonun Gücü

SOC'larda analist tükenmişliği, gerçek zamanlı bağlam, otomasyon ve entegre tehdit istihbaratı ile azaltılabilir. MCP istemcileri, Pydantic AI ve gelişmiş sandbox teknolojileri sayesinde, SOC ekipleri daha hızlı ve etkili müdahale kapasitesine kavuşur. Bu yaklaşımlar, iş yükünü hafifletirken güvenlik operasyonlarının kalitesini artırır.

APT41 Hackerları ABD-Çin Ticaret Müzakereleri Sırasında ABD Yetkililerini Hedef Alıyor

Çin bağlantılı APT41 hacker grubu, 2025 ABD-Çin ticaret müzakereleri sırasında ABD hükümet yetkililerini ve ilgili kuruluşları hedef alan gelişmiş oltalama kampanyaları düzenliyor. Saldırılar, kimlik taklidi ve bulut hizmetleri üzerinden izlerin gizlenmesi gibi sofistike tekniklerle yürütülüyor. Komite, bu faaliyetleri Çin devlet destekli siber casusluk olarak değerlendiriyor.

WhatsApp, iOS ve macOS İçin Kritik Sıfır Tıklama Açığını Kapattı

WhatsApp, iOS ve macOS cihazlarını etkileyen CVE-2025-55177 numaralı sıfır tıklama açığını kapattı. Bu zafiyet, kullanıcı etkileşimi olmadan cihazların ele geçirilmesine olanak sağlıyor ve gelişmiş casus yazılım kampanyalarında kullanıldığı tespit edildi. Kullanıcılara cihazlarını güncel tutmaları ve fabrika ayarlarına döndürmeleri öneriliyor.

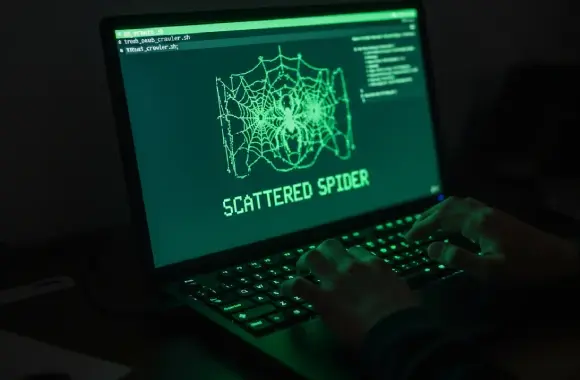

Scattered Spider Finans Sektörüne Yönelerek Operasyonlarına Devam Ediyor

Scattered Spider, emeklilik iddialarına rağmen finans sektörüne odaklanarak operasyonlarını sürdürüyor. Grup, sosyal mühendislik ve ileri düzey tekniklerle kritik altyapılara erişim sağlarken, yapay zeka destekli sesli oltalama saldırılarıyla da faaliyetlerini genişletiyor. Siber suç gruplarının stratejik geri çekilme ve yeniden yapılanma eğilimleri devam ediyor.

Windows, macOS ve Linux’ta Geliştirici Kimlik Bilgilerini Çalan 10 Sahte npm Paketi Tespit Edildi

4 Temmuz 2025'te npm kayıt defterine yüklenen 10 sahte paket, Windows, macOS ve Linux sistemlerinde geliştirici kimlik bilgilerini hedef alan karmaşık bir bilgi hırsızlığı operasyonu yürütüyor. Kötü amaçlı yazılım, çok katmanlı karmaşıklaştırma ve platforma özgü terminal komutları kullanarak sistem anahtar zincirlerinden, tarayıcılardan ve yapılandırma dosyalarından kritik verileri topluyor.

macOS İçin Gelişmiş Güvenlik Katmanı: Yönetici Hatalarını Saldırganlardan Önce Tespit Edin

ThreatLocker'ın geliştirdiği Defense Against Configurations (DAC), macOS cihazlarda yapılandırma hatalarını tespit ederek güvenlik açıklarını önceden kapatmayı amaçlıyor. Beta aşamasındaki bu çözüm, FileVault, güvenlik duvarı ve eski protokol kullanımı gibi kritik kontrolleri merkezi bir konsolda raporlayarak, IT ekiplerine kapsamlı içgörü sağlıyor. Ayrıca, gelişmiş analiz motorları ve otomatik po

WatchGuard VPN’de Kritik Sınır Dışı Yazma Açığı: Uzaktan Kod Çalıştırma Riski

WatchGuard Fireware OS'de kritik bir sınır dışı yazma açığı (CVE-2025-9242) tespit edildi. Bu zafiyet, kimlik doğrulaması olmadan uzaktan kod çalıştırılmasına olanak tanıyor ve özellikle IKEv2 VPN kullanıcılarını etkiliyor. Güncellemelerle giderilen bu açık, ransomware grupları ve gelişmiş saldırı teknikleri için potansiyel bir hedef oluşturuyor.

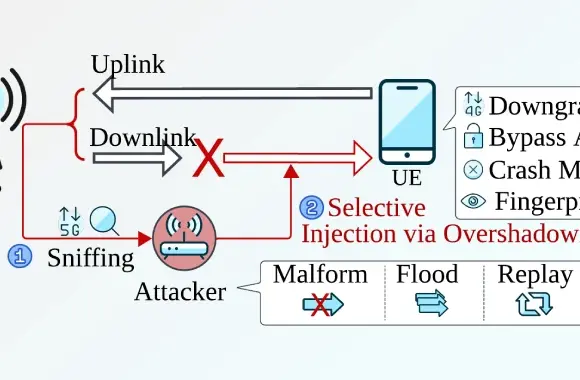

Sni5Gect Saldırısı: 5G Modemleri Çökertiyor ve 4G’ye Düşürerek Güvenlik Riskleri Yaratıyor

Sni5Gect, 5G modemlerdeki şifrelenmemiş mesajları dinleyip hedef cihazlara kablosuz saldırılar yapabilen yeni bir açık kaynak aracıdır. Bu saldırı, modemlerin çökertilmesi ve 5G bağlantısının 4G'ye düşürülmesini mümkün kılarak ciddi güvenlik riskleri oluşturuyor. GSMA tarafından tanımlanan bu tehdit, 5G güvenliği alanında yeni araştırmalar için önemli bir temel sağlıyor.

Microsoft, Medusa Fidye Yazılımı Kullanan GoAnywhere Açığını Storm-1175 Grubuna Bağladı

Microsoft, GoAnywhere MFT platformundaki kritik CVE-2025-10035 açığını Storm-1175 grubunun Medusa fidye yazılımı dağıtımında kullandığını doğruladı. Kimlik doğrulama gerektirmeyen bu deseralizasyon hatası, uzak kod yürütmeye ve sistemde kalıcı erişime imkan tanıyor. Saldırganlar, RMM araçları ve Cloudflare tüneli üzerinden komut kontrolü yaparak veri sızdırma ve fidye yazılımı dağıtımı gerçekleştiriyor.

Konni Hackerları Google Find Hub’ı Uzaktan Veri Silme Aracına Dönüştürdü: Yeni APT Taktikleri ve Gelişmiş RAT Kullanımı

Konni hackerları, Google'ın Find Hub hizmetini kullanarak Android cihazları uzaktan sıfırlama ve veri silme yeteneği kazandı. Gelişmiş RAT'lar ve modüler kötü amaçlı yazılımlar içeren saldırı zinciri, uzun süreli gizlenme ve kapsamlı iç keşif faaliyetleriyle destekleniyor. Aynı zamanda Lazarus ve Kimsuky gruplarının yeni malware varyantları da raporlandı.

Rust ile Android Bellek Güvenliği Hatalarında Tarihi Düşüş: %20’nin Altına İniş

Google, Android platformunda Rust kullanımı sayesinde bellek güvenliği hatalarını %20’nin altına düşürdü. Rust, C ve C++’a kıyasla çok daha düşük zafiyet yoğunluğu ve geliştirme sürecinde yüksek verimlilik sağlıyor. Ayrıca, kapsamlı savunma stratejileri ve kritik uygulamalarda Rust’ın yaygınlaştırılması planlanıyor.

Google, COLDRIVER Grubunun Üç Yeni Rus Zararlı Yazılım Ailesini Ortaya Çıkardı

Google, Rus devlet destekli COLDRIVER hacker grubunun geliştirdiği NOROBOT, YESROBOT ve MAYBEROBOT adlı üç yeni zararlı yazılım ailesini tespit etti. Bu zararlılar, gelişmiş teslimat zincirleri ve modüler yapılarıyla yüksek profilli hedeflere yönelik istihbarat toplama amaçlı kullanılıyor. Hollanda'da üç gencin bu faaliyetlerle bağlantılı olarak gözaltına alınması da operasyonun hukuki boyutunu or

Scattered Spider Üyesine SIM Değiştirme Saldırılarıyla 10 Yıl Hapis ve 13 Milyon Dolar Tazminat Cezası

Scattered Spider grubunun önemli bir üyesi, SIM değiştirme saldırıları ve kripto para hırsızlığı nedeniyle 10 yıl hapis cezası aldı. Sosyal mühendislik yöntemleriyle kurumsal hedeflere erişim sağlayan grup, milyonlarca dolar değerinde dijital varlık çaldı. Güvenlik uzmanları, grubun insan faktörünü hedef alan gelişmiş taktiklerle faaliyet gösterdiğini vurguluyor.

TA558 Grubu, Brezilya Otellerine Venom RAT Dağıtımında Yapay Zeka Destekli Scriptler Kullanıyor

TA558 grubu, Brezilya ve İspanyolca konuşulan pazarlardaki otellere Venom RAT dağıtmak için yapay zeka destekli JavaScript ve PowerShell scriptleri kullanıyor. Kaspersky’nin RevengeHotels olarak adlandırdığı bu kampanya, gelişmiş anti-kill mekanizmaları ve kalıcılık özellikleriyle dikkat çekiyor. Siber suçlular, LLM ajanlarıyla oluşturulan kodları kullanarak saldırılarını çeşitlendirip yeni bölgelere yaymaya devam ediyor.