Bu hafta parola yöneticilerindeki clickjacking açıkları, Apple'ın kritik 0-gün yaması ve Rus hackerların eski Cisco açığını hedeflemesi gibi önemli gelişmeler yaşandı. Ayrıca, Murky Panda'nın bulut ortamlarında güvenilen ilişkileri kötüye kullanması ve INTERPOL'ün Afrika'daki büyük siber suç operasyonu dikkat çekti. Siber güvenlikte uçtan uca şifreleme kullanımı ve yapay zekanın operasyonlardaki rolü de öne çıkan konular arasında yer aldı.

Haftalık Siber Güvenlik Özeti: WhatsApp 0-Gün Açığı, Docker Kritik Hatası ve Salesforce İhlali

Bu hafta WhatsApp, Docker ve Salesforce gibi kritik platformlarda önemli güvenlik açıkları giderildi. ABD Hazine Bakanlığı, Kuzey Kore bağlantılı sahte IT ağına yaptırım uygularken, siber suçlular kritik tedarik zincirlerini MixShell implantıyla hedef aldı. Ayrıca, AI sistemleri ve MCP sunucularının güvenliği ön planda yer aldı.

Haftalık Siber Güvenlik Özeti: Salesloft-Drift İhlali, Aktif Sıfır Günler ve Yapay Zeka Destekli Tehditler

Salesloft ve Drift arasında gerçekleşen tedarik zinciri saldırısı, OAuth tokenlarının çalınmasıyla büyük çaplı veri erişimlerine yol açtı. Aktif olarak sömürülen kritik güvenlik açıkları, yapay zeka destekli tehditler ve Zero Trust çözümleri bu haftanın ana gündem maddeleri arasında yer aldı. Siber güvenlik uzmanları için güncel tehditler ve savunma stratejileri detaylı şekilde ele alındı.

Haftalık Siber Güvenlik Özeti: Bootkit Tehditleri, Yapay Zeka Destekli Saldırılar ve Kritik Güvenlik Açıkları

Bu hafta siber güvenlikte bootkit tehditleri, yapay zeka destekli saldırılar ve kritik güvenlik açıkları öne çıktı. HybridPetya gibi gelişmiş zararlılar UEFI Secure Boot'u aşarken, Samsung ve diğer büyük platformlarda önemli CVE'ler yamalandı. Ayrıca, çok aşamalı APT saldırıları ve mobil zararlılar, güvenlik profesyonellerinin dikkatini çekiyor.

Koddan Buluta Görünürlük: Uygulama Güvenliğinde Yeni Bir Dönem Başlıyor

2025 yılında uygulama güvenliği, koddan buluta görünürlük sayesinde yeni bir boyut kazanıyor. Geliştirici, operasyon ve güvenlik ekiplerinin ortak hareket etmesini sağlayan bu yaklaşım, riskleri erken tespit ederek saldırılara karşı proaktif koruma sunuyor. 8 Eylül 2025'te düzenlenecek webinar, bu stratejiyi detaylarıyla ele alacak ve katılımcılara pratik çözümler sunacak.

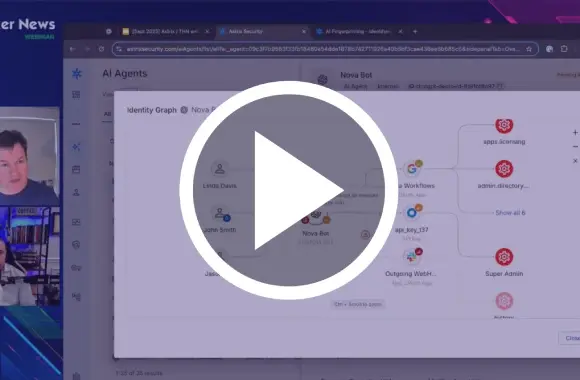

Gölge AI Ajanları: Artan Tehdit ve Etkili Tespit Yöntemleri

Gölge AI ajanları, güvenlik gözetiminin dışında hızla çoğalmakta ve ciddi riskler oluşturmaktadır. Bu ajanlar, insan olmayan kimlikler aracılığıyla veri sızıntılarına ve yetkisiz erişimlere neden olabilir. Yaklaşan panelde, bu tehditlerin tespiti ve yönetimi için etkili yöntemler ele alınacak.

Blue Report 2025: Zayıf Parolalar ve Ele Geçirilmiş Hesaplar Siber Güvenlikte Kritik Risk Oluşturuyor

Picus Security'nin Blue Report 2025 raporu, parola kırma saldırılarının ve ele geçirilmiş hesapların siber güvenlikte kritik risk oluşturduğunu ortaya koyuyor. Kuruluşların zayıf parola politikaları ve yetersiz kimlik bilgisi yönetimi nedeniyle bu saldırılara karşı savunmasız olduğu belirtiliyor. Rapor, çok faktörlü kimlik doğrulama ve davranışsal algılama gibi proaktif önlemlerin önemini vurguluyor.

Salty2FA: ABD ve AB İşletmelerini Hedef Alan Yeni Nesil Kimlik Avı Kiti

Salty2FA, ABD ve AB'deki kritik sektörlerde faaliyet gösteren işletmeleri hedef alan yeni nesil bir kimlik avı kitidir. Çok faktörlü kimlik doğrulama yöntemlerini aşabilen bu tehdit, kimlik bilgileri ve 2FA kodlarını ele geçirerek yüksek etkili ihlallere yol açıyor. ANY.RUN tarafından yapılan analizler, saldırı zincirinin detaylarını ortaya koyarken, SOC ekiplerine davranışsal tespit ve sandbox analizlerinin önemini vurguluyor.

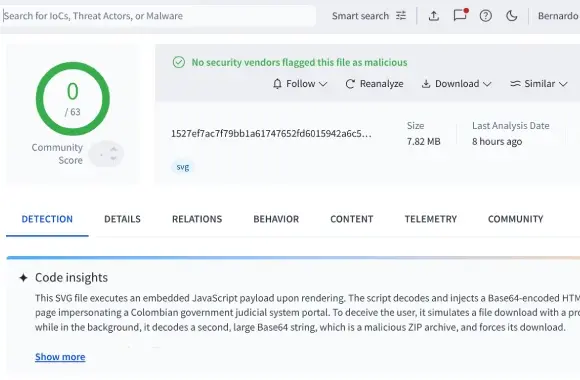

VirusTotal, Base64 Kodlu Kimlik Avı İçin Kullanılan 44 Yeni SVG Dosyası Tespit Etti

VirusTotal, Base64 kodlu kimlik avı sayfalarını yaymak için kullanılan 44 tespit edilmemiş SVG dosyasını ortaya çıkardı. Bu dosyalar, macOS hedefli AMOS bilgi hırsızı ve terminal tabanlı kurulum yöntemleriyle birlikte karmaşık saldırı zincirlerinin parçası olarak kullanılıyor. Güçlenen Gatekeeper korumalarına rağmen, çok katmanlı savunma stratejileri kritik önem taşıyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

npm, PyPI ve Crates.io Üzerinden Yaygın Kimlik Avı ve Veri Hırsızlığı Kampanyası

TrapDoor adlı siber saldırı kampanyası, npm, PyPI ve Crates.io paket yöneticileri üzerinden geliştiricilere yönelik kimlik bilgisi ve gizli veri hırsızlığı amaçlı zararlı yazılımlar yayıyor. Kampanya, kripto para ve yapay zeka topluluklarını hedef alırken, yapay zeka destekli kodlama araçlarını da dolaylı olarak etkileyerek saldırı yüzeyini genişletiyor. Bu durum, yazılım geliştirme ortamlarında çok katmanlı güvenlik önlemlerinin önemini bir kez daha vurguluyor.

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

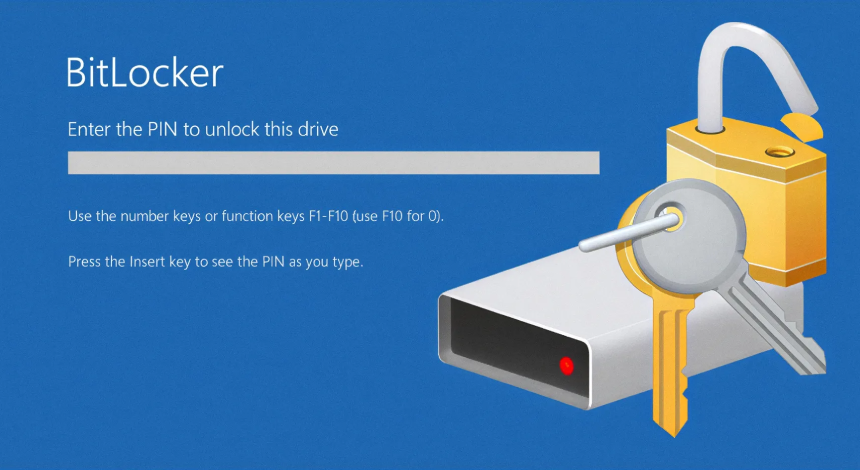

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Saldırganların LinkedIn Üzerinden Phishing Yapmasının Teknik ve Stratejik Nedenleri

LinkedIn, geleneksel e-posta güvenlik önlemlerini aşan ve yüksek değerli hedeflere doğrudan erişim sağlayan bir oltalama platformu olarak öne çıkıyor. Hesap ele geçirme, yapay zekâ destekli mesajlaşma ve çok kanallı saldırı teknikleriyle birleşen bu tehdit, kurumsal güvenlik için ciddi bir risk oluşturuyor. Modern çözümler ve proaktif yaklaşımlar, bu gelişmiş oltalama saldırılarına karşı kritik önem taşıyor.

İtalya’dan Apple’a App Store Rekabeti ve Gizlilik Politikaları Nedeniyle 98,6 Milyon Euro Ceza

İtalya rekabet otoritesi, Apple’ın App Tracking Transparency (ATT) kurallarının App Store’daki rekabeti sınırladığı gerekçesiyle şirkete 98,6 milyon euro para cezası verdi. Bu karar, üçüncü taraf uygulama geliştiricilerinin kullanıcı izni alma süreçlerinde yaşanan çifte onay zorunluluğu ve Apple’ın kendi uygulamalarına sağladığı ayrıcalıklar üzerine odaklanıyor. Siber güvenlik ve gizlilik alanında

İranlı APT42 Grubundan ‘SpearSpecter’: Savunma ve Hükümet Hedeflerine Yönelik Gelişmiş Casusluk Operasyonu

İranlı APT42 grubunun SpearSpecter adlı casusluk kampanyası, üst düzey savunma ve hükümet yetkililerini hedef alarak gelişmiş sosyal mühendislik ve modüler PowerShell arka kapıları kullanıyor. Çok kanallı komut kontrol altyapısı ve bulut tabanlı yükleme mekanizmalarıyla uzun süreli ve gizli erişim sağlanıyor.

Fortinet FortiWeb 8.0.2 Açığı: Yönetici Hesapları Oluşturarak Saldırganlara Ayrıcalıklı Erişim Sağlıyor

Fortinet FortiWeb 8.0.2 sürümünde kimlik doğrulama atlatma açığı, saldırganların yönetici hesapları oluşturarak kalıcı erişim sağlamasına imkan tanıyor. Henüz resmi CVE numarası verilmemiş bu zafiyet, aktif olarak istismar ediliyor ve Fortinet kullanıcılarının acilen yamaları uygulaması gerekiyor.

WinRAR CVE-2025-6218 Açığı: Üç Tehdit Grubu Aktif Sömürüde

WinRAR dosya arşivleyicide kritik bir yol geçişi açığı (CVE-2025-6218), Temmuz-Kasım 2025 döneminde üç farklı tehdit grubu tarafından aktif olarak kullanıldı. Bu zafiyet, özellikle Windows platformlarında hedefli oltalama kampanyalarında makro tabanlı kötü amaçlı yazılımlar ve uzaktan komut kontrolü için kullanılıyor. Kurumsal ağlarda yama uygulanması ve gelişmiş tehdit tespiti kritik önem taşıyor

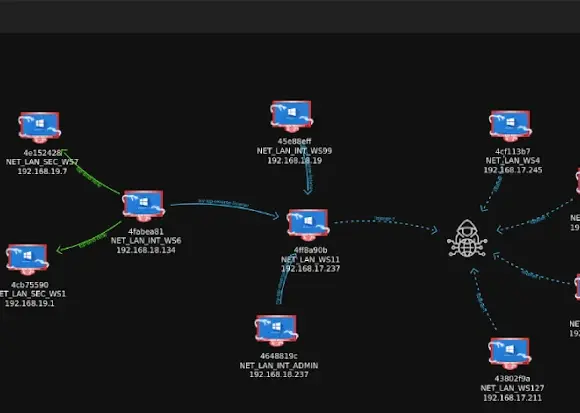

ShadowPad Zararlısı WSUS Açığını Kullanarak Kritik Sistem Erişimi Sağlıyor

Son analizler, WSUS sunucularındaki CVE-2025-59287 açığının, Çin destekli ShadowPad zararlısının yayılımında aktif şekilde kullanıldığını ortaya koyuyor. Saldırganlar, Windows araçları ve PowerShell tabanlı Netcat benzeri araçlarla ilk erişimi sağlayıp, zararlıyı hafızada çalıştırarak kalıcı erişim elde ediyor. Bu gelişme, özellikle kritik altyapılar ve kurumsal ağlar için önemli bir tehdit oluştu

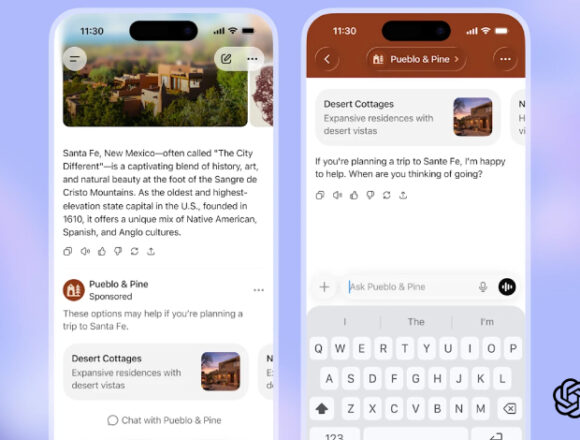

OpenAI, ABD’deki Yetişkin Kullanıcılara ChatGPT Yanıtlarında Reklam Gösterimine Başlıyor

OpenAI, ABD’de 18 yaş üstü kullanıcılar için ChatGPT sohbet yanıtlarının altında reklam testlerine başladı. Reklamlar kullanıcı verileri gizli tutularak ve kişiselleştirme seçenekleri sunularak gösterilecek. Bu adım, şirketin abonelik dışı yeni gelir modelleri arayışının bir parçası olarak değerlendiriliyor.

Tuoni C2 Çerçevesinin 2025 Emlak Sektörü Siber Saldırısındaki Kritik Rolü ve Teknik Analizi

2025 Ekim ayında gerçekleşen emlak sektörü siber saldırısında, Tuoni C2 çerçevesi bellek içi yüklemeler ve yapay zeka destekli modüler yapısıyla kritik bir rol oynadı. Saldırganlar, sosyal mühendislik yoluyla PowerShell betiklerini çalıştırmaya ikna ederek steganografi ile gizlenmiş shellcode'u hedef sistemde yürüttü. Bu olay, gelişmiş C2 altyapılarının kötü amaçlı kullanımı ve yapay zekanın saldı

StackWarp Açığı AMD SEV-SNP Korumasını Zen 1–5 İşlemcilerde Tehdit Ediyor

Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

Bulut İş Yükleri ve Altyapısını Ölçeklenebilir ve Güvenli Şekilde Yönetmenin Yolları

Bulut altyapılarının ölçeklenebilir ve güvenli yönetimi, kimlik ve erişim kontrolü arasındaki dengeyi sağlamayı gerektirir. CyberArk uzmanlarının sunduğu pratik yöntemler, çoklu bulut ortamlarında güvenliği artırırken operasyonel esnekliği korumaya odaklanır. Modern araçlar ve güncel tehdit analizleri, bulut güvenliğinde kritik öneme sahiptir.

Microsoft, Windows Çekirdeğinde Aktif Olarak Sömürülen Zero-Day Dahil 63 Kritik Güvenlik Açığını Giderdi

Microsoft, Windows Çekirdeğinde aktif olarak sömürülen bir zero-day dahil olmak üzere 63 güvenlik açığını giderdi. Yarış durumu ve tampon taşması gibi kritik zafiyetler, saldırganların SYSTEM ayrıcalıklarını ele geçirmesine olanak tanıyor. Ayrıca, Kerberos yetkilendirme mekanizmasındaki yüksek şiddette bir ayrıcalık yükseltme açığı da yamalandı.

Google Chrome’da Dolaylı İstem Enjeksiyonlarına Karşı 3 Katmanlı Yeni Güvenlik Önlemi

Google, Chrome tarayıcısında dolaylı istem enjeksiyonu saldırılarını engellemek amacıyla yeni katmanlı savunma mekanizmaları uygulamaya başladı. Bu yenilikler, kötü niyetli ajanların kullanıcı verilerini sızdırmasını ve istenmeyen eylemler gerçekleştirmesini önlemeye odaklanıyor. Siber güvenlik profesyonelleri için bu gelişme, AI destekli ajanların güvenli kullanımında önemli bir adım olarak değer

67.000’den Fazla Sahte npm Paketi Solucan Benzeri Spam Saldırısıyla Kayıt Defterini Doldurdu

Endor Labs ve SourceCodeRED araştırmacıları, npm kayıt defterini dolduran 67.000'den fazla sahte paketin yer aldığı IndonesianFoods adlı solucan benzeri spam kampanyasını ortaya çıkardı. Bu saldırı, manuel yürütülen JavaScript dosyalarıyla npm ekosistemini spam paketlerle doldurarak tedarik zinciri güvenliğini dolaylı yoldan tehdit ediyor. Güvenlik tarayıcılarının bu pasif saldırıyı tespit etmekte

Kimwolf Botneti 1,8 Milyon Android TV Cihazını Ele Geçirdi ve Gelişmiş DDoS Saldırıları Düzenliyor

Kimwolf adlı gelişmiş botnet, dünya genelinde 1,8 milyondan fazla Android tabanlı TV kutusu ve tablet cihazını enfekte ederek büyük ölçekli DDoS saldırıları gerçekleştiriyor. Botnet, Ethereum Name Service (ENS) tabanlı yeni C2 teknikleri kullanarak altyapısını güçlendirirken, kötü amaçlı yazılımın AISURU botnetiyle bağlantılı olduğu tespit edildi.

Dragon Breath: RONINGLOADER ile Güvenlik Yazılımlarını Devre Dışı Bırakan ve Gh0st RAT Dağıtan Çok Aşamalı Saldırı

Dragon Breath grubu, RONINGLOADER yükleyicisi aracılığıyla Çin pazarındaki güvenlik yazılımlarını devre dışı bırakıp, değiştirilmiş Gh0st RAT truva atını dağıtıyor. Kampanya, çok aşamalı kaçınma teknikleri ve marka taklit yöntemleriyle Çince konuşan kullanıcıları hedef alıyor.

SS7 Sistemi: Telekomünikasyonun Kalbindeki Kritik Güvenlik Açıkları ve Korunma Yöntemleri

SS7 protokolü, telekomünikasyonun temel sinyal iletim sistemidir ancak güvenlik açıkları nedeniyle siber saldırılara açıktır. Bu makalede SS7'nin çalışma prensipleri, temini, siber güvenlik riskleri ve Türkiye'deki durumu detaylı şekilde ele alınmıştır.