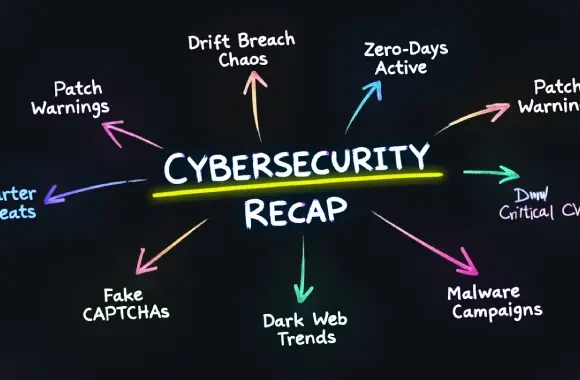

Bu hafta parola yöneticilerindeki clickjacking açıkları, Apple'ın kritik 0-gün yaması ve Rus hackerların eski Cisco açığını hedeflemesi gibi önemli gelişmeler yaşandı. Ayrıca, Murky Panda'nın bulut ortamlarında güvenilen ilişkileri kötüye kullanması ve INTERPOL'ün Afrika'daki büyük siber suç operasyonu dikkat çekti. Siber güvenlikte uçtan uca şifreleme kullanımı ve yapay zekanın operasyonlardaki rolü de öne çıkan konular arasında yer aldı.

Haftalık Siber Güvenlik Özeti: WhatsApp 0-Gün Açığı, Docker Kritik Hatası ve Salesforce İhlali

Bu hafta WhatsApp, Docker ve Salesforce gibi kritik platformlarda önemli güvenlik açıkları giderildi. ABD Hazine Bakanlığı, Kuzey Kore bağlantılı sahte IT ağına yaptırım uygularken, siber suçlular kritik tedarik zincirlerini MixShell implantıyla hedef aldı. Ayrıca, AI sistemleri ve MCP sunucularının güvenliği ön planda yer aldı.

Haftalık Siber Güvenlik Özeti: Salesloft-Drift İhlali, Aktif Sıfır Günler ve Yapay Zeka Destekli Tehditler

Salesloft ve Drift arasında gerçekleşen tedarik zinciri saldırısı, OAuth tokenlarının çalınmasıyla büyük çaplı veri erişimlerine yol açtı. Aktif olarak sömürülen kritik güvenlik açıkları, yapay zeka destekli tehditler ve Zero Trust çözümleri bu haftanın ana gündem maddeleri arasında yer aldı. Siber güvenlik uzmanları için güncel tehditler ve savunma stratejileri detaylı şekilde ele alındı.

Haftalık Siber Güvenlik Özeti: Bootkit Tehditleri, Yapay Zeka Destekli Saldırılar ve Kritik Güvenlik Açıkları

Bu hafta siber güvenlikte bootkit tehditleri, yapay zeka destekli saldırılar ve kritik güvenlik açıkları öne çıktı. HybridPetya gibi gelişmiş zararlılar UEFI Secure Boot'u aşarken, Samsung ve diğer büyük platformlarda önemli CVE'ler yamalandı. Ayrıca, çok aşamalı APT saldırıları ve mobil zararlılar, güvenlik profesyonellerinin dikkatini çekiyor.

Koddan Buluta Görünürlük: Uygulama Güvenliğinde Yeni Bir Dönem Başlıyor

2025 yılında uygulama güvenliği, koddan buluta görünürlük sayesinde yeni bir boyut kazanıyor. Geliştirici, operasyon ve güvenlik ekiplerinin ortak hareket etmesini sağlayan bu yaklaşım, riskleri erken tespit ederek saldırılara karşı proaktif koruma sunuyor. 8 Eylül 2025'te düzenlenecek webinar, bu stratejiyi detaylarıyla ele alacak ve katılımcılara pratik çözümler sunacak.

Gölge AI Ajanları: Artan Tehdit ve Etkili Tespit Yöntemleri

Gölge AI ajanları, güvenlik gözetiminin dışında hızla çoğalmakta ve ciddi riskler oluşturmaktadır. Bu ajanlar, insan olmayan kimlikler aracılığıyla veri sızıntılarına ve yetkisiz erişimlere neden olabilir. Yaklaşan panelde, bu tehditlerin tespiti ve yönetimi için etkili yöntemler ele alınacak.

Blue Report 2025: Zayıf Parolalar ve Ele Geçirilmiş Hesaplar Siber Güvenlikte Kritik Risk Oluşturuyor

Picus Security'nin Blue Report 2025 raporu, parola kırma saldırılarının ve ele geçirilmiş hesapların siber güvenlikte kritik risk oluşturduğunu ortaya koyuyor. Kuruluşların zayıf parola politikaları ve yetersiz kimlik bilgisi yönetimi nedeniyle bu saldırılara karşı savunmasız olduğu belirtiliyor. Rapor, çok faktörlü kimlik doğrulama ve davranışsal algılama gibi proaktif önlemlerin önemini vurguluyor.

Salty2FA: ABD ve AB İşletmelerini Hedef Alan Yeni Nesil Kimlik Avı Kiti

Salty2FA, ABD ve AB'deki kritik sektörlerde faaliyet gösteren işletmeleri hedef alan yeni nesil bir kimlik avı kitidir. Çok faktörlü kimlik doğrulama yöntemlerini aşabilen bu tehdit, kimlik bilgileri ve 2FA kodlarını ele geçirerek yüksek etkili ihlallere yol açıyor. ANY.RUN tarafından yapılan analizler, saldırı zincirinin detaylarını ortaya koyarken, SOC ekiplerine davranışsal tespit ve sandbox analizlerinin önemini vurguluyor.

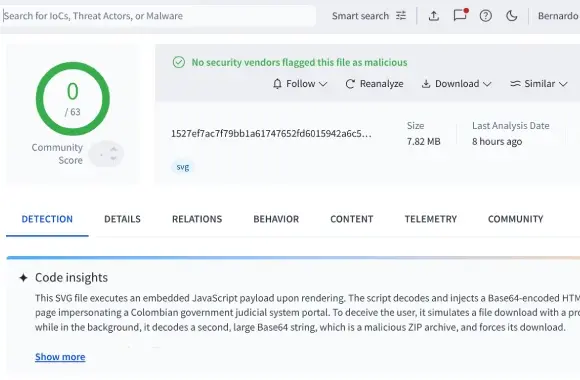

VirusTotal, Base64 Kodlu Kimlik Avı İçin Kullanılan 44 Yeni SVG Dosyası Tespit Etti

VirusTotal, Base64 kodlu kimlik avı sayfalarını yaymak için kullanılan 44 tespit edilmemiş SVG dosyasını ortaya çıkardı. Bu dosyalar, macOS hedefli AMOS bilgi hırsızı ve terminal tabanlı kurulum yöntemleriyle birlikte karmaşık saldırı zincirlerinin parçası olarak kullanılıyor. Güçlenen Gatekeeper korumalarına rağmen, çok katmanlı savunma stratejileri kritik önem taşıyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

npm, PyPI ve Crates.io Üzerinden Yaygın Kimlik Avı ve Veri Hırsızlığı Kampanyası

TrapDoor adlı siber saldırı kampanyası, npm, PyPI ve Crates.io paket yöneticileri üzerinden geliştiricilere yönelik kimlik bilgisi ve gizli veri hırsızlığı amaçlı zararlı yazılımlar yayıyor. Kampanya, kripto para ve yapay zeka topluluklarını hedef alırken, yapay zeka destekli kodlama araçlarını da dolaylı olarak etkileyerek saldırı yüzeyini genişletiyor. Bu durum, yazılım geliştirme ortamlarında çok katmanlı güvenlik önlemlerinin önemini bir kez daha vurguluyor.

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

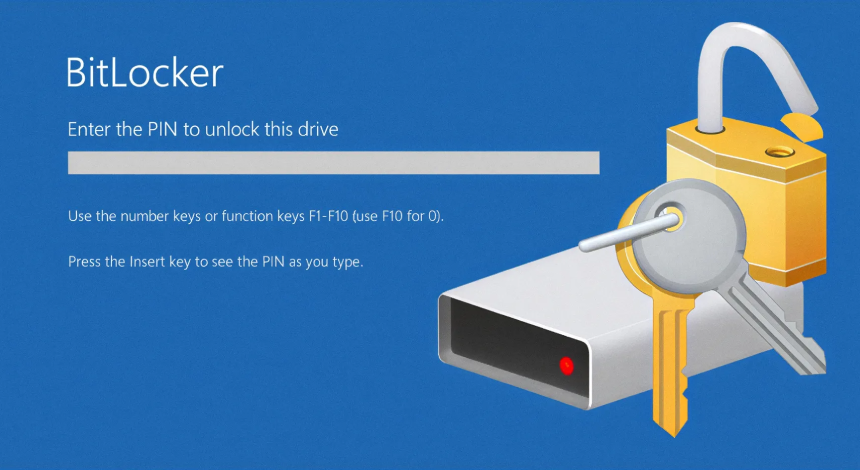

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Nükleer Enerji Santralleri için Siber Güvenliğin Önemi

Emre amade santrallardan olan nükleer enerji santrallarının güvenliği, çok katmanlı teknik sistemler ve de sıkı yasal düzenlemelerle çok boyutlu anlamda güvenliğin temini ve denetimlerle sağlanmaktadır. Burada çok boyutluluk kapsamında öne çıkan bir güvenlik unsuru da “Siber Güvenlik” konusu olmaktadır.

Siber Bunalım

Gecenin karanlığında milyonlarca insan, ekranlarının soğuk ışığına kilitlenmiş halde, görünürde birbirine bağlı ama gerçekte yapayalnız. Dijital çağın hiper-hızlı akışı içinde insan, paradoksal biçimde derin bir varoluşsal çöküş yaşıyor. Sosyal medya bildirimleri, sonsuz kaydırma döngüleri ve algoritmaların yönettiği gündemler arasında birey, hayatının kontrolünü yavaşça yitiriyor. Yıpranan sadece gözlerimiz değil; anlam arayışımız, ruh halimiz ve toplumsal dokumuz da bu görünmez fırtınada aşınıyor. Her şey her yerde ama hiçbir şey hiçbir yere ait değilmiş gibi bir duygu hâkim.

Siber Dünyanın Görünmez Kahramanları Artık Sahada

CyberNews.tr’nin Genel Yayın Yönetmeni olarak bu satırları yazarken, Türkiye’de uzun süredir eksikliği hissedilen bir boşluğu doldurmak için yola çıktığımızı biliyorum. Siber güvenlik, yalnızca saldırılar yaşandıktan sonra konuşulan bir konu olmamalıdır. Biz, olaylar gerçekleşmeden önce toplumu bilgilendirmeyi, kurumları ve bireyleri tedbirli olmaya davet etmeyi önemsiyoruz. Çünkü siber tehditler yalnızca dijital ekranlarının ötesinde, ekonomik güvenlikten ulusal savunmaya kadar hayatımızın her alanını etkiliyor.

Dijital Çağda Hibrit Mitolojiler

İnsanlar her dönemde dünyayı anlamlandırmak için hikâyeler üretmiştir. Mitler, yalnızca bilinmeyeni açıklamak için değil, aynı zamanda belirsizlikle başa çıkmak için de vardır. Ancak bugün içinde bulunduğumuz dijital çağ, bu hikâye üretme biçimini kökten değiştirmiş görünüyor. Artık mitler belirli bir geleneğin içinden yavaş yavaş doğmuyor; farklı zamanlara ve kültürlere ait parçalar, internet ortamında hızla bir araya gelerek yeni anlatılar oluşturuyor. Eski semboller, dinî figürler ve modern korkular aynı potada eritiliyor. Ortaya çıkan şey ise ne tam anlamıyla geleneksel ne de bütünüyle yeni: hibrit bir mitoloji.

Erken Tehdit Tespiti: Uzun Vadeli İş Büyümesinin Kritik Anahtarı

Erken tehdit tespiti, siber saldırıların maliyetlerini önemli ölçüde azaltırken, operasyonel dayanıklılığı artırır ve iş genişletme fırsatlarını destekler. ANY.RUN gibi gelişmiş tehdit istihbaratı çözümleri, SOC ekiplerine anlık bağlam ve önceliklendirme sağlayarak müdahale sürelerini kısaltır ve sürdürülebilir büyümeyi mümkün kılar.

Dijital Dünyada Yeni Tehditler

Bilgi teknolojilerindeki hızlı gelişmeler, devletlerin güvenlik stratejilerini kökten dönüştürüyor. Artık yalnızca kara, deniz ve hava sahaları değil; siber uzay da uluslararası güvenliğin en kritik alanlarından biri haline gelmiş durumda. Bu alan, askeri stratejilerin yanında uluslararası hukuk normlarını da zorluyor ve “saldırı” kavramını yeniden tanımlamaya itiyor.

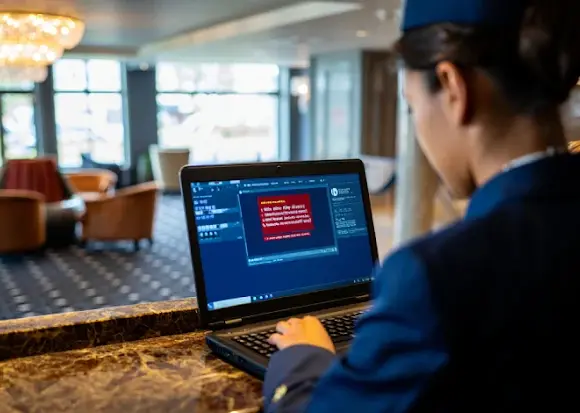

ClickFix Kimlik Avı Kampanyası: Otel Sistemlerine PureRAT ile Yönelen Gelişmiş Tehdit

Otel sektörünü hedef alan büyük ölçekli bir kimlik avı kampanyasında, PureRAT zararlısı ClickFix sosyal mühendislik taktiğiyle dağıtılıyor. Saldırganlar, Booking.com ve Expedia hesap bilgilerini çalıyor ve bu verileri siber suç forumlarında satıyor. Kampanya, gelişmiş teknik yöntemler ve profesyonel siber suç hizmetleriyle desteklenerek devam ediyor.

GitHub Hesap İhlali Salesloft ve Drift Tedarik Zinciri Saldırısını Tetikledi

Mandiant tarafından yürütülen soruşturmada, Mart-Haziran 2025 arasında Salesloft'un GitHub hesabına erişim sağlandığı ve bu durumun Drift uygulamasının AWS ortamına sızmayla sonuçlandığı tespit edildi. Saldırganlar OAuth tokenları kullanarak müşteri verilerine erişti. Salesloft ve Salesforce, güvenlik önlemlerini artırarak bazı entegrasyonları geçici olarak durdurdu.

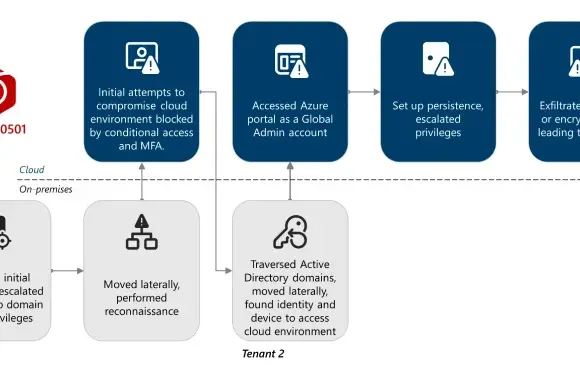

Storm-0501, Entra ID Kullanarak Hibrit Bulut Ortamlarında Veri Hırsızlığı ve Silme Saldırıları Gerçekleştiriyor

Storm-0501 tehdit grubu, Entra ID ve hibrit bulut ortamlarını kullanarak gelişmiş veri hırsızlığı ve fidye yazılımı saldırıları gerçekleştiriyor. Microsoft, grubun bulut yerel yeteneklerle kritik verileri hızla sızdırıp yok ettiğini ve arka kapılar kurduğunu belirtiyor. Güvenlik açıklarını azaltmak için Microsoft Entra Connect güncellemeleri ve TPM etkinleştirilmesi gibi önlemler uygulanıyor.

İşe Alım Yoluyla Sızma: Kimlik Avından Daha Tehlikeli Bir Tehdit

İşe alım süreçleri üzerinden yapılan sızmalar, klasik kimlik avı saldırılarından daha karmaşık ve tehlikelidir. Uzaktan işe alımın yaygınlaşması ve yapay zeka destekli sahte profiller, kurumların iç güvenliğini tehdit ediyor. Sıfır sürekli ayrıcalık (ZSP) modeli, minimum erişim prensibiyle hem güvenliği artırıyor hem de üretkenliği koruyor.

.NET Tabanlı CAPI Arka Kapısı Rus Otomotiv ve E-Ticaret Sektörünü Phishing ZIP Dosyalarıyla Hedefliyor

.NET tabanlı CAPI arka kapısı, phishing e-postalarıyla dağıtılan ZIP dosyaları aracılığıyla Rus otomotiv ve e-ticaret sektörlerini hedef alıyor. Living-off-the-land tekniği ve gelişmiş kalıcılık yöntemleri kullanan arka kapı, popüler web tarayıcılarından veri çalıyor ve uzak sunucudan komut alıyor.

ABD Adalet Bakanlığı, BreachForums Kurucusunu Siber Suç ve Çocuk İstismarı İçeriği Bulundurmaktan 3 Yıl Hapisle Cezalandırdı

ABD Adalet Bakanlığı, BreachForums'un kurucusu Conor Brian Fitzpatrick'i siber suçlar ve çocuk istismarı içeriği bulundurmaktan 3 yıl hapis cezasına çarptırdı. Fitzpatrick, suçunu kabul ederek forumun yönetiminde kullanılan alan adları, elektronik cihazlar ve yasa dışı gelirleri teslim etti. BreachForums, dünya çapında çalınan verilerin alınıp satıldığı önemli bir siber suç pazarı olarak biliniyor ve defalarca kapatılmasına rağmen yeniden faaliyete geçti.

Kazakistan Enerji Sektörüne Yönelik Noisy Bear Kampanyası Planlı Kimlik Avı Testi Çıktı

Seqrite Labs tarafından izlenen Noisy Bear tehdit grubu, KazMunaiGas çalışanlarını hedef alan kimlik avı kampanyasıyla Nisan 2025'ten beri aktifti. Ancak KazMunaiGas, bu faaliyetlerin Mayıs 2025'te gerçekleştirdikleri planlı bir kimlik avı testi olduğunu açıkladı. Aynı dönemde Rusya ve Doğu Avrupa'da çeşitli siber saldırılar ve yeni kötü amaçlı yazılımlar tespit edildi.

Senkronize Parola Anahtarlarının Güvenlik Riskleri ve Kurumsal Çözümler

Senkronize parola anahtarları, bulut hesapları ve kurtarma süreçlerinin risklerini taşıyarak kurumsal güvenlikte önemli açıklar oluşturuyor. Donanıma bağlı parola anahtarları ise daha yüksek güvenlik ve yönetim kontrolü sağladığından kurumsal kullanım için zorunlu hale gelmelidir. Güçlü politika ve sürekli kimlik doğrulama uygulamaları, bu tehditlere karşı etkili savunma sağlar.

Proje Yönetim Araçlarındaki Güvenlik Açıkları ve FluentPro Backup ile Veri Koruma Stratejileri

SaaS tabanlı proje yönetim araçları, insan hataları ve siber saldırılar nedeniyle veri kaybı riski taşımaktadır. FluentPro Backup gibi üçüncü taraf yedekleme çözümleri, otomatik yedekleme ve detaylı geri yükleme özellikleriyle bu riskleri minimize ederek proje sürekliliğini sağlar.

Salesloft, OAuth Token Hırsızlığı Sonrası Drift Uygulamasını Çevrimdışıya Aldı

Salesloft, OAuth tokenlarının çalınması sonrası Drift sohbet botunu geçici olarak devre dışı bıraktı. Google ve Mandiant’ın tespit ettiği saldırı, UNC6395 adlı tehdit grubunun Salesforce müşteri örneklerine erişim sağlamasıyla gerçekleşti. Olay, yüzlerce büyük kuruluşu etkiledi ve gelecekte hedefli saldırı riskini artırdı.