soopsocks adlı kötü amaçlı PyPI paketi, Windows sistemlerine arka kapı yerleştirerek 2.653 cihazı etkiledi. Paket, yönetici haklarıyla çalışan yürütülebilir dosyalar ve PowerShell betikleri aracılığıyla sistem keşfi yapıyor ve bilgileri Discord webhook'una iletiyor. Bu olay, yazılım tedarik zinciri saldırılarının artışıyla birlikte GitHub ve npm'in token yönetimi politikalarını sıkılaştırmasına paralel gerçekleşti.

Yeni 50 Dolarlık Battering RAM Saldırısı Intel ve AMD Bulut Güvenlik Önlemlerini Aşıyor

Battering RAM adlı yeni bir saldırı, sadece 50 dolarlık bir donanım kullanarak Intel ve AMD'nin bulut işlemcilerindeki gelişmiş bellek şifreleme teknolojilerini aşabiliyor. Bu saldırı, özellikle genel bulut ortamlarında gizli hesaplama iş yüklerinin güvenliğini tehdit ediyor ve mevcut donanım güvenlik önlemlerinin yeniden tasarımını gerektiriyor.

2025 Siber Güvenlik Raporu: İhlallerin Gizlenmesi, Genişleyen Saldırı Yüzeyleri ve Yapay Zeka Tehditlerinin Gerçekleri

2025 siber güvenlik raporu, ihlallerin gizlenmesindeki artış, Living Off the Land saldırılarının yaygınlaşması ve yapay zeka tehditlerine dair algı ile gerçek arasındaki farkları ortaya koyuyor. Yönetim ve operasyon ekipleri arasındaki uyumsuzluklar, siber savunmayı zorlaştırırken, saldırı yüzeyinin azaltılması ve önleyici stratejiler kritik önem taşıyor.

Yapay Zeka Güvenlik Çözümleri Seçerken Yanıtlanması Gereken 5 Temel Soru

Yapay zeka güvenlik çözümleri seçerken, kapsamlı görünürlük, yapay zekaya özgü risklerin yönetimi, düzenleyici uyumluluk, bulut ortamlarında ölçeklenebilirlik ve mevcut sistemlerle entegrasyon gibi kritik kriterler değerlendirilmelidir. Bu yaklaşımlar, kuruluşların AI destekli operasyonlarını güvenli ve sürdürülebilir kılar.

WireTap Saldırısı: Intel SGX ECDSA Anahtarının DDR4 Bellek-Bus Arayüzü Üzerinden Çıkarılması

WireTap saldırısı, DDR4 bellek-bus arayüzü üzerinden Intel SGX'in ECDSA imzalama anahtarını fiziksel olarak çıkarabiliyor. Bu yöntem, deterministik şifrelemenin zayıflıklarından faydalanarak SGX'in gizlilik korumasını aşarken, Intel saldırının fiziksel erişim gerektirdiğini ve şu an için bir CVE yayınlamayacağını belirtiyor.

Scattered Spider ve Tarayıcı Güvenliğinde Yeni Yaklaşımlar

Scattered Spider grubu, kimlik bilgilerini ve tarayıcı ortamlarını hedef alan gelişmiş saldırı teknikleri kullanıyor. Bu tehditlere karşı CISO'ların çok katmanlı tarayıcı güvenlik stratejileri uygulaması, çalışma zamanı script koruması, oturum güvenliği ve uzantı yönetimi gibi önlemler alması gerekiyor. Tarayıcı telemetrisinin güvenlik istihbaratına entegrasyonu da saldırı tespit ve müdahalesini hızlandırıyor.

SIEM Kuralları Neden Başarısız Oluyor? 160 Milyon Saldırı Simülasyonundan Elde Edilen Kritik Bulgular

Picus Blue Raporu 2025, SIEM sistemlerinin 160 milyon saldırı simülasyonunda yalnızca 7 saldırıdan 1'ini tespit edebildiğini ortaya koyuyor. Günlük toplama sorunları, yanlış yapılandırılmış kurallar ve performans darboğazları, tespit başarısızlıklarının başlıca nedenleri arasında. Sürekli doğrulama ve düzenli testlerle SIEM kurallarının güncel tutulması, gelişen tehditlere karşı kritik öneme sahip.

İşe Alım Yoluyla Sızma: Kimlik Avından Daha Tehlikeli Bir Tehdit

İşe alım süreçleri üzerinden yapılan sızmalar, klasik kimlik avı saldırılarından daha karmaşık ve tehlikelidir. Uzaktan işe alımın yaygınlaşması ve yapay zeka destekli sahte profiller, kurumların iç güvenliğini tehdit ediyor. Sıfır sürekli ayrıcalık (ZSP) modeli, minimum erişim prensibiyle hem güvenliği artırıyor hem de üretkenliği koruyor.

WhatsApp, iOS ve macOS İçin Kritik Sıfır Tıklama Açığını Kapattı

WhatsApp, iOS ve macOS cihazlarını etkileyen CVE-2025-55177 numaralı sıfır tıklama açığını kapattı. Bu zafiyet, kullanıcı etkileşimi olmadan cihazların ele geçirilmesine olanak sağlıyor ve gelişmiş casus yazılım kampanyalarında kullanıldığı tespit edildi. Kullanıcılara cihazlarını güncel tutmaları ve fabrika ayarlarına döndürmeleri öneriliyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

npm, PyPI ve Crates.io Üzerinden Yaygın Kimlik Avı ve Veri Hırsızlığı Kampanyası

TrapDoor adlı siber saldırı kampanyası, npm, PyPI ve Crates.io paket yöneticileri üzerinden geliştiricilere yönelik kimlik bilgisi ve gizli veri hırsızlığı amaçlı zararlı yazılımlar yayıyor. Kampanya, kripto para ve yapay zeka topluluklarını hedef alırken, yapay zeka destekli kodlama araçlarını da dolaylı olarak etkileyerek saldırı yüzeyini genişletiyor. Bu durum, yazılım geliştirme ortamlarında çok katmanlı güvenlik önlemlerinin önemini bir kez daha vurguluyor.

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

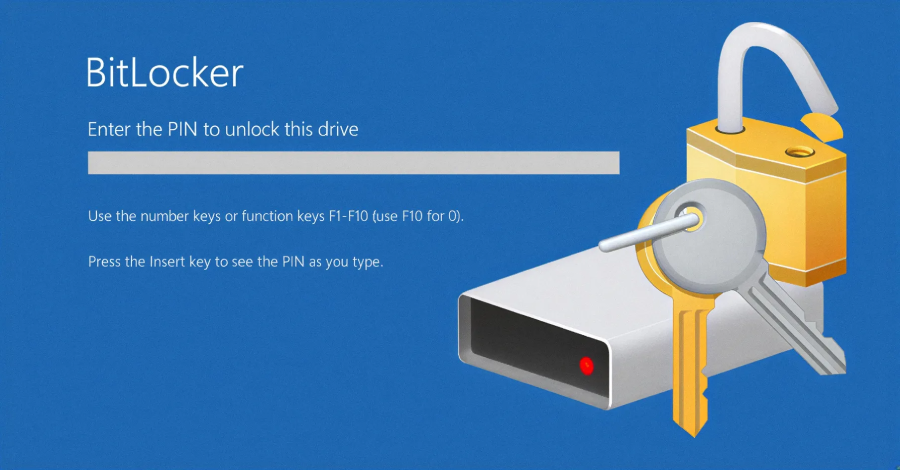

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Silver Fox Grubu, Microsoft İmzalı WatchDog Sürücüsüyle ValleyRAT Dağıtıyor

Silver Fox adlı siber suç grubu, Microsoft tarafından imzalanmış ancak güvenlik açıkları bulunan WatchDog sürücüsünü kullanarak ValleyRAT zararlısını yaymakta. Saldırı, BYOVD yöntemiyle uç nokta koruma çözümlerini devre dışı bırakmayı ve imza tabanlı savunmaları aşmayı hedefliyor. Grup, Çin merkezli hedeflere yönelik sofistike tekniklerle finansal dolandırıcılık ve veri hırsızlığı faaliyetleri yürütüyor.

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

CHILLYHELL, macOS üzerinde çalışan gelişmiş bir arka kapı olarak UNC4487 tehdit grubuna ait olup, kapsamlı kalıcılık ve gizlenme teknikleri kullanıyor. ZynorRAT ise Go tabanlı, çok platformlu bir RAT olarak Telegram botu üzerinden komut alıyor ve Windows ile Linux sistemlerinde faaliyet gösteriyor. Her iki kötü amaçlı yazılım da modern tehdit ortamında tespit ve müdahaleyi zorlaştıran özelliklere sahip.

CISA, Citrix ve Git’teki Kritik Güvenlik Açıklarını KEV Kataloğuna Ekledi

CISA, Citrix Session Recording ve Git'te tespit edilen üç kritik güvenlik açığını KEV kataloğuna ekledi. Citrix açıkları yetki yükseltme ve uzaktan kod yürütme riskleri taşırken, Git'teki açık rastgele kod yürütülmesine olanak sağlıyor. Federal ajanslar, bu tehditlere karşı önlemlerini 2025 sonuna kadar tamamlamak zorunda.

Hizmet Sağlayıcılar için vCISO ve Uyumluluk Hizmetlerinde Otomasyonun Gücü

Yönetilen hizmet sağlayıcılar, artan siber tehditler ve uyumluluk gereksinimlerine karşı manuel süreçlerin getirdiği zorlukları aşmak için otomasyona yöneliyor. Yapay zeka destekli otomasyon, risk değerlendirmeleri ve uyumluluk yönetimi gibi kritik alanlarda %70'e varan zaman tasarrufu sağlarken, hizmet kalitesini ve müşteri memnuniyetini artırıyor. Doğru entegrasyon stratejileriyle otomasyon, hizmet sağlayıcıların operasyonel verimliliğini ve ölçeklenebilirliğini önemli ölçüde yükseltiyor.

Android Dropperlar Bankacılık Truva Atlarının Ötesinde: SMS Hırsızları ve Casus Yazılımlarına Kapı Aralıyor

Google Play Protect ve Pilot Programı, Android dropperlarının riskli izin taleplerini engellemekte etkili olurken, saldırganlar dropperları kapsülleyerek ve yükleri sonradan değiştirerek bu önlemleri aşmaya devam ediyor. Hindistan ve Asya'da yayılan bu dropperlar, sadece bankacılık truva atları değil, aynı zamanda SMS hırsızları ve casus yazılımlar da teslim ediyor. Bitdefender Labs'in raporuna göre, Facebook'ta kötü amaçlı reklamlar yoluyla yayılan yeni kampanyalar, finansal ve kripto para uygulamaları kılığında milyonlarca kullanıcıyı hedef alıyor.

Google’dan İşletmeler İçin İnceleme Bazlı Şantajla Mücadelede Yeni Haritalar Özelliği

Google, işletmelerin inceleme bazlı şantaj girişimlerini bildirebilmesi için yeni bir Haritalar özelliği geliştirdi. Bu özellik, sahte tek yıldızlı yorumlarla yapılan saldırıları tespit etmeye ve önlemeye odaklanıyor. Ayrıca, Google çevrimiçi iş dolandırıcılıkları, yapay zeka taklitleri ve kötü amaçlı VPN uygulamaları gibi diğer siber tehditlere karşı da uyarılarda bulunuyor.

Cisco SNMP Açığı Üzerinden Linux Rootkitleri: Zero Disco Operasyonu Detayları

Cisco'nun SNMP alt sistemindeki kritik bir yığın taşması açığı, saldırganların Linux tabanlı rootkitler yaymasına olanak sağladı. Zero Disco olarak adlandırılan bu operasyon, özellikle eski Cisco cihazlarını hedef alıyor ve kalıcı erişim için IOS daemon süreçlerine müdahale ediyor. Güvenlik yamaları ve modern koruma yöntemleri saldırı riskini azaltıyor ancak tehdit devam ediyor.

Yeni HttpTroy Arka Kapısı, Güney Kore’deki Hedefli Siber Saldırıda VPN Faturası Kılığında

Güney Kore'de hedefli bir oltalama saldırısında, Kimsuky adlı tehdit aktörü HttpTroy adlı yeni bir arka kapı kullanarak kurbanın sistemine sızdı. VPN faturası kılığındaki ZIP dosyası aracılığıyla yayılan kötü amaçlı yazılım, dosya transferi, ekran görüntüsü alma ve komut çalıştırma gibi geniş yeteneklere sahip. Ayrıca, Lazarus Grubu'nun Kanada'daki saldırısında Comebacker ve BLINDINGCAN trojanları kullanıldı. Her iki kampanya da gelişmiş gizleme teknikleri ve çok aşamalı enfeksiyon zincirleriyle dikkat çekiyor.

Yerleşik Fidye Yazılımı Özellikleri Taşıyan Vibe-Coded Kötü Amaçlı VS Code Uzantısı ve Npm Paketleri Üzerinden Yayılım

Secure Annex araştırmacısı John Tuckner tarafından keşfedilen "susvsex" adlı kötü amaçlı VS Code uzantısı, yerleşik fidye yazılımı özellikleri taşıyor ve GitHub üzerinden komut ve kontrol sağlıyor. Eş zamanlı olarak Datadog Security Labs, Vidar bilgi hırsızını gizlice çalıştıran 17 zararlı npm paketini ortaya çıkardı. Bu vakalar, açık kaynak ekosistemlerinde tedarik zinciri saldırılarının artan ka

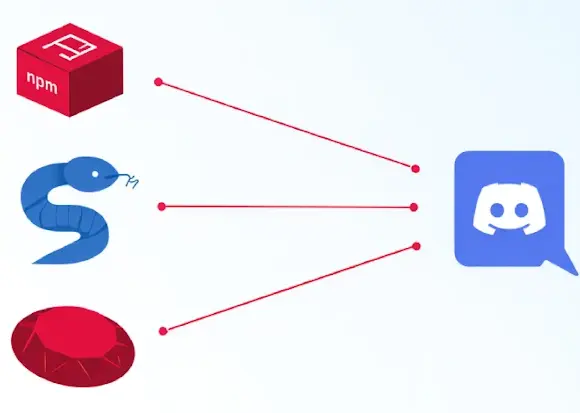

npm, PyPI ve RubyGems Paketlerinde Discord Webhooklarıyla Veri Sızıntısı ve Kuzey Koreli Tehdit Aktörlerinin Sahte Paket Operasyonu

Discord webhook'ları, npm, PyPI ve RubyGems paketlerinde geliştirici yapılandırma dosyalarını ve hassas bilgileri sızdırmak için kullanılıyor. Ayrıca, Kuzey Kore destekli tehdit aktörleri Contagious Interview kampanyasıyla yüzlerce sahte npm paketi aracılığıyla Web3 ve teknik sektör geliştiricilerini hedef alıyor. Bu durum, tedarik zinciri saldırılarının ekonomik ve teknik boyutlarını yeniden şekillendiriyor.

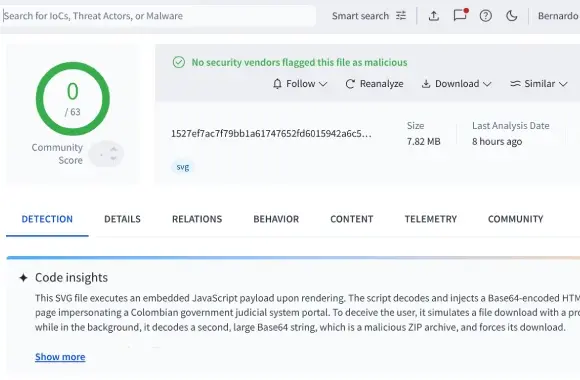

VirusTotal, Base64 Kodlu Kimlik Avı İçin Kullanılan 44 Yeni SVG Dosyası Tespit Etti

VirusTotal, Base64 kodlu kimlik avı sayfalarını yaymak için kullanılan 44 tespit edilmemiş SVG dosyasını ortaya çıkardı. Bu dosyalar, macOS hedefli AMOS bilgi hırsızı ve terminal tabanlı kurulum yöntemleriyle birlikte karmaşık saldırı zincirlerinin parçası olarak kullanılıyor. Güçlenen Gatekeeper korumalarına rağmen, çok katmanlı savunma stratejileri kritik önem taşıyor.

Güvenlik Ekipleri AI ve İnsan İş Akışlarını Nasıl Dengeliyor? Ücretsiz Webinar Detayları

Thomas Kinsella liderliğindeki webinar, güvenlik ekiplerinin AI, insan müdahalesi ve kuralları nasıl dengeli bir şekilde birleştirdiğini anlatıyor. Tam otomasyonun getirdiği risklere karşı netlik ve denetlenebilirlik ön planda tutuluyor. Katılımcılar, AI destekli iş akışlarını güvenli ve etkili şekilde ölçeklendirmek için pratik bilgiler edinecek.

INTERPOL, 18 Afrika Ülkesinde 1.209 Siber Suçluyu Yakalayarak Küresel Operasyonunu Genişletti

INTERPOL'ün Operation Serengeti kapsamında 18 Afrika ülkesinde 1.209 siber suçlu tutuklandı. Operasyon, fidye yazılımı, çevrimiçi dolandırıcılık ve iş e-postası ihlali gibi suçlarla mücadelede uluslararası iş birliğinin önemini gösterdi. Singapur merkezli Group-IB ve TRM Labs gibi istihbarat kuruluşları da operasyonun başarısına katkı sağladı.

ShadowSilk, Orta Asya ve APAC Bölgesinde Telegram Botlarıyla 35 Kuruluşu Hedefliyor

ShadowSilk, Orta Asya ve APAC bölgesindeki hükümet kurumlarına yönelik gelişmiş bir siber saldırı kampanyası yürütüyor. Telegram botları aracılığıyla komut ve kontrol trafiğini gizleyen grup, YoroTrooper ve Silent Lynx gibi tehdit aktörleriyle altyapı benzerlikleri taşıyor. Saldırılar, parola korumalı oltalama e-postaları, bilinen açıkların istismarı ve gelişmiş yatay hareket teknikleri kullanılarak gerçekleştiriliyor.

Google ve Mandiant, Cl0p Fidye Yazılımı Bağlantılı Oracle Şantaj Kampanyasını İnceliyor

Google ve Mandiant, Cl0p fidye yazılımı grubuyla bağlantılı olabileceği düşünülen yeni bir Oracle E-Business Suite şantaj kampanyasını araştırıyor. Saldırganlar, ele geçirilen e-posta hesapları üzerinden varsayılan şifre sıfırlama işlevini kötüye kullanarak geçerli erişim sağlıyor. Oracle, Temmuz 2025 kritik yamalarının uygulanmasını önerirken, Halcyon saldırganların şantaj taleplerinin 50 milyon dolara kadar çıktığını bildiriyor.

GPUGate Zararlısı: Sahte GitHub Commitleri ve Google Reklamlarıyla BT Şirketlerine Saldırı

GPUGate zararlısı, sahte GitHub commitleri ve Google Reklamları kullanarak Batı Avrupa'daki BT şirketlerini hedef alıyor. GPU destekli şifre çözme teknikleriyle analizden kaçan zararlı, PowerShell tabanlı kalıcılık mekanizmalarıyla savunmaları aşmayı amaçlıyor. Kampanya, Phantom Commit Injection yöntemiyle yazılım tedarik zinciri güvenliğine yeni bir tehdit oluşturuyor.