Amazon, APT29'un Microsoft cihaz kodu kimlik doğrulama akışını hedef alan su damlacığı kampanyasını engelledi. Saldırganlar, ele geçirilen web siteleri üzerinden ziyaretçileri kötü amaçlı altyapıya yönlendirerek kimlik bilgisi toplamaya çalıştı. Amazon'un müdahalesi, grubun altyapı değiştirme çabalarına rağmen operasyonların izlenip durdurulmasını sağladı.

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Villager adlı yapay zeka destekli pen test aracı, PyPI üzerinde 11.000 indirmeye ulaşarak kötüye kullanım endişelerini artırdı. Cyberspike tarafından geliştirilen araç, MCP istemcisi ve Pydantic AI platformu gibi ileri teknolojilerle entegre çalışıyor ve Kali Linux konteynerleri aracılığıyla otomatik sızma testleri gerçekleştiriyor. Araştırmacılar, Villager'ın siber saldırıların karmaşıklığını azaltarak daha geniş tehdit aktörleri tarafından kullanılabileceğine dikkat çekiyor.

Adobe Commerce ve Magento’da Kritik CVE-2025-54236 Açığı Müşteri Hesaplarını Tehdit Ediyor

Adobe, Commerce ve Magento Open Source platformlarında yüksek riskli bir güvenlik açığını (CVE-2025-54236) duyurdu. Bu zafiyet, müşteri hesaplarının ele geçirilmesine olanak tanıyor ve Adobe tarafından hızlı yamalar ile WAF kuralları devreye alındı. Ayrıca, ColdFusion için kritik bir yol geçiş zafiyeti de yamalandı.

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

SentinelOne, 2025 Gartner Magic Quadrant lideri olarak yapay zeka destekli uç nokta güvenliği çözümlerinde öncü konumda. Singularity Platform, otonom AI ve gelişmiş otomasyonla gerçek zamanlı tehdit tespiti ve hızlı müdahale imkanı sunarken, geniş OS desteği ve müşteri kontrolüyle operasyonel dayanıklılığı artırıyor.

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

Sogou Zhuyin'in terk edilmiş güncelleme sunucusu, 2024 Ekim ayında saldırganların eline geçti ve kötü amaçlı yazılım dağıtımı için kullanıldı. Trend Micro'nun TAOTH adlı kampanyası, özellikle Tayvan ve Doğu Asya'daki yüksek değerli hedeflere yönelik gelişmiş casusluk faaliyetleri içeriyor. Kötü amaçlı yazılımlar, uzaktan erişim, bilgi hırsızlığı ve arka kapı işlevleri sağlarken, saldırganlar Google Drive gibi bulut servislerini kötüye kullanıyor.

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Silent Push'un analizine göre, Salt Typhoon grubuna ait 45 yeni alan adı tespit edildi. Bu alan adları, grubun 2024 saldırılarından önce de aktif olduğunu ve Çin bağlantılı UNC4841 ile teknik örtüşmeler bulunduğunu gösteriyor. Siber güvenlik uzmanlarına, ilgili DNS kayıtları ve IP isteklerinin detaylı incelenmesi tavsiye ediliyor.

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Tarayıcı tabanlı saldırılar, iş uygulamalarına erişim sağlamak için giderek daha fazla tercih edilen yöntemler arasında yer alıyor. Kimlik bilgisi oltalaması, kötü amaçlı kopyala-yapıştır saldırıları, kötü amaçlı OAuth entegrasyonları ve tarayıcı uzantıları gibi teknikler, güvenlik ekiplerinin dikkatle takip etmesi gereken başlıca tehditlerdir. Bu saldırılar, MFA atlatma ve çok kanallı yayılım gibi gelişmiş yöntemlerle karmaşıklaşmakta ve tespiti zorlaşmaktadır.

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Haftalık 2 milyar indirme alan 20 popüler npm paketi, karmaşık bir tedarik zinciri saldırısıyla hedef alındı. Saldırganlar, bakımcıların 2FA bilgilerini ele geçirerek kötü amaçlı yazılımı npm kayıt defterine yayımladı ve kripto para hırsızlığına odaklandı. Bu olay, paket ekosistemlerinde güvenlik önlemlerinin artırılması gerektiğini gösteriyor.

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

npm ekosisteminde 180'den fazla paketi etkileyen kendi kendini çoğaltan bir solucan, geliştirici makinelerindeki hassas kimlik bilgilerini çalmak için TruffleHog aracını kullanıyor. Saldırı, GitHub Actions iş akışları aracılığıyla kalıcı erişim sağlıyor ve toplamda 500'den fazla paketi etkileyen Shai-Hulud kampanyasıyla bağlantılı. Geliştiricilere etkilenen paketleri kontrol edip kimlik bilgilerini değiştirmeleri öneriliyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

XMRig Madencisi BYOVD Açığını İstismar Ederek Solucan Benzeri Yayılım Gösteriyor

Son analizler, XMRig kripto para madencisi içeren sofistike bir kötü amaçlı yazılım kampanyasının BYOVD (Bring Your Own Vulnerable Driver) zafiyetini kullanarak yaygın şekilde yayıldığını ortaya koyuyor. Bu kampanya, sosyal mühendislik ve zaman bazlı mantık bombası teknikleriyle hedef sistemlerde kalıcılık sağlıyor ve saldırganlara yüksek performanslı madencilik imkanı sunuyor.

2026’nın İlk Yarısında Kritik Siber Tehditler: Sıfır Günler, Zararlılar ve Devasa DDoS Saldırıları

2026'nın ilk yarısında Dell RecoverPoint for VMs'deki kritik bir sıfır gün açığı Çin bağlantılı tehdit aktörleri tarafından aktif şekilde kullanıldı. Aynı dönemde, Android zararlılarından Docker Hub'daki kötü amaçlı konteynerlere, devasa 30Tbps DDoS saldırılarından karmaşık kimlik avı kampanyalarına kadar çok sayıda yeni tehdit ortaya çıktı. Siber güvenlik ekipleri için güncel tehditleri anlamak v

Kuzey Kore Destekli Sahte IT Çalışanı Operasyonunda 5 Yıl Hapis Cezası

ABD'de, Ukraynalı Oleksandr Didenko, Kuzey Kore'nin sahte IT çalışanı ağı kurarak 40'tan fazla Amerikan şirketinde kimlik hırsızlığı ve dolandırıcılık yaptığı suçlamalarıyla 5 yıl hapis cezasına çarptırıldı. Bu operasyon, kimlik hırsızlığı ve para transferleriyle Kuzey Kore'nin silah programlarına finansman sağladı. Siber güvenlik profesyonelleri için kimlik yönetimi ve ağ segmentasyonu gibi önlem

UAC-0050 Grubu, Sahte Alan Adı ve RMS Yazılımıyla Avrupa Finans Sektörünü Hedef Aldı

UAC-0050 (DaVinci Grubu) adlı siber suç organizasyonu, Avrupa'da finans sektöründe faaliyet gösteren bir kurumu hedef alan karmaşık bir oltalama saldırısı gerçekleştirdi. Saldırı, sahte Ukrayna yargı alan adı kullanılarak gönderilen phishing e-postaları ve Rus yapımı Remote Manipulator System (RMS) uzaktan erişim aracıyla gerçekleştirildi. Bu operasyon, özellikle finans ve hukuk alanındaki kritik

Siber Güvenlikte Triage Süreçlerinin İş Riskini Artıran 5 Kritik Hatası ve Çözüm Yolları

Siber güvenlik operasyonlarında triage aşamasındaki hatalar, iş riskini azaltmak yerine artırabiliyor. Özellikle kanıta dayanmayan kararlar, kıdem farkları ve manuel işlemler, gerçek tehditlerin gözden kaçmasına ve maliyetlerin yükselmesine yol açıyor. Bu haber, triage süreçlerindeki yaygın sorunları ve modern sandbox teknolojileriyle nasıl iyileştirilebileceğini teknik detaylarla ele alıyor.

Eski Google Mühendislerinin Ticari Sır Hırsızlığı ve İran’a Veri Aktarımı İddiası

ABD’de eski Google mühendisleri ve yakınları, ticari sırları çalmak ve bu bilgileri İran’a aktarmakla suçlanıyor. Olay, teknoloji sektöründe kritik işlemci güvenliği ve kriptografi alanlarında çalışan kişilerin iç güvenlik önlemlerini sorgulatıyor. Sanıklar, yüzlerce gizli dosyayı yetkisiz cihazlara ve üçüncü taraf platformlara aktararak ciddi yasal yaptırımlarla karşı karşıya.

SolarWinds Serv-U 15.5’te 4 Kritik Root Kod Yürütme Açığı Giderildi

SolarWinds, Serv-U dosya transfer yazılımının 15.5 sürümünde bulunan dört yüksek riskli root kod yürütme açığını 15.5.4 sürümüyle kapattı. Bu zafiyetler, yönetici ayrıcalıkları ile sömürüldüğünde sistemlerde tam kontrol sağlanmasına olanak tanıyor. Siber güvenlik ekiplerinin, güncellemeleri hızlıca uygulaması ve olay müdahale süreçlerini güçlendirmesi önem taşıyor.

BT Yardım Masası Vishing Saldırıları İçin Kadınları Hedefleyen Yeni Sosyal Mühendislik Taktikleri

Son raporlar, SLH adlı siber suç grubunun, özellikle kadınları BT yardım masalarına yönelik vishing saldırıları için işe alarak çağrı başına 500-1.000 dolar arası ödeme yaptığını ortaya koyuyor. Bu gelişme, sosyal mühendislik saldırılarında yeni bir evrim olarak görülüyor ve kurumların çok faktörlü kimlik doğrulama politikalarını güçlendirmeleri ile yardım masası personelini kapsamlı şekilde eğitm

GitHub Codespaces’ta RoguePilot Açığı: GITHUB_TOKEN Sızıntısına Yol Açan Yeni İstem Enjeksiyonu

GitHub Codespaces ortamında ortaya çıkan RoguePilot adlı güvenlik açığı, kötü niyetli aktörlerin Copilot aracılığıyla GITHUB_TOKEN gibi hassas bilgileri sızdırmasına imkan tanıyor. Bu yapay zeka destekli saldırı, GitHub sorunlarına gizlenen zararlı istemlerle otomatik kod yürütülmesini tetikleyerek özellikle geliştirici iş akışlarını hedef alıyor.

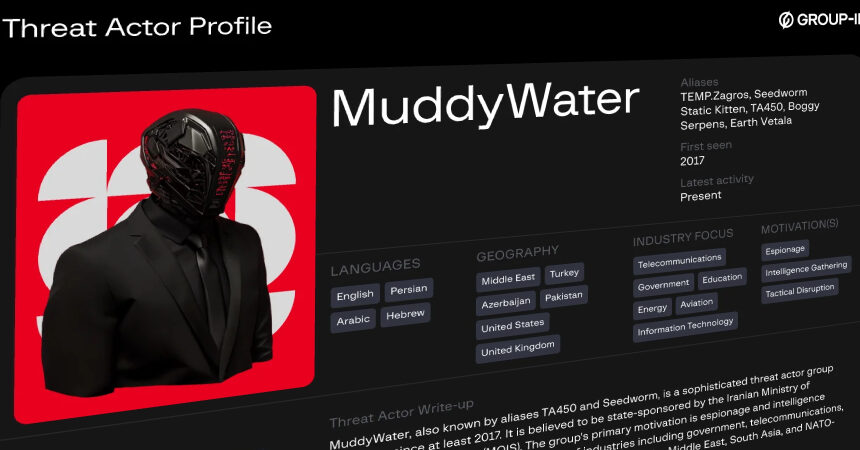

MuddyWater’ın MENA Bölgesinde 4 Yeni Kötü Amaçlı Yazılım Aracıyla Saldırıları

MuddyWater APT grubu, 2026 başından itibaren Orta Doğu ve Kuzey Afrika bölgesindeki kuruluşlara yönelik gelişmiş bir siber saldırı kampanyası yürütüyor. GhostFetch, CHAR, HTTP_VIP ve GhostBackDoor gibi yeni kötü amaçlı yazılım araçları kullanılarak gerçekleştirilen saldırılar, özellikle oltalama e-postaları ve makro tabanlı enfeksiyon zincirleriyle dikkat çekiyor. Bu tehdit aktörünün yapay zeka de

Ulusal Güvenlikte Manuel Süreçlerin Riskleri ve Güvenli Otomasyonun Önemi

Ulusal güvenlik kurumlarının yarısından fazlası hâlâ hassas veri transferlerinde manuel işlemlere dayanıyor. Bu durum, insan hatası, denetim boşlukları ve operasyonel gecikmeler gibi kritik riskler doğuruyor. Güvenli otomasyon için kimlik doğrulama, veri koruma ve alanlar arası güvenlik çözümlerini içeren çok katmanlı Siber Güvenlik Üçlemesi yaklaşımı öne çıkıyor.

4 Kötü Amaçlı Paketle ASP.NET Kimlik Verileri ve Sistemler Hedefte

Ağustos 2024'te ortaya çıkan kötü amaçlı NuGet paketleri, ASP.NET Identity verilerini çalmak ve kalıcı arka kapılar oluşturmak için kullanıldı. Aynı dönemde, npm üzerinde yayılan ambar-src adlı zararlı paket ise Windows, Linux ve macOS sistemlerinde gelişmiş kötü amaçlı yazılım dağıttı. Bu saldırılar, yazılım tedarik zinciri güvenliği ve uygulama yetkilendirme katmanlarının kritik önemini bir kez

Lazarus Grubu Medusa Fidye Yazılımıyla Orta Doğu ve ABD Sağlık Sektörünü Hedefliyor

Lazarus Grubu, Medusa fidye yazılımını kullanarak Orta Doğu'da ve ABD'deki sağlık kuruluşlarına yönelik yeni saldırılar gerçekleştirdi. Bu kampanya, Kuzey Koreli tehdit aktörlerinin fidye yazılımı operasyonlarında RaaS modellerine yöneldiğini ve kritik sağlık altyapılarını hedef almaya devam ettiğini gösteriyor.

Kimlik Risk Yönetiminde 4 Kritik Adım ve Zehirli Kombinasyonların Tehlikesi

Kimlik güvenliği, sadece bireysel kontrollerin değil, kontrol duruşu, hijyen, iş bağlamı ve kullanıcı niyetinin bir arada değerlendirilmesi gereken karmaşık bir risk matematiğidir. Özellikle yetim hesaplar, eksik MFA ve uyku hesaplarının birleşimi gibi zehirli kombinasyonlar, saldırganların sistemlerde kalıcı ve görünmez erişim elde etmesini kolaylaştırıyor. Bu analizde, kimlik riskinin nasıl önce

2026’da Siber Sigortada Kimlik Güvenliği ve Siber Skorların Önemi

Siber sigorta sektöründe kimlik duruşu, 2026 itibarıyla risk değerlendirmelerinde kritik bir rol oynamaya başladı. Parola hijyeni, ayrıcalıklı erişim yönetimi ve çok faktörlü kimlik doğrulama gibi kimlik merkezli kontroller, sigorta primlerini ve kapsamını doğrudan etkiliyor. Kuruluşların bu alanlarda güçlü kanıtlar sunması, finansal maruziyeti azaltmak ve daha avantajlı sigorta koşulları elde etm

LLM Altyapısında Açık Uç Noktaların Yükselen Güvenlik Riskleri ve Koruma Yöntemleri

LLM altyapılarındaki açık uç noktalar, kimlik doğrulama eksikliği ve statik token kullanımı gibi zafiyetlerle siber saldırganların hedefi haline geliyor. Bu durum, özellikle insan olmayan kimliklerin (NHI) kötüye kullanımıyla birleştiğinde, saldırganların sistemler arasında hızlı hareket etmesine olanak tanıyor. Güvenlik ekiplerinin sıfır güven modeli ve uç nokta ayrıcalık yönetimine odaklanması k

UNC2814’ün GRIDTIDE Kampanyası 42 Ülkede 53 Kuruluşu Hedef Aldı

Son raporlara göre, Çin destekli UNC2814 tehdit grubu, GRIDTIDE adlı sofistike bir arka kapı kullanarak 42 ülkede 53 kurumsal hedefi ihlal etti. Kampanya, özellikle hükümetler ve telekomünikasyon sektörlerini hedef alırken, Google tarafından tespit edilip engellendi. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

ATM Jackpotting Saldırıları 2020’den Bu Yana 1.900 Vakaya Ulaştı: 2025’te 20 Milyon Dolar Kayıp

Son yıllarda ATM jackpotting saldırılarında ciddi artış yaşanıyor. Fiziksel ve yazılım açıklarını hedef alan bu saldırılar, banka kartı veya müşteri hesabı bağlantısı olmadan nakit çekilmesini sağlıyor. Siber güvenlik ekipleri için kritik öneme sahip teknik detaylar ve öneriler haberimizde.

EC-Council’den ABD Yapay Zeka Güvenliği İçin 4 Yeni Rol Bazlı Sertifika

EC-Council, yapay zeka alanında iş gücü hazırlığını artırmak amacıyla dört yeni rol bazlı sertifika ve güncellenmiş bir siber liderlik programı olan Certified CISO v4’ü duyurdu. Bu girişim, yapay zeka kaynaklı güvenlik risklerinin artması ve iş gücündeki beceri açığının büyümesiyle paralel olarak ABD’nin Temmuz 2025 AI Eylem Planı hedeflerine hizmet ediyor. Sertifikalar, yapay zeka sistemlerinin g

ABD Savunma Sanayinde 8 Sıfır Gün Açığı Sızıntısı ve Rus Aracıya Satışı

ABD savunma sanayinde kritik öneme sahip sekiz sıfır gün açığı, bir çalışan tarafından Rusya bağlantılı bir aracıya kripto para karşılığında satıldı. Bu olay, ulusal güvenlik risklerini artırırken, siber saldırıların kapsamını genişletme potansiyeli taşıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Öne Çıkan

İlk Kötü Amaçlı MCP Sunucusu Postmark-MCP Paketinde E-posta Hırsızlığına Yol Açtı

Sahte "postmark-mcp" npm paketi, MCP sunucusu üzerinden gönderilen e-postaları gizlice kopyalayarak veri sızıntısına yol açtı. Koi Security'nin tespitiyle ortaya çıkan bu olay, yazılım tedarik zincirindeki yeni tehditlere dikkat çekiyor. Postmark ise paketin resmi olmadığını ve hizmetlerinin güvende olduğunu açıkladı.

Yapay Zekâ Güvenliği: Kritik Sistemlerde Agentic YZ ve En İyi Uygulamalar

Yapay zekâ sistemlerinin güvenliği, kimlik yönetimi ve çok katmanlı savunma mekanizmalarıyla sağlanmalıdır. Agentic YZ ajanlarının IAM çerçevesinde yönetilmesi, model zehirlenmesi ve prompt enjeksiyonu gibi tehditlere karşı etkili önlemler alınması kritik öneme sahiptir. Ayrıca, otomasyon ve insan denetimi arasında doğru denge kurularak güvenlik operasyonları optimize edilmelidir.

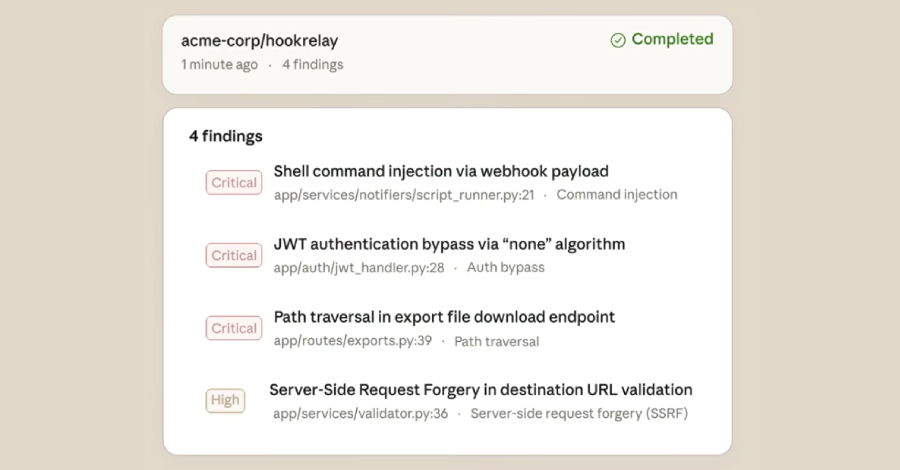

Pentest Teslimatında Otomasyonun Rolü: Etkili 7 Kritik İş Akışı

Pentest teslimat süreçlerinde otomasyon, bulguların keşiften düzeltmeye hızlı ve hatasız aktarılmasını sağlar. Kritik iş akışlarının otomatikleştirilmesi, güvenlik ekiplerinin verimliliğini artırırken, müşteri iletişimini güçlendirir ve risk yönetimini optimize eder.

AsyncRAT, ConnectWise ScreenConnect Üzerinden Kimlik Bilgileri ve Kripto Cüzdanlarını Hedefliyor

AsyncRAT, ConnectWise ScreenConnect platformunu kullanarak hedef sistemlere uzaktan erişim sağlıyor ve katmanlı yükleyicilerle kodlanmış .NET bileşenlerini çalıştırıyor. Bu kötü amaçlı yazılım, tarayıcı kimlik bilgileri ve kripto para cüzdanlarını çalarken, dosyasız çalışma yöntemiyle tespit edilmesini zorlaştırıyor.

ThreatsDay Bülteni: MS Teams Saldırıları, Kuzey Kore Kripto Soygunları ve Apple Siri Soruşturması

ThreatsDay bülteni, Microsoft Teams'in kötüye kullanımı, Kuzey Kore'nin 2 milyar dolarlık kripto hırsızlıkları ve Apple Siri ses kayıtları soruşturması gibi önemli siber güvenlik gelişmelerini ele alıyor. Ayrıca, AB'nin Chat Control düzenlemesine karşı teknoloji şirketlerinin tepkisi ve kritik güvenlik açıkları da raporda yer alıyor.

GlassWorm: VS Code Eklentilerini Hedefleyen Gelişmiş Tedarik Zinciri Saldırısı

GlassWorm, VS Code eklentilerini hedef alan gelişmiş bir tedarik zinciri saldırısıdır ve Solana blok zinciri ile Google Takvim üzerinden dayanıklı bir komut kontrol altyapısı kullanır. Unicode varyasyon seçicileriyle görünmez zararlı kod yayar, kimlik bilgileri ve kripto cüzdanlarını çalar, ayrıca JavaScript tabanlı Zombi modülüyle tam kontrol sağlar. Bu saldırı, otomatik güncellemeler sayesinde k

İran Destekli MuddyWater, Phoenix Arka Kapısıyla 100’den Fazla Kritik Kuruluşu Hedefliyor

İran bağlantılı MuddyWater grubu, Phoenix arka kapısını kullanarak Orta Doğu ve Kuzey Afrika'daki 100'den fazla devlet kurumu ve diplomatik misyonu hedef alan kapsamlı bir casusluk kampanyası yürütüyor. Grup, ele geçirilmiş NordVPN destekli e-posta hesapları üzerinden silahlandırılmış Word belgeleri ile saldırılarını gerçekleştiriyor ve gelişmiş RMM araçları ile kimlik bilgisi hırsızlığı teknikler

Yapay Zeka ve Web Uygulaması Saldırıları: Keşiften Maruziyete Yeni Bir Bakış

Yapay zeka, web uygulaması saldırılarında keşif ve analiz aşamalarını hızlandırarak saldırganlara daha hedefli ve etkili yöntemler sunuyor. Bu durum, savunucuların maruziyet kavramını genişletmesini ve yapay zeka destekli saldırılara karşı benzer teknolojilerle yanıt vermesini zorunlu kılıyor. Geleneksel güvenlik yaklaşımları artık yeterli değil; ortamı yapay zekanın perspektifinden anlamak kritik önem taşıyor.

Google’ın Yapay Zekası Big Sleep, Apple Safari WebKit’te Kritik 5 Güvenlik Açığını Ortaya Çıkardı

Google'ın yapay zeka ajanı Big Sleep, Apple Safari WebKit'te beş kritik güvenlik açığını keşfetti. Apple, bu açıkları iOS 26.1 ve diğer ilgili işletim sistemi güncellemeleriyle giderdi. Yapay zeka destekli otomatik güvenlik açığı tespiti, gelecekte siber güvenlik alanında önemli bir rol oynayacak.

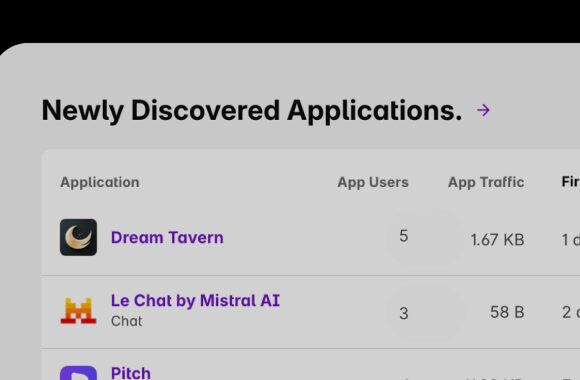

Gölge Yapay Zeka: Kurumsal Yapay Zeka Yönetişiminde Kritik Bir Adım

Kurumsal yapay zeka kullanımı, çalışanların denetimsiz benimsemesiyle 'Gölge Yapay Zeka' ekonomisini ortaya çıkardı. Engelleme stratejileri yetersiz kalırken, kapsamlı yapay zeka keşfi ve görünürlüğü, düzenleyici uyumluluk ve veri güvenliği için kritik hale geldi. Harmonic Security, bu alanda istihbarat tabanlı çözümlerle kurumların güvenli yapay zeka kullanımını destekliyor.

Red Lion RTU’larda CVSS 10.0 Puanlı İki Kritik Güvenlik Açığı Endüstriyel Kontrolü Tehdit Ediyor

Red Lion Sixnet RTU ürünlerinde, kimlik doğrulama atlatma ve uzaktan kod yürütme açığı içeren iki kritik zafiyet tespit edildi. CVSS 10.0 puanlı bu açıklar, endüstriyel otomasyon sistemlerinde yüksek risk oluşturuyor ve acil yamaların uygulanması gerekiyor.

OpenAI’nin gpt-oss:20b Modeliyle Çalışan İlk AI Destekli Fidye Yazılımı: PromptLock

PromptLock, OpenAI'nin gpt-oss:20b modelini kullanarak gerçek zamanlı kötü amaçlı Lua betikleri üreten ilk AI destekli fidye yazılımı olarak ortaya çıktı. ESET'in açıklamasına göre, bu prototip henüz tam işlevsel olmayan bir kavram kanıtı ve dinamik olarak polimorfik varyantlar oluşturuyor. Yapay zekanın fidye yazılımı ve siber saldırılarda kullanımı, güvenlik uzmanları için yeni zorluklar yaratıyor.

Milesight Yönlendiricilerindeki API Açığıyla Avrupa’da Kimlik Avı SMS Kampanyaları

SEKOIA, Milesight yönlendiricilerindeki API açığını kullanarak Avrupa’daki kullanıcılara kimlik avı SMS’leri gönderen saldırganları tespit etti. Açık, gelen ve giden SMS mesajlarının kontrolüne izin veriyor ve özellikle İsveç, İtalya ile Belçika’da hedefleniyor. Kampanyalar, mobil cihazları hedef alan gelişmiş JavaScript teknikleri ve Telegram botlarıyla destekleniyor.

Hackerlar, Enfekte WordPress Siteleri Üzerinden Blockchain Akıllı Sözleşmeleriyle Kötü Amaçlı Yazılım Dağıtıyor

UNC5142 adlı tehdit aktörü, enfekte WordPress siteleri üzerinden blockchain akıllı sözleşmelerini kullanarak Windows ve macOS sistemlerini hedef alan stealer kötü amaçlı yazılımlarını yayıyor. Çok aşamalı JavaScript indiricisi CLEARSHORT ve ClickFix sosyal mühendislik taktiğiyle desteklenen bu saldırılar, blockchain tabanlı mimariler sayesinde yüksek çeviklik ve engellemeye karşı direnç sağlıyor.

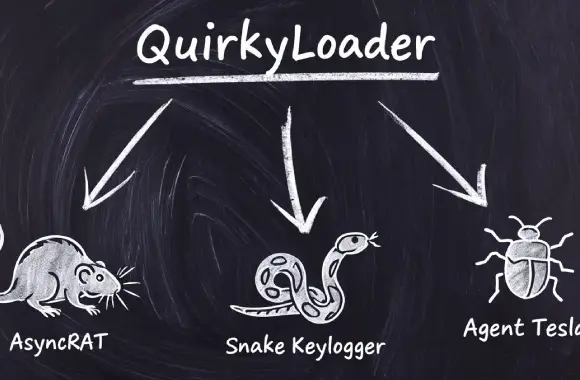

QuirkyLoader ile Agent Tesla, AsyncRAT ve Snake Keylogger Yayılımı Artıyor

QuirkyLoader, Kasım 2024'ten beri Agent Tesla, AsyncRAT ve Snake Keylogger gibi gelişmiş zararlıları e-posta spam kampanyalarıyla dağıtıyor. Tayvan ve Meksika'yı hedef alan kampanyalarda DLL yan yükleme ve süreç boşaltma teknikleri kullanılırken, tehdit aktörleri yeni phishing yöntemleriyle kötü amaçlı QR kodlarını da yaygınlaştırıyor.

SlopAds Çetesi 224 Android Uygulama ile Günde 2,3 Milyar Reklam Teklifi Üretiyor

SlopAds dolandırıcılık grubu, 224 Android uygulama üzerinden günlük 2,3 milyar reklam teklifi oluşturarak küresel çapta büyük bir etki yaratıyor. Uygulamalar, reklam tıklaması sonrası aktifleşen gizli modüllerle sahte reklam gösterimleri gerçekleştirirken, yapay zeka destekli komut ve kontrol altyapısı kullanıyor. Bu gelişme, mobil reklam dolandırıcılığında sofistike ve koşullu yöntemlerin arttığını gösteriyor.