RubyGems platformunda tespit edilen geniş çaplı zararlı paket saldırısı nedeniyle yeni paket kayıtları geçici olarak askıya alındı. Yazılım tedarik zinciri güvenliği açısından kritik olan bu gelişme, özellikle geliştiriciler ve yazılım projeleri için önemli bir uyarı niteliği taşıyor.

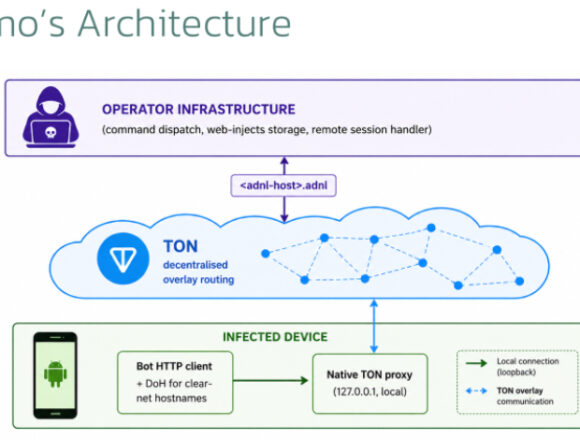

Yeni TrickMo Varyantı: Android Cihazlarda TON C2 ve SOCKS5 ile Ağ Pivotlama Taktikleri

2026 başlarında ortaya çıkan yeni TrickMo varyantı, Fransa, İtalya ve Avusturya'daki banka ve kripto para cüzdanı kullanıcılarını hedef alıyor. Bu varyant, Android cihazlarda TON protokolü tabanlı C2 sunucuları ve SOCKS5 proxy kullanarak karmaşık ağ pivotlama teknikleri uyguluyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

Exim BDAT Zafiyeti GnuTLS Derlemelerinde Kritik Kod Çalıştırma Riski Oluşturuyor

Exim'in BDAT işleme modülünde ortaya çıkan yeni bir use-after-free zafiyeti (CVE-2026-45185), özellikle GnuTLS ile derlenmiş sürümlerde uzaktan kod çalıştırma riskine yol açıyor. Bu güvenlik açığı, Unix benzeri sistemlerde e-posta altyapılarını hedef alıyor ve sistem yöneticilerinin hızlıca önlem alması gerekiyor.

Microsoft’tan 138 Kritik Güvenlik Açığına Yama: DNS ve Netlogon RCE Öne Çıkıyor

Microsoft, DNS ve Netlogon protokollerinde uzaktan kod yürütme (RCE) dahil olmak üzere 138 güvenlik açığını gideren kapsamlı bir güncelleme yayımladı. Kritik ve ayrıcalık yükseltme zafiyetlerinin ağırlıkta olduğu bu yamalar, özellikle kurumsal ağlar ve kritik altyapılar için önem taşıyor. Siber güvenlik ekiplerinin, yamaları hızla uygulaması ve olay müdahale süreçlerini güncellemesi gerekiyor.

iOS 26.5 ile iPhone ve Android Arasında Güçlendirilmiş Uçtan Uca Şifreli RCS Mesajlaşma

iOS 26.5 güncellemesi, iPhone kullanıcılarına Google Mesajlar kullanan Android cihazlarla uçtan uca şifreli RCS mesajlaşma imkanı sunuyor. Bu gelişme, mesajların gizliliğini artırarak iletişim güvenliğini güçlendiriyor. Siber güvenlik profesyonelleri için uçtan uca şifreleme ve mesajlaşma protokollerinin entegrasyonu önemli bir adım olarak değerlendiriliyor.

3,65TB Canvas Veri Sızıntısı: Fidye Grubu ShinyHunters ile Anlaşma Sağlandı

Utah merkezli eğitim teknolojisi firması, 3,65TB büyüklüğündeki Canvas veri sızıntısını durdurmak için ShinyHunters fidye grubu ile gizli bir anlaşmaya vardı. Saldırı, hassas kullanıcı verilerinin açığa çıkma riski nedeniyle eğitim sektörü ve kullanıcılar için kritik bir tehdit oluşturuyor.

150’den Fazla RubyGems Paketi Üzerinden Belediye Portalı Verileri Çalındı

Son analizlere göre, GemStuffer adlı kötü amaçlı kampanya kapsamında 150'den fazla RubyGems paketi kullanılarak İngiltere'deki belediye portallarından veri sızıntısı gerçekleşti. Bu saldırı, az indirilen ve tekrarlayıcı yüklemeler içeren paketler üzerinden yürütülerek tespit edilmesi zor bir tehdit oluşturuyor.

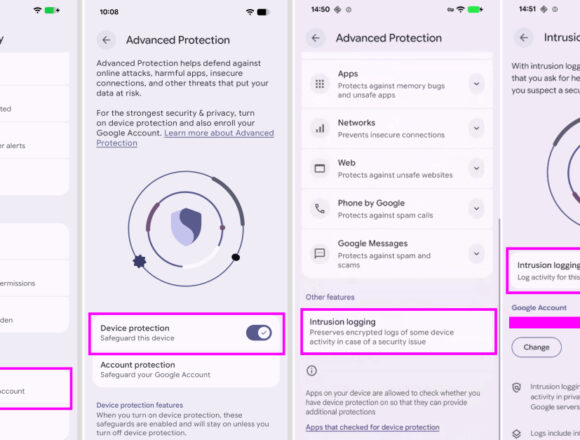

Android Cihazlarda İzinsiz Giriş Kaydı Özelliğiyle Gelişmiş Adli Tıp Desteği

Android işletim sistemi, İleri Koruma Modu kapsamında yeni bir İzinsiz Giriş Kaydı özelliği sunuyor. Bu özellik, şüpheli ihlallerde cihazların kalıcı ve gizlilik odaklı adli tıp kayıtlarıyla incelenmesini mümkün kılıyor. Siber güvenlik profesyonelleri için kritik öneme sahip bu gelişme, olay müdahale süreçlerinde daha derin analiz imkanı sağlıyor.

Siber Güvenlikte Mor Takımın Rolü ve Sistemsel Zorluklar: Kırmızı ve Mavi Takımın İşbirliği

Son analizler, siber güvenlikte mor takım uygulamalarının sadece kırmızı ve mavi takımların aynı ortamda bulunmasından ibaret olmadığını ortaya koyuyor. Sistem mimarisi ve süreçlerdeki eksiklikler, güvenlik zincirinde zayıflıklara yol açabiliyor. Bu durum, özellikle kurumsal ortamlarda saldırı tespit ve müdahale süreçlerini etkiliyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Webworm, Discord ve Microsoft Graph ile İki Yeni Arka Kapı Kullanıyor

Webworm adlı tehdit grubunun 2025’te Discord ve Microsoft Graph API üzerinden çalışan iki yeni arka kapı kullandığı tespit edildi. Kampanya, kamu kurumları ve kurumsal ağları hedef alırken, meşru bulut servislerini kötüye kullanması nedeniyle tespiti zorlaştırıyor. Bu gelişme, SOC ekipleri için davranışsal izleme, bulut logları ve ağ segmentasyonunun önemini yeniden öne çıkarıyor.

Kimlik Tabanlı Saldırılar Kurumlarda Yeni Geçiş Yolu Haline Geliyor

Son analizler, kimlik bilgileri ve yetki zincirlerinin hibrit ortamlarda saldırganlar için en kısa yol haline geldiğini gösteriyor. Özellikle Active Directory, bulut IAM yapıları, servis hesapları ve yapay zekâ ajanlarına tanımlanan geniş izinler, tek bir ele geçirilmiş hesabın kritik sistemlere ulaşmasına neden olabiliyor. Güvenlik ekipleri için asıl mesele, bu bağlantıları uçtan uca görünür kılmak ve saldırı yolunu oluşmadan kapatmak.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

100’den Fazla VS Code Eklentisi Geliştiricileri Gizli Tedarik Zinciri Risklerine Maruz Bıraktı

Wiz araştırmacıları, VS Code eklentilerinde yüzlerce gizli bilginin sızdırıldığını ve kötü amaçlı yazılım dağıtımının kolaylaştığını ortaya koydu. TigerJack adlı tehdit aktörü, sahte görünümlü eklentilerle kaynak kodu çalma ve kripto madenciliği gibi saldırılar düzenliyor. Microsoft, güvenlik önlemlerini artırsa da, alternatif platformlardaki riskler devam ediyor.

Saldırı Yüzeyini Azaltmak İçin Etkili ve Uygulanabilir Adımlar

Siber saldırıların karmaşıklaştığı günümüzde, saldırı yüzeyini azaltmak için çok faktörlü kimlik doğrulama, uygulama beyaz listeleme ve güvenli sistem yapılandırmaları gibi proaktif önlemler kritik önem taşıyor. Ayrıca, ağ ve uygulama davranışlarının kontrolü, veri erişim kısıtlamaları ve düzenli yamalama ile sürekli güvenlik sağlanmalıdır. Bu stratejiler, tehdit aktörlerinin ağlara erişimini engelleyerek daha dayanıklı bir siber savunma oluşturur.

CISA, Motex Lanscope Endpoint Manager Kritik Açığını Aktif Saldırılarda Kullanıldığını Onayladı

CISA, Motex Lanscope Endpoint Manager'daki kritik CVE-2025-61932 açığının aktif olarak kullanıldığını doğruladı. Bu zafiyet, özellikle MCP istemcisi ve tespit ajanı bileşenlerinde rastgele kod çalıştırmaya izin veriyor. Japonya ve JPCERT/CC tarafından da doğrulanan saldırılar, sistemlere arka kapı bırakılmasıyla sonuçlanıyor ve Federal kurumların 12 Kasım 2025'e kadar yamaları uygulaması öneriliyo

Apple, Karmaşık Casus Yazılım Saldırısında Kullanılan CVE-2025-43300 Açığını Geriye Dönük Olarak Düzeltildi

Apple, ImageIO bileşenindeki kritik CVE-2025-43300 açığını düzeltti. Bu zafiyet, karmaşık casus yazılım saldırılarında kullanılmış olup, Apple eski cihazlar için de geriye dönük güncellemeler yayımladı. Güncellemeler ayrıca birçok önemli güvenlik açığını da gideriyor.

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Google Workspace, işbirliğine odaklı tasarımı nedeniyle varsayılan ayarlarıyla bazı güvenlik açıkları barındırabilir. Çok faktörlü kimlik doğrulama, rol tabanlı erişim ve gelişmiş e-posta koruma mekanizmaları gibi temel önlemler kritik önem taşır. Material Security gibi gelişmiş çözümler ise otomatik tehdit tespiti ve yanıtıyla Workspace güvenliğini önemli ölçüde artırır.

UpCrypter ile Teslim Edilen RAT Yükleri: Sahte Sesli Mesaj E-postaları Üzerinden Kimlik Avı Kampanyası

UpCrypter kullanan kimlik avı kampanyası, sahte sesli mesaj temalı e-postalar aracılığıyla RAT yüklerini dağıtıyor ve çeşitli sektörlerde yaygın enfeksiyonlara yol açıyor. Kampanya, JavaScript tabanlı dropperlar, steganografi ve MSIL yükleyicilerle karmaşık bir saldırı zinciri oluştururken, Microsoft 365 ve diğer meşru platformları kötüye kullanarak kimlik avı e-postalarının tespitini zorlaştırıyor.

SideWinder, Güney Asya Diplomatik Hedeflerine Yönelik Yeni ClickOnce Tabanlı Saldırı Zincirini Benimsedi

SideWinder tehdit aktörü, Eylül 2025'te Güney Asya'daki diplomatik hedeflere yönelik saldırılarında yeni bir ClickOnce tabanlı enfeksiyon zinciri kullanmaya başladı. Bu çok katmanlı saldırı zincirinde, meşru görünen uygulamalar üzerinden kötü amaçlı DLL yan yükleniyor ve ModuleInstaller ile StealerBot gibi gelişmiş kötü amaçlı yazılımlar teslim ediliyor. Saldırılar, dinamik C2 iletişimi ve gelişmiş kaçınma teknikleriyle güvenlik analizini zorlaştırıyor.

İlk Kötü Amaçlı MCP Sunucusu Postmark-MCP Paketinde E-posta Hırsızlığına Yol Açtı

Sahte "postmark-mcp" npm paketi, MCP sunucusu üzerinden gönderilen e-postaları gizlice kopyalayarak veri sızıntısına yol açtı. Koi Security'nin tespitiyle ortaya çıkan bu olay, yazılım tedarik zincirindeki yeni tehditlere dikkat çekiyor. Postmark ise paketin resmi olmadığını ve hizmetlerinin güvende olduğunu açıkladı.

Yapay Zekâ Güvenliği: Kritik Sistemlerde Agentic YZ ve En İyi Uygulamalar

Yapay zekâ sistemlerinin güvenliği, kimlik yönetimi ve çok katmanlı savunma mekanizmalarıyla sağlanmalıdır. Agentic YZ ajanlarının IAM çerçevesinde yönetilmesi, model zehirlenmesi ve prompt enjeksiyonu gibi tehditlere karşı etkili önlemler alınması kritik öneme sahiptir. Ayrıca, otomasyon ve insan denetimi arasında doğru denge kurularak güvenlik operasyonları optimize edilmelidir.

Pentest Teslimatında Otomasyonun Rolü: Etkili 7 Kritik İş Akışı

Pentest teslimat süreçlerinde otomasyon, bulguların keşiften düzeltmeye hızlı ve hatasız aktarılmasını sağlar. Kritik iş akışlarının otomatikleştirilmesi, güvenlik ekiplerinin verimliliğini artırırken, müşteri iletişimini güçlendirir ve risk yönetimini optimize eder.

AsyncRAT, ConnectWise ScreenConnect Üzerinden Kimlik Bilgileri ve Kripto Cüzdanlarını Hedefliyor

AsyncRAT, ConnectWise ScreenConnect platformunu kullanarak hedef sistemlere uzaktan erişim sağlıyor ve katmanlı yükleyicilerle kodlanmış .NET bileşenlerini çalıştırıyor. Bu kötü amaçlı yazılım, tarayıcı kimlik bilgileri ve kripto para cüzdanlarını çalarken, dosyasız çalışma yöntemiyle tespit edilmesini zorlaştırıyor.

ThreatsDay Bülteni: MS Teams Saldırıları, Kuzey Kore Kripto Soygunları ve Apple Siri Soruşturması

ThreatsDay bülteni, Microsoft Teams'in kötüye kullanımı, Kuzey Kore'nin 2 milyar dolarlık kripto hırsızlıkları ve Apple Siri ses kayıtları soruşturması gibi önemli siber güvenlik gelişmelerini ele alıyor. Ayrıca, AB'nin Chat Control düzenlemesine karşı teknoloji şirketlerinin tepkisi ve kritik güvenlik açıkları da raporda yer alıyor.

GlassWorm: VS Code Eklentilerini Hedefleyen Gelişmiş Tedarik Zinciri Saldırısı

GlassWorm, VS Code eklentilerini hedef alan gelişmiş bir tedarik zinciri saldırısıdır ve Solana blok zinciri ile Google Takvim üzerinden dayanıklı bir komut kontrol altyapısı kullanır. Unicode varyasyon seçicileriyle görünmez zararlı kod yayar, kimlik bilgileri ve kripto cüzdanlarını çalar, ayrıca JavaScript tabanlı Zombi modülüyle tam kontrol sağlar. Bu saldırı, otomatik güncellemeler sayesinde k

Senatör Wyden, Microsoft’un Fidye Yazılımı İhmali Nedeniyle FTC’yi Soruşturmaya Çağırdı

Senatör Ron Wyden, Microsoft’un fidye yazılımı saldırılarında kullanılan tehlikeli varsayılan ayarları ve eski şifreleme teknolojisi RC4’ü desteklemesini ulusal güvenlik tehdidi olarak nitelendirerek FTC’yi soruşturmaya çağırdı. Fidye yazılımı saldırıları, özellikle Kerberoasting tekniğiyle birleşince ciddi riskler doğuruyor ve Microsoft’un bu konuda aldığı önlemler yetersiz bulunuyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Phishing-as-a-Service (PhaaS) platformları Lucid ve Lighthouse, 74 ülkede 316 markayı hedef alan 17.500'den fazla oltalama alan adıyla ilişkilendirildi. Bu platformlar, gelişmiş hedefleme teknikleri ve gerçek zamanlı kurban takibiyle e-posta ve smishing saldırılarında artışa neden oluyor. Ayrıca, yeni alan adı taklit teknikleri ve API destekli dolandırıcılık şablonları finansal kayıpları büyütüyor.

CISA, TP-Link ve WhatsApp Güvenlik Açıklarını KEV Listesine Ekledi

CISA, TP-Link TL-WA855RE cihazları ve WhatsApp uygulamasında kritik güvenlik açıklarını KEV kataloğuna ekledi. TP-Link açığı, kimlik doğrulama eksikliği nedeniyle cihaz kontrolü sağlanmasına izin verirken, WhatsApp açığı Apple platformlarındaki bir zafiyetle zincirlenerek casus yazılım saldırılarında kullanıldı. Federal kurumlara gerekli önlemleri almaları öneriliyor.