Son raporlar, SLH adlı siber suç grubunun, özellikle kadınları BT yardım masalarına yönelik vishing saldırıları için işe alarak çağrı başına 500-1.000 dolar arası ödeme yaptığını ortaya koyuyor. Bu gelişme, sosyal mühendislik saldırılarında yeni bir evrim olarak görülüyor ve kurumların çok faktörlü kimlik doğrulama politikalarını güçlendirmeleri ile yardım masası personelini kapsamlı şekilde eğitm

GitHub Codespaces’ta RoguePilot Açığı: GITHUB_TOKEN Sızıntısına Yol Açan Yeni İstem Enjeksiyonu

GitHub Codespaces ortamında ortaya çıkan RoguePilot adlı güvenlik açığı, kötü niyetli aktörlerin Copilot aracılığıyla GITHUB_TOKEN gibi hassas bilgileri sızdırmasına imkan tanıyor. Bu yapay zeka destekli saldırı, GitHub sorunlarına gizlenen zararlı istemlerle otomatik kod yürütülmesini tetikleyerek özellikle geliştirici iş akışlarını hedef alıyor.

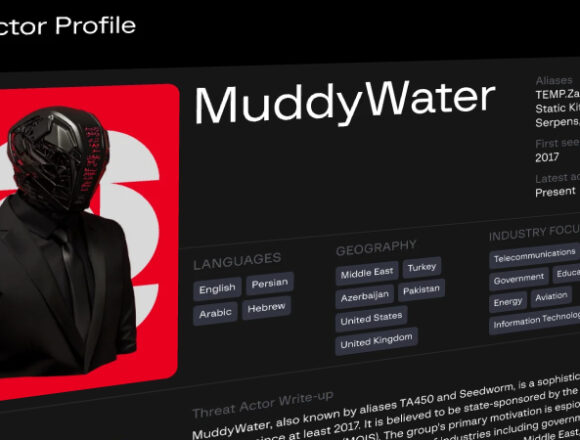

MuddyWater’ın MENA Bölgesinde 4 Yeni Kötü Amaçlı Yazılım Aracıyla Saldırıları

MuddyWater APT grubu, 2026 başından itibaren Orta Doğu ve Kuzey Afrika bölgesindeki kuruluşlara yönelik gelişmiş bir siber saldırı kampanyası yürütüyor. GhostFetch, CHAR, HTTP_VIP ve GhostBackDoor gibi yeni kötü amaçlı yazılım araçları kullanılarak gerçekleştirilen saldırılar, özellikle oltalama e-postaları ve makro tabanlı enfeksiyon zincirleriyle dikkat çekiyor. Bu tehdit aktörünün yapay zeka de

Ulusal Güvenlikte Manuel Süreçlerin Riskleri ve Güvenli Otomasyonun Önemi

Ulusal güvenlik kurumlarının yarısından fazlası hâlâ hassas veri transferlerinde manuel işlemlere dayanıyor. Bu durum, insan hatası, denetim boşlukları ve operasyonel gecikmeler gibi kritik riskler doğuruyor. Güvenli otomasyon için kimlik doğrulama, veri koruma ve alanlar arası güvenlik çözümlerini içeren çok katmanlı Siber Güvenlik Üçlemesi yaklaşımı öne çıkıyor.

4 Kötü Amaçlı Paketle ASP.NET Kimlik Verileri ve Sistemler Hedefte

Ağustos 2024'te ortaya çıkan kötü amaçlı NuGet paketleri, ASP.NET Identity verilerini çalmak ve kalıcı arka kapılar oluşturmak için kullanıldı. Aynı dönemde, npm üzerinde yayılan ambar-src adlı zararlı paket ise Windows, Linux ve macOS sistemlerinde gelişmiş kötü amaçlı yazılım dağıttı. Bu saldırılar, yazılım tedarik zinciri güvenliği ve uygulama yetkilendirme katmanlarının kritik önemini bir kez

Lazarus Grubu Medusa Fidye Yazılımıyla Orta Doğu ve ABD Sağlık Sektörünü Hedefliyor

Lazarus Grubu, Medusa fidye yazılımını kullanarak Orta Doğu'da ve ABD'deki sağlık kuruluşlarına yönelik yeni saldırılar gerçekleştirdi. Bu kampanya, Kuzey Koreli tehdit aktörlerinin fidye yazılımı operasyonlarında RaaS modellerine yöneldiğini ve kritik sağlık altyapılarını hedef almaya devam ettiğini gösteriyor.

Kimlik Risk Yönetiminde 4 Kritik Adım ve Zehirli Kombinasyonların Tehlikesi

Kimlik güvenliği, sadece bireysel kontrollerin değil, kontrol duruşu, hijyen, iş bağlamı ve kullanıcı niyetinin bir arada değerlendirilmesi gereken karmaşık bir risk matematiğidir. Özellikle yetim hesaplar, eksik MFA ve uyku hesaplarının birleşimi gibi zehirli kombinasyonlar, saldırganların sistemlerde kalıcı ve görünmez erişim elde etmesini kolaylaştırıyor. Bu analizde, kimlik riskinin nasıl önce

2026’da Siber Sigortada Kimlik Güvenliği ve Siber Skorların Önemi

Siber sigorta sektöründe kimlik duruşu, 2026 itibarıyla risk değerlendirmelerinde kritik bir rol oynamaya başladı. Parola hijyeni, ayrıcalıklı erişim yönetimi ve çok faktörlü kimlik doğrulama gibi kimlik merkezli kontroller, sigorta primlerini ve kapsamını doğrudan etkiliyor. Kuruluşların bu alanlarda güçlü kanıtlar sunması, finansal maruziyeti azaltmak ve daha avantajlı sigorta koşulları elde etm

LLM Altyapısında Açık Uç Noktaların Yükselen Güvenlik Riskleri ve Koruma Yöntemleri

LLM altyapılarındaki açık uç noktalar, kimlik doğrulama eksikliği ve statik token kullanımı gibi zafiyetlerle siber saldırganların hedefi haline geliyor. Bu durum, özellikle insan olmayan kimliklerin (NHI) kötüye kullanımıyla birleştiğinde, saldırganların sistemler arasında hızlı hareket etmesine olanak tanıyor. Güvenlik ekiplerinin sıfır güven modeli ve uç nokta ayrıcalık yönetimine odaklanması k

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

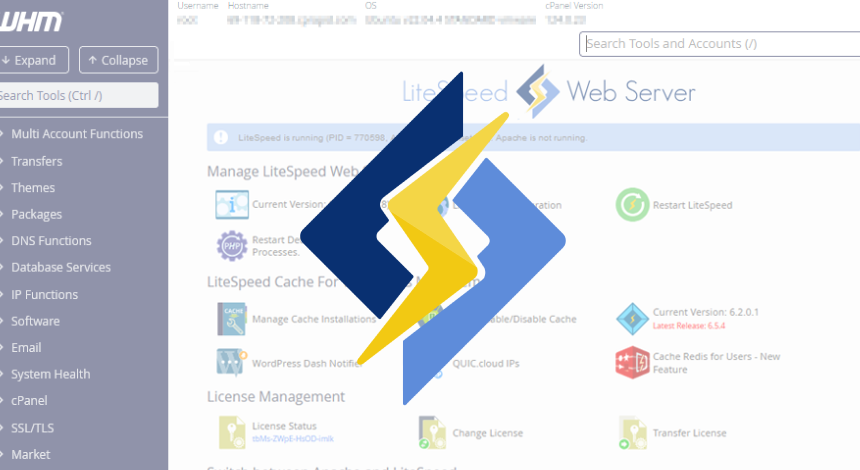

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

194.000’den Fazla Kötü Amaçlı Alan Adıyla Bağlantılı Smishing Operasyonu: Küresel Bir Tehdit Profili

Çin bağlantılı Smishing Üçlüsü, 194.000’den fazla kötü amaçlı alan adı kullanarak küresel çapta kapsamlı bir phishing operasyonu yürütüyor. Operasyon, ABD bulut altyapılarında barındırılan ve hızla değişen alan adlarıyla tespitten kaçınıyor. Bankalar, devlet kurumları ve e-ticaret platformları başta olmak üzere birçok sektörü hedef alan bu tehdit, gelişmiş teknik altyapı ve otomasyon araçlarıyla d

Çinli TA415 Grubu, ABD Ekonomi Politikası Uzmanlarını VS Code Remote Tunnels ile Gözetliyor

Çinli TA415 grubu, ABD-Çin ekonomik ilişkileri bağlamında ABD'deki ekonomi politikası uzmanlarını hedef alan gelişmiş bir oltalama kampanyası yürütüyor. Saldırılar, Visual Studio Code Remote Tunnels kullanarak hedef sistemlere kalıcı erişim sağlıyor ve veri topluyor. Bu yöntem, meşru bir VS Code özelliğinin kötüye kullanılması nedeniyle tespit edilmesi zor bir tehdit oluşturuyor.

Adobe Commerce ve Magento’da Kritik CVE-2025-54236 Açığı Müşteri Hesaplarını Tehdit Ediyor

Adobe, Commerce ve Magento Open Source platformlarında yüksek riskli bir güvenlik açığını (CVE-2025-54236) duyurdu. Bu zafiyet, müşteri hesaplarının ele geçirilmesine olanak tanıyor ve Adobe tarafından hızlı yamalar ile WAF kuralları devreye alındı. Ayrıca, ColdFusion için kritik bir yol geçiş zafiyeti de yamalandı.

Docker Desktop’ta Kritik Konteyner Kaçış Açığı CVE-2025-9074 Düzeltildi

Docker Desktop'ta kritik bir konteyner kaçış açığı CVE-2025-9074, 4.44.3 sürümüyle giderildi. Açık, kötü niyetli konteynerlerin Docker Engine API'sine kimlik doğrulama olmadan erişip ana sistem dosyalarına tam erişim sağlamasına imkan tanıyordu. Windows ortamında daha yüksek risk taşıyan bu zafiyet, macOS ve Linux platformlarında farklı izolasyon mekanizmalarıyla kısmen engelleniyor.

ScarCruft, HanKook Phantom Operasyonunda RokRAT Zararlısını Kullanarak Güney Koreli Akademisyenleri Hedefliyor

ScarCruft (APT37) tarafından yürütülen HanKook Phantom operasyonunda RokRAT zararlısı kullanılarak Güney Koreli akademisyenler ve eski hükümet yetkilileri hedef alınıyor. Saldırılar, sahte bültenler ve PowerShell tabanlı gizli yükler aracılığıyla hassas bilgileri çalmayı amaçlıyor. Bu gelişme, Kuzey Kore bağlantılı diğer siber tehdit faaliyetleri ve ABD yaptırımlarıyla paralel bir döneme denk geliyor.

Blind Eagle Grubu, Kolombiya Hükümetini RAT ve Dinamik DNS Tabanlı Saldırılarla Hedefliyor

Blind Eagle tehdit grubu, 2024-2025 döneminde Kolombiya hükümet kurumları başta olmak üzere çeşitli sektörlere yönelik gelişmiş RAT tabanlı saldırılar gerçekleştirdi. Dinamik DNS altyapısı ve meşru internet servislerinin kötüye kullanımıyla desteklenen bu operasyonlar, beş ayrı faaliyet kümesiyle izlendi ve hem finansal hem de olası devlet destekli casusluk motivasyonları taşıyor.

Güvenli Yapay Zeka Yönetimi: Ölçek ve Hızda Yeni Yaklaşımlar

Şirketlerde hızla artan yapay zeka ajanlarının yönetimi, özellikle kimlik doğrulama ve yaşam döngüsü kontrolü eksikliği nedeniyle kritik bir güvenlik sorunu oluşturuyor. Bu ücretsiz webinar, yapay zeka güvenliğini tasarım aşamasında entegre etme ve yönetim stratejilerini detaylandırarak, siber güvenlik profesyonellerine pratik çözümler sunuyor.

Click Studios, Passwordstate Acil Erişim Sayfasındaki Kimlik Doğrulama Atlatma Açığını Düzeltti

Click Studios, Passwordstate 9.9 sürümüyle Acil Erişim sayfasındaki kritik bir kimlik doğrulama atlatma açığını giderdi. Güncelleme, ayrıca tarayıcı uzantılarına yönelik DOM tabanlı clickjacking saldırılarına karşı yeni korumalar içeriyor. Passwordstate, geniş bir kullanıcı kitlesine sahip ve geçmişte tedarik zinciri saldırılarıyla karşılaşmıştı.

Google ve Shein’e Çerez İhlalleri Nedeniyle Milyonlarca Euro Ceza

Fransız veri koruma otoritesi CNIL, Google ve Shein’i kullanıcı onayı olmadan reklam çerezleri yerleştirmekten dolayı yüksek para cezalarına çarptırdı. Google’a sistemlerini altı ay içinde uyumlu hale getirmesi için süre verilirken, ABD’de de Google ve Disney’e yönelik gizlilik ihlali davaları ve cezaları gündemde. Bu gelişmeler, küresel ölçekte veri koruma ve kullanıcı onayı konusundaki hassasiyetin arttığını gösteriyor.

CISA, Gladinet ve CWP Güvenlik Açıklarını KEV Kataloğuna Ekledi: Aktif Sömürü Uyarısı

CISA, Gladinet ve Control Web Panel (CWP) uygulamalarındaki kritik güvenlik açıklarını KEV kataloğuna ekledi. Gladinet'teki dosya ifşası ve CWP'deki komut enjeksiyonu açıkları, sahada aktif olarak sömürülüyor. Federal kurumlar için yamaların 25 Kasım 2025'e kadar uygulanması zorunlu hale getirildi. Ayrıca, WordPress eklentilerinde tespit edilen kritik açıklar da kullanıcıların dikkatine sunuldu.

250’den Fazla Magento Mağazası, CVE-2025-54236 Açığını Kullanan Saldırganların Hedefinde

Adobe Commerce ve Magento platformlarında bulunan CVE-2025-54236 kodlu kritik güvenlik açığı, son 24 saatte 250'den fazla mağazaya yönelik saldırılarda kullanıldı. SessionReaper olarak bilinen bu zafiyet, Commerce REST API'deki hatalı giriş doğrulama nedeniyle müşteri hesaplarının ele geçirilmesine olanak tanıyor. Güvenlik uzmanları, kullanıcıların yamaları acilen uygulaması gerektiğini vurguluyor

Yapay Zeka Hedefli Gizleme Saldırısı: AI Tarayıcılarında Sahte Bilgi Manipülasyonu ve Güvenlik Riskleri

SPLX tarafından tanımlanan yapay zeka hedefli gizleme saldırısı, AI tarayıcılarına farklı içerik sunarak sahte bilgilerin doğrulanmış gerçekler gibi algılanmasına yol açıyor. hCaptcha Tehdit Analizi Grubu'nun raporları, bu ajanların SQL enjeksiyonu ve hesap ele geçirme gibi saldırıları kolaylıkla gerçekleştirebildiğini gösteriyor. Bu gelişmeler, yapay zeka tabanlı sistemlerin güvenilirliğini ciddi

APT36’nın Golang Tabanlı DeskRAT Zararlısıyla Hindistan Hükümetini Hedefleyen Gelişmiş Operasyonu

APT36 (Transparent Tribe) tarafından Ağustos-Eylül 2025 döneminde gerçekleştirilen saldırılar, Golang tabanlı DeskRAT zararlısını kullanarak Hindistan hükümetini hedef aldı. Zararlı, BOSS Linux sistemlerine yönelik olup gelişmiş kalıcılık ve C2 iletişim teknikleri içeriyor. Bölgedeki diğer tehdit aktörleriyle paralel ilerleyen bu operasyon, sofistike araçlar ve çok platformlu tehditlerle dikkat çe

SonicWall SSL VPN Açığı Akira Fidye Yazılımı Saldırılarına Kapı Aralıyor

SonicWall SSL VPN cihazlarında bulunan kritik bir güvenlik açığı ve yanlış yapılandırmalar, Akira fidye yazılımı grubunun saldırılarında aktif olarak kullanılıyor. LDAP varsayılan kullanıcı gruplarının hatalı ayarlanması ve Sanal Ofis Portalı erişim açıkları, saldırganlara ağ içi kritik kaynaklara doğrudan erişim sağlıyor. Uzmanlar, yerel hesapların şifrelerinin değiştirilmesi ve MFA uygulamalarının güçlendirilmesini öneriyor.

Sahte PDF Düzenleyicilerle Yaygınlaşan TamperedChef Zararlısı Kimlik Bilgileri ve Çerezleri Hedefliyor

Sahte PDF düzenleyici kılığındaki TamperedChef zararlısı, kimlik bilgileri ve web çerezleri gibi hassas verileri hedefliyor. Kampanya, sahte siteler ve Google reklamları aracılığıyla yayılırken, zararlı Windows Kayıt Defteri değişiklikleriyle sistemde kalıcılık sağlıyor ve komut kontrol sunucusuyla iletişim kuruyor.

Sahte Madgicx Plus ve SocialMetrics Eklentileri Meta İşletme Hesaplarını Tehdit Ediyor

Bitdefender ve Cybereason tarafından ortaya konan kampanyalar, sahte Meta Verified ve Madgicx Plus eklentileri aracılığıyla Facebook İşletme hesaplarının ele geçirilmesini hedefliyor. Kötü amaçlı eklentiler, kullanıcıların kimlik bilgilerini çalmak ve Facebook Graph API üzerinden hesap bilgilerini toplamak için tasarlanmış olup, tehdit aktörlerinin Vietnamca izler taşıdığı tespit edildi.