Son raporlar, WebRTC veri kanallarını kullanarak e-ticaret sitelerinden ödeme bilgilerini çalan yeni bir skimmer varyantının ortaya çıktığını gösteriyor. Bu saldırı, geleneksel HTTP tabanlı veri sızıntısı yöntemlerini aşarak daha gizli ve tespit edilmesi zor bir yöntem kullanıyor. Siber güvenlik uzmanlarının, özellikle e-ticaret altyapılarında WebRTC trafiğini izlemeleri ve gelişmiş güvenlik önlem

Savunmalarınızı Gerçek Saldırılara Karşı Doğrulamanın 5 Kritik Yolu

Siber güvenlikte en büyük soru, mevcut savunma mekanizmalarının gerçek saldırıları durdurup durduramayacağıdır. Son analizler, sadece aktif kuralların varlığının yeterli olmadığını, bu savunmaların gerçek saldırı senaryoları üzerinden test edilmesi gerektiğini gösteriyor. Bu haber, güvenlik ekiplerine pratik doğrulama yöntemleri ve teknik öneriler sunuyor.

AWS Bedrock’ta Tespit Edilen 8 Kritik Saldırı Yolu ve Etkileri

AWS Bedrock platformunda keşfedilen sekiz farklı saldırı yöntemi, bulut tabanlı yapay zeka ajanlarının hedef alınabileceğini gösteriyor. Bu zafiyetler, özellikle kurumsal Salesforce, Lambda ve SharePoint entegrasyonlarını kullanan şirketler için ciddi riskler oluşturuyor. Siber güvenlik ekiplerinin, bulut güvenliği ve IAM politikalarını gözden geçirmesi önem taşıyor.

Teknoloji Gücü ve Siber Güvenlikte Yeni Dönem: 1945 Sonrası Güvenlik Dinamikleri

1945 sonrası dönemde sağlanan göreli güvenlik ve refah, tesadüfi değil, karmaşık teknolojik ve stratejik gelişmelerin sonucudur. Günümüzde ise tek bir teknoloji gücünün tüm sistemi yönetmesi mümkün değil; bu durum siber güvenlik alanında yeni yaklaşımların gerekliliğini ortaya koyuyor. Bu haber, geçmişten günümüze güvenlik anlayışındaki değişimleri ve modern siber savunma yöntemlerini ele alıyor.

PQC ve Yapay Zeka Güvenlik Açıkları: Phishing, Oltalama Kitleri ve Yeni Tehdit Varyantları

Son raporlar, kuantum sonrası kriptografi (PQC) alanındaki gelişmelerin yanı sıra yapay zeka destekli güvenlik açıklarının artışını ortaya koyuyor. Özellikle oltalama kitleri ve karmaşık phishing kampanyaları, kurumsal ve bireysel kullanıcıları hedef alıyor. Siber güvenlik ekipleri için güncel saldırı teknikleri ve savunma önerileri kritik önem taşıyor.

Yapay Zeka Destekli Saldırılarda Geleneksel Kill Chain Modelleri Yetersiz Kalıyor

Yapay zeka destekli siber saldırıların artması, klasik kill chain modellerinin etkinliğini azaltıyor. Özellikle otomatikleştirilmiş tehdit aktörleri ve gelişmiş zararlı yazılım varyantları, güvenlik ekiplerinin tespit ve müdahale süreçlerini zorlaştırıyor. Bu durum, e-posta güvenliği, ağ segmentasyonu ve olay müdahale stratejilerinin yeniden gözden geçirilmesini gerektiriyor.

Siber Güvenlik Uzmanlaşmasının Temel Beceriler Üzerindeki Etkisi ve Riskleri

Son analizler, siber güvenlik alanında derin uzmanlaşmanın temel becerilerin kaybına yol açtığını gösteriyor. Bu durum, özellikle SOC ekipleri ve sistem yöneticileri için kritik tehditlere karşı savunma mekanizmalarını zayıflatabilir. Haberde, uzmanlaşmanın getirdiği riskler ve bu risklere karşı alınabilecek teknik önlemler detaylandırılıyor.

LiteLLM 1.82.7 ve 1.82.8 Sürümlerinde Trivy CI/CD Zinciri Üzerinden Arka Kapı Tehdidi

Mart 2024'te yayımlanan LiteLLM 1.82.7 ve 1.82.8 sürümlerinde, Trivy CI/CD güvenlik aracının istismarıyla arka kapı yerleştirildiği tespit edildi. Bu durum özellikle konteyner tabanlı uygulamalar geliştiren kurumları ve güvenlik profesyonellerini yakından ilgilendiriyor. Saldırı zinciri ve önerilen savunma yöntemleri haberimizde detaylandırıldı.

Rus Hacker TA551 Botnet Destekli Fidye Yazılımı Operasyonları Nedeniyle Hapis Cezası Aldı

Rusya merkezli TA551 siber suç grubunun önde gelen isimlerinden Ilya Angelov, fidye yazılımı saldırılarına destek sağlamak ve organize etmek suçlamalarıyla 2 yıl hapis cezasına çarptırıldı. TA551 grubunun özellikle finans ve sağlık sektörlerini hedef alan kampanyalarında kullanılan gelişmiş botnet altyapısı ve zararlı yazılım varyantları, siber güvenlik alanında önemli tehdit oluşturmaya devam edi

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

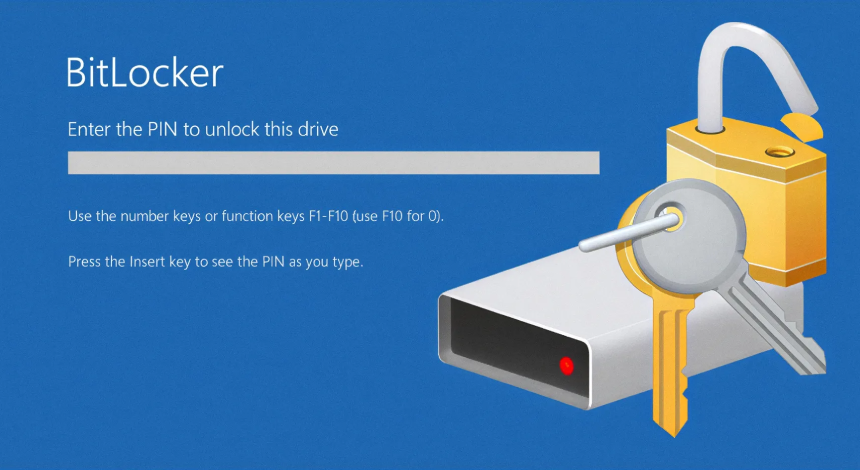

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

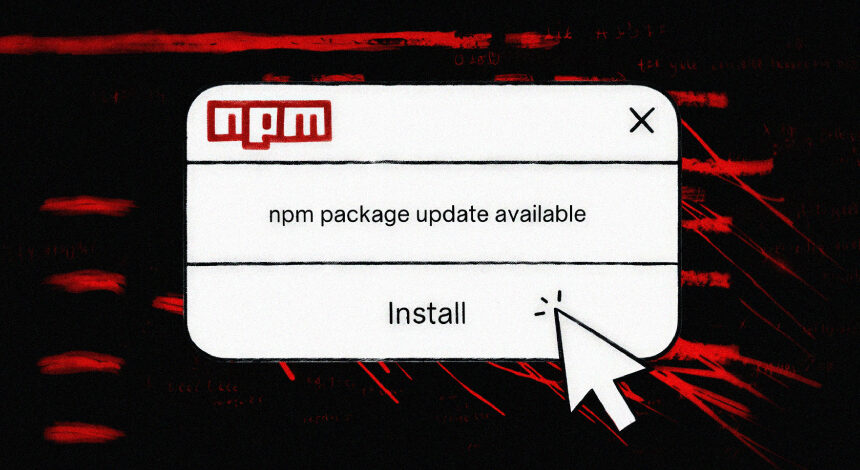

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

CISO’lar Yönetim Kurulundan Bütçe Onayını Nasıl Alıyor?

CISO’lar, yönetim kurulundan bütçe onayı alırken teknik detayları iş riskleri ve uyumluluk çerçevesinde anlatmalıdır. Sürekli testler, risk odaklı yaklaşımlar ve endüstri standartları kullanarak güvenlik yatırımlarının iş değerini somut verilerle göstermek başarıyı artırır.

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

Amazon, APT29'un Microsoft cihaz kodu kimlik doğrulama akışını hedef alan su damlacığı kampanyasını engelledi. Saldırganlar, ele geçirilen web siteleri üzerinden ziyaretçileri kötü amaçlı altyapıya yönlendirerek kimlik bilgisi toplamaya çalıştı. Amazon'un müdahalesi, grubun altyapı değiştirme çabalarına rağmen operasyonların izlenip durdurulmasını sağladı.

Kimlik Güvenliği: Kurumsal Savunmanın Kritik Merkezi ve Yapay Zeka Çağında Yeni Tehditler

Yapay zeka ajanlarının artan kullanımı ve karmaşık kimlik tabanlı tehditler, kurumsal güvenlik yaklaşımlarını yeniden şekillendiriyor. Kimlik güvenliği, sadece erişim kontrolü değil, aynı zamanda operasyonel verimlilik ve risk yönetiminde stratejik bir unsur haline geliyor. Olgun kimlik programlarına sahip organizasyonlar, gelişmiş yapay zeka destekli yeteneklerle daha yüksek yatırım getirisi sağl

Yeni 50 Dolarlık Battering RAM Saldırısı Intel ve AMD Bulut Güvenlik Önlemlerini Aşıyor

Battering RAM adlı yeni bir saldırı, sadece 50 dolarlık bir donanım kullanarak Intel ve AMD'nin bulut işlemcilerindeki gelişmiş bellek şifreleme teknolojilerini aşabiliyor. Bu saldırı, özellikle genel bulut ortamlarında gizli hesaplama iş yüklerinin güvenliğini tehdit ediyor ve mevcut donanım güvenlik önlemlerinin yeniden tasarımını gerektiriyor.

SOC’larda Tehdit Tespit Boşluklarını Kapatmanın 3 Adımlı Stratejisi

SOC ekiplerinin tehdit tespit boşluklarını kapatmak için uyguladığı üç aşamalı strateji; erken tehdit kapsamı, etkileşimli sandbox kullanımı ve kapsamlı tehdit istihbaratı aramasını içerir. Bu yöntemler, uyarı yükünü azaltırken tespit verimliliğini üç kat artırarak daha hızlı ve etkili müdahale imkanı sunar.

Gölge AI Ajanları: Artan Tehdit ve Etkili Tespit Yöntemleri

Gölge AI ajanları, güvenlik gözetiminin dışında hızla çoğalmakta ve ciddi riskler oluşturmaktadır. Bu ajanlar, insan olmayan kimlikler aracılığıyla veri sızıntılarına ve yetkisiz erişimlere neden olabilir. Yaklaşan panelde, bu tehditlerin tespiti ve yönetimi için etkili yöntemler ele alınacak.

UNC6384 Grubu, Diplomatları Hedefleyen Captive Portal Saldırılarıyla PlugX Kötü Amaçlı Yazılımı Yaygınlaştırıyor

UNC6384 grubu, diplomatları hedef alan saldırılarında captive portal kaçırma ve geçerli sertifikalar kullanarak PlugX arka kapısını yaygınlaştırıyor. Kampanya, gelişmiş sosyal mühendislik ve AitM teknikleriyle tespit edilmekten kaçınıyor. Bu operasyon, Çin bağlantılı tehdit aktörlerinin teknik kapasitesinin artışını gösteriyor.

SaaS Güvenliğinde Token Tehditleri ve Korunma Yöntemleri

SaaS uygulamalarının yaygınlaşması, OAuth tokenları gibi kimlik bilgileri üzerinden gerçekleşen güvenlik ihlallerini artırıyor. Son yaşanan olaylar, token hırsızlığının MFA gibi güvenlik önlemlerini aşabildiğini gösteriyor. Kuruluşların token envanteri tutması, onay süreçleri oluşturması ve düzenli izleme yapması, SaaS güvenliğinde kritik öneme sahip.

Chrome Zero-Day Güvenlik Açığı Memento Labs’in LeetAgent Casus Yazılımının Yayılmasında Kullanıldı

Mart 2025'te keşfedilen Chrome zero-day açığı CVE-2025-2783, Rusya'daki hedeflere yönelik Operation ForumTroll kampanyasında Memento Labs'in LeetAgent casus yazılımının dağıtımı için kullanıldı. LeetAgent, gelişmiş komut yürütme ve dosya hırsızlığı yeteneklerine sahip olup, Dante casus yazılımıyla teknik bağlantılar taşıyor. Bu durum, devlet destekli gözetim yazılımlarının kötüye kullanımını ve so

CISO’lar Yapay Zeka Yönetişiminde Güvenlik ve İş Hızını Nasıl Dengeler?

Yapay zeka çağında CISO'lar, güvenlik ile iş hızı arasında hassas bir denge kurmak zorundadır. Sahadaki gerçekleri anlamak, politikaları organizasyonun hızına uyarlamak ve sürdürülebilir yönetişim modelleri geliştirmek, güvenli yapay zeka benimsemesinin temel taşlarıdır. SANS Enstitüsü'nün yaklaşımı ve eğitimleri, bu süreçte liderlere rehberlik etmektedir.

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

SentinelOne, 2025 Gartner Magic Quadrant lideri olarak yapay zeka destekli uç nokta güvenliği çözümlerinde öncü konumda. Singularity Platform, otonom AI ve gelişmiş otomasyonla gerçek zamanlı tehdit tespiti ve hızlı müdahale imkanı sunarken, geniş OS desteği ve müşteri kontrolüyle operasyonel dayanıklılığı artırıyor.

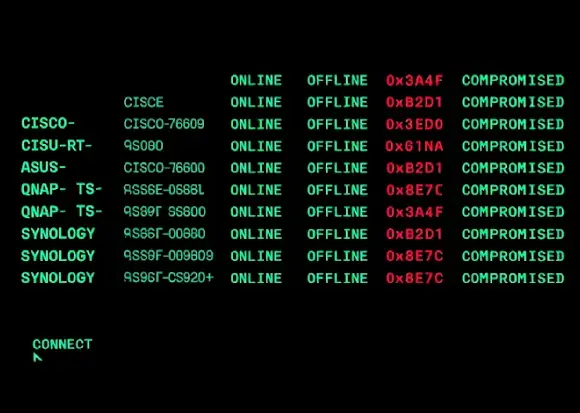

PolarEdge Botnet Kampanyası: Cisco, ASUS, QNAP ve Synology Yönlendiricilerini Hedefliyor

PolarEdge, Cisco, ASUS, QNAP ve Synology yönlendiricilerini hedef alan gelişmiş bir botnet kampanyasıdır. TLS tabanlı ELF implantı ve özel ikili protokoller kullanarak komut kontrolü sağlar. GhostSocks MaaS entegrasyonu ve kapsamlı anti-analiz teknikleriyle operasyonel süreklilik ve gizlilik hedeflenmektedir.

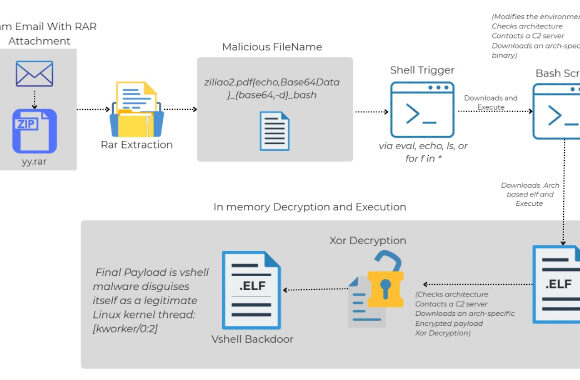

Linux Zararlıları Kötü Amaçlı RAR Dosya İsimleriyle Antivirüs Tespitinden Kaçıyor

Linux ortamlarında kötü amaçlı RAR dosya adları kullanılarak gerçekleştirilen yeni bir saldırı zinciri, kabuk komut enjeksiyonu ve Base64 kodlu Bash yükleriyle antivirüs tespitinden kaçıyor. Trellix'in VShell kötü amaçlı yazılımı ve Picus Security'nin io_uring tabanlı RingReaper aracı, Linux sistemlerinde gelişmiş tespit kaçış teknikleriyle öne çıkıyor.

Astrix’in AI Ajans Kontrol Düzlemi: Kurumsal AI Ajan Güvenliğinde Yeni Dönem

Astrix’in Ajans Kontrol Düzlemi (ACP), kurumsal AI ajanlarının güvenli ve ölçeklenebilir dağıtımı için tasarlanmış ilk uçtan uca çözümdür. ACP, en az ayrıcalık prensibini uygulayarak erişim karmaşasını azaltır, denetimleri kolaylaştırır ve geliştirici verimliliğini artırır. Bu yenilikçi yaklaşım, AI ajanlarının kontrolsüz risk yaratmadan kurumlarda etkin kullanılmasını sağlar.

Kötü Amaçlı PyPI Paketi soopsocks, 2.653 Sistemi Hedefleyerek Gizli Arka Kapı Kurdu

soopsocks adlı kötü amaçlı PyPI paketi, Windows sistemlerine arka kapı yerleştirerek 2.653 cihazı etkiledi. Paket, yönetici haklarıyla çalışan yürütülebilir dosyalar ve PowerShell betikleri aracılığıyla sistem keşfi yapıyor ve bilgileri Discord webhook'una iletiyor. Bu olay, yazılım tedarik zinciri saldırılarının artışıyla birlikte GitHub ve npm'in token yönetimi politikalarını sıkılaştırmasına paralel gerçekleşti.

2026 Dijital Savaş Alanında Kimlik Tehditleri: Yapay Zeka Ajanları, Hesap Zehirlenmesi ve Hayalet Kimlikler

2026 yılında siber güvenlikte kimlik tabanlı tehditler ön plana çıkacak. Agentic yapay zeka araçlarının kötüye kullanımı, finansal hesaplarda artan hesap zehirlenmesi saldırıları ve geçmiş ihlallerden kalan hayalet kimlikler, güvenlik ekiplerinin odaklanması gereken başlıca riskler arasında. Bu tehditlere karşı bağlam farkındalıklı erişim kontrolleri, otomatik süreçlerin sıkı denetimi ve modern ki