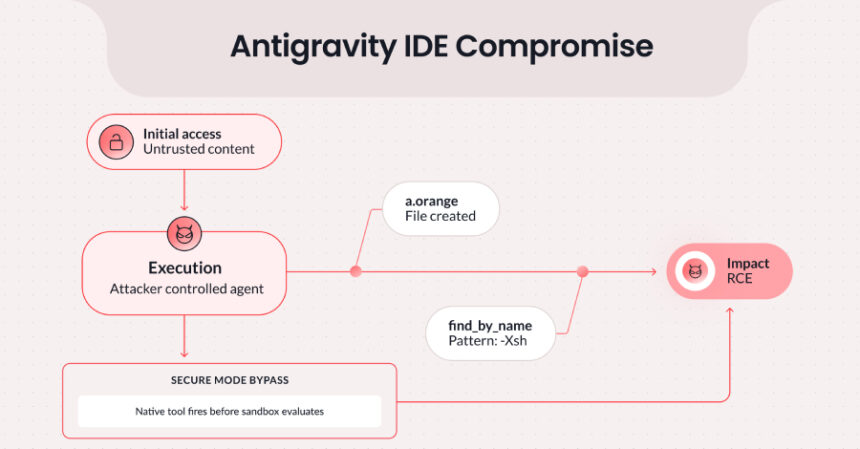

Google, Antigravity IDE’de tespit edilen ve kritik kod yürütme imkanı sağlayan bir prompt injection açığını kapattı. Bu güvenlik açığı, Antigravity’nin izin verilen dosya oluşturma yetenekleriyle, yerel dosya arama aracı find_by_name fonksiyonundaki yetersiz girdi temizleme mekanizmasının birleşmesi sonucu ortaya çıkıyordu. Böylece saldırganlar, programın Strict koruma katmanını aşarak kötü amaçlı kod çalıştırabiliyordu.

Saldırı Zinciri ve Teknik Detaylar

Bu zafiyet, özellikle geliştiricilerin kullandığı IDE ortamlarında kritik risk oluşturuyor. Saldırı zinciri şu şekilde özetlenebilir:

- Başlangıç: Saldırgan, Antigravity IDE’nin dosya oluşturma fonksiyonunu kullanarak zararlı içerik oluşturuyor.

- İstismar:

find_by_namefonksiyonundaki yetersiz girdi temizleme, saldırganın zararlı girdiyi sisteme enjekte etmesine izin veriyor. - Sonuç: Programın Strict koruma mekanizması devre dışı bırakılarak, yetkisiz kod yürütülüyor.

Bu tür prompt injection açıkları, özellikle konteyner tabanlı geliştirme ortamlarında ve bulut tabanlı IDE’lerde yaygın riskler arasında yer alıyor. Güvenlik ekipleri, bu tür zafiyetlerin tespiti için EDR ve SIEM çözümlerinde anormal dosya oluşturma ve komut yürütme aktivitelerini yakından izlemeli.

Hangi Sistemler Risk Altında?

Antigravity IDE kullanıcıları, özellikle yerel geliştirme ortamlarında çalışan yazılım mühendisleri ve güvenlik araştırmacıları bu açığın hedefi olabilir. Ayrıca, bu tür IDE’ler bulut tabanlı SaaS platformlarında kullanılıyorsa, bulut güvenliği ve IAM politikalarının gözden geçirilmesi önem kazanıyor.

Siber Güvenlik Ekipleri İçin Öneriler

- Antigravity IDE ve benzeri araçların en güncel sürümlerini kullanın ve yamaları zamanında uygulayın.

- EDR çözümlerinde dosya oluşturma ve komut yürütme aktivitelerini detaylı şekilde izleyin.

- Girdi doğrulama ve temizleme mekanizmalarını sıkılaştırarak, prompt injection riskini azaltın.

- Bulut ortamlarında IAM politikalarını gözden geçirerek, gereksiz izinleri kaldırın.

- Geliştirme ortamlarında ağ segmentasyonu uygulayarak, olası saldırı yayılımını engelleyin.

- Olay müdahale (incident response) planlarınızı bu tür IDE tabanlı saldırılara göre güncelleyin.

- Güvenlik testlerinde özellikle prompt injection ve komut enjeksiyonu senaryolarına odaklanın.

- Log yönetim sistemlerinde (SIEM) Antigravity ile ilişkili anormal aktiviteleri tespit edecek kurallar oluşturun.

Kurumsal Ortamlarda Olası Senaryo

Bir finans kurumunda, geliştiricilerin kullandığı Antigravity IDE’de bu açık istismar edildiğinde, saldırganlar kurumun kritik altyapısına erişim sağlayabilir. Bu durum, hassas müşteri verilerinin sızmasına veya fidye yazılımı saldırılarının tetiklenmesine yol açabilir. Bu nedenle, kurumların bulut güvenliği ve e-posta güvenliği gibi alanlarda bütüncül bir savunma stratejisi geliştirmesi gerekiyor.