Saldırının Genel Çerçevesi

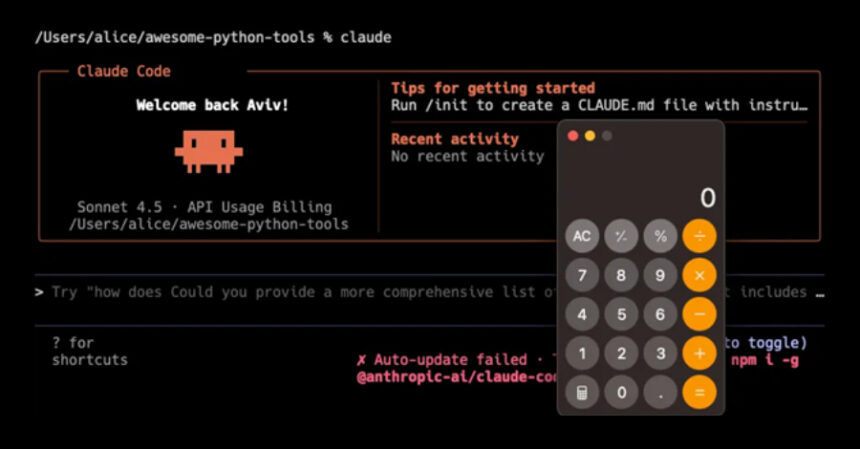

Yapay zeka destekli kodlama aracı Claude Code’da, kullanıcıların güvenilmeyen depoları açması halinde rastgele komut çalıştırılmasına ve API anahtarlarının sızdırılmasına olanak veren üç kritik güvenlik açığı ortaya çıktı. Bu zafiyetler, 2025 ve 2026 yıllarında yayımlanan güncellemelerle kapatılmış olsa da, etkileri ve teknik detayları siber güvenlik uzmanları için önemli dersler içeriyor.

Hangi Sistemler Risk Altında?

Özellikle yazılım geliştiriciler ve yapay zeka destekli geliştirme ortamlarını kullanan ekipler risk altında. Güvenilmeyen dizinlerde Claude Code’un başlatılması, kötü niyetli yapılandırma dosyaları aracılığıyla sistemde rastgele kabuk komutlarının çalıştırılmasına ve Anthropic API anahtarlarının dışa sızmasına yol açabiliyor. Bu durum, bulut tabanlı projeler ve paylaşılan geliştirme ortamlarında tedarik zinciri saldırılarına zemin hazırlıyor.

Saldırı Zinciri ve Teknik Detaylar

Üç ana zafiyet şu şekilde sınıflandırıldı:

- No CVE (CVSS 8.7): Claude Code’un yeni bir dizinde başlatılması sırasında kullanıcı onayının atlanması sonucu, .claude/settings.json dosyasındaki güvenilmeyen proje hook’ları aracılığıyla kod enjeksiyonu gerçekleşiyor. Bu, Eylül 2025’te 1.0.87 sürümünde giderildi.

- CVE-2025-59536 (CVSS 8.7): Kullanıcı güvenilmeyen bir dizinde Claude Code’u başlattığında, aracın otomatik olarak rastgele kabuk komutları çalıştırmasına izin veren kod enjeksiyonu açığı. Ekim 2025’te 1.0.111 sürümünde düzeltildi. Bu zafiyet, Model Context Protocol (MCP) yapılandırma dosyalarının (örneğin .mcp.json) kötüye kullanımıyla ilişkilidir.

- CVE-2026-21852 (CVSS 5.3): Proje yükleme sürecinde, kötü niyetli bir deponun Anthropic API anahtarları dahil hassas verileri sızdırmasına olanak tanıyan bilgi sızdırma açığı. Ocak 2026’da 2.0.65 sürümünde kapatıldı. Saldırgan, ANTHROPIC_BASE_URL ortam değişkenini kontrol ettiği bir uç noktaya yönlendirerek API isteklerini manipüle edebiliyor.

Bu zafiyetler, kötü amaçlı yapılandırma dosyaları aracılığıyla kimlik doğrulamalı API trafiğinin dış altyapıya yönlendirilmesini ve böylece kimlik bilgilerinin ele geçirilmesini mümkün kılıyor. Sonuç olarak, paylaşılan proje dosyalarına erişim, bulut ortamında veri manipülasyonu, kötü amaçlı içerik yüklenmesi ve beklenmedik API maliyetleri gibi riskler ortaya çıkıyor.

Siber Güvenlik Ekipleri İçin Öneriler

- Claude Code ve benzeri yapay zeka destekli geliştirme araçlarında kullanılan yapılandırma dosyalarının bütünlüğünü düzenli olarak doğrulayın.

- Güvenilmeyen dizinlerde veya projelerde araçları çalıştırmadan önce kapsamlı erişim ve izin kontrolleri uygulayın.

- API anahtarlarının kullanımını ve erişimini IAM politikaları ile sıkı şekilde yönetin, mümkünse anahtarları kısa ömürlü ve sınırlı izinlerle oluşturun.

- EDR ve SIEM sistemlerinde anormal kabuk komutu çalıştırma ve dışa yönelik API trafiği için özel kurallar geliştirin.

- Model Context Protocol (MCP) gibi dış araç entegrasyonlarını kullanırken, kullanıcı onay mekanizmalarını devre dışı bırakmamaya özen gösterin.

- Yapay zeka destekli geliştirme ortamlarında ağ segmentasyonu ve Zero Trust prensiplerini uygulayarak, kötü niyetli kodun yayılmasını engelleyin.

- Olay müdahale (incident response) planlarınızı, yapay zeka destekli araçların istismar senaryolarını içerecek şekilde güncelleyin.

Teknik Özet

- Kullanılan zafiyetler: CVE-2025-59536, CVE-2026-21852 ve bir kod enjeksiyon açığı (No CVE).

- Saldırı zinciri: Güvenilmeyen proje açılması → kötü amaçlı yapılandırma dosyası yüklenmesi → rastgele kabuk komutu çalıştırılması ve API anahtarı sızıntısı.

- Hedef kitle: Yazılım geliştiriciler, yapay zeka destekli geliştirme ortamları kullanıcıları, bulut tabanlı projeler.

- Önerilen savunma: Güncel yamaların uygulanması, yapılandırma dosyalarının doğrulanması, IAM politikalarının sıkılaştırılması, EDR ve SIEM entegrasyonları, ağ segmentasyonu ve kullanıcı onay mekanizmalarının etkin kullanımı.

Yapay zeka destekli geliştirme araçlarının yaygınlaşmasıyla birlikte, bu tür güvenlik açıklarının tespiti ve yönetimi kritik önem taşıyor. Siber güvenlik uzmanlarının, e-posta güvenliği, bulut güvenliği ve ağ segmentasyonu gibi alanlarda entegre savunma stratejileri geliştirmesi gerekiyor.