Siber güvenlik ekipleri, saldırı yüzeyi yönetimi (ASM) çözümleri kurarak varlık envanterlerini genişletiyor, uyarı sayısını artırıyor ve kapsamı iyileştiriyor. Ancak yöneticiler genellikle “Bu çalışmalar gerçekten riskleri azaltıyor mu?” sorusunu sorduğunda net cevaplar alınamıyor. Çünkü ASM’deki yatırım getirisi (ROI), çoğunlukla varlık sayısı gibi girdilere dayanıyor, gerçek risk azaltımını ölçmekte yetersiz kalıyor.

ASM’de Görünürlük ve Risk Azaltımı Arasındaki Uçurum

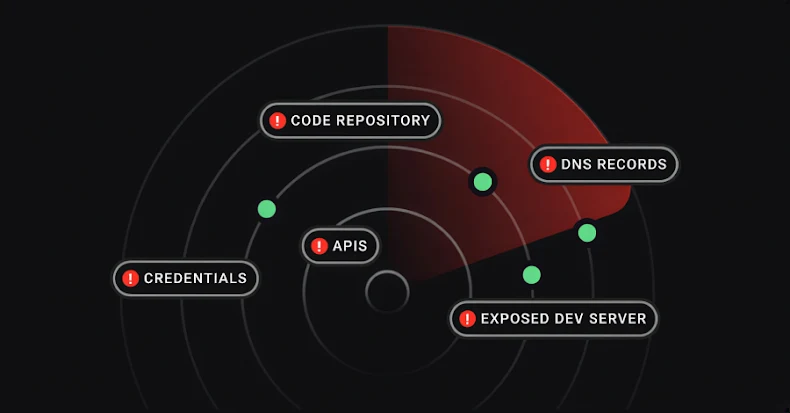

ASM programları, bilinmeyen varlıkları keşfetmeye odaklanır; alan adları, IP adresleri, bulut kaynakları ve üçüncü taraf altyapılar gibi. Bu keşifler panolarda olumlu eğilimler gösterse de, bu metrikler doğrudan organizasyonun güvenlik seviyesini yansıtmaz. Ekipler daha fazla uyarı ve keşif ile meşgul olurken, gerçek riskler azalmayabilir. Uyarı yorgunluğu, sahiplik karışıklığı ve uzun süreli açıklar ASM’nin pratikte karşılaşılan zorluklarıdır.

Sonuç Odaklı ASM Metrikleri Nelerdir?

Geleneksel ASM metrikleri varlık sayısı ve değişiklik sayısı gibi sistemin gördüğüne odaklanır. Oysa gerçek risk azaltımı, şu metriklerle daha iyi ölçülür:

- Ortalama Varlık Sahiplenme Süresi: Açıkların kimin sorumluluğunda olduğunun hızla belirlenmesi, yamaların zamanında uygulanmasını sağlar.

- Kimlik Doğrulamasız, Durum Değiştiren Uç Noktaların Azaltılması: Dışarıdan erişilebilen ve kimlik doğrulaması gerektirmeyen kritik uç noktaların sayısının takibi, saldırı yüzeyinin gerçek küçülmesini gösterir.

- Sahiplik Kaybından Sonra Hizmet Dışı Bırakma Süresi: Ekip değişiklikleri veya uygulama sonlandırmaları sonrası terk edilen varlıkların ne kadar hızlı emekliye ayrıldığı, uzun vadeli hijyenin göstergesidir.

Teknik Özet: ASM’de Risk Azaltımını Sağlayan Adımlar

- Varlık keşfi için EDR ve SIEM entegrasyonları ile gerçek zamanlı izleme sağlanmalı.

- IAM ve Zero Trust politikaları ile kritik varlıkların sahipliği netleştirilmeli.

- Kimlik doğrulamasız erişim noktaları düzenli olarak denetlenmeli ve kısıtlanmalı.

- Uyarı yorgunluğunu azaltmak için uyarı filtreleme ve önceliklendirme mekanizmaları kurulmalı.

- Yamaların uygulanma süresi ve açık kalma süreleri düzenli raporlanmalı.

ASM Programları İçin Pratik Öneriler

- Varlık envanterini ekipler arası paylaşarak sahiplik boşluklarını görünür kılın.

- Riskli varlıkların sahiplenme süresini ivedilikle kısaltmak için sorumluluk atamalarını netleştirin.

- Kimlik doğrulamasız ve durum değiştiren uç noktaların sayısını azaltmaya yönelik politikalar geliştirin.

- Terketilmiş varlıkların hızlıca emekliye ayrılması için süreçler oluşturun.

- ASM metriklerini sadece varlık sayısı değil, açık kalma süresi ve sahiplenme hızına göre değerlendirin.

Kurumsal Senaryo: Finans Sektöründe ASM Uygulaması

Bir finans kurumunda ASM programı, yüzlerce bulut ve yerel varlığı yönetiyor. Geleneksel varlık sayısı artarken, açık kalma süreleri ve sahiplenme gecikmeleri risk oluşturuyor. IAM entegrasyonu ile varlık sahipliği netleştiriliyor, kimlik doğrulamasız erişim noktaları azaltılıyor. Sonuç olarak, saldırı yüzeyi küçülüyor ve riskli açıklar daha hızlı kapatılıyor.

Özet ve Değerlendirme

ASM yatırımlarının gerçek getirisi, sadece varlık sayısının artması değil, açıkların ne kadar hızlı ve güvenli şekilde ele alındığıdır. Ekiplerin uyarı yorgunluğundan kurtulması, sahiplik boşluklarının kapanması ve kritik uç noktaların azaltılması, saldırı yüzeyinin etkin yönetimi için kritik öneme sahiptir. Bu yaklaşım, e-posta güvenliği, fidye yazılımı saldırılarına karşı savunma, bulut güvenliği ve ağ segmentasyonu gibi alanlarda da daha sağlam bir temel oluşturur.