Son raporlar, WebRTC veri kanallarını kullanarak e-ticaret sitelerinden ödeme bilgilerini çalan yeni bir skimmer varyantının ortaya çıktığını gösteriyor. Bu saldırı, geleneksel HTTP tabanlı veri sızıntısı yöntemlerini aşarak daha gizli ve tespit edilmesi zor bir yöntem kullanıyor. Siber güvenlik uzmanlarının, özellikle e-ticaret altyapılarında WebRTC trafiğini izlemeleri ve gelişmiş güvenlik önlem

Savunmalarınızı Gerçek Saldırılara Karşı Doğrulamanın 5 Kritik Yolu

Siber güvenlikte en büyük soru, mevcut savunma mekanizmalarının gerçek saldırıları durdurup durduramayacağıdır. Son analizler, sadece aktif kuralların varlığının yeterli olmadığını, bu savunmaların gerçek saldırı senaryoları üzerinden test edilmesi gerektiğini gösteriyor. Bu haber, güvenlik ekiplerine pratik doğrulama yöntemleri ve teknik öneriler sunuyor.

AWS Bedrock’ta Tespit Edilen 8 Kritik Saldırı Yolu ve Etkileri

AWS Bedrock platformunda keşfedilen sekiz farklı saldırı yöntemi, bulut tabanlı yapay zeka ajanlarının hedef alınabileceğini gösteriyor. Bu zafiyetler, özellikle kurumsal Salesforce, Lambda ve SharePoint entegrasyonlarını kullanan şirketler için ciddi riskler oluşturuyor. Siber güvenlik ekiplerinin, bulut güvenliği ve IAM politikalarını gözden geçirmesi önem taşıyor.

Teknoloji Gücü ve Siber Güvenlikte Yeni Dönem: 1945 Sonrası Güvenlik Dinamikleri

1945 sonrası dönemde sağlanan göreli güvenlik ve refah, tesadüfi değil, karmaşık teknolojik ve stratejik gelişmelerin sonucudur. Günümüzde ise tek bir teknoloji gücünün tüm sistemi yönetmesi mümkün değil; bu durum siber güvenlik alanında yeni yaklaşımların gerekliliğini ortaya koyuyor. Bu haber, geçmişten günümüze güvenlik anlayışındaki değişimleri ve modern siber savunma yöntemlerini ele alıyor.

PQC ve Yapay Zeka Güvenlik Açıkları: Phishing, Oltalama Kitleri ve Yeni Tehdit Varyantları

Son raporlar, kuantum sonrası kriptografi (PQC) alanındaki gelişmelerin yanı sıra yapay zeka destekli güvenlik açıklarının artışını ortaya koyuyor. Özellikle oltalama kitleri ve karmaşık phishing kampanyaları, kurumsal ve bireysel kullanıcıları hedef alıyor. Siber güvenlik ekipleri için güncel saldırı teknikleri ve savunma önerileri kritik önem taşıyor.

Yapay Zeka Destekli Saldırılarda Geleneksel Kill Chain Modelleri Yetersiz Kalıyor

Yapay zeka destekli siber saldırıların artması, klasik kill chain modellerinin etkinliğini azaltıyor. Özellikle otomatikleştirilmiş tehdit aktörleri ve gelişmiş zararlı yazılım varyantları, güvenlik ekiplerinin tespit ve müdahale süreçlerini zorlaştırıyor. Bu durum, e-posta güvenliği, ağ segmentasyonu ve olay müdahale stratejilerinin yeniden gözden geçirilmesini gerektiriyor.

Siber Güvenlik Uzmanlaşmasının Temel Beceriler Üzerindeki Etkisi ve Riskleri

Son analizler, siber güvenlik alanında derin uzmanlaşmanın temel becerilerin kaybına yol açtığını gösteriyor. Bu durum, özellikle SOC ekipleri ve sistem yöneticileri için kritik tehditlere karşı savunma mekanizmalarını zayıflatabilir. Haberde, uzmanlaşmanın getirdiği riskler ve bu risklere karşı alınabilecek teknik önlemler detaylandırılıyor.

LiteLLM 1.82.7 ve 1.82.8 Sürümlerinde Trivy CI/CD Zinciri Üzerinden Arka Kapı Tehdidi

Mart 2024'te yayımlanan LiteLLM 1.82.7 ve 1.82.8 sürümlerinde, Trivy CI/CD güvenlik aracının istismarıyla arka kapı yerleştirildiği tespit edildi. Bu durum özellikle konteyner tabanlı uygulamalar geliştiren kurumları ve güvenlik profesyonellerini yakından ilgilendiriyor. Saldırı zinciri ve önerilen savunma yöntemleri haberimizde detaylandırıldı.

Rus Hacker TA551 Botnet Destekli Fidye Yazılımı Operasyonları Nedeniyle Hapis Cezası Aldı

Rusya merkezli TA551 siber suç grubunun önde gelen isimlerinden Ilya Angelov, fidye yazılımı saldırılarına destek sağlamak ve organize etmek suçlamalarıyla 2 yıl hapis cezasına çarptırıldı. TA551 grubunun özellikle finans ve sağlık sektörlerini hedef alan kampanyalarında kullanılan gelişmiş botnet altyapısı ve zararlı yazılım varyantları, siber güvenlik alanında önemli tehdit oluşturmaya devam edi

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

WebRTC Tabanlı Ödeme Verisi Hırsızlığı: Yeni Skimmer Saldırısı ve Korunma Yöntemleri

Son raporlar, WebRTC veri kanallarını kullanarak e-ticaret sitelerinden ödeme bilgilerini çalan yeni bir skimmer varyantının ortaya çıktığını gösteriyor. Bu saldırı, geleneksel HTTP tabanlı veri sızıntısı yöntemlerini aşarak daha gizli ve tespit edilmesi zor bir yöntem kullanıyor. Siber güvenlik uzmanlarının, özellikle e-ticaret altyapılarında WebRTC trafiğini izlemeleri ve gelişmiş güvenlik önlem

Savunmalarınızı Gerçek Saldırılara Karşı Doğrulamanın 5 Kritik Yolu

Siber güvenlikte en büyük soru, mevcut savunma mekanizmalarının gerçek saldırıları durdurup durduramayacağıdır. Son analizler, sadece aktif kuralların varlığının yeterli olmadığını, bu savunmaların gerçek saldırı senaryoları üzerinden test edilmesi gerektiğini gösteriyor. Bu haber, güvenlik ekiplerine pratik doğrulama yöntemleri ve teknik öneriler sunuyor.

AWS Bedrock’ta Tespit Edilen 8 Kritik Saldırı Yolu ve Etkileri

AWS Bedrock platformunda keşfedilen sekiz farklı saldırı yöntemi, bulut tabanlı yapay zeka ajanlarının hedef alınabileceğini gösteriyor. Bu zafiyetler, özellikle kurumsal Salesforce, Lambda ve SharePoint entegrasyonlarını kullanan şirketler için ciddi riskler oluşturuyor. Siber güvenlik ekiplerinin, bulut güvenliği ve IAM politikalarını gözden geçirmesi önem taşıyor.

Teknoloji Gücü ve Siber Güvenlikte Yeni Dönem: 1945 Sonrası Güvenlik Dinamikleri

1945 sonrası dönemde sağlanan göreli güvenlik ve refah, tesadüfi değil, karmaşık teknolojik ve stratejik gelişmelerin sonucudur. Günümüzde ise tek bir teknoloji gücünün tüm sistemi yönetmesi mümkün değil; bu durum siber güvenlik alanında yeni yaklaşımların gerekliliğini ortaya koyuyor. Bu haber, geçmişten günümüze güvenlik anlayışındaki değişimleri ve modern siber savunma yöntemlerini ele alıyor.

PQC ve Yapay Zeka Güvenlik Açıkları: Phishing, Oltalama Kitleri ve Yeni Tehdit Varyantları

Son raporlar, kuantum sonrası kriptografi (PQC) alanındaki gelişmelerin yanı sıra yapay zeka destekli güvenlik açıklarının artışını ortaya koyuyor. Özellikle oltalama kitleri ve karmaşık phishing kampanyaları, kurumsal ve bireysel kullanıcıları hedef alıyor. Siber güvenlik ekipleri için güncel saldırı teknikleri ve savunma önerileri kritik önem taşıyor.

Yapay Zeka Destekli Saldırılarda Geleneksel Kill Chain Modelleri Yetersiz Kalıyor

Yapay zeka destekli siber saldırıların artması, klasik kill chain modellerinin etkinliğini azaltıyor. Özellikle otomatikleştirilmiş tehdit aktörleri ve gelişmiş zararlı yazılım varyantları, güvenlik ekiplerinin tespit ve müdahale süreçlerini zorlaştırıyor. Bu durum, e-posta güvenliği, ağ segmentasyonu ve olay müdahale stratejilerinin yeniden gözden geçirilmesini gerektiriyor.

Siber Güvenlik Uzmanlaşmasının Temel Beceriler Üzerindeki Etkisi ve Riskleri

Son analizler, siber güvenlik alanında derin uzmanlaşmanın temel becerilerin kaybına yol açtığını gösteriyor. Bu durum, özellikle SOC ekipleri ve sistem yöneticileri için kritik tehditlere karşı savunma mekanizmalarını zayıflatabilir. Haberde, uzmanlaşmanın getirdiği riskler ve bu risklere karşı alınabilecek teknik önlemler detaylandırılıyor.

LiteLLM 1.82.7 ve 1.82.8 Sürümlerinde Trivy CI/CD Zinciri Üzerinden Arka Kapı Tehdidi

Mart 2024'te yayımlanan LiteLLM 1.82.7 ve 1.82.8 sürümlerinde, Trivy CI/CD güvenlik aracının istismarıyla arka kapı yerleştirildiği tespit edildi. Bu durum özellikle konteyner tabanlı uygulamalar geliştiren kurumları ve güvenlik profesyonellerini yakından ilgilendiriyor. Saldırı zinciri ve önerilen savunma yöntemleri haberimizde detaylandırıldı.

Rus Hacker TA551 Botnet Destekli Fidye Yazılımı Operasyonları Nedeniyle Hapis Cezası Aldı

Rusya merkezli TA551 siber suç grubunun önde gelen isimlerinden Ilya Angelov, fidye yazılımı saldırılarına destek sağlamak ve organize etmek suçlamalarıyla 2 yıl hapis cezasına çarptırıldı. TA551 grubunun özellikle finans ve sağlık sektörlerini hedef alan kampanyalarında kullanılan gelişmiş botnet altyapısı ve zararlı yazılım varyantları, siber güvenlik alanında önemli tehdit oluşturmaya devam edi

Kuzey Koreli Hackerlar VS Code Görev Dosyalarını Zararlı Yazılım Yaymak İçin Kullanıyor

Son raporlara göre, Kuzey Kore kaynaklı tehdit aktörleri Visual Studio Code'un otomatik görev dosyası olan tasks.json'u kötüye kullanarak StoatWaffle adlı zararlıyı yaymaya başladı. Bu teknik, Aralık 2023'ten itibaren özellikle yazılım geliştirme ortamlarını hedef alıyor ve güvenlik ekipleri için yeni bir tehdit oluşturuyor.

Sahtekarların ve Hackerların Aldatma Tekniklerinden Siber Güvenlik Dersleri

Sanat sahtekarlığından ilham alan siber saldırganlar, sosyal mühendislik ve teknik aldatma yöntemlerini geliştiriyor. Bu durum, özellikle finans ve kültürel kurumlar gibi yüksek değerli hedeflerde e-posta güvenliği ve kimlik doğrulama önlemlerinin önemini artırıyor. Siber güvenlik profesyonelleri için bu tür taktiklerin analiz edilmesi, etkili savunma stratejileri geliştirmek adına kritik bir gere

Rusya’da Çalınmış Kimlik Bilgileri Pazarı Yöneticisi Tutuklandı

Rusya'da, çalınmış kimlik bilgilerini yöneten ve erişim sağlayan yasa dışı bir platformun yöneticisi gözaltına alındı. Bu gelişme, kimlik avı ve veri sızıntılarının önlenmesi açısından kritik öneme sahip. Siber güvenlik uzmanları, benzer tehditlere karşı çok katmanlı savunma stratejileri uygulamanın gerekliliğine dikkat çekiyor.

LangChain ve LangGraph Çerçevelerinde Kritik Veri Sızıntısı Riskleri

LangChain ve LangGraph gibi popüler yapay zeka geliştirme çerçevelerinde, dosyalar, gizli bilgiler ve veritabanları açığa çıkabiliyor. Bu zafiyetler, özellikle LLM tabanlı uygulamalar geliştiren yazılım ekiplerini ve kurumları etkiliyor. Siber güvenlik uzmanlarının, bu tür açıkları önlemek için kapsamlı önlemler alması gerekiyor.

Güncellenmemiş Quest KACE SMA Sistemlerinde Kritik CVE-2025-32975 İstismarı ve Korunma Yolları

Mart 2026'nın ilk haftasında, internete açık ve yamalanmamış Quest KACE SMA sistemlerinde CVE-2025-32975 zafiyetinin aktif olarak istismar edildiği tespit edildi. Bu kritik güvenlik açığı, özellikle BT altyapı yöneticileri ve kurumsal ağlar için ciddi riskler oluşturuyor. Siber güvenlik uzmanları, sistem güncellemeleri ve gelişmiş izleme çözümleriyle saldırılara karşı önlem alınmasını öneriyor.

4 Sahte npm Paketiyle Kripto Cüzdanları ve Kimlik Bilgileri Hedefleniyor

Son dönemde ortaya çıkan bir kampanya, npm paketleri üzerinden kripto cüzdanları ve kimlik bilgilerini çalmaya odaklanıyor. Yazılım geliştiriciler ve açık kaynak kullanıcıları risk altında; saldırılar, zararlı paketlerin yüklenmesiyle gerçekleşiyor. Siber güvenlik ekipleri için erken tespit ve önlem kritik önem taşıyor.

FCC, Siber Riskler Nedeniyle Yeni Yabancı Üretim Yönlendiricilerini Yasakladı

ABD Federal İletişim Komisyonu (FCC), tedarik zinciri güvenliği ve siber risk endişeleri doğrultusunda yeni yabancı üretim yönlendiricilerinin kullanımını yasakladı. Bu karar, özellikle kritik altyapı ve geniş ağlar için güvenlik standartlarını artırmayı hedefliyor. Siber güvenlik profesyonelleri için bu gelişme, ağ segmentasyonu ve Zero Trust mimarisi gibi koruma yaklaşımlarının önemini bir kez d

OAuth İstismarıyla Microsoft 365 Kuruluşlarına Yönelik Kimlik Avı Kampanyası: 5 Ülkede 340+ Hedef

Son raporlara göre, 19 Şubat 2026'dan itibaren başlayan ve OAuth protokolündeki zafiyetleri hedef alan kimlik avı kampanyası, beş farklı ülkede 340'tan fazla Microsoft 365 kuruluşunu etkiledi. Bu saldırılar, özellikle bulut güvenliği ve e-posta güvenliği alanlarında kritik riskler oluşturuyor.

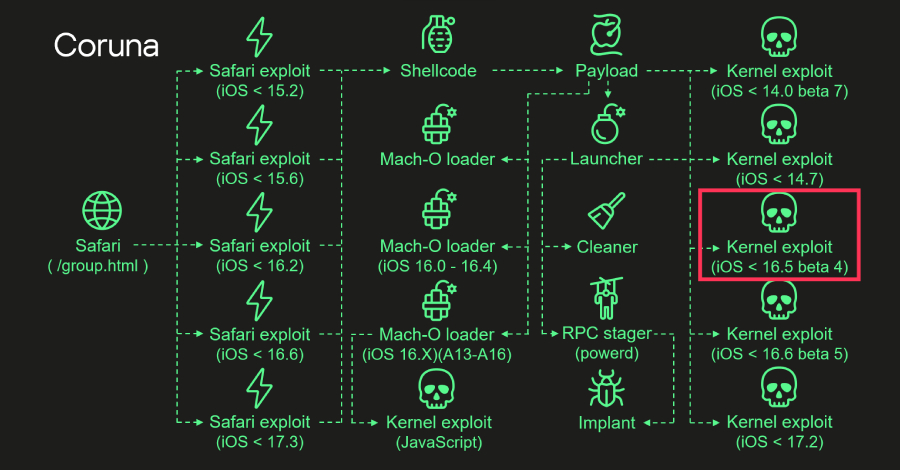

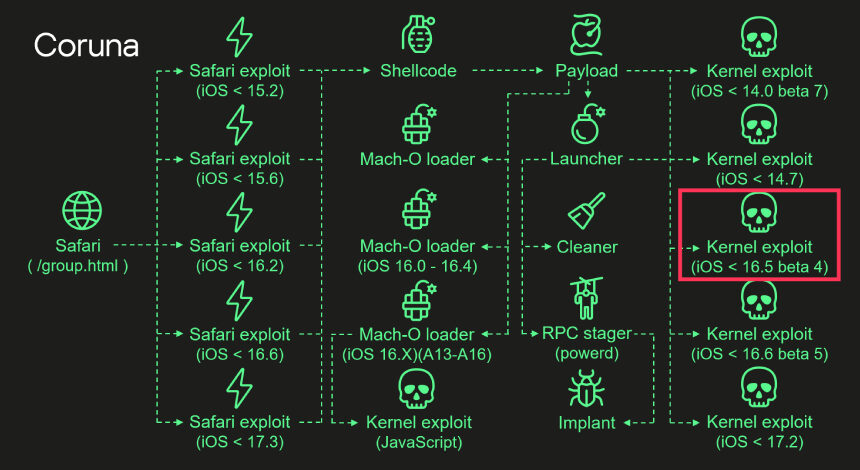

Coruna iOS Kiti Üçgenleme Açığını Yeniden Kullanarak Yeni Saldırılar Gerçekleştiriyor

Coruna iOS kötü amaçlı yazılım kiti, 2023 yılında keşfedilen Üçgenleme (Triangulation) açığını kullanarak son dönemde yeni saldırı kampanyalarında aktif hale geldi. Özellikle mobil kullanıcılar ve iOS tabanlı cihazlar hedef alınırken, saldırılar gelişmiş phishing teknikleri ve uzaktan komut kontrolü yöntemleriyle yürütülüyor. Siber güvenlik ekiplerinin, bu tür saldırılara karşı e-posta güvenliği v

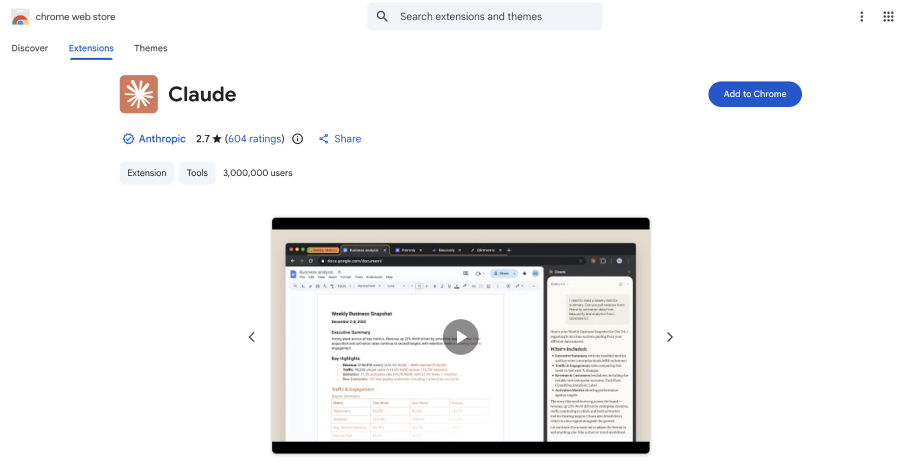

Claude Eklentisinde Tıklamasız XSS İstismarıyla Kritik Güvenlik Açığı

Claude adlı yapay zeka asistan eklentisinde tıklama gerektirmeyen bir XSS (Cross-Site Scripting) açığı keşfedildi. Bu zafiyet, herhangi bir web sitesinin kullanıcı müdahalesi olmadan asistan aracılığıyla kötü niyetli istemler enjekte etmesine olanak tanıyor. Siber güvenlik uzmanları, özellikle web uygulamaları ve bulut tabanlı hizmetlerde çalışan ekiplerin bu tür saldırılara karşı önlem alması ger

Citrix NetScaler’de Kimlik Doğrulamasız Kritik Açık: 2 Yeni CVE Yayınlandı

Citrix NetScaler ürünlerinde kimlik doğrulaması olmadan veri sızıntısına yol açabilen kritik güvenlik açıkları tespit edildi. CVE-2026-3055 ve CVE-2026-4368 kodlu zafiyetler, özellikle kurumsal ağ altyapılarını hedef alıyor ve acilen yamalanması gerekiyor. Bu açıklar, bellek taşması ve yarış durumu gibi teknik sorunlar içeriyor, dolayısıyla siber güvenlik ekiplerinin hızlı müdahalesi önem taşıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Öne Çıkan

Hizmet Sağlayıcılar için vCISO ve Uyumluluk Hizmetlerinde Otomasyonun Gücü

Yönetilen hizmet sağlayıcılar, artan siber tehditler ve uyumluluk gereksinimlerine karşı manuel süreçlerin getirdiği zorlukları aşmak için otomasyona yöneliyor. Yapay zeka destekli otomasyon, risk değerlendirmeleri ve uyumluluk yönetimi gibi kritik alanlarda %70'e varan zaman tasarrufu sağlarken, hizmet kalitesini ve müşteri memnuniyetini artırıyor. Doğru entegrasyon stratejileriyle otomasyon, hizmet sağlayıcıların operasyonel verimliliğini ve ölçeklenebilirliğini önemli ölçüde yükseltiyor.

CISA, Citrix ve Git’teki Kritik Güvenlik Açıklarını KEV Kataloğuna Ekledi

CISA, Citrix Session Recording ve Git'te tespit edilen üç kritik güvenlik açığını KEV kataloğuna ekledi. Citrix açıkları yetki yükseltme ve uzaktan kod yürütme riskleri taşırken, Git'teki açık rastgele kod yürütülmesine olanak sağlıyor. Federal ajanslar, bu tehditlere karşı önlemlerini 2025 sonuna kadar tamamlamak zorunda.

Android Dropperlar Bankacılık Truva Atlarının Ötesinde: SMS Hırsızları ve Casus Yazılımlarına Kapı Aralıyor

Google Play Protect ve Pilot Programı, Android dropperlarının riskli izin taleplerini engellemekte etkili olurken, saldırganlar dropperları kapsülleyerek ve yükleri sonradan değiştirerek bu önlemleri aşmaya devam ediyor. Hindistan ve Asya'da yayılan bu dropperlar, sadece bankacılık truva atları değil, aynı zamanda SMS hırsızları ve casus yazılımlar da teslim ediyor. Bitdefender Labs'in raporuna göre, Facebook'ta kötü amaçlı reklamlar yoluyla yayılan yeni kampanyalar, finansal ve kripto para uygulamaları kılığında milyonlarca kullanıcıyı hedef alıyor.

Google’dan İşletmeler İçin İnceleme Bazlı Şantajla Mücadelede Yeni Haritalar Özelliği

Google, işletmelerin inceleme bazlı şantaj girişimlerini bildirebilmesi için yeni bir Haritalar özelliği geliştirdi. Bu özellik, sahte tek yıldızlı yorumlarla yapılan saldırıları tespit etmeye ve önlemeye odaklanıyor. Ayrıca, Google çevrimiçi iş dolandırıcılıkları, yapay zeka taklitleri ve kötü amaçlı VPN uygulamaları gibi diğer siber tehditlere karşı da uyarılarda bulunuyor.

Cisco SNMP Açığı Üzerinden Linux Rootkitleri: Zero Disco Operasyonu Detayları

Cisco'nun SNMP alt sistemindeki kritik bir yığın taşması açığı, saldırganların Linux tabanlı rootkitler yaymasına olanak sağladı. Zero Disco olarak adlandırılan bu operasyon, özellikle eski Cisco cihazlarını hedef alıyor ve kalıcı erişim için IOS daemon süreçlerine müdahale ediyor. Güvenlik yamaları ve modern koruma yöntemleri saldırı riskini azaltıyor ancak tehdit devam ediyor.

Yeni HttpTroy Arka Kapısı, Güney Kore’deki Hedefli Siber Saldırıda VPN Faturası Kılığında

Güney Kore'de hedefli bir oltalama saldırısında, Kimsuky adlı tehdit aktörü HttpTroy adlı yeni bir arka kapı kullanarak kurbanın sistemine sızdı. VPN faturası kılığındaki ZIP dosyası aracılığıyla yayılan kötü amaçlı yazılım, dosya transferi, ekran görüntüsü alma ve komut çalıştırma gibi geniş yeteneklere sahip. Ayrıca, Lazarus Grubu'nun Kanada'daki saldırısında Comebacker ve BLINDINGCAN trojanları kullanıldı. Her iki kampanya da gelişmiş gizleme teknikleri ve çok aşamalı enfeksiyon zincirleriyle dikkat çekiyor.

Yerleşik Fidye Yazılımı Özellikleri Taşıyan Vibe-Coded Kötü Amaçlı VS Code Uzantısı ve Npm Paketleri Üzerinden Yayılım

Secure Annex araştırmacısı John Tuckner tarafından keşfedilen "susvsex" adlı kötü amaçlı VS Code uzantısı, yerleşik fidye yazılımı özellikleri taşıyor ve GitHub üzerinden komut ve kontrol sağlıyor. Eş zamanlı olarak Datadog Security Labs, Vidar bilgi hırsızını gizlice çalıştıran 17 zararlı npm paketini ortaya çıkardı. Bu vakalar, açık kaynak ekosistemlerinde tedarik zinciri saldırılarının artan ka

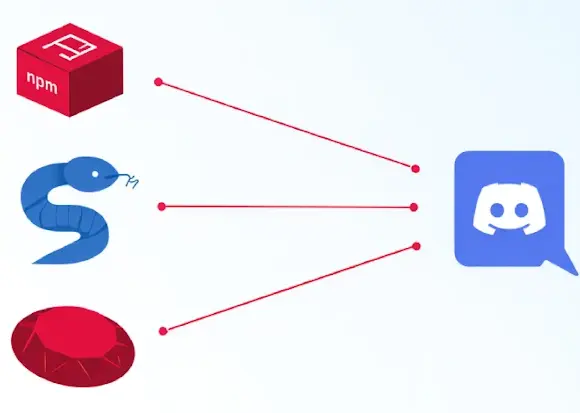

npm, PyPI ve RubyGems Paketlerinde Discord Webhooklarıyla Veri Sızıntısı ve Kuzey Koreli Tehdit Aktörlerinin Sahte Paket Operasyonu

Discord webhook'ları, npm, PyPI ve RubyGems paketlerinde geliştirici yapılandırma dosyalarını ve hassas bilgileri sızdırmak için kullanılıyor. Ayrıca, Kuzey Kore destekli tehdit aktörleri Contagious Interview kampanyasıyla yüzlerce sahte npm paketi aracılığıyla Web3 ve teknik sektör geliştiricilerini hedef alıyor. Bu durum, tedarik zinciri saldırılarının ekonomik ve teknik boyutlarını yeniden şekillendiriyor.

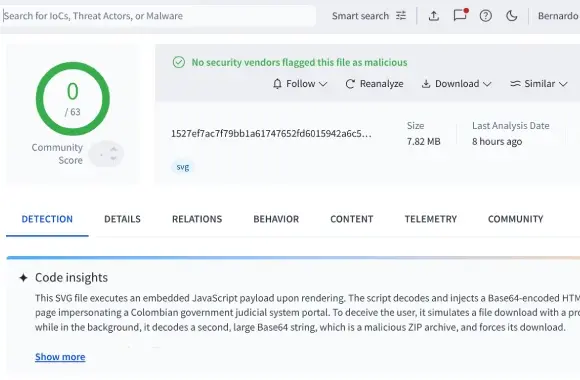

VirusTotal, Base64 Kodlu Kimlik Avı İçin Kullanılan 44 Yeni SVG Dosyası Tespit Etti

VirusTotal, Base64 kodlu kimlik avı sayfalarını yaymak için kullanılan 44 tespit edilmemiş SVG dosyasını ortaya çıkardı. Bu dosyalar, macOS hedefli AMOS bilgi hırsızı ve terminal tabanlı kurulum yöntemleriyle birlikte karmaşık saldırı zincirlerinin parçası olarak kullanılıyor. Güçlenen Gatekeeper korumalarına rağmen, çok katmanlı savunma stratejileri kritik önem taşıyor.

Güvenlik Ekipleri AI ve İnsan İş Akışlarını Nasıl Dengeliyor? Ücretsiz Webinar Detayları

Thomas Kinsella liderliğindeki webinar, güvenlik ekiplerinin AI, insan müdahalesi ve kuralları nasıl dengeli bir şekilde birleştirdiğini anlatıyor. Tam otomasyonun getirdiği risklere karşı netlik ve denetlenebilirlik ön planda tutuluyor. Katılımcılar, AI destekli iş akışlarını güvenli ve etkili şekilde ölçeklendirmek için pratik bilgiler edinecek.

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

CHILLYHELL, macOS üzerinde çalışan gelişmiş bir arka kapı olarak UNC4487 tehdit grubuna ait olup, kapsamlı kalıcılık ve gizlenme teknikleri kullanıyor. ZynorRAT ise Go tabanlı, çok platformlu bir RAT olarak Telegram botu üzerinden komut alıyor ve Windows ile Linux sistemlerinde faaliyet gösteriyor. Her iki kötü amaçlı yazılım da modern tehdit ortamında tespit ve müdahaleyi zorlaştıran özelliklere sahip.

Google ve Mandiant, Cl0p Fidye Yazılımı Bağlantılı Oracle Şantaj Kampanyasını İnceliyor

Google ve Mandiant, Cl0p fidye yazılımı grubuyla bağlantılı olabileceği düşünülen yeni bir Oracle E-Business Suite şantaj kampanyasını araştırıyor. Saldırganlar, ele geçirilen e-posta hesapları üzerinden varsayılan şifre sıfırlama işlevini kötüye kullanarak geçerli erişim sağlıyor. Oracle, Temmuz 2025 kritik yamalarının uygulanmasını önerirken, Halcyon saldırganların şantaj taleplerinin 50 milyon dolara kadar çıktığını bildiriyor.

GPUGate Zararlısı: Sahte GitHub Commitleri ve Google Reklamlarıyla BT Şirketlerine Saldırı

GPUGate zararlısı, sahte GitHub commitleri ve Google Reklamları kullanarak Batı Avrupa'daki BT şirketlerini hedef alıyor. GPU destekli şifre çözme teknikleriyle analizden kaçan zararlı, PowerShell tabanlı kalıcılık mekanizmalarıyla savunmaları aşmayı amaçlıyor. Kampanya, Phantom Commit Injection yöntemiyle yazılım tedarik zinciri güvenliğine yeni bir tehdit oluşturuyor.

Samsung Knox ile Android Ekosisteminde Kurumsal Güvenlikte Yeni Dönem

Samsung Knox, Samsung Galaxy cihazlarında donanım ve yazılım tabanlı katmanlı güvenlik sunarak kurumsal Android güvenliğini güçlendiriyor. Yapay zeka destekli kötü amaçlı yazılım tespiti, kapsamlı güncelleme yönetimi ve insan faktörüne odaklanan görünürlük özellikleriyle Knox, modern siber tehditlere karşı etkili bir savunma sağlıyor.

Confucius Grubu Pakistan’da WooperStealer ve Anondoor Zararlılarıyla Hedefte

Confucius hacker grubu, Pakistan'da WooperStealer ve Python tabanlı Anondoor zararlılarıyla kritik hedeflere saldırılarını sürdürüyor. DLL yan yükleme ve .LNK dosyaları gibi gelişmiş tekniklerle gizlilik ve kalıcılık sağlanıyor. Grup, teknik esnekliği ve karmaşık gizleme yöntemleriyle tespit edilmekten kaçınıyor.

ThreatsDay Bülteni: MS Teams Saldırıları, Kuzey Kore Kripto Hırsızlığı ve Apple Siri Soruşturması

ThreatsDay bülteni, Microsoft Teams'in saldırı zincirindeki kötüye kullanımı, Kuzey Koreli hackerların 2 milyar dolarlık kripto hırsızlığı ve Apple Siri ile ilgili Fransa'daki soruşturma gibi önemli gelişmeleri ele alıyor. Ayrıca, YoLink Smart Hub güvenlik açıkları, Tesla TCU'daki kritik zafiyet ve AB Sohbet Kontrolü düzenlemesine teknoloji dünyasının tepkisi gibi güncel konulara yer veriliyor.