Google, Eylül 2025 Android güvenlik güncellemeleriyle 120 açığı kapattı ve bunlar arasında hedefli saldırılarda kullanılan iki kritik sıfırıncı gün açığı bulunuyor. Linux Kernel ve Android Runtime bileşenlerindeki bu açıklar, kullanıcı etkileşimi olmadan yerel ayrıcalık yükseltmesine imkan tanıyor. Google, yamaların hızlı dağıtımı için iki farklı güvenlik yaması seviyesi yayınladı.

Android Dropperlar Bankacılık Truva Atlarının Ötesinde: SMS Hırsızları ve Casus Yazılımlarına Kapı Aralıyor

Google Play Protect ve Pilot Programı, Android dropperlarının riskli izin taleplerini engellemekte etkili olurken, saldırganlar dropperları kapsülleyerek ve yükleri sonradan değiştirerek bu önlemleri aşmaya devam ediyor. Hindistan ve Asya'da yayılan bu dropperlar, sadece bankacılık truva atları değil, aynı zamanda SMS hırsızları ve casus yazılımlar da teslim ediyor. Bitdefender Labs'in raporuna göre, Facebook'ta kötü amaçlı reklamlar yoluyla yayılan yeni kampanyalar, finansal ve kripto para uygulamaları kılığında milyonlarca kullanıcıyı hedef alıyor.

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

Amazon, APT29'un Microsoft cihaz kodu kimlik doğrulama akışını hedef alan su damlacığı kampanyasını engelledi. Saldırganlar, ele geçirilen web siteleri üzerinden ziyaretçileri kötü amaçlı altyapıya yönlendirerek kimlik bilgisi toplamaya çalıştı. Amazon'un müdahalesi, grubun altyapı değiştirme çabalarına rağmen operasyonların izlenip durdurulmasını sağladı.

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Villager adlı yapay zeka destekli pen test aracı, PyPI üzerinde 11.000 indirmeye ulaşarak kötüye kullanım endişelerini artırdı. Cyberspike tarafından geliştirilen araç, MCP istemcisi ve Pydantic AI platformu gibi ileri teknolojilerle entegre çalışıyor ve Kali Linux konteynerleri aracılığıyla otomatik sızma testleri gerçekleştiriyor. Araştırmacılar, Villager'ın siber saldırıların karmaşıklığını azaltarak daha geniş tehdit aktörleri tarafından kullanılabileceğine dikkat çekiyor.

Adobe Commerce ve Magento’da Kritik CVE-2025-54236 Açığı Müşteri Hesaplarını Tehdit Ediyor

Adobe, Commerce ve Magento Open Source platformlarında yüksek riskli bir güvenlik açığını (CVE-2025-54236) duyurdu. Bu zafiyet, müşteri hesaplarının ele geçirilmesine olanak tanıyor ve Adobe tarafından hızlı yamalar ile WAF kuralları devreye alındı. Ayrıca, ColdFusion için kritik bir yol geçiş zafiyeti de yamalandı.

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

SentinelOne, 2025 Gartner Magic Quadrant lideri olarak yapay zeka destekli uç nokta güvenliği çözümlerinde öncü konumda. Singularity Platform, otonom AI ve gelişmiş otomasyonla gerçek zamanlı tehdit tespiti ve hızlı müdahale imkanı sunarken, geniş OS desteği ve müşteri kontrolüyle operasyonel dayanıklılığı artırıyor.

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

Sogou Zhuyin'in terk edilmiş güncelleme sunucusu, 2024 Ekim ayında saldırganların eline geçti ve kötü amaçlı yazılım dağıtımı için kullanıldı. Trend Micro'nun TAOTH adlı kampanyası, özellikle Tayvan ve Doğu Asya'daki yüksek değerli hedeflere yönelik gelişmiş casusluk faaliyetleri içeriyor. Kötü amaçlı yazılımlar, uzaktan erişim, bilgi hırsızlığı ve arka kapı işlevleri sağlarken, saldırganlar Google Drive gibi bulut servislerini kötüye kullanıyor.

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Silent Push'un analizine göre, Salt Typhoon grubuna ait 45 yeni alan adı tespit edildi. Bu alan adları, grubun 2024 saldırılarından önce de aktif olduğunu ve Çin bağlantılı UNC4841 ile teknik örtüşmeler bulunduğunu gösteriyor. Siber güvenlik uzmanlarına, ilgili DNS kayıtları ve IP isteklerinin detaylı incelenmesi tavsiye ediliyor.

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Tarayıcı tabanlı saldırılar, iş uygulamalarına erişim sağlamak için giderek daha fazla tercih edilen yöntemler arasında yer alıyor. Kimlik bilgisi oltalaması, kötü amaçlı kopyala-yapıştır saldırıları, kötü amaçlı OAuth entegrasyonları ve tarayıcı uzantıları gibi teknikler, güvenlik ekiplerinin dikkatle takip etmesi gereken başlıca tehditlerdir. Bu saldırılar, MFA atlatma ve çok kanallı yayılım gibi gelişmiş yöntemlerle karmaşıklaşmakta ve tespiti zorlaşmaktadır.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Kuzey Kore Kaynaklı Yeni npm Kötü Amaçlı Yazılım Kampanyasında Yapay Zeka ve RAT Kullanımı

Son analizler, Kuzey Kore destekli tehdit aktörlerinin npm paket yöneticisi üzerinden yayılan yeni bir kötü amaçlı yazılım kampanyası yürüttüğünü gösteriyor. Bu saldırıda yapay zeka destekli SDK'lar, sahte firmalar ve uzaktan erişim trojanları (RAT) kullanılarak hedef sistemlere sızılıyor. Siber güvenlik uzmanları, özellikle yazılım tedarik zinciri ve bulut ortamlarında artan risklere karşı dikkat

Linux’ta Yeni ‘Copy Fail’ Açığı: Root Yetkisi Elde Etme Riski ve Korunma Yöntemleri

Yüksek şiddette bir Linux güvenlik açığı olan CVE-2026-31431, yerel kullanıcıların sistemde root erişimi elde etmesine olanak tanıyor. Bu zafiyet, birçok büyük Linux dağıtımını etkiliyor ve özellikle kritik altyapılar ile kurumsal ortamlar için ciddi tehdit oluşturuyor. Siber güvenlik ekiplerinin, güncel yamaları uygulaması ve gelişmiş izleme sistemlerini devreye alması önem taşıyor.

LiteLLM’deki Kritik SQL Enjeksiyonu Açığı 36 Saatte Aktif Sömürüye Dönüştü

LiteLLM yazılımında tespit edilen CVE-2026-42208 kodlu yüksek şiddetli SQL enjeksiyonu açığı, yayımlanmasından sadece 36 saat içinde saldırganlar tarafından istismar edildi. Bu durum, özellikle veri tabanı güvenliği ve uygulama katmanı koruması açısından acil önlemler alınması gerektiğini gösteriyor.

Google Gemini CLI ve Cursor’daki Kritik RCE Zafiyetleri Düzeltildi

Google, Gemini CLI ve Cursor bileşenlerinde tespit edilen kritik uzaktan kod çalıştırma (RCE) açıklarını giderdi. Bu zafiyetler, saldırganların kötü amaçlı içerik yükleyerek sistemlerde yetkisiz kod çalıştırmasına imkan tanıyordu. Siber güvenlik ekipleri, ilgili yamaları hızla uygulayarak riskleri azaltmalı.

Kritik cPanel Kimlik Doğrulama Açığı Tespit Edildi — Sunucunuzu Hemen Güncelleyin

WebPros tarafından bildirilen kritik bir cPanel kimlik doğrulama açığı, desteklenen tüm cPanel ve WHM sürümlerini etkiliyor. Kullanıcıların sunucularını hemen güncellemeleri önemle tavsiye ediliyor.

Uygulamalar Arası İzin Paylaşımı: Kritik Güvenlik Riskleri ve Koruma Yöntemleri

Son analizler, uygulamalar arasında paylaşılan izinlerin ve kimlik bilgilerinin kötüye kullanılmasının siber saldırılarda artan bir risk oluşturduğunu gösteriyor. Özellikle OpenAI API anahtarları gibi hassas verilerin düz metin halinde paylaşılması, kurumları hedef alan karmaşık saldırı zincirlerine zemin hazırlıyor. Bu durum, e-posta güvenliği ve bulut güvenliği alanlarında alınacak önlemlerin ön

DeFi Saldırısı ve macOS LotL İstismarı: Modern Tedarik Zinciri Tehditleri

Son dönemde 290 milyon dolarlık DeFi saldırısı ve macOS üzerinde gerçekleşen LotL (Living off the Land) istismarı gibi karmaşık tehditler, tedarik zinciri güvenliğinin önemini bir kez daha ortaya koydu. Siber saldırganlar, doğrudan uygulamalara değil, arka plandaki sistemlere ve paketlere odaklanarak daha az fark edilen yöntemlerle veri hırsızlığı ve sistem ele geçirme gerçekleştirebiliyor.

SystemBC C2 Sunucusu Üzerinden 1.570’ten Fazla Fidye Yazılımı Kurbanı Ortaya Çıktı

Yapılan son analizler, SystemBC komut ve kontrol (C2) sunucusunun, The Gentlemen fidye yazılımı operasyonuna bağlı 1.570'ten fazla kurbanı ortaya çıkardığını gösteriyor. Bu durum, özellikle kurumsal ağlarda SOCKS5 tünelleme yöntemiyle gerçekleştirilen saldırıların yaygınlığını ve karmaşıklığını gözler önüne seriyor.

SGLang’da CVE-2026-5760 Kritik Uzaktan Kod Çalıştırma Açığı ve Korunma Yöntemleri

SGLang servis sunucusunda tespit edilen CVE-2026-5760 numaralı zafiyet, zararlı GGUF model dosyaları aracılığıyla uzaktan kod çalıştırmaya olanak tanıyor. Bu yüksek riskli komut enjeksiyonu açığı, özellikle servis altyapısı kullanan kurumları hedef alıyor. Siber güvenlik ekipleri, saldırı zincirini anlamalı ve etkili önlemlerle sistemlerini korumalıdır.

Tedarik Zinciri Solucanı: npm Paketleri Üzerinden Geliştirici Tokenları Hedefleniyor

Son raporlara göre, tedarik zinciri solucanı npm paketlerini ele geçirerek geliştirici tokenlarını çalıyor. Bu saldırı, özellikle yazılım geliştirme ortamlarını ve açık kaynak ekosistemini etkiliyor. Siber güvenlik uzmanları, saldırının karmaşık yapısı nedeniyle e-posta güvenliği ve ağ segmentasyonu gibi önlemlerin önemine dikkat çekiyor.

GlassWorm v2 Zararlısı: 73 Sahte VS Code Eklentisiyle Yayılıyor

Yapılan son analizler, GlassWorm v2 adlı zararlının 73 farklı sahte Visual Studio Code eklentisi üzerinden dağıtıldığını ortaya koydu. Altı eklentinin zararlı olduğu doğrulanırken, diğerleri gizli veri toplama ve komut kontrolü için kullanılabiliyor. Siber güvenlik uzmanları, özellikle geliştirici ortamlarını hedef alan bu kampanyaya karşı dikkatli olunması gerektiğini vurguluyor.

Tek Git Push ile Kritik GitHub RCE Açığı: CVE-2026-3854 Detayları ve Korunma Yolları

CVE-2026-3854 kodlu kritik bir GitHub uzaktan kod çalıştırma (RCE) açığı keşfedildi. Bu zafiyet, push erişimi olan saldırganların hedef sistemlerde komut enjeksiyonu yapmasına imkan tanıyor. Siber güvenlik profesyonelleri için bu tür saldırılara karşı önlem almak ve sistemlerini güncel tutmak kritik önem taşıyor.

BlackCat Fidye Yazılımı Operasyonlarında Müzakereci Suçunu Kabul Etti

Florida'dan Angelo Martino, 2023 yılında BlackCat fidye yazılımı grubuna destek sağlayarak, saldırganların daha yüksek fidye taleplerinde bulunmasına yardımcı olduğunu itiraf etti. Bu gelişme, fidye yazılımı saldırılarında müzakere süreçlerinin ne kadar kritik olduğunu ve saldırı zincirindeki rollerin çeşitliliğini gözler önüne seriyor.

PhantomCore, TrueConf Güvenlik Açıklarıyla Rus Ağlarına Sızdı: 3 Kritik İstismar Adımı

Son raporlar, PhantomCore adlı tehdit aktörünün TrueConf yazılımındaki üç güvenlik açığını kullanarak Rusya merkezli ağlara sızdığını ortaya koyuyor. Bu saldırı zinciri, uzaktan komut yürütme ve ağ içi hareket kabiliyeti sağlıyor. Siber güvenlik profesyonelleri için kritik öneme sahip bu gelişme, e-posta güvenliği ve ağ segmentasyonu gibi savunma mekanizmalarının önemini bir kez daha vurguluyor.

NGate Kampanyası: HandyPay Uygulamasını Trojanlaştırarak NFC Verilerini ve PIN’leri Çalıyor

Son analizler, NGate adlı tehdit aktörünün Brezilya'da HandyPay uygulamasını hedef alan bir kampanya yürüttüğünü ortaya koyuyor. Kötü amaçlı yazılım, yapay zeka destekli kod enjeksiyonu ile NFC verilerini ve kullanıcı PIN’lerini ele geçiriyor. Siber güvenlik uzmanları, özellikle mobil ödeme sistemlerinde artan tehditlere karşı dikkatli olunması gerektiğini vurguluyor.

Mustang Panda’nın LOTUSLITE Varyantı: Hindistan ve Güney Kore’de Banka ve Politika Hedefleri

Mustang Panda grubunun yeni LOTUSLITE varyantı, Hindistan bankaları ve Güney Kore politika çevrelerini hedef alan gelişmiş bir casusluk kampanyası olarak ortaya çıktı. HTTPS üzerinden dinamik DNS tabanlı komut-kontrol altyapısı kullanan zararlı yazılım, uzaktan kabuk erişimi ve dosya yönetimi gibi yeteneklerle dikkat çekiyor. Bu saldırı, finans ve devlet sektörlerinde güvenlik önlemlerinin artırıl

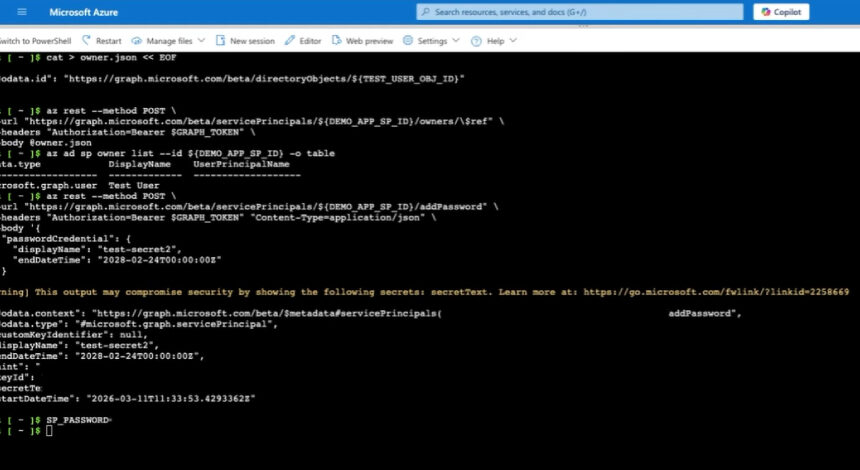

Microsoft Entra ID’deki Kritik Rol Açığı Giderildi: Hizmet Temsilcisi Ele Geçirme Riski Azaltıldı

Microsoft, Entra ID platformundaki Agent ID Administrator rolünde tespit edilen kritik bir güvenlik açığını kapattı. Bu zafiyet, saldırganların hizmet temsilcisi hesaplarını ele geçirerek kimlik yaşam döngüsü yönetimini kötüye kullanmasına olanak tanıyordu. Siber güvenlik profesyonelleri için IAM ve bulut güvenliği perspektifinden önemli bir gelişme olarak değerlendiriliyor.

ASP.NET Core’da Kritik Ayrıcalık Yükseltme Açığı: CVE-2026-40372 Detayları ve Korunma Yöntemleri

Microsoft, ASP.NET Core platformunda yüksek şiddette bir ayrıcalık yükseltme açığını giderdi. CVE-2026-40372 kodlu bu zafiyet, kriptografik doğrulama hatasından kaynaklanıyor ve özellikle anonim araştırmacılar tarafından tespit edildi. Kurumsal ve bulut tabanlı uygulama ortamlarında güvenlik risklerini artıran bu açığın teknik detayları ve savunma stratejileri haberimizde.

Windows Shell CVE-2026-32202 Açığı: Aktif İstismar ve Korunma Yöntemleri

Windows Shell’de tespit edilen CVE-2026-32202 kodlu sahtecilik açığı, Microsoft tarafından aktif olarak kullanıldığı doğrulandı. Bu zafiyet, hassas bilgilerin ele geçirilmesine yol açabilir ve özellikle kurumsal ağlarda risk oluşturuyor. Siber güvenlik ekipleri için yama uygulama ve gelişmiş izleme önerileri kritik önem taşıyor.

Kötü Amaçlı KICS Docker Görüntüleri ve VS Code Uzantılarıyla Tedarik Zinciri Saldırısı

Son analizlere göre, kötü niyetli aktörler KICS Docker görüntülerinin bazı etiketlerini ele geçirerek resmi olmayan sürümler ekledi. Bu tedarik zinciri saldırısı, özellikle konteyner tabanlı geliştirme ortamlarını ve VS Code kullanıcılarını hedef alıyor. Siber güvenlik profesyonelleri için saldırı zinciri ve savunma yöntemleri kritik önem taşıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Öne Çıkan

ScarCruft, HanKook Phantom Operasyonunda RokRAT Zararlısını Kullanarak Güney Koreli Akademisyenleri Hedefliyor

ScarCruft (APT37) tarafından yürütülen HanKook Phantom operasyonunda RokRAT zararlısı kullanılarak Güney Koreli akademisyenler ve eski hükümet yetkilileri hedef alınıyor. Saldırılar, sahte bültenler ve PowerShell tabanlı gizli yükler aracılığıyla hassas bilgileri çalmayı amaçlıyor. Bu gelişme, Kuzey Kore bağlantılı diğer siber tehdit faaliyetleri ve ABD yaptırımlarıyla paralel bir döneme denk geliyor.

Blind Eagle Grubu, Kolombiya Hükümetini RAT ve Dinamik DNS Tabanlı Saldırılarla Hedefliyor

Blind Eagle tehdit grubu, 2024-2025 döneminde Kolombiya hükümet kurumları başta olmak üzere çeşitli sektörlere yönelik gelişmiş RAT tabanlı saldırılar gerçekleştirdi. Dinamik DNS altyapısı ve meşru internet servislerinin kötüye kullanımıyla desteklenen bu operasyonlar, beş ayrı faaliyet kümesiyle izlendi ve hem finansal hem de olası devlet destekli casusluk motivasyonları taşıyor.

Güvenli Yapay Zeka Yönetimi: Ölçek ve Hızda Yeni Yaklaşımlar

Şirketlerde hızla artan yapay zeka ajanlarının yönetimi, özellikle kimlik doğrulama ve yaşam döngüsü kontrolü eksikliği nedeniyle kritik bir güvenlik sorunu oluşturuyor. Bu ücretsiz webinar, yapay zeka güvenliğini tasarım aşamasında entegre etme ve yönetim stratejilerini detaylandırarak, siber güvenlik profesyonellerine pratik çözümler sunuyor.

Click Studios, Passwordstate Acil Erişim Sayfasındaki Kimlik Doğrulama Atlatma Açığını Düzeltti

Click Studios, Passwordstate 9.9 sürümüyle Acil Erişim sayfasındaki kritik bir kimlik doğrulama atlatma açığını giderdi. Güncelleme, ayrıca tarayıcı uzantılarına yönelik DOM tabanlı clickjacking saldırılarına karşı yeni korumalar içeriyor. Passwordstate, geniş bir kullanıcı kitlesine sahip ve geçmişte tedarik zinciri saldırılarıyla karşılaşmıştı.

Google ve Shein’e Çerez İhlalleri Nedeniyle Milyonlarca Euro Ceza

Fransız veri koruma otoritesi CNIL, Google ve Shein’i kullanıcı onayı olmadan reklam çerezleri yerleştirmekten dolayı yüksek para cezalarına çarptırdı. Google’a sistemlerini altı ay içinde uyumlu hale getirmesi için süre verilirken, ABD’de de Google ve Disney’e yönelik gizlilik ihlali davaları ve cezaları gündemde. Bu gelişmeler, küresel ölçekte veri koruma ve kullanıcı onayı konusundaki hassasiyetin arttığını gösteriyor.

CISA, Gladinet ve CWP Güvenlik Açıklarını KEV Kataloğuna Ekledi: Aktif Sömürü Uyarısı

CISA, Gladinet ve Control Web Panel (CWP) uygulamalarındaki kritik güvenlik açıklarını KEV kataloğuna ekledi. Gladinet'teki dosya ifşası ve CWP'deki komut enjeksiyonu açıkları, sahada aktif olarak sömürülüyor. Federal kurumlar için yamaların 25 Kasım 2025'e kadar uygulanması zorunlu hale getirildi. Ayrıca, WordPress eklentilerinde tespit edilen kritik açıklar da kullanıcıların dikkatine sunuldu.

Şifreler Yerine Parolalar: Siber Güvenlikte Uzunluk ve Rastgelelik Önceliği

Geleneksel karmaşık şifreler yerine uzun ve rastgele seçilmiş kelimelerden oluşan parolalar, siber güvenlikte daha yüksek entropi ve kullanıcı dostu deneyim sunar. NIST rehberliği doğrultusunda, parola politikalarında minimum uzunluk artırılmalı, zorunlu karmaşıklık kaldırılmalı ve ele geçirilmiş kimlik bilgileri gerçek zamanlı engellenmelidir. Specops Password Policy gibi araçlar, bu süreçte krit

Haftalık Siber Güvenlik Özeti: Hyper-V Tabanlı Zararlılar, Yapay Zeka Botları ve Kritik RDP Açıkları

Bu hafta siber tehditler, Hyper-V hipervizöründe gizlenen zararlılar, yapay zeka botlarının yan kanal saldırıları ve kritik RDP açıkları gibi gelişmiş tekniklerle evriliyor. Curly COMrades grubunun sofistike VM izolasyonu aşma yöntemleri ve LANDFALL casus yazılımı gibi yeni saldırılar, güvenlik çözümlerinin sınırlarını zorluyor. Ayrıca, Microsoft Teams ve WhatsApp gibi popüler platformlarda ortaya

CISA’dan Kritik Sitecore Güvenlik Açığı İçin Acil Yama Uyarısı

CISA, Sitecore ürünlerinde bulunan ve ASP.NET makine anahtarlarının kötüye kullanımıyla gerçekleşen kritik bir güvenlik açığı için acil yama çağrısı yaptı. Mandiant tarafından keşfedilen bu açık, karmaşık saldırı zincirleriyle uzaktan kod yürütme ve ayrıcalık yükseltme gibi tehlikeli faaliyetlere olanak tanıyor. Uzmanlar, anahtarların değiştirilmesi ve sistemlerin ihlal belirtileri açısından taranmasını öneriyor.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

APT36’nın Golang Tabanlı DeskRAT Zararlısıyla Hindistan Hükümetini Hedefleyen Gelişmiş Operasyonu

APT36 (Transparent Tribe) tarafından Ağustos-Eylül 2025 döneminde gerçekleştirilen saldırılar, Golang tabanlı DeskRAT zararlısını kullanarak Hindistan hükümetini hedef aldı. Zararlı, BOSS Linux sistemlerine yönelik olup gelişmiş kalıcılık ve C2 iletişim teknikleri içeriyor. Bölgedeki diğer tehdit aktörleriyle paralel ilerleyen bu operasyon, sofistike araçlar ve çok platformlu tehditlerle dikkat çe

SonicWall SSL VPN Açığı Akira Fidye Yazılımı Saldırılarına Kapı Aralıyor

SonicWall SSL VPN cihazlarında bulunan kritik bir güvenlik açığı ve yanlış yapılandırmalar, Akira fidye yazılımı grubunun saldırılarında aktif olarak kullanılıyor. LDAP varsayılan kullanıcı gruplarının hatalı ayarlanması ve Sanal Ofis Portalı erişim açıkları, saldırganlara ağ içi kritik kaynaklara doğrudan erişim sağlıyor. Uzmanlar, yerel hesapların şifrelerinin değiştirilmesi ve MFA uygulamalarının güçlendirilmesini öneriyor.

Sahte PDF Düzenleyicilerle Yaygınlaşan TamperedChef Zararlısı Kimlik Bilgileri ve Çerezleri Hedefliyor

Sahte PDF düzenleyici kılığındaki TamperedChef zararlısı, kimlik bilgileri ve web çerezleri gibi hassas verileri hedefliyor. Kampanya, sahte siteler ve Google reklamları aracılığıyla yayılırken, zararlı Windows Kayıt Defteri değişiklikleriyle sistemde kalıcılık sağlıyor ve komut kontrol sunucusuyla iletişim kuruyor.

Sahte Madgicx Plus ve SocialMetrics Eklentileri Meta İşletme Hesaplarını Tehdit Ediyor

Bitdefender ve Cybereason tarafından ortaya konan kampanyalar, sahte Meta Verified ve Madgicx Plus eklentileri aracılığıyla Facebook İşletme hesaplarının ele geçirilmesini hedefliyor. Kötü amaçlı eklentiler, kullanıcıların kimlik bilgilerini çalmak ve Facebook Graph API üzerinden hesap bilgilerini toplamak için tasarlanmış olup, tehdit aktörlerinin Vietnamca izler taşıdığı tespit edildi.

Microsoft Teams’teki Kritik Güvenlik Açıkları: Mesaj ve Kimlik Taklidi Riskleri Artıyor

Microsoft Teams'te tespit edilen güvenlik açıkları, mesaj içeriklerinin ve gönderen kimliklerinin fark edilmeden değiştirilmesine olanak tanıyor. Bu zafiyetler, sosyal mühendislik saldırılarını kolaylaştırırken, özellikle iOS istemcisi üzerinde orta şiddette bir taklit sorunu olarak sınıflandırıldı. Kurumsal iletişim platformlarının güvenliği için gelişmiş doğrulama yöntemleri kritik önem taşıyor.

Salt Typhoon Grubu, Kenar Ağ Cihazlarındaki Güvenlik Açıklarını Kullanarak 600 Kuruluşu Hedefledi

Salt Typhoon grubu, dünya genelinde telekomünikasyon ve kritik altyapı sektörlerindeki kenar ağ cihazlarındaki açıklardan yararlanarak 600'den fazla kuruluşu hedef aldı. Çin bağlantılı üç şirketle ilişkilendirilen grup, kalıcı erişim sağlamak için gelişmiş teknikler kullanıyor ve küresel çapta siber casusluk faaliyetleri yürütüyor.