Cisco'nun AsyncOS tabanlı e-posta güvenlik cihazlarında, henüz yamalanmamış CVE-2025-20393 kodlu kritik bir 0-gün açığı tespit edildi. Bu zafiyet, root ayrıcalıklarıyla kötü amaçlı komutların çalıştırılmasına olanak sağlıyor ve dünya genelinde belirli cihazlarda aktif saldırılar gözlemleniyor. Siber güvenlik uzmanlarının, cihaz yapılandırmalarını gözden geçirmeleri ve ağ segmentasyonunu güçlendirm

CISA, ASUS Live Update Tedarik Zinciri Açığını Aktif İstismar Sonrası Uyardı

CISA, ASUS Live Update yazılımındaki kritik bir tedarik zinciri açığını aktif sömürülme kanıtları üzerine Bilinen Sömürülmüş Açıklar (KEV) listesine ekledi. CVE-2025-59374 kodlu bu zafiyet, 2018-2019 yıllarında gerçekleşen Operation ShadowHammer kampanyasıyla ilişkilendiriliyor ve halen güncellenmeyen sistemlerde ciddi risk oluşturuyor.

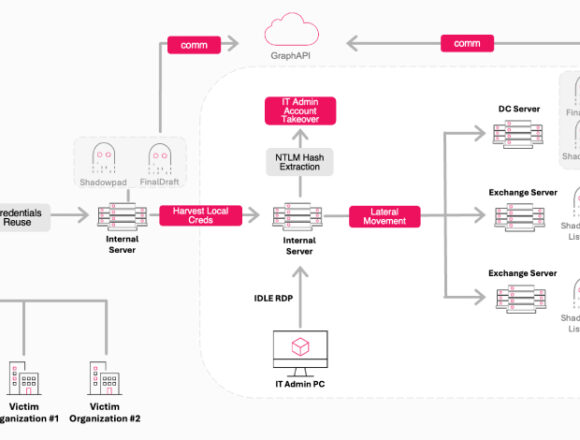

Ink Dragon Grubu, ShadowPad ve FINALDRAFT ile Hükümetleri Hedef Alıyor: 5 Kritik Teknik Detay

Çin bağlantılı Ink Dragon tehdit aktörü, Avrupa, Asya ve Afrika'daki hükümet ve telekomünikasyon kurumlarına yönelik karmaşık siber saldırılarını sürdürüyor. ShadowPad, FINALDRAFT ve NANOREMOTE gibi gelişmiş zararlılarla yürütülen bu kampanyalar, uzun vadeli erişim ve gizlilik odaklı çok katmanlı bir altyapı kullanıyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem

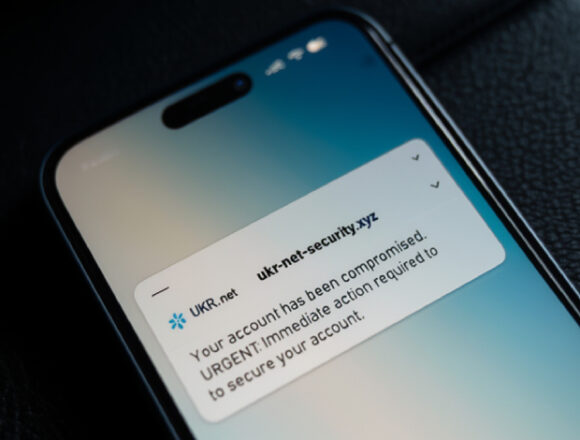

APT28’in UKR-net Kullanıcılarına Yönelik Kimlik Avı Kampanyasında Yeni Yöntemler

APT28 grubunun Ukrayna merkezli UKR-net webmail kullanıcılarını hedef alan kimlik bilgisi avı kampanyası, 2024'ün ikinci yarısından itibaren gelişmiş yönlendirme teknikleri ve proxy tünelleme servisleri kullanılarak devam ediyor. Bu saldırılar, özellikle iki faktörlü kimlik doğrulama kodlarını da hedef alarak, siber güvenlik profesyonelleri için önemli bir tehdit oluşturuyor.

GRU’nun 5 Yıllık Kritik Altyapı Saldırı Kampanyasında Yeni Taktikler ve Hedefler

2021-2025 yılları arasında Rusya'nın GRU istihbarat birimine bağlı APT44 varyantı, Batı ülkelerindeki enerji, bulut ve kritik altyapı sektörlerine yönelik kapsamlı siber saldırılar gerçekleştirdi. Yanlış yapılandırılmış ağ uç cihazları ve bilinen CVE güvenlik açıkları üzerinden yürütülen bu kampanya, kimlik bilgisi hırsızlığı ve yatay hareket kabiliyetiyle dikkat çekiyor. Siber güvenlik profesyone

AWS, Yapay Zeka ve Kubernetes Üzerinde Bulut Yanlış Yapılandırmalarına Karşı 3 Kritik Saldırı Vektörü

Bulut ortamlarında artan yanlış yapılandırmalar, saldırganların AWS kimliklerinden yapay zeka modellerine ve Kubernetes izinlerine kadar farklı alanlarda istismar fırsatı bulmasına yol açıyor. Bu teknik inceleme, güvenlik ekiplerine görünürlük boşluklarını kapatmak ve gelişmiş saldırı vektörlerine karşı savunma stratejileri geliştirmek için önemli bilgiler sunuyor.

WinRAR CVE-2025-6218 Açığı: Üç Tehdit Grubu Aktif Sömürüde

WinRAR dosya arşivleyicide kritik bir yol geçişi açığı (CVE-2025-6218), Temmuz-Kasım 2025 döneminde üç farklı tehdit grubu tarafından aktif olarak kullanıldı. Bu zafiyet, özellikle Windows platformlarında hedefli oltalama kampanyalarında makro tabanlı kötü amaçlı yazılımlar ve uzaktan komut kontrolü için kullanılıyor. Kurumsal ağlarda yama uygulanması ve gelişmiş tehdit tespiti kritik önem taşıyor

PCIe 5.0 ve Üzeri Sistemlerde Üç Kritik IDE Zafiyeti Güvenliği Tehdit Ediyor

PCIe 5.0 ve sonrası sürümlerde yer alan üç yeni IDE şifreleme zafiyeti, özellikle Intel ve AMD işlemcilerde veri bütünlüğü ve gizliliğini riske atıyor. Bu zafiyetler, fiziksel veya düşük seviyeli erişime sahip saldırganların eski ve hatalı verileri işleyerek sistemlerin güvenlik izolasyonunu aşmasına olanak tanıyor. Siber güvenlik uzmanları, ilgili firmware güncellemelerinin uygulanmasını ve PCIe

Storm-0249 Grubu, Dosyasız PowerShell ve DLL Yan Yükleme Taktikleriyle Fidye Yazılımı Saldırılarında Yeni Aşamaya Geçti

Son analizler, Storm-0249 adlı tehdit aktörünün başlangıç erişiminden daha karmaşık saldırı tekniklerine yöneldiğini ortaya koyuyor. Dosyasız PowerShell yürütme, DLL yan yükleme ve alan adı taklidi gibi yöntemlerle fidye yazılımı saldırılarının etkinliğini artıran grup, özellikle ABD merkezli kullanıcıları hedef alan vergi temalı oltalama kampanyalarıyla dikkat çekiyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Pentera Resolve ile Güvenlik İyileştirme Süreçlerinde Yeni Dönem

Pentera Resolve, bulut ve kurumsal ortamlarda ortaya çıkan güvenlik açıklarını doğrulayıp otomatik iyileştirme süreçlerine dönüştüren yenilikçi bir platformdur. Yapay zeka destekli önceliklendirme ve yaygın ITSM araçlarıyla entegrasyon sayesinde, güvenlik ekipleri operasyonel verimlilik kazanırken, iyileştirme süreçleri ölçülebilir ve tekrarlanabilir hale gelir.

HiddenGh0st, Winos ve kkRAT: Çinli Zararlı Yazılım Saldırıları SEO ve GitHub Üzerinden Yayılıyor

Fortinet ve Zscaler araştırmacıları, Çinli siber suç gruplarının HiddenGh0st, Winos ve kkRAT zararlı yazılımlarını SEO manipülasyonu ve GitHub sayfaları üzerinden yaydığını tespit etti. Çok aşamalı yükleyiciler, antivirüsleri atlatmak için gelişmiş teknikler kullanıyor ve kripto para cüzdanlarını hedef alan fonksiyonlar barındırıyor. Bu saldırılar, meşru platformların güvenini kötüye kullanarak kullanıcıları sahte sayfalara yönlendiriyor.

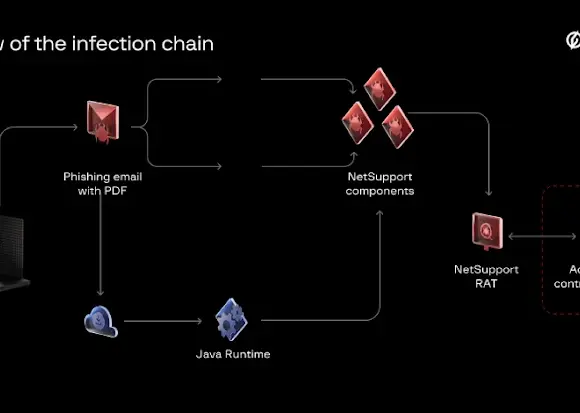

Bloody Wolf Grubunun Orta Asya’da Java Tabanlı NetSupport RAT Saldırıları ve Türkiye’ye Yansımaları

Orta Asya’da Kırgızistan ve Özbekistan’da aktif olan Bloody Wolf adlı tehdit aktörü, Java tabanlı NetSupport RAT kullanarak finans, hükümet ve BT sektörlerine yönelik hedefli saldırılar gerçekleştiriyor. Bu saldırılar, sosyal mühendislik ve kötü amaçlı JAR dosyaları aracılığıyla yayılırken, Türkiye’deki kurumlar için de benzer tehditlerin ortaya çıkabileceğine işaret ediyor. Makalede, saldırı tekn

Kötü Amaçlı Yazılımlar, Botnetler ve Siber Tehditlerde Yeni Gelişmeler: Yapay Zeka, GDI Hataları ve Seçim Güvenliği

Windows GDI'deki kritik güvenlik açıkları, yapay zekanın kötü amaçlı yazılım analizindeki yükselen rolü ve botnetlerin gelişen altyapıları siber tehdit ortamını şekillendiriyor. Cloudflare'ın Moldova seçimlerindeki DDoS savunması ve FIN7'nin gizli SSH arka kapısı gibi gelişmeler, siber güvenlik profesyonelleri için önemli uyarılar içeriyor.

AWS, Yapay Zeka ve Kubernetes Üzerinde Bulut Yanlış Yapılandırmalarına Karşı 3 Kritik Saldırı Vektörü

Bulut ortamlarında artan yanlış yapılandırmalar, saldırganların AWS kimliklerinden yapay zeka modellerine ve Kubernetes izinlerine kadar farklı alanlarda istismar fırsatı bulmasına yol açıyor. Bu teknik inceleme, güvenlik ekiplerine görünürlük boşluklarını kapatmak ve gelişmiş saldırı vektörlerine karşı savunma stratejileri geliştirmek için önemli bilgiler sunuyor.

Homoglif Saldırısıyla Sahte Nethereum NuGet Paketi Kripto Cüzdan Anahtarlarını Hedefledi

Sahte Nethereum NuGet paketi, homoglif karakter kullanılarak geliştiricilerin dikkatini çekti ve kripto cüzdan anahtarlarını çalmak için zararlı kod içeriyordu. Paket, yapay indirme sayılarıyla popüler gösterilerek kısa sürede kaldırıldı. Bu saldırı, XOR şifreleme ve C2 iletişimi gibi gelişmiş teknikler kullanırken, NuGet'in isimlendirme politikaları nedeniyle benzer riskler devam ediyor.

ThreatsDay: 176 Milyon Dolarlık Kripto Para Cezası, Formula 1 Veri Sızıntısı ve Yapay Zeka Güvenlik Açıkları

ThreatsDay bülteni, Lumma Stealer'ın zayıflaması, sahte yatırım dolandırıcılıkları, kötü amaçlı npm paketleri ve Kanada'da Cryptomus'a verilen rekor cezayı içeriyor. Ayrıca, Formula 1 sürücü verilerindeki kritik güvenlik açığı, yapay zeka tabanlı tehdit analiz platformları ve OAuth kötüye kullanımı gibi önemli siber güvenlik gelişmeleri detaylandırılıyor.

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

Sogou Zhuyin'in terk edilmiş güncelleme sunucusu, 2024 Ekim ayında saldırganların eline geçti ve kötü amaçlı yazılım dağıtımı için kullanıldı. Trend Micro'nun TAOTH adlı kampanyası, özellikle Tayvan ve Doğu Asya'daki yüksek değerli hedeflere yönelik gelişmiş casusluk faaliyetleri içeriyor. Kötü amaçlı yazılımlar, uzaktan erişim, bilgi hırsızlığı ve arka kapı işlevleri sağlarken, saldırganlar Google Drive gibi bulut servislerini kötüye kullanıyor.

Milletimizin Başı Sağ Olsun

Azerbaycan’dan ülkemize dönüş yolunda bulunan askerî kargo uçağının düşmesi sonucu Türk Silahlı Kuvvetleri mensuplarımızın şehit olduğu haberi, milletimizi derin bir...

Sıfır Tıklama Google Drive Saldırısı ve HashJack Prompt Enjeksiyonu: Yeni Tehditler ve Koruma Yöntemleri

Son analizler, sıfır tıklama ile çalışan bir tarayıcı saldırısının kullanıcıların Google Drive içeriklerini tamamen silebildiğini ortaya koyuyor. Ayrıca, yapay zeka destekli tarayıcı asistanlarını hedef alan HashJack adlı dolaylı prompt enjeksiyonu yöntemi de dikkat çekiyor. Bu gelişmeler, özellikle bulut güvenliği ve e-posta güvenliği alanlarında yeni riskler oluşturuyor.

Google, 1 Milyar Dolarlık Lighthouse Phishing Platformunun Arkasındaki Çinli Hackerlara Yönelik Hukuki Mücadeleyi Başlattı

Google, Çin merkezli hackerların geliştirdiği Lighthouse adlı PhaaS platformuna karşı yasal mücadele başlattı. Bu platform, SMS oltalama saldırılarıyla son üç yılda 1 milyar dolardan fazla yasa dışı gelir elde etti. Saldırılar, gelişmiş teknik altyapılar ve sahte web siteleri aracılığıyla finansal bilgileri hedef alıyor.

Fidye Yazılım Ekosisteminde Parçalanma Derinleşiyor: LockBit 5.0 ile Yeniden Merkezileşme İhtimali

2025 üçüncü çeyrekte fidye yazılımı ekosistemi 85 aktif grup ile şimdiye kadarki en merkeziyetsiz halini aldı. LockBit 5.0 sürümüyle geri dönüş yaparak yeniden merkezileşme sinyalleri verirken, küçük ve bağımsız grupların artışı fidye yazılımı tehditlerinin daha karmaşık ve dayanıklı hale geldiğini gösteriyor. Kolluk kuvvetlerinin operasyonları toplam hacmi azaltmakta yetersiz kalıyor ve saldırgan

TamperedChef Zararlısı: Sahte Yazılım Yükleyicileriyle Küresel Ölçekte Yayılıyor

Acronis'in raporuna göre TamperedChef zararlısı, sahte yazılım yükleyicileri aracılığıyla dünya genelinde yayılmaya devam ediyor. Kampanya, sosyal mühendislik ve kötüye kullanılan dijital sertifikalarla desteklenen gelişmiş teknik altyapısı sayesinde hedef sistemlerde kalıcılık sağlıyor. Saldırı, yapay zeka temalı sahte uygulamalar ve obfuskeli JavaScript arka kapıları kullanarak finansal ve veri hırsızlığı amaçlı faaliyetler yürütüyor.

Kasım 2025 Siber Tehditleri: Fortinet Açığı, Chrome 0-Day ve Rekor DDoS Saldırıları

Kasım 2025’in ikinci yarısında Fortinet FortiWeb’de kritik zafiyetler aktif olarak istismar edilirken, Google Chrome’da yüksek riskli bir 0-day açığı kapatıldı. Microsoft, tarihin en büyük DDoS saldırısını engellerken, SaaS platformlarında yetkisiz erişim ve yeni zararlı kampanyalar dikkat çekti. Türkiye’deki kurumlar için kritik altyapı ve mevzuat açısından önemli etkileri olan bu gelişmeler, sis

2024-2025 Döneminde Kritik Siber Tehditler: npm Solucanı, M365 Token Hırsızlığı ve Firefox RCE Açığı

Son haftalarda npm tedarik zinciri saldırıları, Microsoft 365 erişim tokenlarının çalınması ve Firefox WebAssembly motorundaki kritik RCE açığı gibi önemli siber güvenlik olayları yaşandı. Bu tehditler, özellikle kurumsal kullanıcılar ve bulut hizmetleri altyapılarını hedef alıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme yapması kritik önem taşıyor.

GitHub’a Ait Depoları Hedefleyen Npm Paketi: Kırmızı Takım Tatbikatı Olarak Doğrulandı

GitHub'a ait depoları hedef alan kötü amaçlı bir npm paketi, Veracode tarafından tespit edildi. Ancak GitHub, bu paketlerin kendi Kırmızı Takım tatbikatlarının bir parçası olduğunu açıkladı. Olay, tedarik zinciri saldırılarının karmaşıklığını ve güvenlik önlemlerinin önemini vurguluyor.