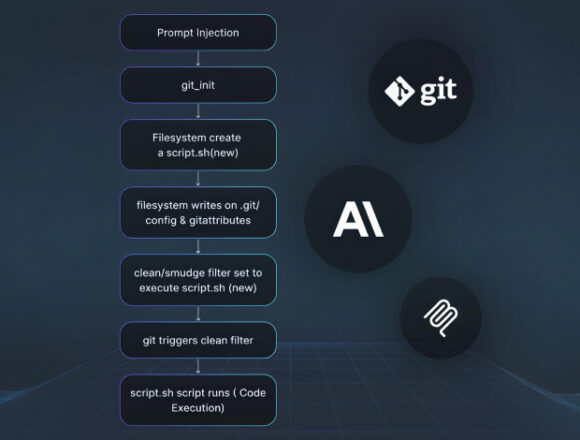

Anthropic tarafından geliştirilen MCP Git sunucusunda, Haziran 2025'te keşfedilen ve sorumlu açıklama sonrası giderilen üç önemli güvenlik açığı, uzaktan kod çalıştırma ve dosya sistemine yetkisiz erişim riskleri barındırıyor. Bu zafiyetler, yapay zeka asistanlarının okuduğu içeriklere yönelik prompt enjeksiyonu yoluyla istismar edilebiliyor ve geniş MCP ekosisteminde güvenlik incelemelerini zorun

Yetim Hesaplar: Kurumsal Güvenlikte Gizli Tehdit ve 5 Kritik Önlem

Kurumsal ortamlarda terkedilmiş veya yönetilmeyen yetim hesaplar, siber saldırganlar için kritik bir arka kapı oluşturuyor. Bu hesaplar, özellikle insan olmayan kimlikler (NHI) ve AI ajanlarıyla birlikte, görünmez riskler barındırıyor. Sürekli kimlik denetimi ve gelişmiş telemetri yöntemleri, bu gizli tehditleri ortaya çıkararak güvenlik açıklarını azaltmada kilit rol oynuyor.

StealC MaaS Panelindeki XSS Açığı Tehdit Operasyonlarını Açığa Çıkardı

StealC adlı kötü amaçlı yazılımın yönetim panelinde bulunan kritik bir XSS açığı, tehdit aktörlerinin operasyonlarına dair önemli bilgilerin ortaya çıkmasını sağladı. Bu güvenlik zafiyeti, çerez hırsızlığı ve aktif oturumların izlenmesi gibi saldırı tekniklerinin detaylarını açığa çıkarırken, siber güvenlik ekipleri için yeni savunma stratejileri geliştirme ihtiyacını gündeme getirdi.

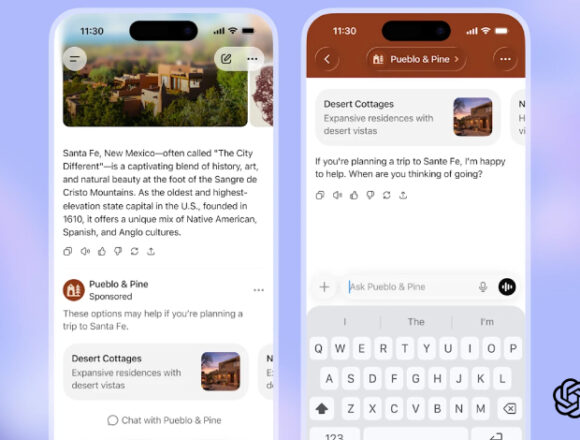

OpenAI, ABD’deki Yetişkin Kullanıcılara ChatGPT Yanıtlarında Reklam Gösterimine Başlıyor

OpenAI, ABD’de 18 yaş üstü kullanıcılar için ChatGPT sohbet yanıtlarının altında reklam testlerine başladı. Reklamlar kullanıcı verileri gizli tutularak ve kişiselleştirme seçenekleri sunularak gösterilecek. Bu adım, şirketin abonelik dışı yeni gelir modelleri arayışının bir parçası olarak değerlendiriliyor.

Kuzey Kore Bağlantılı Hackerlar VS Code Görevleriyle Yazılım Geliştiricilerini Hedefliyor

Son dönemde ortaya çıkan bir kampanyada, Kuzey Kore kaynaklı tehdit aktörleri, zararlı Visual Studio Code (VS Code) görev yapılandırmaları kullanarak yazılım geliştiricilerini hedef alıyor. Özellikle kripto para ve fintech sektörlerinde çalışan mühendislerin sistemlerine uzaktan kod çalıştırma yetenekleri kazandıran arka kapılar yerleştiriliyor. Bu saldırılar, geliştiricilerin üçüncü taraf Git dep

StackWarp Açığı AMD SEV-SNP Korumasını Zen 1–5 İşlemcilerde Tehdit Ediyor

Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

LOTUSLITE Arka Kapısı: ABD Politik Kurumlarını Hedefleyen Venezuela Temalı Kimlik Avı Kampanyası

Çin destekli Mustang Panda grubuna atfedilen LOTUSLITE arka kapısı, ABD’deki politika kurumlarını hedef alan Venezuela temalı kimlik avı saldırılarında kullanılıyor. DLL yan yükleme yöntemiyle yayılan zararlı, Windows WinHTTP API’leri üzerinden komut ve kontrol iletişimi sağlıyor. Bu saldırı, jeopolitik gerilimlerin siber alandaki yansıması olarak dikkat çekiyor.

LastPass Kullanıcılarını Hedef Alan Yeni Ana Parola Oltalama Kampanyası

Son dönemde parola yöneticisi LastPass kullanıcılarını hedef alan yeni bir oltalama kampanyası aktif hale geldi. Saldırganlar, sahte bakım mesajlarıyla kullanıcıları ana parolalarını paylaşmaya ikna etmeye çalışıyor. Siber güvenlik uzmanları, bu tür sosyal mühendislik saldırılarına karşı dikkatli olunması gerektiğini vurguluyor.

DevOps SaaS Kesintileri: 2025’te Artan Riskler ve Dayanıklılık Stratejileri

2024 ve 2025 yıllarında DevOps SaaS platformlarında yaşanan kesinti olayları ve performans düşüklükleri, bulut öncelikli işletmeler için ciddi operasyonel ve finansal riskler oluşturuyor. Artan kesinti süreleri, veri kaybı ve güvenlik açıkları, şirketlerin dayanıklılık stratejilerini yeniden gözden geçirmesini zorunlu kılıyor.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Tarayıcı tabanlı saldırılar, iş uygulamalarına erişim sağlamak için giderek daha fazla tercih edilen yöntemler arasında yer alıyor. Kimlik bilgisi oltalaması, kötü amaçlı kopyala-yapıştır saldırıları, kötü amaçlı OAuth entegrasyonları ve tarayıcı uzantıları gibi teknikler, güvenlik ekiplerinin dikkatle takip etmesi gereken başlıca tehditlerdir. Bu saldırılar, MFA atlatma ve çok kanallı yayılım gibi gelişmiş yöntemlerle karmaşıklaşmakta ve tespiti zorlaşmaktadır.

Yeni Android Bankacılık Truva Atı Klopatra: Gizli VNC ile Cihazları Uzaktan Kontrol Ediyor

Cleafy tarafından keşfedilen Klopatra, Android cihazları gizli VNC kullanarak uzaktan kontrol eden gelişmiş bir bankacılık truva atıdır. Virbox kod koruma entegrasyonu ve erişilebilirlik servislerinin kötüye kullanımıyla tespiti zorlaştırılan kötü amaçlı yazılım, sosyal mühendislik taktikleriyle kullanıcıları kandırarak finansal bilgileri çalıyor. Google ise Play Store'da bu tür uygulamaların bulunmadığını ve kullanıcıların Play Protect ile korunduğunu belirtti.

Samsung, Android’de Kritik CVE-2025-21043 Sıfır Gün Açığını Giderdi

Samsung, Android işletim sisteminde kritik bir sıfır gün açığını kapattı. CVE-2025-21043 olarak tanımlanan ve libimagecodec.quram.so bileşeninde bulunan bu sınır dışı yazma hatası, uzaktan saldırganların keyfi kod çalıştırmasına imkan tanıyordu. Zafiyet, Android 13 ile 16 sürümlerini etkiliyor ve sahada istismar edildiği doğrulandı.

TP-Link Omada Gateway Serisinde Kritik Komut Enjeksiyonu ve Ayrıcalık Yükseltme Zafiyetleri Giderildi

TP-Link, Omada Gateway serisinde dört kritik güvenlik açığını giderdi; iki zafiyet uzaktan kod çalıştırmaya izin veriyor. Güncel firmware yüklenmesi ve yapılandırmaların kontrolü, ağ güvenliğinin sağlanması için elzem.

GhostRedirector, Rungan Arka Kapısı ve Gamshen IIS Modülüyle 65 Windows Sunucusunu Hedef Aldı

GhostRedirector adlı tehdit aktörü, Rungan arka kapısı ve Gamshen IIS modülünü kullanarak 65'ten fazla Windows sunucusunu ele geçirdi. Saldırılar, SQL enjeksiyonu yoluyla ilk erişim sağladıktan sonra PowerShell tabanlı araçlarla destekleniyor. Gamshen modülü, SEO dolandırıcılığı amacıyla Googlebot isteklerini manipüle ederek hedef web sitelerinin arama motoru sıralamasını yükseltmeye çalışıyor.

Salty2FA: ABD ve AB İşletmelerini Hedef Alan Yeni Nesil Kimlik Avı Kiti

Salty2FA, ABD ve AB'deki kritik sektörlerde faaliyet gösteren işletmeleri hedef alan yeni nesil bir kimlik avı kitidir. Çok faktörlü kimlik doğrulama yöntemlerini aşabilen bu tehdit, kimlik bilgileri ve 2FA kodlarını ele geçirerek yüksek etkili ihlallere yol açıyor. ANY.RUN tarafından yapılan analizler, saldırı zincirinin detaylarını ortaya koyarken, SOC ekiplerine davranışsal tespit ve sandbox analizlerinin önemini vurguluyor.

Eski Yazılım Geliştirici, Ohio’daki İşverenine Yönelik Kill-Switch Kötü Amaçlı Yazılımı Nedeniyle 4 Yıl Hapis Cezası Aldı

Ohio merkezli Eaton Corporation'da yazılım geliştirici olarak çalışan Davis Lu, işvereninin sistemlerine kötü amaçlı kill-switch kodu yerleştirerek büyük çaplı sabotaj gerçekleştirdi. Mahkeme, Lu'yu dört yıl hapis cezasına çarptırdı ve bu olay içeriden gelen tehditlerin erken tespiti gerekliliğini bir kez daha ortaya koydu.

Yapay Zeka Destekli Siber Saldırılar: Rusya’nın Ukrayna Savaşında Yeni Siber Silahları

Rusya'nın Ukrayna savaşında siber saldırılar yapay zeka destekli zararlı yazılımlar ve gelişmiş oltalama kampanyalarıyla artıyor. SSSCIP verileri, kritik altyapı ve devlet kurumlarına yönelik saldırıların çeşitlendiğini ve meşru platformların kötüye kullanıldığını ortaya koyuyor.

Çinli Tehdit Grupları, Microsoft SharePoint ToolShell Açığını Temmuz 2025 Yaması Sonrası Aktif Olarak İstismar Ediyor

Microsoft SharePoint'teki Temmuz 2025 yaması sonrası ortaya çıkan ToolShell açığı, Çinli tehdit aktörleri tarafından Orta Doğu, Afrika, Güney Amerika ve ABD'deki çeşitli hedeflerde aktif olarak sömürülüyor. Saldırılar, kimlik doğrulama atlatma, uzaktan kod yürütme, ayrıcalık yükseltme ve living-off-the-land tekniklerini içeriyor. Symantec'in raporu, saldırıların gelişmiş yükleyiciler ve uzaktan er

Silver Fox Grubu, Japonya ve Malezya’da HoldingHands RAT ile Winos 4.0 Saldırılarını Yaymaya Devam Ediyor

Silver Fox adlı Çinli siber suç grubu, Japonya ve Malezya'da HoldingHands RAT ve Winos 4.0 kötü amaçlı yazılımlarını kullanarak çok aşamalı saldırılar düzenliyor. Bu saldırılar, oltalama e-postaları ve SEO zehirlemesiyle başlatılıyor, gelişmiş yetki yükseltme ve kalıcılık teknikleri içeriyor. Operation Silk Lure kampanyası ise Çin fintech sektörünü hedef alıyor.

Microsoft, OpenAI API’sini Komut Kanalı Olarak Kullanan ‘SesameOp’ Arka Kapısını Ortaya Çıkardı

Microsoft, OpenAI Asistanları API'sini komut ve kontrol kanalı olarak kullanan 'SesameOp' adlı gelişmiş bir arka kapıyı keşfetti. Bu arka kapı, .NET AppDomainManager enjeksiyonu ve Eazfuscator.NET ile gizlenmiş bileşenler kullanarak kalıcılık sağlıyor ve komutları şifreli şekilde iletip yürütüyor. Saldırı, yapay zeka destekli API'lerin kötüye kullanımına dair önemli bir örnek teşkil ediyor.

CISA ve NSA’dan WSUS ile Microsoft Exchange Sunucuları İçin Kritik Güvenlik Rehberi

CISA ve NSA, Microsoft Exchange ve WSUS sunucularında kritik güvenlik açıklarına karşı kapsamlı önlemler alınması gerektiğini açıkladı. CVE-2025-59287 açığı üzerinden gerçekleşen saldırılar, özellikle Base64 kodlu PowerShell komutlarıyla hassas verilerin sızdırılmasına olanak tanıyor. Kuruluşların yamaları güncel tutması, erişim kontrollerini sıkılaştırması ve gelişmiş izleme araçları kullanması ö

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

npm ekosisteminde 180'den fazla paketi etkileyen kendi kendini çoğaltan bir solucan, geliştirici makinelerindeki hassas kimlik bilgilerini çalmak için TruffleHog aracını kullanıyor. Saldırı, GitHub Actions iş akışları aracılığıyla kalıcı erişim sağlıyor ve toplamda 500'den fazla paketi etkileyen Shai-Hulud kampanyasıyla bağlantılı. Geliştiricilere etkilenen paketleri kontrol edip kimlik bilgilerini değiştirmeleri öneriliyor.

NuGet Paketlerinde Gizlenen Mantık Bombaları: 2027-2028 Yıllarında Patlamaya Hazır Kötü Amaçlı Yazılımlar

Socket şirketinin araştırmasına göre, "shanhai666" kullanıcı adıyla yayımlanan NuGet paketleri, 2027 ve 2028 yıllarında tetiklenecek şekilde tasarlanmış kötü amaçlı mantık bombaları içeriyor. Özellikle Sharp7Extend paketi, endüstriyel PLC'lere yönelik çift katmanlı sabotaj mekanizmalarıyla dikkat çekiyor. Bu saldırılar, yazılım tedarik zinciri güvenliğinde yeni ve sofistike tehditler oluşturuyor.

SideWinder, ClickOnce Tabanlı Yeni Enfeksiyon Zinciriyle Güney Asya Diplomatik Hedeflerine Yöneliyor

SideWinder, Güney Asya'daki diplomatik hedeflere yönelik saldırılarında yeni bir PDF ve ClickOnce tabanlı enfeksiyon zinciri kullanmaya başladı. Çok aşamalı saldırı, ModuleInstaller ve StealerBot gibi gelişmiş .NET tabanlı kötü amaçlı yazılımlarla destekleniyor. Grup, meşru uygulamaları yan yükleme için kullanarak tespit edilme riskini azaltıyor ve bölgesel komut kontrol sunucularıyla operasyonlar

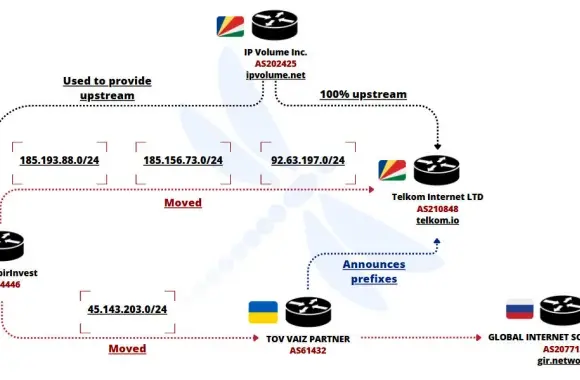

Ukraynalı FDN3 Ağı, SSL VPN ve RDP Sistemlerine Yönelik Kaba Kuvvet Saldırılarıyla Öne Çıkıyor

Ukrayna merkezli FDN3 ağı, SSL VPN ve RDP cihazlarına yönelik büyük ölçekli kaba kuvvet saldırılarının kaynağı olarak tespit edildi. Bu saldırılar, fidye yazılımı gruplarının kurumsal ağlara erişiminde kritik rol oynarken, altyapı offshore bulletproof hosting sağlayıcıları tarafından destekleniyor. Ayrıca, PolarEdge botnet ile ilişkili gelişmiş proxy yönetim sistemleri de ortaya çıkarıldı.