Yapay zeka, güvenlik operasyon merkezlerinde (SOC) analistlerin iş yükünü azaltmak ve tehdit tespiti süreçlerini hızlandırmak için giderek daha fazla kullanılıyor. Agentic AI teknolojisi, uyarıların otomatik olarak analiz edilmesi, algılama kurallarının optimize edilmesi ve doğal dil ile tehdit avcılığının demokratikleşmesini sağlıyor. Bu gelişmeler, SOC ekiplerinin daha etkin ve doğru müdahaleler

Fortinet FortiOS SSO Açığı: CVE-2026-24858 ve Güncel Güvenlik Önlemleri

Fortinet ürünlerinde tespit edilen CVE-2026-24858 kodlu kritik FortiOS SSO kimlik doğrulama atlatma açığı, FortiManager ve FortiAnalyzer dahil olmak üzere geniş bir ürün yelpazesini etkiliyor. Bu zafiyet, FortiCloud SSO etkin olan sistemlerde yetkisiz erişimlere kapı aralıyor ve özellikle kurumsal ağlarda kalıcı yönetici hesapları oluşturulmasına imkan tanıyor. Güvenlik ekiplerinin hızlıca güncell

FortiGate FortiCloud SSO Açıkları: Yeni İstismar Teknikleri ve Korunma Yolları

Fortinet'in FortiGate güvenlik duvarlarında FortiCloud SSO özelliğini hedef alan yeni istismar yöntemleri tespit edildi. CVE-2025-59718 ve CVE-2025-59719 açıklarını kapsayan bu saldırılar, yamalı cihazlarda bile yönetici hesaplarına yetkisiz erişim sağlıyor. Siber güvenlik uzmanları için kritik öneme sahip bu gelişme, ağ segmentasyonu ve yerel erişim politikalarının önemini bir kez daha ortaya koy

Google Workspace Güvenliğinde 5 Kritik Adım ve Modern Tehditlere Karşı Stratejiler

Google Workspace kullanıcıları, özellikle kurumsal ve orta ölçekli işletmeler, e-posta tabanlı saldırılar ve kötü amaçlı OAuth erişimi gibi tehditlerle karşı karşıya. Bu haber, Workspace ortamlarında sıkça gözden kaçan güvenlik açıklarını ve bu açıkları kapatmak için uygulanabilecek temel ve ileri seviye önlemleri detaylandırıyor.

Siber Güvenlikte LLM Modellerinin Rolü ve Etkileri: Yeni Nesil Tehditler ve Koruma Yöntemleri

Büyük dil modelleri (LLM) siber güvenlikte tehdit tespiti ve olay yanıtı gibi alanlarda önemli avantajlar sunarken, aynı zamanda yeni saldırı vektörleri oluşturuyor. Türkiye’de de LLM tabanlı çözümler hızla yaygınlaşıyor, ancak güvenlik ve mevzuat boyutlarının dikkatli yönetilmesi gerekiyor.

Node.js vm2 Kütüphanesinde Kritik Sandbox Kaçış Açığı ve Kod İstismarı

Node.js için yaygın kullanılan vm2 kütüphanesinde, Promise işleyicilerinin yetersiz temizlenmesinden kaynaklanan kritik bir sandbox kaçış açığı (CVE-2026-22709) keşfedildi. Bu zafiyet, saldırganların güvenli ortamdan çıkarak rastgele kod çalıştırmasına olanak tanıyor. Siber güvenlik uzmanları, güncel yamaların uygulanması ve alternatif izolasyon çözümlerinin değerlendirilmesini öneriyor.

Grist-Core’da Kritik RCE Açığı: Elektronik Tablo Formülleri Üzerinden Sistem Komutları Çalıştırılabilir

Grist-Core açık kaynaklı elektronik tablo-veritabanı platformunda, Pyodide sandbox kaçışı nedeniyle kritik bir uzak kod çalıştırma (RCE) açığı tespit edildi. CVE-2026-24002 kodlu bu zafiyet, kötü niyetli formüller aracılığıyla sistem komutlarının yürütülmesine olanak tanıyor. Kullanıcıların en kısa sürede güncelleme yapması ve sandbox yapılandırmalarını gözden geçirmesi önem taşıyor.

GNU InetUtils Telnetd’de Kritik Kimlik Doğrulama Atlatma Açığı ve Root Erişimi Riski

GNU InetUtils paketindeki telnetd servisi, 1.9.3 ile 2.7 sürümleri arasında bulunan kritik bir kimlik doğrulama atlatma açığı nedeniyle saldırganlara root erişimi sağlama imkanı veriyor. CVE-2026-24061 olarak takip edilen bu zafiyet, dünya genelinde çeşitli ülkelerden koordineli saldırı girişimlerine sahne oluyor. Sistem yöneticilerinin acilen yamaları uygulaması ve telnet portu erişimlerini sıkıl

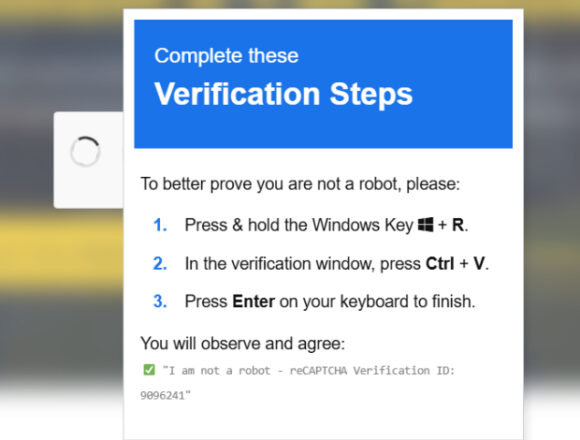

ClickFix Saldırıları: Sahte CAPTCHA ve Microsoft Scriptleriyle Gizlenen Yeni Yöntemler

ClickFix saldırıları, sahte CAPTCHA doğrulama yöntemleri ve Microsoft'un imzalı App-V scriptleri kullanılarak kurumsal sistemlerde karmaşık bir saldırı zinciri oluşturuyor. Bu teknik, PowerShell yürütmesini gizlemek için living-off-the-land (LotL) stratejisini benimseyerek, özellikle Windows 10/11 Enterprise ve Education sürümlerini hedef alıyor. Siber güvenlik ekipleri için bu gelişme, kullanıcı

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Saldırganların LinkedIn Üzerinden Phishing Yapmasının Teknik ve Stratejik Nedenleri

LinkedIn, geleneksel e-posta güvenlik önlemlerini aşan ve yüksek değerli hedeflere doğrudan erişim sağlayan bir oltalama platformu olarak öne çıkıyor. Hesap ele geçirme, yapay zekâ destekli mesajlaşma ve çok kanallı saldırı teknikleriyle birleşen bu tehdit, kurumsal güvenlik için ciddi bir risk oluşturuyor. Modern çözümler ve proaktif yaklaşımlar, bu gelişmiş oltalama saldırılarına karşı kritik önem taşıyor.

İtalya’dan Apple’a App Store Rekabeti ve Gizlilik Politikaları Nedeniyle 98,6 Milyon Euro Ceza

İtalya rekabet otoritesi, Apple’ın App Tracking Transparency (ATT) kurallarının App Store’daki rekabeti sınırladığı gerekçesiyle şirkete 98,6 milyon euro para cezası verdi. Bu karar, üçüncü taraf uygulama geliştiricilerinin kullanıcı izni alma süreçlerinde yaşanan çifte onay zorunluluğu ve Apple’ın kendi uygulamalarına sağladığı ayrıcalıklar üzerine odaklanıyor. Siber güvenlik ve gizlilik alanında

İranlı APT42 Grubundan ‘SpearSpecter’: Savunma ve Hükümet Hedeflerine Yönelik Gelişmiş Casusluk Operasyonu

İranlı APT42 grubunun SpearSpecter adlı casusluk kampanyası, üst düzey savunma ve hükümet yetkililerini hedef alarak gelişmiş sosyal mühendislik ve modüler PowerShell arka kapıları kullanıyor. Çok kanallı komut kontrol altyapısı ve bulut tabanlı yükleme mekanizmalarıyla uzun süreli ve gizli erişim sağlanıyor.

Fortinet FortiWeb 8.0.2 Açığı: Yönetici Hesapları Oluşturarak Saldırganlara Ayrıcalıklı Erişim Sağlıyor

Fortinet FortiWeb 8.0.2 sürümünde kimlik doğrulama atlatma açığı, saldırganların yönetici hesapları oluşturarak kalıcı erişim sağlamasına imkan tanıyor. Henüz resmi CVE numarası verilmemiş bu zafiyet, aktif olarak istismar ediliyor ve Fortinet kullanıcılarının acilen yamaları uygulaması gerekiyor.

WinRAR CVE-2025-6218 Açığı: Üç Tehdit Grubu Aktif Sömürüde

WinRAR dosya arşivleyicide kritik bir yol geçişi açığı (CVE-2025-6218), Temmuz-Kasım 2025 döneminde üç farklı tehdit grubu tarafından aktif olarak kullanıldı. Bu zafiyet, özellikle Windows platformlarında hedefli oltalama kampanyalarında makro tabanlı kötü amaçlı yazılımlar ve uzaktan komut kontrolü için kullanılıyor. Kurumsal ağlarda yama uygulanması ve gelişmiş tehdit tespiti kritik önem taşıyor

ShadowPad Zararlısı WSUS Açığını Kullanarak Kritik Sistem Erişimi Sağlıyor

Son analizler, WSUS sunucularındaki CVE-2025-59287 açığının, Çin destekli ShadowPad zararlısının yayılımında aktif şekilde kullanıldığını ortaya koyuyor. Saldırganlar, Windows araçları ve PowerShell tabanlı Netcat benzeri araçlarla ilk erişimi sağlayıp, zararlıyı hafızada çalıştırarak kalıcı erişim elde ediyor. Bu gelişme, özellikle kritik altyapılar ve kurumsal ağlar için önemli bir tehdit oluştu

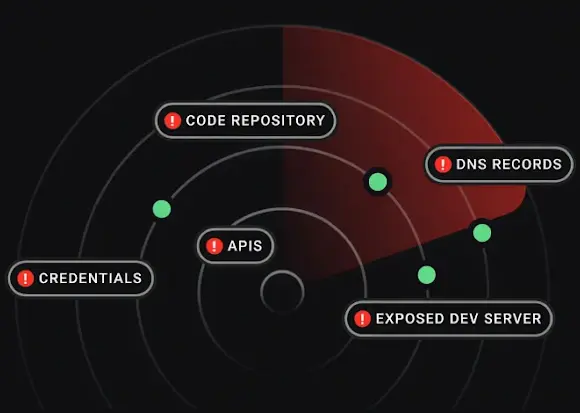

Saldırı Yüzeyi Yönetiminde Gerçek ROI’yi Ölçmenin 3 Kritik Yolu

Saldırı yüzeyi yönetimi (ASM) programları, varlık keşfi ve uyarılarla dolu panolar sunsa da, gerçek risk azaltımını ölçmek çoğu zaman zordur. Etkili ROI, sadece varlık sayısındaki artışla değil, açıkların ne kadar hızlı sahiplenilip kapandığı ve riskli yolların azaltılmasıyla ortaya çıkar. Bu yazıda, ASM’de sonuç odaklı metriklerin önemi ve uygulanabilir öneriler ele alınıyor.

Yapay Zeka Tabanlı Güvenlik Analizlerini Atlatan Kötü Amaçlı npm Paketi ve Teknik Detayları

Şubat 2024'te npm kayıt defterine yüklenen ve 19 binden fazla indirilen kötü amaçlı bir ESLint eklentisi, yapay zeka destekli güvenlik araçlarını manipüle ederek tespit edilmekten kaçınıyor. Paket, ortam değişkenlerini çalmak için post-install betiği kullanıyor ve siber güvenlik ekipleri için yeni tehdit senaryoları oluşturuyor.

RondoDox Botnet, React2Shell Açığını Kullanarak IoT ve Web Sunucularını Hedefliyor

2025 sonunda ortaya çıkan RondoDox botneti, kritik React2Shell (CVE-2025-55182) güvenlik açığını kullanarak dünya genelinde özellikle Next.js tabanlı sunucular ve IoT cihazlarını hedef alıyor. ABD, Almanya ve Fransa başta olmak üzere birçok ülkede etkili olan bu saldırı, otomatik tarama ve kripto madenciliği gibi zararlı faaliyetlerle yayılıyor. Siber güvenlik ekipleri için kapsamlı önlemler hayat

MongoDB’de Kimlik Doğrulamasız Bellek Okuma Açığı ve Korunma Yöntemleri

MongoDB sunucularında CVE-2025-14847 kodlu kritik bir zafiyet keşfedildi. Kimlik doğrulaması yapılmamış saldırganlar, zlib sıkıştırma protokolündeki tutarsızlıkları kullanarak başlatılmamış heap belleğine erişim sağlayabiliyor. Bu durum, hassas verilerin ifşasına ve ileri saldırıların tetiklenmesine zemin hazırlıyor.

Kimlik Güvenliği Kumaşı: AI ve İnsan Olmayan Kimliklerin Korunmasında Yeni Nesil Yaklaşım

Kimlik güvenliği kumaşı, insan, makine ve AI ajanları gibi tüm kimlik türlerini kapsayan, çok katmanlı ve entegre bir güvenlik mimarisidir. Geleneksel IAM çözümlerinin yetersiz kaldığı karmaşık ortamlarda, bu yapı görünürlük, risk odaklı erişim ve otomatik tehdit yanıtı sağlar. AI destekli analitikler ve açık protokollerle desteklenen kimlik güvenliği kumaşı, düzenleyici uyumluluk ve operasyonel ç

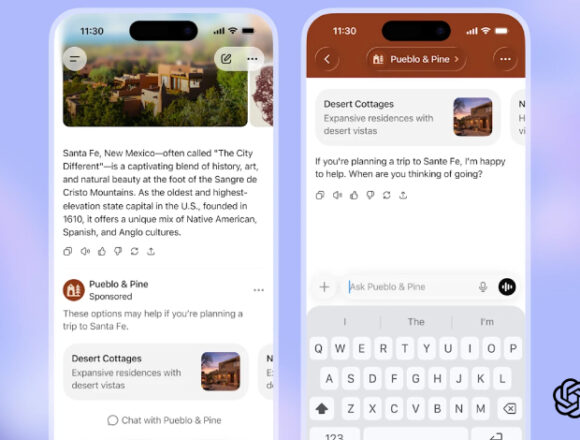

OpenAI, ABD’deki Yetişkin Kullanıcılara ChatGPT Yanıtlarında Reklam Gösterimine Başlıyor

OpenAI, ABD’de 18 yaş üstü kullanıcılar için ChatGPT sohbet yanıtlarının altında reklam testlerine başladı. Reklamlar kullanıcı verileri gizli tutularak ve kişiselleştirme seçenekleri sunularak gösterilecek. Bu adım, şirketin abonelik dışı yeni gelir modelleri arayışının bir parçası olarak değerlendiriliyor.

Tuoni C2 Çerçevesinin 2025 Emlak Sektörü Siber Saldırısındaki Kritik Rolü ve Teknik Analizi

2025 Ekim ayında gerçekleşen emlak sektörü siber saldırısında, Tuoni C2 çerçevesi bellek içi yüklemeler ve yapay zeka destekli modüler yapısıyla kritik bir rol oynadı. Saldırganlar, sosyal mühendislik yoluyla PowerShell betiklerini çalıştırmaya ikna ederek steganografi ile gizlenmiş shellcode'u hedef sistemde yürüttü. Bu olay, gelişmiş C2 altyapılarının kötü amaçlı kullanımı ve yapay zekanın saldı

StackWarp Açığı AMD SEV-SNP Korumasını Zen 1–5 İşlemcilerde Tehdit Ediyor

Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

Bulut İş Yükleri ve Altyapısını Ölçeklenebilir ve Güvenli Şekilde Yönetmenin Yolları

Bulut altyapılarının ölçeklenebilir ve güvenli yönetimi, kimlik ve erişim kontrolü arasındaki dengeyi sağlamayı gerektirir. CyberArk uzmanlarının sunduğu pratik yöntemler, çoklu bulut ortamlarında güvenliği artırırken operasyonel esnekliği korumaya odaklanır. Modern araçlar ve güncel tehdit analizleri, bulut güvenliğinde kritik öneme sahiptir.

Microsoft, Windows Çekirdeğinde Aktif Olarak Sömürülen Zero-Day Dahil 63 Kritik Güvenlik Açığını Giderdi

Microsoft, Windows Çekirdeğinde aktif olarak sömürülen bir zero-day dahil olmak üzere 63 güvenlik açığını giderdi. Yarış durumu ve tampon taşması gibi kritik zafiyetler, saldırganların SYSTEM ayrıcalıklarını ele geçirmesine olanak tanıyor. Ayrıca, Kerberos yetkilendirme mekanizmasındaki yüksek şiddette bir ayrıcalık yükseltme açığı da yamalandı.