SmarterMail, kimlik doğrulaması olmadan uzaktan kod yürütmeye olanak tanıyan kritik bir güvenlik açığını giderdi. Aynı zamanda, NTLM relay saldırılarına zemin hazırlayan orta şiddette bir zafiyet de yamalandı. Siber güvenlik uzmanları, bu açıkların aktif olarak istismar edildiğini belirterek, kullanıcıların acilen güncelleme yapmasını öneriyor.

Chrome Uzantılarında Ortaklık Linki Manipülasyonu ve ChatGPT Token Hırsızlığı Tespit Edildi

Son analizler, Amazon ve AliExpress gibi büyük e-ticaret platformlarını hedef alan 29 Chrome uzantısının, kullanıcıların ortaklık linklerini gizlice değiştirerek saldırganların komisyon kazanmasına yol açtığını ortaya koydu. Ayrıca, yaklaşık 900 kez indirilen 16 farklı uzantının ChatGPT kimlik doğrulama tokenlarını çalarak kullanıcı hesaplarını riske attığı belirlendi. Bu durum, tarayıcı uzantılar

Eski Google Mühendisinin Çin’e 2.000 Yapay Zeka Ticari Sırrı Sızdırması ve Sonuçları

Bir eski Google mühendisi, yapay zeka alanındaki kritik ticari sırları Çin merkezli bir startup için çalmakla suçlanarak mahkum edildi. Olay, teknoloji sektöründe tedarik zinciri güvenliği ve entelektüel mülkiyet korumasının önemini bir kez daha ortaya koyuyor. Siber güvenlik profesyonelleri için bu vaka, iç tehditlerin ve ekonomik casusluğun önlenmesi adına kritik dersler içeriyor.

UAT-8099 Kampanyası: Asya’daki IIS Sunucularına Yönelik 3 Yeni Kötü Amaçlı Yazılım Taktikleri

2025 sonu ile 2026 başı arasında ortaya çıkan UAT-8099 kampanyası, özellikle Tayland ve Vietnam’da bulunan savunmasız IIS sunucularını hedef alıyor. Çin bağlantılı bu tehdit aktörü, BadIIS kötü amaçlı yazılımının yeni varyantlarını kullanarak SEO dolandırıcılığı yapıyor ve gelişmiş kalıcılık yöntemleriyle uzun süreli erişim sağlıyor.

2021-2025 Arasında Küresel Siber Suçla Mücadelede 418 Kolluk Kuvveti Operasyonu Analizi

Son yıllarda artan siber suç çeşitliliği ve karmaşıklığına karşı, dünya genelinde kolluk kuvvetleri 418 farklı operasyonla yanıt verdi. Bu operasyonlar, özellikle fidye yazılımı, kötü amaçlı yazılım dağıtımı ve yetkisiz erişim gibi alanlarda yoğunlaşırken, kamu-özel iş birliği ve uluslararası koordinasyonun önemi giderek arttı.

SymPy Kütüphanesini Taklit Eden PyPI Paketiyle Linux Sistemlerde XMRig Madenciliği

SymPy kütüphanesinin geliştirme sürümü gibi görünen kötü amaçlı bir PyPI paketi, Linux sistemlerde XMRig kripto para madencisi yaymak için kullanıldı. Bu saldırı, bellek tabanlı ELF yükleyiciler ve uzaktan yapılandırma ile gizli şekilde yürütülüyor. Siber güvenlik ekipleri, benzer tedarik zinciri saldırılarına karşı dikkatli olmalı.

Konni Grubu, Yapay Zeka Destekli PowerShell Arka Kapısıyla Blockchain Geliştiricilerini Hedef Alıyor

Konni adlı tehdit aktörü, yapay zeka destekli PowerShell arka kapısı kullanarak blockchain sektöründeki geliştiricilere yönelik sofistike phishing kampanyaları düzenliyor. Saldırılar, Güney Kore başta olmak üzere Japonya, Avustralya ve Hindistan gibi bölgelerde yoğunlaşırken, gelişmiş sosyal mühendislik ve çok aşamalı zararlı dağıtım zinciri dikkat çekiyor.

Hindistan’da Blackmoon Banka Truva Atı ve SyncFuture TSM Kötüye Kullanımıyla Yeni Vergi Oltalama Kampanyası

Hindistan'da Gelir İdaresi kurumunu taklit eden oltalama e-postalarıyla yayılan Blackmoon banka truva atı ve SyncFuture TSM araçlarının kötüye kullanıldığı gelişmiş bir siber saldırı kampanyası tespit edildi. Tehdit aktörleri, kullanıcıları zararlı arşiv dosyalarını indirip çalıştırmaya ikna ederek kalıcı erişim sağlıyor ve hassas verileri sızdırıyor. Bu saldırı, özellikle finansal sektör ve kurum

Google, IPIDEA Yerleşik Proxy Ağına Yönelik Operasyonla Milyonlarca Cihazı Korumaya Aldı

Google, IPIDEA adlı büyük yerleşik proxy ağını hedef alan yasal ve teknik adımlarla, dünya çapında milyonlarca ele geçirilmiş cihazın kötü amaçlı kullanımını engelledi. Bu operasyon, özellikle siber suç, casusluk ve gelişmiş tehdit gruplarının faaliyetlerini zorlaştırarak, proxy tabanlı saldırıların önüne geçilmesini sağladı.

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

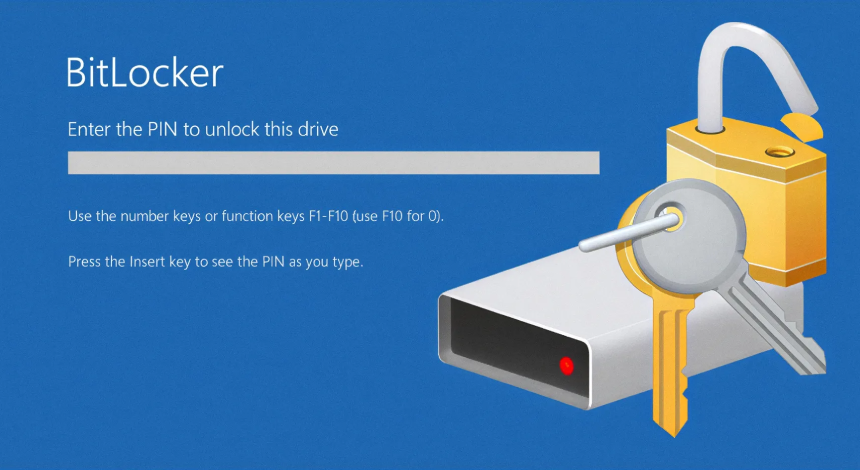

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

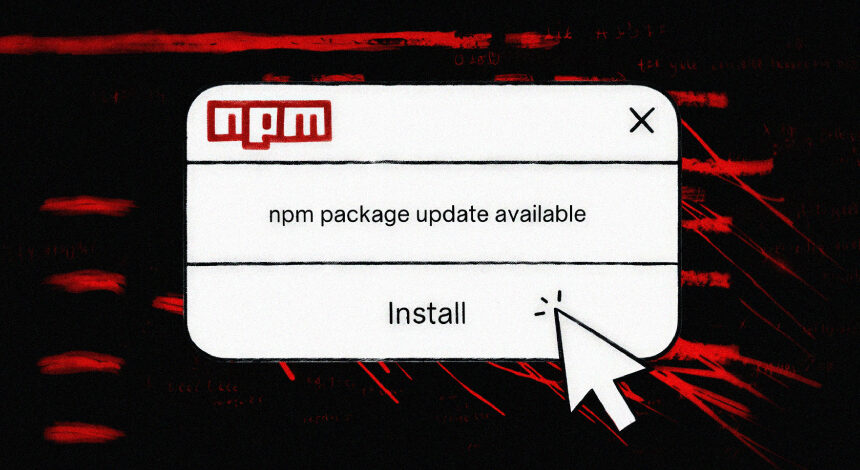

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Turkticaret.Net, yapay zeka projeleri için NVIDIA H100 NVL GPU’larla donatılmış yeni sunucu altyapısını devreye aldığını duyurdu. Veriler Türkiye’de kalırken, Aralık...

Meta, Nvidia ve Microsoft Çıkarım Çerçevelerinde Kritik Güvensiz Serileştirme Hataları ve MCP Sunucusu JavaScript Enjeksiyonu Tehdidi

Meta, Nvidia ve Microsoft'un yapay zeka çıkarım çerçevelerinde, ZeroMQ ve Python pickle modülünün güvensiz kullanımı nedeniyle kritik güvenlik açıkları tespit edildi. Ayrıca, Cursor IDE'de MCP sunucusu üzerinden gerçekleşen JavaScript enjeksiyonu saldırıları, kullanıcı kimlik bilgilerinin çalınmasına ve IDE'nin ele geçirilmesine yol açabiliyor.

BT Yöneticileri İçin 5 Kritik Adımda Samsung Galaxy ve Knox ile Mobil Güvenlik Yönetimi

Mobil cihazların iş süreçlerindeki önemi artarken, güvenlik riskleri de büyüyor. Samsung Galaxy cihazları ve Knox Suite, donanım tabanlı çok katmanlı koruma ve merkezi yönetim özellikleriyle BT yöneticilerinin mobil güvenlik stratejilerini güçlendiriyor. Bu makalede, Türkiye’deki kurumların ihtiyaçlarına uygun pratik öneriler ve teknik detaylar sunulmaktadır.

ThreatsDay Bülteni: Cisco 0-Gün Açıkları, Yapay Zeka Ödül Programları ve Kritik Siber Tehditler

Bu haftaki ThreatsDay Bülteni, Cisco'nun kritik 0-gün açıklarından yapay zeka destekli hata ödül programlarına, kripto dolandırıcılıklarından devlet destekli siber operasyonlara kadar önemli gelişmeleri kapsıyor. İngiltere'nin yeni siber güvenlik yasası, Intel veri ihlali, OWASP 2025 listesi ve AI şirketlerinde yaşanan veri sızıntıları gibi konular detaylandırılıyor.

Haftalık Siber Güvenlik Özeti: WSUS Kritik Açığı, LockBit 5.0 ve Telegram Arka Kapısı Gelişmeleri

Microsoft WSUS'ta kritik bir uzaktan kod çalıştırma açığı aktif olarak istismar ediliyor. Kuzey Kore ve İran destekli tehdit aktörleri savunma ve devlet kurumlarını hedef alırken, Telegram'ın değiştirilmiş Android uygulaması Baohuo arka kapısı ile binlerce cihaz enfekte oldu. Ayrıca, Meta ve Mozilla gibi büyük teknoloji firmaları kullanıcı güvenliğini artırmak için yeni önlemler devreye aldı.

Rus Hackerlar, Yaşam Alanı Taktikleriyle Ukrayna Kuruluşlarını Hedef Alıyor

Symantec ve Carbon Black'in raporuna göre, Rus hackerlar Ukrayna'daki önemli kuruluşları yaşam alanından yararlanma taktikleri ve çift kullanımlı araçlarla hedef alıyor. Saldırılar, LocalOlive gibi gelişmiş web kabukları ve PowerShell arka kapıları kullanılarak uzun süre gizli kalmayı başardı. Ayrıca, WinRAR güvenlik açığı üzerinden Gamaredon istismarı ve Rus siber suç ekosistemindeki devlet bağla

2025’te IoT Botnetleri, AI Destekli Kötü Amaçlı Yazılımlar ve Kripto Aklama Operasyonları: Kritik Siber Güvenlik Gelişmeleri

2025’in son çeyreğinde Mirai tabanlı IoT botnetleri, yapay zeka taklidi yapan kötü amaçlı yazılımlar ve kripto para aklama şebekeleri öne çıktı. Siber saldırılar daha sofistike hale gelirken, telekom güvenlik kurallarındaki değişiklikler ve biyometrik veri toplama yasakları da gündemde yer aldı. Bu gelişmeler, Türkiye’deki kurumlar için de önemli güvenlik uyarıları içeriyor.

Haftalık Siber Güvenlik Özeti: Lazarus Web3 Saldırıları, Intel/AMD TEE Yan Kanal Açığı ve Yeni Fidye Yazılım Teknikleri

Bu hafta, Çinli Tick grubunun Motex Lanscope açığını kullanarak gerçekleştirdiği siber casusluk faaliyetleri ve Intel ile AMD'nin TEE'lerine yönelik fiziksel yan kanal saldırıları öne çıktı. Ayrıca, Kuzey Kore'nin Web3 sektörüne yönelik gelişmiş sosyal mühendislik kampanyaları ve yeni Android bankacılık kötü amaçlı yazılımı Herodotus gibi tehditler dikkat çekti. Qilin fidye yazılımının Windows üze

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Dijital çağda suç yöntemleri değişirken veri güvenliği milli güvenliğin ayrılmaz bir parçası haline geliyor. Siber suçlarla mücadelede devlet refleksi, önleyici güvenlik anlayışı ve toplumsal farkındalığın önemi bu yazıda ele alınıyor. Ferhat Yıldırım'ın İstanbul Emniyet Müdürü Selami Yıldız ile gerçekleştirdiği görüşmeden notlar.

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Bu yılın zirvesinde en çok konuşulan başlık siber güvenlikti. Dijitalleşmenin hızlanmasıyla birlikte fidye yazılımları, veri ihlalleri ve yapay zekâ destekli saldırılar küresel risk haline geldi. Etkinlikte Zero Trust mimarisi, kuantum sonrası şifreleme ve AI tabanlı tehdit algılama sistemleri öne çıktı. Google, Microsoft ve Palo Alto Networks gibi devler, yapay zekânın hem saldırı hem savunma tarafında nasıl kullanılabileceğini anlattı. Finans ve sağlık sektörlerinde blokzincir tabanlı kimlik doğrulama çözümleri ve yeni regülasyonlar gündeme geldi. Bu tartışmalar, dijital ekonominin geleceğinin güvenlikten bağımsız düşünülemeyeceğini bir kez daha gösterdi.

Koddan Buluta Görünürlük: Uygulama Güvenliğinde Yeni Bir Dönem Başlıyor

2025 yılında uygulama güvenliği, koddan buluta görünürlük sayesinde yeni bir boyut kazanıyor. Geliştirici, operasyon ve güvenlik ekiplerinin ortak hareket etmesini sağlayan bu yaklaşım, riskleri erken tespit ederek saldırılara karşı proaktif koruma sunuyor. 8 Eylül 2025'te düzenlenecek webinar, bu stratejiyi detaylarıyla ele alacak ve katılımcılara pratik çözümler sunacak.

Google Özel Yapay Zeka Hesaplama ile Cihaz Düzeyinde Güvenlik ve Gizlilikte Yeni Dönem

Google, yapay zeka sorgularını bulutta güvenli ve gizlilik odaklı işlemek için Özel Yapay Zeka Hesaplama altyapısını geliştirdi. Bu sistem, donanım tabanlı güvenlik önlemleri ve çok katmanlı şifreleme ile kullanıcı verilerini koruyor. Güvenlik değerlendirmeleri bazı zafiyetleri ortaya koysa da, Google bu sorunlar üzerinde aktif olarak çalışıyor.

PHP Sunucuları ve IoT Cihazlarına Yönelik Otomatik Botnet Saldırıları Hızla Artıyor

Qualys tarafından bildirilen rapor, PHP sunucuları ve IoT cihazlarına yönelik otomatik botnet saldırılarında ciddi bir artış olduğunu ortaya koyuyor. Kritik PHP framework zafiyetleri ve IoT cihazlarındaki güvenlik açıkları, saldırganların geniş çapta botnet ağları kurmasına olanak sağlıyor. Uzmanlar, üretim ortamlarında hata ayıklama araçlarının kaldırılması ve bulut altyapılarının sıkı güvenlik önlemleriyle korunmasını öneriyor.

Çinli Hackerlar BRICKSTORM ile ABD Kurumlarında Gizli ve Uzun Süreli Erişim Sağlıyor

Çin kaynaklı tehdit aktörleri, BRICKSTORM adlı gelişmiş bir arka kapı aracı kullanarak ABD’deki hukuk, teknoloji ve üretim sektörlerindeki VMware vCenter ortamlarına sızıyor. Saldırılar, Ivanti Connect Secure ve VMware vCenter’daki kritik sıfır gün açıkları üzerinden gerçekleştiriliyor ve kalıcı, gizli erişim sağlanıyor.

Fortinet’ten Lighthouse’a: Haftalık Siber Güvenlik Gelişmeleri ve Kritik Tehditler

Bu hafta Fortinet FortiWeb ürünündeki kritik bir güvenlik açığı aktif olarak sömürülürken, Google devasa bir Çin kaynaklı PhaaS platformuna karşı dava açtı. Ayrıca, Kuzey Kore bağlantılı Konni grubunun Google Find Hub hizmetini kötüye kullanması ve Europol'un büyük çaplı kötü amaçlı yazılım altyapılarını çökertmesi öne çıkan gelişmeler arasında. Yapay zeka destekli saldırılar ve npm paketlerinde token farming kampanyaları da dikkat çekiyor.

İranlı UNC1549 Hacker Grubu, Havacılık ve Savunma Sektörlerine DEEPROOT ve TWOSTROKE Zararlılarıyla Sızıyor

Google Mandiant tarafından izlenen İranlı UNC1549 hacker grubu, havacılık ve savunma sektörlerine yönelik sofistike saldırılarında DEEPROOT ve TWOSTROKE gibi gelişmiş zararlılar kullanıyor. Üçüncü taraf tedarikçi ilişkilerini hedef alan grup, uzun süreli kalıcılık ve gizlilik odaklı yöntemlerle kimlik bilgisi hırsızlığı ve ağda yatay hareketlilik gerçekleştiriyor.