UNC1069 adlı Kuzey Kore bağlantılı tehdit aktörü, Windows ve macOS sistemlerinde kripto para sektörü çalışanlarını hedef alan gelişmiş sosyal mühendislik saldırıları düzenliyor. Yapay zeka destekli derin sahte videolar ve sahte Zoom toplantılarıyla kurbanları kandıran grup, çok sayıda yeni kötü amaçlı yazılım ailesi kullanarak finansal verileri çalıyor.

Microsoft’tan 6 Kritik Güvenlik Açığını Kapatmaya Yönelik 59 Yama Yayını

Microsoft, Ocak 2026 itibarıyla yazılımlarında altısı aktif olarak istismar edilen toplam 59 güvenlik açığını gideren güncellemeler yayınladı. Bu açıklar, özellikle Windows Shell, MSHTML Framework ve Remote Desktop gibi kritik bileşenlerde yer alıyor ve yerel ayrıcalık yükseltme, güvenlik özelliği atlatma gibi saldırı vektörlerine olanak tanıyor. Siber güvenlik ekipleri için bu yamaların hızlıca u

CISO’lar MTTR’yi Personel Artışı Olmadan Nasıl Yarıya İndiriyor? 3 Kritik Yöntem

Siber güvenlik liderleri, ek personel almadan olay müdahale sürelerini (MTTR) önemli ölçüde azaltıyor. Sandbox-öncelikli inceleme, otomatik triage ve kanıta dayalı karar mekanizmaları, SOC ekiplerinin tükenmişliğini azaltırken verimliliği artırıyor. Bu yöntemler, özellikle karmaşık oltalama ve kötü amaçlı yazılım saldırılarında hızlı ve etkili müdahaleyi mümkün kılıyor.

Signal Üzerinden Hedefli Oltalama Saldırıları: 3 Kritik Savunma Adımı

Almanya ve Avrupa'da yüksek profilli siyasetçiler, askerler ve gazetecileri hedef alan Signal oltalama saldırıları artış gösteriyor. Saldırganlar, destek botları kılığında PIN kodu talep ederek hesaplara gizlice erişim sağlıyor. Bu tehdit, WhatsApp gibi diğer mesajlaşma platformlarına da yayılma riski taşıyor.

Fortinet Ürünlerinde Kimlik Doğrulamasız Kritik SQL Injection Açığı ve FortiCloud SSO Riskleri

Fortinet, FortiClientEMS ürünlerinde kimlik doğrulaması gerektirmeyen kritik bir SQL Injection (CVE-2026-21643) açığını giderdi. Aynı zamanda FortiCloud SSO kimlik doğrulamasıyla ilişkili başka bir kritik zafiyet (CVE-2026-24858) de raporlandı. Bu açıklar, özellikle kurumsal ağlarda yetkisiz kod çalıştırma ve hesap ele geçirme riskini artırıyor.

Outlook Eklentisi Üzerinden 4.000 Microsoft Hesabı Hırsızlığı: AgreeToSteal Operasyonu

Terk edilmiş bir Outlook eklentisinin alan adı ele geçirilerek sahte Microsoft giriş sayfası kurulmasıyla 4.000'den fazla kullanıcı kimlik bilgisi çalındı. Saldırı, Office eklentilerinin dinamik içerik yapısındaki zafiyetleri hedef alıyor ve e-posta güvenliği açısından ciddi riskler oluşturuyor. Siber güvenlik ekiplerinin bu tür tedarik zinciri saldırılarına karşı manifest URL'lerini ve izinleri y

Fortune 500 Bulut Ortamlarında Açığa Çıkan Eğitim Uygulamaları Kripto Madenciliğine Zemin Hazırlıyor

Son analizler, izole laboratuvar amaçlı eğitim ve demo uygulamalarının bulut ortamlarında yanlış yapılandırmalar nedeniyle geniş çapta sömürüldüğünü ortaya koyuyor. Özellikle Fortune 500 şirketleri ve büyük siber güvenlik sağlayıcılarının bulut altyapılarında tespit edilen bu açıklar, saldırganların kripto madenciliği ve kalıcılık araçlarıyla aktif olarak kötüye kullanım gerçekleştirdiğini gösteri

Ivanti EPMM Zero-Day Açıklarıyla Gerçekleşen Veri İhlali ve Avrupa Hükümetlerini Hedef Alan Kampanya

Ocak 2026'da Ivanti Endpoint Manager Mobile (EPMM) ürünündeki kritik zero-day açıkları, Avrupa'da kamu kurumlarının çalışan iletişim verilerinin sızmasına yol açtı. Saldırganların kimlik doğrulaması olmadan uzaktan kod yürütmesine imkan veren CVE-2026-1281 ve CVE-2026-1340 açıkları, koordineli bir saldırı zincirinin parçası olarak kullanıldı. Bu olay, kurumsal sistemlerde derinlemesine güvenlik ön

Kuzey Kore Kaynaklı Siber Casusluk ve Kripto Hırsızlığı: Yeni Taktikler ve Tehditler

Kuzey Kore destekli siber operasyonlar, LinkedIn üzerinden sahte profesyonel profillerle şirketlere sızarak hem casusluk hem de kripto para hırsızlığı faaliyetlerini sürdürüyor. Bu tehditler, özellikle BT sektöründe çalışanları hedef alıyor ve gelişmiş sosyal mühendislik kampanyaları ile karmaşık zararlılar kullanıyor. Kurumsal güvenlik ekiplerinin, kimlik doğrulama ve ağ segmentasyonu gibi önleml

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Drupal Çekirdeğinde Aktif Olarak İstismar Edilen Kritik SQL Enjeksiyon Açığı ve Koruma Adımları

Drupal çekirdeğinde bulunan ve yakın zamanda yamalanan kritik bir SQL enjeksiyon açığı, aktif olarak istismar ediliyor ve CISA'nın Bilinen İstismar Edilen Zafiyetler listesine eklendi. Özellikle oyun ve finans sektöründeki siteleri hedef alan saldırılar, ayrıcalık yükseltme ve uzaktan kod yürütme riski taşıyor. Güvenlik ekiplerinin güncel yamaları uygulaması ve kapsamlı izleme sistemleri kurması öneriliyor.

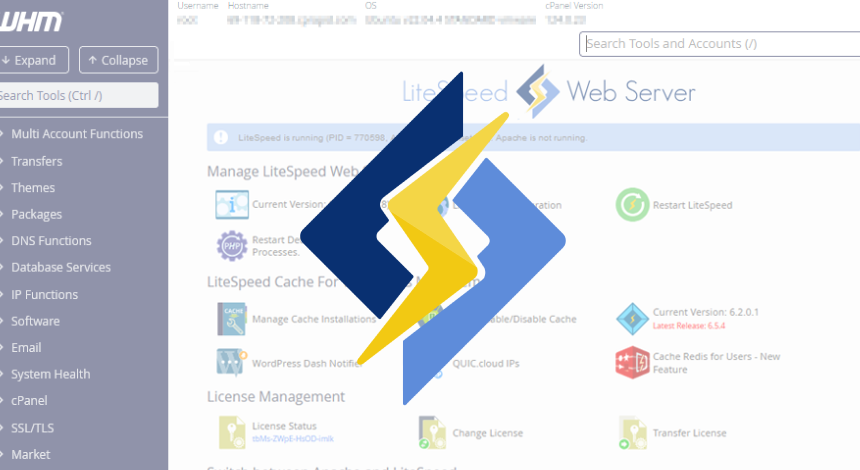

LiteSpeed cPanel Eklentisinde Kritik Yetki Yükseltme Açığı Aktif Olarak İstismar Ediliyor

LiteSpeed'in cPanel eklentisinde bulunan kritik bir yetki yükseltme açığı, saldırganların root yetkisiyle komut dosyası çalıştırmasına imkan tanıyor. Bu zafiyet aktif olarak istismar edilmekte olup, sistem yöneticilerinin acilen ilgili eklenti sürümlerini güncellemeleri ve saldırı belirtilerini kontrol etmeleri gerekiyor.

OpenAI’den Güvenlik Odaklı Yeni Adım: Yapay Zekâ Ekosisteminde Riskler, Koruma Katmanları ve Kurumsal Etkiler

OpenAI’nin X üzerinden paylaştığı son duyuru, yapay zekâ platformlarının güvenlik, erişim kontrolü ve veri koruma açısından ne kadar kritik hale geldiğini yeniden gündeme taşıdı. Makalede, yapay zekâ servislerindeki temel riskler, olası saldırı vektörleri ve kurumların alması gereken teknik önlemler siber güvenlik perspektifiyle ele alınıyor.

Son Çıkan LLM Modelleri: Güvenlik, Performans ve Siber Riskler Açısından Teknik İnceleme

Son çıkan LLM modelleri daha uzun bağlam, daha iyi akıl yürütme ve çok modlu yeteneklerle öne çıkarken, prompt injection, veri sızıntısı ve yetkisiz araç kullanımı gibi yeni güvenlik risklerini de artırıyor. Bu makale, LLM’lerin siber güvenlikteki kullanım alanlarını, açık/kapatı modeller arasındaki farkları ve güvenli kurumsal kullanım için alınması gereken temel önlemleri teknik açıdan ele alıyor.

İki Aktif İstismar Zafiyeti KEV Listesine Eklendi: Langflow ve Apex One

Aktif istismar belirtileri görülen iki zafiyet, Langflow ve Trend Micro Apex One için bilinen istismar edilen açıklar listesine eklendi. Uzaktan kod çalıştırma ve yönetim sunucusu üzerinden kötü amaçlı dağıtım riski taşıyan bu açıklar, özellikle kurumsal ağlar, bulut entegrasyonları ve uç nokta yönetim altyapıları için acil yama ihtiyacını öne çıkarıyor.

CISA, Langflow ve Trend Micro Apex One’daki 2 aktif istismarı KEV listesine ekledi

CISA, Langflow ve Trend Micro Apex One ürünlerinde aktif olarak istismar edildiği doğrulanan iki zafiyeti KEV kataloğuna ekledi. Açıklar, uzaktan kod çalıştırmadan ajanlara kötü amaçlı kod dağıtımına kadar uzanan ciddi riskler taşıyor ve kurumsal ekiplerin yama, erişim kontrolü ve log analizi süreçlerini hızlandırmasını gerektiriyor.

İki Aktif İstismar Uyarısı KEV Listesine Eklendi: Langflow ve Apex One

Langflow ve Trend Micro Apex One’ı etkileyen iki zafiyet, aktif istismar belirtileri nedeniyle bilinen istismar edilen açıklar listesine eklendi. Olay, yönetim yüzeyleri ve otomasyon platformlarının kurumsal ağlarda ne kadar kritik hedefler haline geldiğini bir kez daha gösteriyor.

İki Kritik Zafiyet KEV Listesine Girdi: Langflow ve Apex One İçin Acil Yama Uyarısı

Langflow ve Trend Micro Apex One ürünlerindeki iki zafiyet, aktif istismar bulguları nedeniyle bilinen istismar edilen açıklar listesine eklendi. Özellikle kurumsal ortamlarda çalışan yönetim panelleri, API anahtarları ve ajan dağıtım mekanizmaları için hızlı yama, erişim kısıtlama ve log analizi kritik hale geldi.

Kanada’da Kimwolf DDoS Botnet Operatörü Tutuklandı: 25 Binden Fazla Saldırı Komutu

Kanada’da bir kişi, Kimwolf adlı DDoS botnet’inin yönetimi ve kiralık saldırı modeliyle bağlantılı suçlamalarla gözaltına alındı. Soruşturma, IoT cihazlarının nasıl botnet altyapısına dönüştürüldüğünü ve bu ağların dünya genelinde yüksek hacimli DDoS saldırılarında nasıl kullanıldığını ortaya koyuyor. Olay, kurumlar için ağ segmentasyonu, log korelasyonu ve DDoS hazırlığının önemini yeniden gündeme taşıyor.

Microsoft, yapay zekâ ajanları için iki yeni güvenlik aracını açık kaynak yaptı

Microsoft, yapay zekâ ajanlarının geliştirme sürecinde test edilmesi için RAMPART ve Clarity adlı iki açık kaynak araç yayımladı. Araçlar, istem enjeksiyonu, veri sızıntısı ve beklenmeyen davranış değişiklikleri gibi riskleri ürün canlıya çıkmadan önce görünür kılmayı hedefliyor. Bu yaklaşım, AI agent kullanan kurumlar için güvenliği tasarım aşamasına taşıyan önemli bir adım olarak öne çıkıyor.

Microsoft, BitLocker atlatma açığı için yeni azaltma adımlarını paylaştı

Microsoft, Windows Kurtarma Ortamı üzerinden BitLocker korumasını aşabilen CVE-2026-45585 için yeni azaltma adımları yayımladı. Zafiyet, özellikle fiziksel erişim elde eden saldırganların şifreli disklere ulaşabilmesi nedeniyle kurumsal dizüstü bilgisayarlar ve sunucular için önem taşıyor. Kurumların TPM-only yapılandırmaları gözden geçirip TPM+PIN’e geçmesi, WinRE sertleştirmesi ve uç nokta izlemeyi güçlendirmesi öneriliyor.

Microsoft, fidye yazılımı ekosistemine hizmet veren sahte imza ağını çökertti

Microsoft, siber suçluların zararlı yazılımları meşru yazılım gibi göstermek için kullandığı sahte imzalama altyapısını devre dışı bıraktığını açıkladı. Fox Tempest olarak izlenen tehdit aktörünün, kısa ömürlü sertifikalar ve bulut tabanlı VM’ler üzerinden Rhysida başta olmak üzere çok sayıda zararlı aileyi dağıttığı belirtiliyor. Bu gelişme, kod imzası güveninin kötüye kullanılmasının kurumsal savunmalar için ne kadar kritik bir risk oluşturduğunu gösteriyor.

Microsoft Defender’da 3 Kritik Zafiyet: İkisi Aktif Sömürüde, Biri Uzaktan Kod Çalıştırabiliyor

Microsoft, Defender platformunda ikisi aktif olarak istismar edilen üç güvenlik açığını yamaladığını duyurdu. Açıklar yerel ayrıcalık yükseltme, hizmet reddi ve potansiyel uzaktan kod çalıştırma riskleri taşıyor; bu nedenle kurumsal Windows ortamlarında güncelleme ve sürüm doğrulaması kritik hale geldi. CISA’nın KEV kataloğuna ekleme yapması da saldırıların artık teorik değil, operasyonel bir tehdit olduğunu gösteriyor.

npm Tedarik Zinciri Saldırısında 300’den Fazla Paket Zehirlendi

npm ekosisteminde ele geçirilmiş bakımcı hesapları üzerinden yayılan yeni bir tedarik zinciri saldırısı, yüzlerce paketi zararlı sürümlerle güncelledi. Kampanya, kimlik bilgisi çalma, CI/CD istismarı ve sahte imzalama teknikleriyle kurumsal geliştirme ortamlarını doğrudan risk altına alıyor. Özellikle otomatik bağımlılık güncellemesi yapan ekiplerin token rotasyonu, paket bütünlüğü ve build provenance kontrollerini hızla gözden geçirmesi gerekiyor.

E-posta Ağ Geçidindeki Çoklu Açıklar Uzaktan Kod Çalıştırmaya Yol Açabiliyor

Kurumsal e-posta güvenliği için kullanılan bir ağ geçidinde birden fazla zafiyet tespit edildi. Açıklar, kimlik doğrulaması olmadan dosya okuma/yazma, yetkilendirme atlatma ve bazı senaryolarda uzaktan kod çalıştırma riskine kadar uzanıyor. Bu durum, posta trafiğinin okunması ve iç ağa sıçrama ihtimali nedeniyle özellikle büyük kurumlar için kritik önem taşıyor.

Showboat Linux arka kapısı Orta Doğu telekom ağlarında tespit edildi

Linux tabanlı Showboat arka kapısının, Orta Doğu’daki bir telekom sağlayıcısını hedef alan kampanyada en az 2022’den beri kullanıldığı değerlendiriliyor. Zararlı yazılımın SOCKS5 proxy, dosya aktarımı ve gizlenme özellikleri; telekom, ISP ve benzeri yüksek değerli ağlarda kalıcı erişim riski oluşturuyor.

OAuth Onayıyla MFA Aşan Yeni Kimlik Avı Taktikleri

Yeni analizler, saldırganların MFA’yı doğrudan kırmak yerine OAuth izin ekranlarını hedef alarak Microsoft 365 ve benzeri SaaS ortamlarında kalıcı erişim elde ettiğini gösteriyor. Bu yöntem, özellikle kurumsal e-posta, bulut depolama ve üçüncü taraf entegrasyonları kullanan ekipler için ciddi risk oluşturuyor. Kimlik doğrulama kadar onay ve token yönetimi de artık güvenlik programının merkezinde yer almak zorunda.

Haftanın Siber Tehdit Özeti: 47 Sıfırıncı Gün, AI Saldırıları ve Yeni Dolandırıcılık Kampanyaları

Bu hafta siber güvenlik gündemi; 47 sıfırıncı gün açığı, AI destekli saldırılar, bulut kimliği istismarı ve Linux rootkit’leri gibi çok sayıda kritik gelişmeyle yoğunlaştı. Özellikle kurumsal kimlik altyapıları, CI/CD zincirleri ve uzaktan erişim araçları, saldırganların meşru süreçleri kötüye kullanması nedeniyle daha fazla risk altında görünüyor.

Android uygulama dolandırıcılığı 659 milyon günlük teklif isteğine ulaştı

Android ekosistemini hedef alan geniş ölçekli bir reklam dolandırıcılığı kampanyası, 455 kötü amaçlı uygulama ve yüzlerce alan adı üzerinden günlük 659 milyon teklif isteğine kadar ulaştı. Kampanya, sahte yardımcı uygulamalar, gizli WebView’ler ve HTML5 tabanlı para kazanma siteleriyle hem kullanıcıları hem de mobil güvenlik ekiplerini zorlayan çok aşamalı bir yapı kuruyor.

Typosquatting Artık Sadece Kullanıcı Hatası Değil: Tedarik Zinciri Riski Büyüyor

Typosquatting saldırıları artık yalnızca yanlış yazılmış alan adlarına dayanıyor gibi görünmüyor; saldırganlar güvenilir üçüncü taraf script’ler, npm paketleri ve tarayıcı uzantıları üzerinden tedarik zincirine sızıyor. Bu yöntem, ödeme sayfaları ve giriş ekranları gibi kritik web akışlarında verilerin tarayıcı içinde çalınmasına yol açabildiği için kurumsal güvenlik ekipleri açısından ciddi bir görünürlük boşluğu yaratıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

RubyGems’te Yüzlerce Zararlı Paket Tespiti Sonrası Yeni Kayıtlar Geçici Olarak Durduruldu

Öne Çıkan

Sahte Madgicx Plus ve SocialMetrics Eklentileri Meta İşletme Hesaplarını Tehdit Ediyor

Bitdefender ve Cybereason tarafından ortaya konan kampanyalar, sahte Meta Verified ve Madgicx Plus eklentileri aracılığıyla Facebook İşletme hesaplarının ele geçirilmesini hedefliyor. Kötü amaçlı eklentiler, kullanıcıların kimlik bilgilerini çalmak ve Facebook Graph API üzerinden hesap bilgilerini toplamak için tasarlanmış olup, tehdit aktörlerinin Vietnamca izler taşıdığı tespit edildi.

Microsoft Teams’teki Kritik Güvenlik Açıkları: Mesaj ve Kimlik Taklidi Riskleri Artıyor

Microsoft Teams'te tespit edilen güvenlik açıkları, mesaj içeriklerinin ve gönderen kimliklerinin fark edilmeden değiştirilmesine olanak tanıyor. Bu zafiyetler, sosyal mühendislik saldırılarını kolaylaştırırken, özellikle iOS istemcisi üzerinde orta şiddette bir taklit sorunu olarak sınıflandırıldı. Kurumsal iletişim platformlarının güvenliği için gelişmiş doğrulama yöntemleri kritik önem taşıyor.

Salt Typhoon Grubu, Kenar Ağ Cihazlarındaki Güvenlik Açıklarını Kullanarak 600 Kuruluşu Hedefledi

Salt Typhoon grubu, dünya genelinde telekomünikasyon ve kritik altyapı sektörlerindeki kenar ağ cihazlarındaki açıklardan yararlanarak 600'den fazla kuruluşu hedef aldı. Çin bağlantılı üç şirketle ilişkilendirilen grup, kalıcı erişim sağlamak için gelişmiş teknikler kullanıyor ve küresel çapta siber casusluk faaliyetleri yürütüyor.

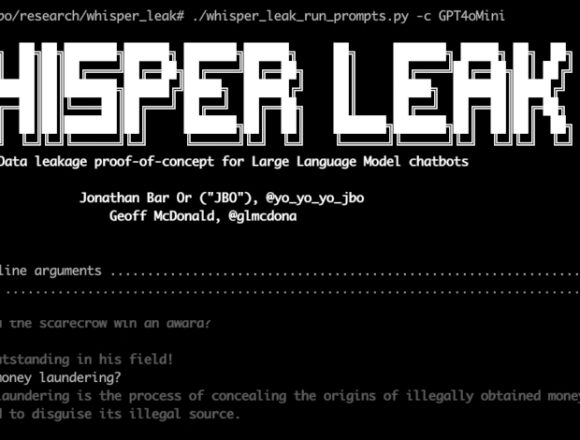

Microsoft’tan ‘Whisper Leak’ Saldırısı: Şifreli AI Trafiğinde Konu Sızıntısı Tehdidi

Microsoft, Whisper Leak adlı yeni bir yan kanal saldırısını ortaya koydu. Bu saldırı, şifreli AI sohbet trafiğinde paket boyutu ve zamanlama verilerini analiz ederek kullanıcıların sohbet konularını yüksek doğrulukla tespit edebiliyor. AI sağlayıcıları karşı önlemler alırken, uzmanlar kullanıcıların güvenilmeyen ağlarda hassas konuları tartışmaktan kaçınmasını öneriyor.

2025 Siber Güvenlik Raporu: İhlallerin Gizlenmesi, Genişleyen Saldırı Yüzeyleri ve Yapay Zeka Tehditlerinin Gerçekleri

2025 siber güvenlik raporu, ihlallerin gizlenmesindeki artış, Living Off the Land saldırılarının yaygınlaşması ve yapay zeka tehditlerine dair algı ile gerçek arasındaki farkları ortaya koyuyor. Yönetim ve operasyon ekipleri arasındaki uyumsuzluklar, siber savunmayı zorlaştırırken, saldırı yüzeyinin azaltılması ve önleyici stratejiler kritik önem taşıyor.

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

FreePBX platformunda kimlik doğrulaması atlama açığı (CVE-2025-57819) tespit edildi; bu, uzaktan kod yürütme ve veritabanı manipülasyonu riskini doğuruyor. Sangoma ve CISA tarafından doğrulanan bu kritik zafiyet, özellikle FreePBX 15, 16 ve 17 sürümlerini etkiliyor. Kullanıcıların acilen güncelleme yapması ve şüpheli aktiviteleri kontrol etmesi gerekiyor.

PassiveNeuron APT: Neursite ve NeuralExecutor ile Gelişmiş Sunucu Odaklı Siber Casusluk

Kaspersky tarafından Kasım 2024'te tespit edilen PassiveNeuron APT, Neursite ve NeuralExecutor zararlı yazılımlarıyla Latin Amerika ve Doğu Asya'daki devlet kurumlarını hedef alıyor. Grup, ele geçirilmiş dahili sunucuları C2 altyapısı olarak kullanarak yatay hareket kabiliyeti ve gelişmiş implantlarla sofistike saldırılar gerçekleştiriyor. NeuralExecutor'un GitHub gibi meşru platformları dead drop

Scattered Spider, LAPSUS$ ve ShinyHunters: Yeni Nesil Siber Suç Federasyonu

Scattered Spider, LAPSUS$ ve ShinyHunters gruplarının oluşturduğu federatif siber suç ağı, Telegram üzerinden koordineli şantaj ve fidye yazılımı saldırıları düzenliyor. DragonForce ile iş birliği içinde gelişmiş kötü amaçlı yazılımlar geliştirerek, fidye yazılımı ekosisteminde yeni bir kartelleşme modeli oluşturuyorlar.

HttpTroy Arka Kapısı: Güney Kore’deki Kimsuky Hedefli Saldırısında VPN Faturası Kılığında Yeni Tehdit

Güney Kore'de Kimsuky grubunun yeni HttpTroy arka kapısını kullandığı hedefli bir oltalama saldırısı tespit edildi. VPN faturası kılığındaki ZIP dosyasıyla yayılan bu kötü amaçlı yazılım, gelişmiş gizleme teknikleri ve dinamik API çözümleme kullanıyor. Ayrıca, Lazarus Grubu'nun Kanada'daki saldırısında Comebacker ve BLINDINGCAN RAT'larının yükseltilmiş varyantları kullanıldı.

Haftalık Siber Güvenlik Özeti: F5 İhlali, Linux Rootkitler, Pixnapping ve EtherHiding Teknikleri

Bu hafta F5 BIG-IP sistemlerine yönelik uzun süreli bir ihlal, gelişmiş Linux rootkit saldırıları ve mobil cihazlarda Pixnapping adlı yan kanal saldırısı öne çıktı. Ayrıca, Kuzey Kore destekli tehdit aktörlerinin EtherHiding tekniğiyle blockchain tabanlı kötü amaçlı yazılım dağıtımı yaptığı tespit edildi. Kritik CVE'lerin hızla yamalanması ve bulut ortamlarında otomatik güvenlik araçlarının kullanılması öneriliyor.

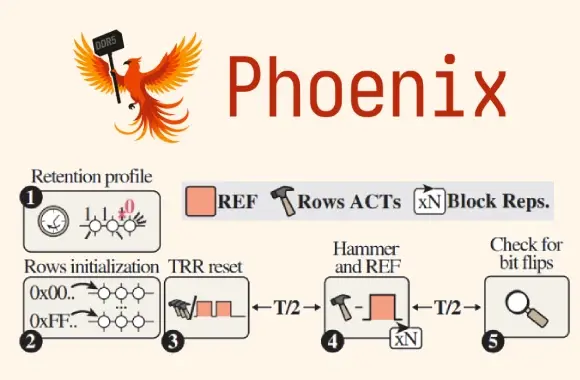

Phoenix RowHammer Saldırısı: DDR5 Bellekte Gelişmiş Koruma Mekanizmaları 109 Saniyede Aşıldı

ETH Zürich ve Google, SK Hynix DDR5 bellek çiplerinde yeni bir RowHammer saldırısı varyantı keşfetti. Phoenix kod adlı bu saldırı, gelişmiş ECC ve TRR korumalarını aşarak sadece 109 saniyede root ayrıcalığı elde edebiliyor. Araştırmacılar, yenileme hızının artırılması gibi önlemler öneriyor.

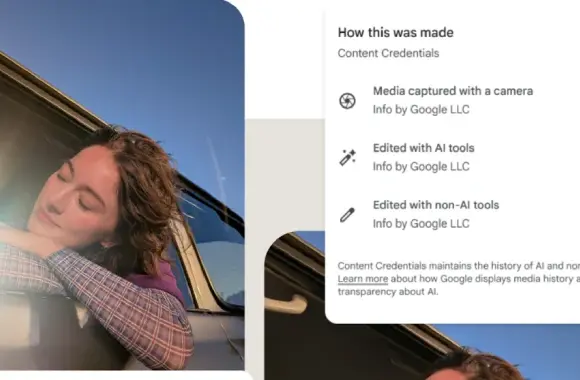

Google Pixel 10, Yapay Zeka Üretimli Medya Doğrulaması İçin C2PA Desteği Getirdi

Google Pixel 10, yapay zeka üretimli medya içeriklerinin doğrulanması için C2PA'nın İçerik Kimlik Bilgileri desteğini sundu. Tensor G5 işlemci ve Titan M2 güvenlik çipi gibi donanım destekli güvenlik özellikleriyle desteklenen bu sistem, çevrimdışı ortamda bile içeriklerin kökenini kriptografik olarak doğruluyor. Google, bu teknolojinin medya şeffaflığını artırmada önemli bir adım olduğunu belirtiyor.

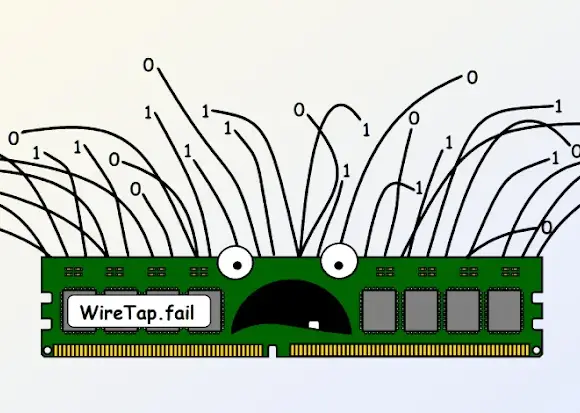

WireTap Saldırısı: Intel SGX ECDSA Anahtarının DDR4 Bellek-Bus Arayüzü Üzerinden Çıkarılması

WireTap saldırısı, DDR4 bellek-bus arayüzü üzerinden Intel SGX'in ECDSA imzalama anahtarını fiziksel olarak çıkarabiliyor. Bu yöntem, deterministik şifrelemenin zayıflıklarından faydalanarak SGX'in gizlilik korumasını aşarken, Intel saldırının fiziksel erişim gerektirdiğini ve şu an için bir CVE yayınlamayacağını belirtiyor.

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Silent Push'un analizine göre, Salt Typhoon grubuna ait 45 yeni alan adı tespit edildi. Bu alan adları, grubun 2024 saldırılarından önce de aktif olduğunu ve Çin bağlantılı UNC4841 ile teknik örtüşmeler bulunduğunu gösteriyor. Siber güvenlik uzmanlarına, ilgili DNS kayıtları ve IP isteklerinin detaylı incelenmesi tavsiye ediliyor.

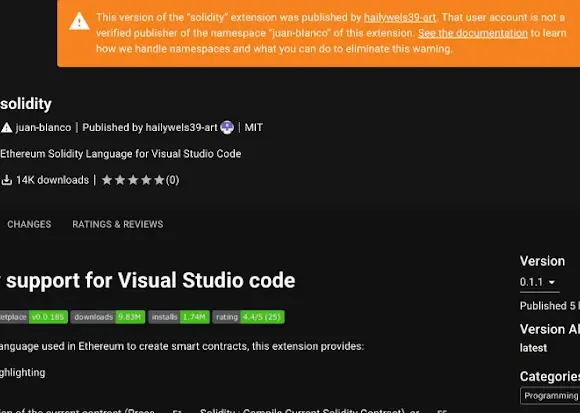

Kötü Amaçlı VSX Uzantısı “SleepyDuck” Komut Sunucusunu Ethereum ile Ayakta Tutuyor

SleepyDuck adlı kötü amaçlı VSX uzantısı, Ethereum blok zinciri üzerinden komut ve kontrol sunucusunu güncelleyerek aktif kalıyor. Uzantı, Solidity geliştiricilerini hedef alıyor ve sistem bilgilerini topluyor. Ayrıca, başka kötü amaçlı uzantılar da VS Code Marketplace'te tespit edildi. Kullanıcıların uzantıları güvenilir kaynaklardan indirmeleri öneriliyor.

Transparent Tribe, Hint Hükümetini Kimlik Avı ve Silahlandırılmış Masaüstü Kısayollarıyla Hedef Alıyor

Transparent Tribe (APT36), hem Windows hem de BOSS Linux sistemlerini hedef alan kimlik avı saldırılarıyla Hint hükümeti kurumlarına sızmaktadır. Silahlandırılmış .desktop dosyaları ve gelişmiş anti-analiz teknikleri kullanarak MeshAgent gibi uzak erişim araçlarını teslim eden grup, kimlik bilgileri ve 2FA kodlarını çalmaya yönelik kampanyalar yürütmektedir.