Son raporlara göre, Çin destekli UNC2814 tehdit grubu, GRIDTIDE adlı sofistike bir arka kapı kullanarak 42 ülkede 53 kurumsal hedefi ihlal etti. Kampanya, özellikle hükümetler ve telekomünikasyon sektörlerini hedef alırken, Google tarafından tespit edilip engellendi. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik önem taşıyor.

ATM Jackpotting Saldırıları 2020’den Bu Yana 1.900 Vakaya Ulaştı: 2025’te 20 Milyon Dolar Kayıp

Son yıllarda ATM jackpotting saldırılarında ciddi artış yaşanıyor. Fiziksel ve yazılım açıklarını hedef alan bu saldırılar, banka kartı veya müşteri hesabı bağlantısı olmadan nakit çekilmesini sağlıyor. Siber güvenlik ekipleri için kritik öneme sahip teknik detaylar ve öneriler haberimizde.

EC-Council’den ABD Yapay Zeka Güvenliği İçin 4 Yeni Rol Bazlı Sertifika

EC-Council, yapay zeka alanında iş gücü hazırlığını artırmak amacıyla dört yeni rol bazlı sertifika ve güncellenmiş bir siber liderlik programı olan Certified CISO v4’ü duyurdu. Bu girişim, yapay zeka kaynaklı güvenlik risklerinin artması ve iş gücündeki beceri açığının büyümesiyle paralel olarak ABD’nin Temmuz 2025 AI Eylem Planı hedeflerine hizmet ediyor. Sertifikalar, yapay zeka sistemlerinin g

ABD Savunma Sanayinde 8 Sıfır Gün Açığı Sızıntısı ve Rus Aracıya Satışı

ABD savunma sanayinde kritik öneme sahip sekiz sıfır gün açığı, bir çalışan tarafından Rusya bağlantılı bir aracıya kripto para karşılığında satıldı. Bu olay, ulusal güvenlik risklerini artırırken, siber saldırıların kapsamını genişletme potansiyeli taşıyor.

Cline CLI 2.3.0 Sürümünde Tedarik Zinciri Saldırısı: OpenClaw İstismarı ve Yayınlama Tokenı Ele Geçirildi

Cline CLI paketinin 2.3.0 sürümü, ele geçirilen bir npm yayınlama tokenı aracılığıyla kötü amaçlı OpenClaw yazılımını geliştirici sistemlerine yükleyecek şekilde değiştirilerek tedarik zinciri saldırısına maruz kaldı. Yaklaşık sekiz saat süren bu saldırı, dünya genelinde yaklaşık 4.000 indirme ile sınırlı kaldı ancak paket kullanıcılarının ortamlarını kontrol etmeleri ve güncellemeleri önem taşıyo

ClickFix Kampanyasıyla MIMICRAT RAT Yayılımında Yeni Taktikler

Son analizlere göre ClickFix adlı siber saldırı kampanyası, ele geçirilmiş meşru web sitelerini kullanarak MIMICRAT adlı gelişmiş bir uzaktan erişim trojanını (RAT) yaymaya devam ediyor. Kampanya, çok aşamalı PowerShell zinciri ve Lua tabanlı shellcode yükleyicisiyle antivirüs engellemelerini aşarken, hedefler arasında farklı sektörler ve coğrafyalar yer alıyor. Siber güvenlik ekipleri için bu sal

Claude Code’da 3 Kritik Güvenlik Açığı: Uzaktan Kod Çalıştırma ve API Anahtarı Sızıntısı

Yapay zeka destekli Claude Code kodlama asistanında, uzaktan kod çalıştırma ve API anahtarı sızıntısına yol açan üç önemli güvenlik açığı tespit edildi. Bu zafiyetler, özellikle güvenilmeyen projelerin açılması durumunda kötü niyetli komutların çalıştırılmasına ve hassas verilerin dışa sızmasına imkan tanıyor. Siber güvenlik profesyonelleri için bu durum, yapay zeka destekli geliştirme ortamlarınd

FileZen CVE-2026-25108 Açığı: OS Komut Enjeksiyonu ve Aktif İstismar Uyarısı

FileZen dosya transfer yazılımında kritik bir OS komut enjeksiyonu açığı (CVE-2026-25108) tespit edildi ve bu zafiyetin aktif olarak kullanıldığı doğrulandı. Etkilenen sürümler için acil güncelleme önerilirken, saldırganların web arayüzü üzerinden kullanıcı ayrıcalıklarıyla sisteme sızabildiği bildirildi. Siber güvenlik ekiplerinin saldırı zincirini anlaması ve önlem alması kritik önem taşıyor.

Roundcube Webmail’de Aktif İstismar Edilen 2 Kritik Güvenlik Açığı KEV Kataloğuna Eklendi

Roundcube webmail yazılımında tespit edilen ve aktif olarak istismar edilen iki kritik güvenlik açığı, CISA tarafından Bilinen İstismar Edilen Güvenlik Açıkları (KEV) listesine dahil edildi. Bu zafiyetler, kimlik doğrulaması yapılmış kullanıcıların uzaktan kod çalıştırmasına ve çapraz site betikleme saldırılarına olanak tanıyor. Siber güvenlik ekiplerinin, ilgili yamaları uygulayarak ve gelişmiş i

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Haberler

Kuzey Kore Kaynaklı Yeni npm Kötü Amaçlı Yazılım Kampanyasında Yapay Zeka ve RAT Kullanımı

Son analizler, Kuzey Kore destekli tehdit aktörlerinin npm paket yöneticisi üzerinden yayılan yeni bir kötü amaçlı yazılım kampanyası yürüttüğünü gösteriyor. Bu saldırıda yapay zeka destekli SDK'lar, sahte firmalar ve uzaktan erişim trojanları (RAT) kullanılarak hedef sistemlere sızılıyor. Siber güvenlik uzmanları, özellikle yazılım tedarik zinciri ve bulut ortamlarında artan risklere karşı dikkat

Linux’ta Yeni ‘Copy Fail’ Açığı: Root Yetkisi Elde Etme Riski ve Korunma Yöntemleri

Yüksek şiddette bir Linux güvenlik açığı olan CVE-2026-31431, yerel kullanıcıların sistemde root erişimi elde etmesine olanak tanıyor. Bu zafiyet, birçok büyük Linux dağıtımını etkiliyor ve özellikle kritik altyapılar ile kurumsal ortamlar için ciddi tehdit oluşturuyor. Siber güvenlik ekiplerinin, güncel yamaları uygulaması ve gelişmiş izleme sistemlerini devreye alması önem taşıyor.

LiteLLM’deki Kritik SQL Enjeksiyonu Açığı 36 Saatte Aktif Sömürüye Dönüştü

LiteLLM yazılımında tespit edilen CVE-2026-42208 kodlu yüksek şiddetli SQL enjeksiyonu açığı, yayımlanmasından sadece 36 saat içinde saldırganlar tarafından istismar edildi. Bu durum, özellikle veri tabanı güvenliği ve uygulama katmanı koruması açısından acil önlemler alınması gerektiğini gösteriyor.

Google Gemini CLI ve Cursor’daki Kritik RCE Zafiyetleri Düzeltildi

Google, Gemini CLI ve Cursor bileşenlerinde tespit edilen kritik uzaktan kod çalıştırma (RCE) açıklarını giderdi. Bu zafiyetler, saldırganların kötü amaçlı içerik yükleyerek sistemlerde yetkisiz kod çalıştırmasına imkan tanıyordu. Siber güvenlik ekipleri, ilgili yamaları hızla uygulayarak riskleri azaltmalı.

Kritik cPanel Kimlik Doğrulama Açığı Tespit Edildi — Sunucunuzu Hemen Güncelleyin

WebPros tarafından bildirilen kritik bir cPanel kimlik doğrulama açığı, desteklenen tüm cPanel ve WHM sürümlerini etkiliyor. Kullanıcıların sunucularını hemen güncellemeleri önemle tavsiye ediliyor.

Uygulamalar Arası İzin Paylaşımı: Kritik Güvenlik Riskleri ve Koruma Yöntemleri

Son analizler, uygulamalar arasında paylaşılan izinlerin ve kimlik bilgilerinin kötüye kullanılmasının siber saldırılarda artan bir risk oluşturduğunu gösteriyor. Özellikle OpenAI API anahtarları gibi hassas verilerin düz metin halinde paylaşılması, kurumları hedef alan karmaşık saldırı zincirlerine zemin hazırlıyor. Bu durum, e-posta güvenliği ve bulut güvenliği alanlarında alınacak önlemlerin ön

DeFi Saldırısı ve macOS LotL İstismarı: Modern Tedarik Zinciri Tehditleri

Son dönemde 290 milyon dolarlık DeFi saldırısı ve macOS üzerinde gerçekleşen LotL (Living off the Land) istismarı gibi karmaşık tehditler, tedarik zinciri güvenliğinin önemini bir kez daha ortaya koydu. Siber saldırganlar, doğrudan uygulamalara değil, arka plandaki sistemlere ve paketlere odaklanarak daha az fark edilen yöntemlerle veri hırsızlığı ve sistem ele geçirme gerçekleştirebiliyor.

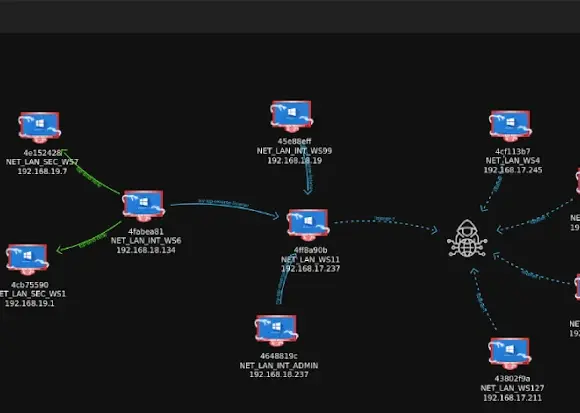

SystemBC C2 Sunucusu Üzerinden 1.570’ten Fazla Fidye Yazılımı Kurbanı Ortaya Çıktı

Yapılan son analizler, SystemBC komut ve kontrol (C2) sunucusunun, The Gentlemen fidye yazılımı operasyonuna bağlı 1.570'ten fazla kurbanı ortaya çıkardığını gösteriyor. Bu durum, özellikle kurumsal ağlarda SOCKS5 tünelleme yöntemiyle gerçekleştirilen saldırıların yaygınlığını ve karmaşıklığını gözler önüne seriyor.

SGLang’da CVE-2026-5760 Kritik Uzaktan Kod Çalıştırma Açığı ve Korunma Yöntemleri

SGLang servis sunucusunda tespit edilen CVE-2026-5760 numaralı zafiyet, zararlı GGUF model dosyaları aracılığıyla uzaktan kod çalıştırmaya olanak tanıyor. Bu yüksek riskli komut enjeksiyonu açığı, özellikle servis altyapısı kullanan kurumları hedef alıyor. Siber güvenlik ekipleri, saldırı zincirini anlamalı ve etkili önlemlerle sistemlerini korumalıdır.

Tedarik Zinciri Solucanı: npm Paketleri Üzerinden Geliştirici Tokenları Hedefleniyor

Son raporlara göre, tedarik zinciri solucanı npm paketlerini ele geçirerek geliştirici tokenlarını çalıyor. Bu saldırı, özellikle yazılım geliştirme ortamlarını ve açık kaynak ekosistemini etkiliyor. Siber güvenlik uzmanları, saldırının karmaşık yapısı nedeniyle e-posta güvenliği ve ağ segmentasyonu gibi önlemlerin önemine dikkat çekiyor.

GlassWorm v2 Zararlısı: 73 Sahte VS Code Eklentisiyle Yayılıyor

Yapılan son analizler, GlassWorm v2 adlı zararlının 73 farklı sahte Visual Studio Code eklentisi üzerinden dağıtıldığını ortaya koydu. Altı eklentinin zararlı olduğu doğrulanırken, diğerleri gizli veri toplama ve komut kontrolü için kullanılabiliyor. Siber güvenlik uzmanları, özellikle geliştirici ortamlarını hedef alan bu kampanyaya karşı dikkatli olunması gerektiğini vurguluyor.

Tek Git Push ile Kritik GitHub RCE Açığı: CVE-2026-3854 Detayları ve Korunma Yolları

CVE-2026-3854 kodlu kritik bir GitHub uzaktan kod çalıştırma (RCE) açığı keşfedildi. Bu zafiyet, push erişimi olan saldırganların hedef sistemlerde komut enjeksiyonu yapmasına imkan tanıyor. Siber güvenlik profesyonelleri için bu tür saldırılara karşı önlem almak ve sistemlerini güncel tutmak kritik önem taşıyor.

BlackCat Fidye Yazılımı Operasyonlarında Müzakereci Suçunu Kabul Etti

Florida'dan Angelo Martino, 2023 yılında BlackCat fidye yazılımı grubuna destek sağlayarak, saldırganların daha yüksek fidye taleplerinde bulunmasına yardımcı olduğunu itiraf etti. Bu gelişme, fidye yazılımı saldırılarında müzakere süreçlerinin ne kadar kritik olduğunu ve saldırı zincirindeki rollerin çeşitliliğini gözler önüne seriyor.

PhantomCore, TrueConf Güvenlik Açıklarıyla Rus Ağlarına Sızdı: 3 Kritik İstismar Adımı

Son raporlar, PhantomCore adlı tehdit aktörünün TrueConf yazılımındaki üç güvenlik açığını kullanarak Rusya merkezli ağlara sızdığını ortaya koyuyor. Bu saldırı zinciri, uzaktan komut yürütme ve ağ içi hareket kabiliyeti sağlıyor. Siber güvenlik profesyonelleri için kritik öneme sahip bu gelişme, e-posta güvenliği ve ağ segmentasyonu gibi savunma mekanizmalarının önemini bir kez daha vurguluyor.

NGate Kampanyası: HandyPay Uygulamasını Trojanlaştırarak NFC Verilerini ve PIN’leri Çalıyor

Son analizler, NGate adlı tehdit aktörünün Brezilya'da HandyPay uygulamasını hedef alan bir kampanya yürüttüğünü ortaya koyuyor. Kötü amaçlı yazılım, yapay zeka destekli kod enjeksiyonu ile NFC verilerini ve kullanıcı PIN’lerini ele geçiriyor. Siber güvenlik uzmanları, özellikle mobil ödeme sistemlerinde artan tehditlere karşı dikkatli olunması gerektiğini vurguluyor.

Mustang Panda’nın LOTUSLITE Varyantı: Hindistan ve Güney Kore’de Banka ve Politika Hedefleri

Mustang Panda grubunun yeni LOTUSLITE varyantı, Hindistan bankaları ve Güney Kore politika çevrelerini hedef alan gelişmiş bir casusluk kampanyası olarak ortaya çıktı. HTTPS üzerinden dinamik DNS tabanlı komut-kontrol altyapısı kullanan zararlı yazılım, uzaktan kabuk erişimi ve dosya yönetimi gibi yeteneklerle dikkat çekiyor. Bu saldırı, finans ve devlet sektörlerinde güvenlik önlemlerinin artırıl

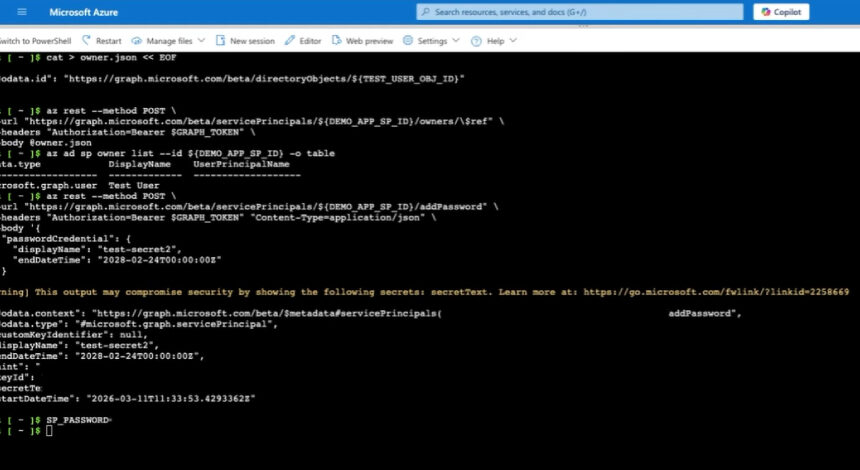

Microsoft Entra ID’deki Kritik Rol Açığı Giderildi: Hizmet Temsilcisi Ele Geçirme Riski Azaltıldı

Microsoft, Entra ID platformundaki Agent ID Administrator rolünde tespit edilen kritik bir güvenlik açığını kapattı. Bu zafiyet, saldırganların hizmet temsilcisi hesaplarını ele geçirerek kimlik yaşam döngüsü yönetimini kötüye kullanmasına olanak tanıyordu. Siber güvenlik profesyonelleri için IAM ve bulut güvenliği perspektifinden önemli bir gelişme olarak değerlendiriliyor.

ASP.NET Core’da Kritik Ayrıcalık Yükseltme Açığı: CVE-2026-40372 Detayları ve Korunma Yöntemleri

Microsoft, ASP.NET Core platformunda yüksek şiddette bir ayrıcalık yükseltme açığını giderdi. CVE-2026-40372 kodlu bu zafiyet, kriptografik doğrulama hatasından kaynaklanıyor ve özellikle anonim araştırmacılar tarafından tespit edildi. Kurumsal ve bulut tabanlı uygulama ortamlarında güvenlik risklerini artıran bu açığın teknik detayları ve savunma stratejileri haberimizde.

Windows Shell CVE-2026-32202 Açığı: Aktif İstismar ve Korunma Yöntemleri

Windows Shell’de tespit edilen CVE-2026-32202 kodlu sahtecilik açığı, Microsoft tarafından aktif olarak kullanıldığı doğrulandı. Bu zafiyet, hassas bilgilerin ele geçirilmesine yol açabilir ve özellikle kurumsal ağlarda risk oluşturuyor. Siber güvenlik ekipleri için yama uygulama ve gelişmiş izleme önerileri kritik önem taşıyor.

Kötü Amaçlı KICS Docker Görüntüleri ve VS Code Uzantılarıyla Tedarik Zinciri Saldırısı

Son analizlere göre, kötü niyetli aktörler KICS Docker görüntülerinin bazı etiketlerini ele geçirerek resmi olmayan sürümler ekledi. Bu tedarik zinciri saldırısı, özellikle konteyner tabanlı geliştirme ortamlarını ve VS Code kullanıcılarını hedef alıyor. Siber güvenlik profesyonelleri için saldırı zinciri ve savunma yöntemleri kritik önem taşıyor.

Phishing-as-a-Service (PhaaS) Platformlarında Küresel Artış: 74 Ülkede 316 Marka Hedefte

Kendi Kendini Çoğaltan Solucan, 180’den Fazla npm Paketini Hedefleyerek Kimlik Bilgilerini Çalıyor

Haftalık 2 Milyar İndirme Alan 20 Popüler npm Paketi Tedarik Zinciri Saldırısına Kurban Gitti

Siber Güvenlik Ekiplerinin Bilmesi Gereken 6 Kritik Tarayıcı Tabanlı Saldırı

Salt Typhoon Siber Casusluk Kampanyasında 45 Yeni Alan Adı Tespit Edildi

Terk Edilmiş Sogou Zhuyin Güncelleme Sunucusu Casusluk Kampanyasında Kötüye Kullanıldı

2025 Gartner Magic Quadrant Lideri SentinelOne ve Yapay Zeka Destekli Uç Nokta Güvenliği Trendleri

Yapay Zeka Destekli Villager Pen Test Aracı 11.000 PyPI İndirmesine Ulaştı, Kötüye Kullanım Endişeleri Artıyor

Amazon, Microsoft Cihaz Kodu Kimlik Doğrulaması Kullanan APT29 Su Damlacığı Kampanyasını Engelledi

CHILLYHELL ve ZynorRAT: macOS, Windows ve Linux Sistemlerinde Yeni Tehditler

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

Minecraft Global Multiplayer Kesintisi: PS5, iOS ve Android Oyuncuları Erişim Sorunu Yaşıyor

Microsoft’un Bulut Altyapısındaki Arıza Küresel Servisleri Etkiledi

Milletimizin Başı Sağ Olsun

Web Summit 2025’te Dijital Ekonomi ve Güvenlik Tartışmaları

Turkticaret.Net’ten Türkiye’de Yapay Zeka İçin Yeni Hamle: NVIDIA H100 NVL’li Sunucular Kullanıma Açıldı

Picklescan’da 3 Kritik Zafiyet: PyTorch Modellerinde Kötü Amaçlı Kod Çalıştırma Riski

İstanbul Emniyet Müdürü Selami Yıldız ile Dijital Çağda Güvenlik

Öne Çıkan

MongoDB’de Kimlik Doğrulamasız Bellek Okuma Açığı ve Korunma Yöntemleri

MongoDB sunucularında CVE-2025-14847 kodlu kritik bir zafiyet keşfedildi. Kimlik doğrulaması yapılmamış saldırganlar, zlib sıkıştırma protokolündeki tutarsızlıkları kullanarak başlatılmamış heap belleğine erişim sağlayabiliyor. Bu durum, hassas verilerin ifşasına ve ileri saldırıların tetiklenmesine zemin hazırlıyor.

Kimlik Güvenliği Kumaşı: AI ve İnsan Olmayan Kimliklerin Korunmasında Yeni Nesil Yaklaşım

Kimlik güvenliği kumaşı, insan, makine ve AI ajanları gibi tüm kimlik türlerini kapsayan, çok katmanlı ve entegre bir güvenlik mimarisidir. Geleneksel IAM çözümlerinin yetersiz kaldığı karmaşık ortamlarda, bu yapı görünürlük, risk odaklı erişim ve otomatik tehdit yanıtı sağlar. AI destekli analitikler ve açık protokollerle desteklenen kimlik güvenliği kumaşı, düzenleyici uyumluluk ve operasyonel ç

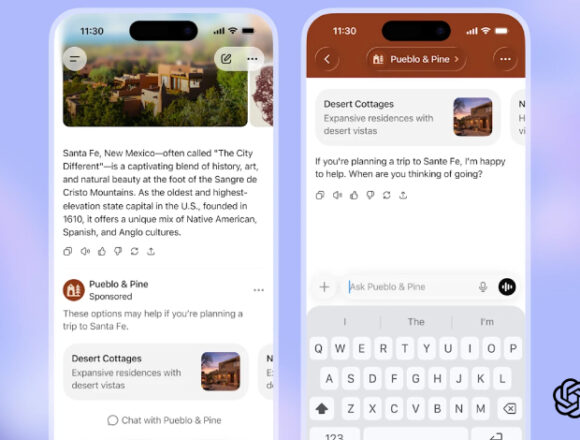

OpenAI, ABD’deki Yetişkin Kullanıcılara ChatGPT Yanıtlarında Reklam Gösterimine Başlıyor

OpenAI, ABD’de 18 yaş üstü kullanıcılar için ChatGPT sohbet yanıtlarının altında reklam testlerine başladı. Reklamlar kullanıcı verileri gizli tutularak ve kişiselleştirme seçenekleri sunularak gösterilecek. Bu adım, şirketin abonelik dışı yeni gelir modelleri arayışının bir parçası olarak değerlendiriliyor.

Tuoni C2 Çerçevesinin 2025 Emlak Sektörü Siber Saldırısındaki Kritik Rolü ve Teknik Analizi

2025 Ekim ayında gerçekleşen emlak sektörü siber saldırısında, Tuoni C2 çerçevesi bellek içi yüklemeler ve yapay zeka destekli modüler yapısıyla kritik bir rol oynadı. Saldırganlar, sosyal mühendislik yoluyla PowerShell betiklerini çalıştırmaya ikna ederek steganografi ile gizlenmiş shellcode'u hedef sistemde yürüttü. Bu olay, gelişmiş C2 altyapılarının kötü amaçlı kullanımı ve yapay zekanın saldı

StackWarp Açığı AMD SEV-SNP Korumasını Zen 1–5 İşlemcilerde Tehdit Ediyor

Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

Bulut İş Yükleri ve Altyapısını Ölçeklenebilir ve Güvenli Şekilde Yönetmenin Yolları

Bulut altyapılarının ölçeklenebilir ve güvenli yönetimi, kimlik ve erişim kontrolü arasındaki dengeyi sağlamayı gerektirir. CyberArk uzmanlarının sunduğu pratik yöntemler, çoklu bulut ortamlarında güvenliği artırırken operasyonel esnekliği korumaya odaklanır. Modern araçlar ve güncel tehdit analizleri, bulut güvenliğinde kritik öneme sahiptir.