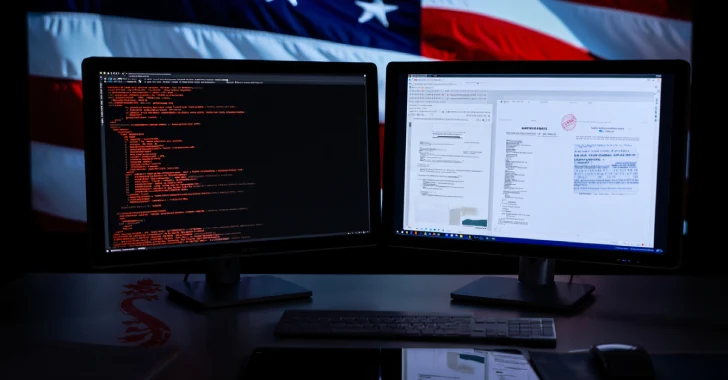

Çin bağlantılı APT41 adlı gelişmiş tehdit aktörleri, 2025 ABD-Çin ticaret müzakereleri sürecinde ABD hükümet kurumları, iş örgütleri, hukuk firmaları ve düşünce kuruluşlarını hedef alan kapsamlı oltalama kampanyaları yürütüyor. Komite raporlarına göre, saldırganlar Cumhuriyetçi Parti Milletvekili John Robert Moolenaar’ın kimliğine bürünerek, güvenilen muhataplara kötü amaçlı dosya ve bağlantılar içeren e-postalar gönderiyor.

Siber Casusluğun Teknik Yönleri

Bu saldırıların temel amacı, yazılım ve bulut tabanlı hizmetler üzerinden faaliyetlerini gizlemek ve hassas verileri çalmak. Saldırganlar, gelişmiş tekniklerle izlerini silerken, Microsoft 365 kimlik bilgilerini ele geçirmek için sahte dosya paylaşım bildirimleri kullanıyor. Ayrıca, geliştirici araçlarıyla gizli kanallar oluşturarak verileri kontrol ettikleri sunuculara aktarıyorlar. Bu yöntemler, MCP istemcisi ve AsyncRAT benzeri araçların kullanıldığı karmaşık altyapılarla destekleniyor.

Politik ve Stratejik Hedefler

Kampanyalar, ABD politika müzakerelerini etkilemek ve ticaret ile dış politika alanında Çin Komünist Partisi lehine avantaj sağlamak amacıyla tasarlanmış. Komite, bu faaliyetlerin Çin devlet destekli siber casusluk kapsamında değerlendirildiğini belirtiyor. Ayrıca, ZPMC gibi Çin devletine ait firmaların Kuzey Amerika temsilcisiymiş gibi sahte e-postalarla yürütülen oltalama girişimleri, denizcilik ekipmanları ve teknolojilerinin istismarına zemin hazırlıyor.

Resmi Tepkiler ve Güvenlik Uyarıları

Çin’in Washington Büyükelçiliği, siber saldırılarla mücadelede kararlı olduklarını belirtirken, sağlam kanıt olmadan suçlamalara karşı çıktıklarını ifade etti. Siber güvenlik uzmanları ise, saldırganların resmi olmayan kanallar üzerinden güvenilir yetkililerin kimliklerini taklit ederek geleneksel güvenlik önlemlerini aşmaya çalıştığını vurguluyor. Bu durum, siber tehditlerin karmaşıklığını ve gelişmişliğini ortaya koyuyor.