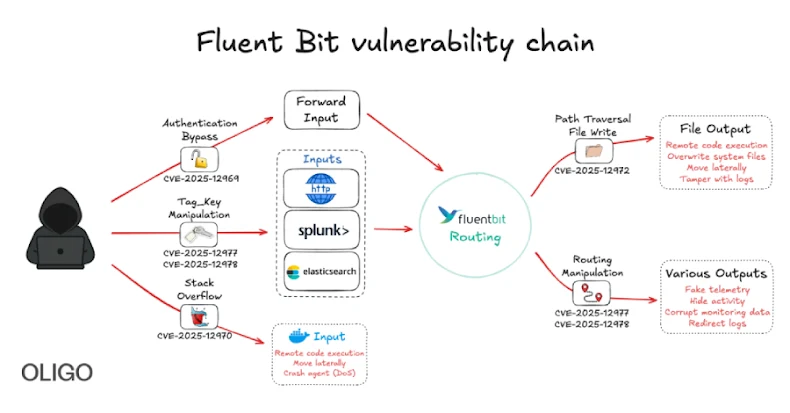

Fluent Bit, hafif ve açık kaynaklı bir telemetri aracı olarak, bulut ve konteyner tabanlı sistemlerde log toplama ve işleme görevlerinde yaygın şekilde kullanılıyor. Ancak son analizler, bu aracın çeşitli bileşenlerinde kritik güvenlik açıklarının bulunduğunu ortaya koydu. Bu açıklar, saldırganların kimlik doğrulamasını atlayarak, yol geçişi yaparak, uzaktan kod çalıştırarak ve hizmet reddi (DoS) saldırıları düzenleyerek bulut altyapılarını ele geçirmesine zemin hazırlıyor.

Özellikle Docker Metrics eklentisindeki yığın tampon taşması, in_forward eklentisinde eksik kimlik doğrulama ve etiket eşleştirme mantığındaki zafiyetler, saldırganların Fluent Bit üzerinden kötü amaçlı kod enjekte etmesine veya sahte telemetri verisi göndermesine olanak sağlıyor. Bu durum, bulut ortamlarının güvenlik durumunu ciddi şekilde tehdit ediyor.

Türkiye İçin Ne Anlama Geliyor?

Türkiye’deki kurumlar, özellikle KOBİ’ler ve kritik altyapılar, Fluent Bit gibi telemetri araçlarını giderek daha fazla kullanıyor. KVKK ve diğer veri koruma mevzuatları kapsamında, bu tür güvenlik açıkları veri sızıntısı ve hizmet kesintisi risklerini artırıyor. Örneğin, bir e-ticaret platformunda bu açıkların kullanılması durumunda, saldırganlar ödeme ve müşteri verilerini manipüle edebilir, sahte loglar oluşturarak izlerini gizleyebilir.

Bulut tabanlı hizmetlerin yaygınlaşmasıyla birlikte, bu tür zafiyetler Türkiye’deki bulut güvenliği politikalarını da doğrudan etkiliyor. Kritik altyapıların güvenliği için Fluent Bit gibi araçların güncel sürümlerinin kullanılması ve yapılandırma standartlarının sıkılaştırılması gerekiyor. Ayrıca, SOC ekiplerinin bu tür telemetri araçlarından gelen verileri dikkatle analiz etmesi ve anormal aktiviteleri tespit etmesi önem taşıyor.

Türkiye’deki siber güvenlik ekosisteminde, bu tür açıkların erken tespiti ve müdahalesi için kapsamlı log yönetimi ve EDR çözümlerinin entegrasyonu kritik hale geliyor. Örneğin, konteynerlerin rastgele SSH portları üzerinden erişim sağlanması gibi saldırı senaryoları, Fluent Bit zafiyetleriyle birleştiğinde daha karmaşık tehdit zincirleri oluşturabilir.

Sistem Yöneticileri ve SOC Ekipleri İçin Hızlı Kontrol Listesi

- Fluent Bit sürümünüzü en az 4.1.1 veya 4.0.12’ye güncelleyin.

- Dinamik etiket kullanımını sınırlandırarak etiket tabanlı yol geçişlerini engelleyin.

- /fluent-bit/etc/ dizinini ve yapılandırma dosyalarını salt okunur olarak monte edin.

- Fluent Bit servisini root olmayan kullanıcı hesaplarıyla çalıştırın.

- in_forward eklentisinde kimlik doğrulama yapılandırmasını kontrol edin ve zorunlu hale getirin.

- Docker konteyner isimlendirmelerinde aşırı uzun ve rastgele karakter kullanımını engelleyin.

- Log ve telemetri verilerini EDR ve SIEM sistemleriyle entegre ederek anormal aktiviteleri izleyin.

- Firewall kuralları ile Fluent Bit örneklerine dışarıdan erişimi sınırlandırın.

Teknik Özet

- Kullanılan zararlılar/araçlar: Uzaktan kod çalıştırma, yol geçişi, yığın tampon taşması ve kimlik doğrulama atlama teknikleri.

- Hedef sektörler/ bölgeler: Bulut hizmet sağlayıcıları, Kubernetes altyapıları, kurumsal ve kritik altyapılar, Türkiye dahil global ölçekte.

- Kullanılan zafiyetler: CVE-2025-12972 (yol geçişi), CVE-2025-12970 (yığın tampon taşması), CVE-2025-12978 (etiket taklidi), CVE-2025-12977 (etiket doğrulama hatası), CVE-2025-12969 (eksik kimlik doğrulama). [CVE-2025-12972], [CVE-2025-12970], [CVE-2025-12978], [CVE-2025-12977], [CVE-2025-12969]

- Saldırı zinciri: 1) Saldırganın Fluent Bit örneğine ağ erişimi sağlaması, 2) kimlik doğrulama atlama veya yol geçişi gibi zafiyetleri kullanarak kötü amaçlı kod veya sahte telemetri enjekte etmesi, 3) bulut ve Kubernetes altyapısında yetki yükseltme ve veri manipülasyonu.

- Önerilen savunma: Güncel Fluent Bit sürümlerine geçiş, yapılandırma dosyalarının salt okunur hale getirilmesi, kimlik doğrulama zorunluluğu, dinamik etiket kullanımının sınırlandırılması ve kapsamlı log izleme.

Bu gelişmeler, bulut güvenliği ve e-posta güvenliği gibi alanlarda alınacak önlemlerle desteklenmeli; fidye yazılımı saldırılarına karşı da çok katmanlı savunma stratejileri oluşturulmalıdır.