Cursor, Visual Studio Code tabanlı yapay zeka destekli bir kod editörü olarak geliştiricilere kod inceleme ve düzenleme imkanı sunuyor. Ancak Workspace Trust özelliğinin varsayılan olarak kapalı gelmesi, kötü amaçlı hazırlanmış depoların açılması durumunda otomatik ve sessiz kod çalıştırılmasına olanak tanıyan kritik bir güvenlik açığını beraberinde getiriyor.

Workspace Trust ve Otomatik Kod Çalıştırma Riski

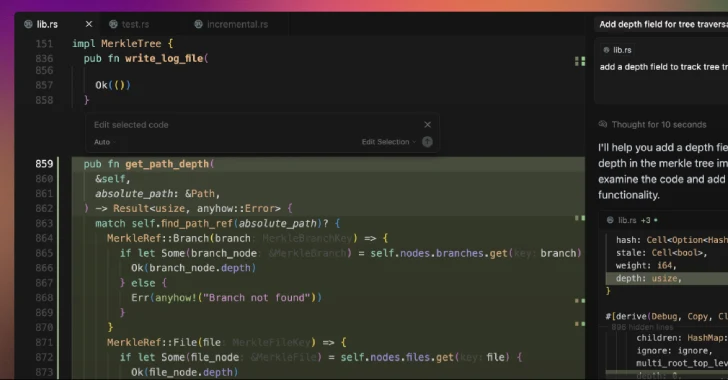

Oasis Security’nin analizine göre, Cursor’da runOptions.runOn: ‘folderOpen’ ile yapılandırılmış görevler, Workspace Trust kapalıyken bir klasör açılır açılmaz tetikleniyor. Bu durum, saldırganların .vscode/tasks.json dosyasına gizli otomatik çalıştırma talimatları ekleyerek, kullanıcının bağlamında zararlı kodların sessizce çalıştırılmasına imkan sağlıyor. Böylece, tedarik zinciri saldırıları kapsamında hassas verilerin sızdırılması, dosya manipülasyonu veya sistem genelinde ihlaller gerçekleşebiliyor.

Prompt Enjeksiyonları ve Yapay Zeka Modellerindeki Tehditler

Cursor’daki bu açık, Claude Code, Cline, K2 Think ve Windsurf gibi yapay zeka destekli kodlama ajanlarında ortaya çıkan prompt enjeksiyonları ve jailbreak saldırılarıyla paralel bir tehdidi temsil ediyor. Checkmarx tarafından yayımlanan raporda, Anthropic’in Claude Code modelinde otomatik güvenlik incelemelerinin kötü niyetli yorumlar aracılığıyla yanıltılabileceği ve güvenlik açıklarının gözden kaçabileceği belirtiliyor. Ayrıca, yapay zekanın test vakaları oluşturup çalıştırması, uygun sandboxlama yapılmadığında üretim veritabanlarına yönelik zararlı işlemlere yol açabiliyor.

Ek Güvenlik Açıkları ve Öneriler

Claude Code IDE uzantılarında WebSocket kimlik doğrulama atlatma, Postgres MCP sunucusunda SQL enjeksiyonu, Microsoft NLWeb’de yol geçişi ve Lovable ile Base44 gibi platformlarda yetkilendirme ve veri sızıntısı açıkları gibi çok sayıda kritik zafiyet tespit edildi. Ollama Desktop uygulamasında ise eksik çapraz kaynak kontrolleri nedeniyle saldırganların uygulama ayarlarını değiştirmesi mümkün hale geliyor.

Uzmanlar, Cursor kullanıcılarının Workspace Trust özelliğini etkinleştirmelerini, güvenilmeyen depoları farklı editörlerde açmalarını ve kodları çalıştırmadan önce dikkatle incelemelerini tavsiye ediyor. Ayrıca, yapay zeka destekli geliştirme araçlarında klasik güvenlik önlemlerinin ihmal edilmemesi gerektiği vurgulanıyor.