Fransız siber güvenlik firması Intrinsec’in raporuna göre, Ukrayna merkezli otonom sistem FDN3 (AS211736), SSL VPN ve RDP cihazlarına yönelik büyük ölçekli kaba kuvvet saldırılarının kaynağı olarak tespit edildi. FDN3, VAIZ-AS (AS61432) ve ERISHENNYA-ASN (AS210950) gibi diğer Ukraynalı ağlar ile Seyşeller merkezli TK-NET (AS210848) otonom sistemiyle birlikte daha geniş bir kötüye kullanım altyapısının parçası olarak faaliyet gösteriyor.

Bulletproof Hosting ve Altyapı Paylaşımı

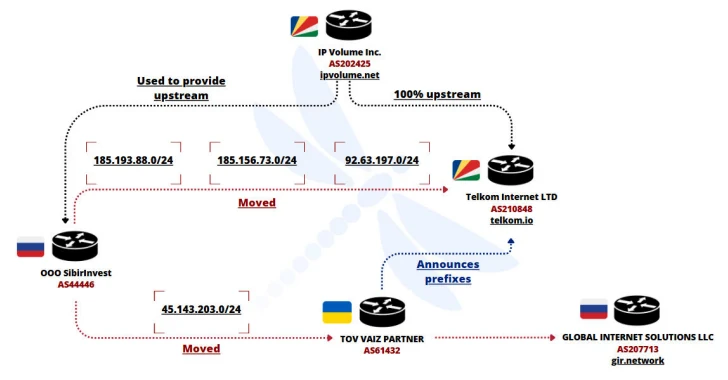

Bu otonom sistemler, Ağustos 2021’de tahsis edilen IPv4 ön eklerini sık sık değiş tokuş ederek kara liste engellemelerinden kaçınıyor. AS61432 ve AS210950, Global Internet Solutions LLC, Verasel, IP Volume Inc. gibi kabuk şirketler tarafından yönetilen bulletproof hosting ağlarıyla bağlantılı. Ayrıca, bu ağlar spam dağıtımı, ağ saldırıları ve kötü amaçlı yazılım komut ve kontrol sunucuları için kullanılıyor.

Kaba Kuvvet Saldırıları ve Fidye Yazılımı Tehditleri

Intrinsec, FDN3 tarafından duyurulan bazı IPv4 ön eklerinin, Temmuz 2025’te rekor seviyeye ulaşan kaba kuvvet ve parola deneme saldırılarına kaynaklık ettiğini belirtiyor. Bu saldırılar, Black Basta, GLOBAL GROUP ve RansomHub gibi fidye yazılımı hizmeti gruplarının kurumsal ağlara ilk erişim vektörü olarak benimsediği teknikler arasında yer alıyor. Saldırıların süresi üç güne kadar uzayabiliyor.

Offshore Hizmet Sağlayıcılar ve Anonimlik

Araştırma, Seyşeller merkezli IP Volume Inc. gibi offshore İnternet Servis Sağlayıcılarının, eşleşme anlaşmaları ve ön ek barındırma yoluyla küçük bulletproof ağları desteklediğini ortaya koyuyor. Bu yapıların sahiplerine anonimlik sağlanması, kötü niyetli faaliyetlerin doğrudan izlenmesini zorlaştırıyor. Ayrıca, Recorded Future’un Avrupa Birliği yaptırımları sonrası altyapı yeniden markalanmaları ve operasyonel süreklilik konusundaki bulguları da benzer örnekler sunuyor.

PolarEdge Botnet ve Proxy Yönetimi

Aynı dönemde, Censys tarafından keşfedilen PolarEdge botnet ile ilişkili connect-back proxy yönetim sistemi, ters bağlantı proxy geçidi olarak işlev gören RPX sunucusu üzerinden proxy düğümlerini yönetiyor. Kıdemli güvenlik araştırmacısı Mark Ellzey, bu sistemin botnet yönetim araçlarından biri olabileceğini veya botnetin farklı röleler arasında geçiş yapmasını sağlayan bir hizmet olabileceğini ifade ediyor.