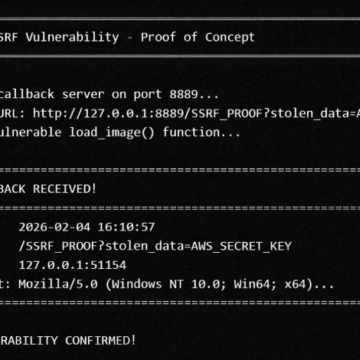

LMDeploy yazılımındaki CVE-2026-33626 kodlu Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, tespit edilmesinden sadece 13 saat sonra aktif olarak kötüye kullanıldı. Bu zafiyet, özellikle sunucu altyapılarına erişim sağlamak isteyen saldırganlar için kritik risk oluşturuyor. Siber güvenlik ekiplerinin hızlı müdahalesi ve kapsamlı izleme araçları kullanması önem taşıyor.

Etiket: IAM

ASP.NET Core’da Kritik Ayrıcalık Yükseltme Açığı: CVE-2026-40372 Detayları ve Korunma Yöntemleri

Microsoft, ASP.NET Core platformunda yüksek şiddette bir ayrıcalık yükseltme açığını giderdi. CVE-2026-40372 kodlu bu zafiyet, kriptografik doğrulama hatasından kaynaklanıyor ve özellikle anonim araştırmacılar tarafından tespit edildi. Kurumsal ve bulut tabanlı uygulama ortamlarında güvenlik risklerini artıran bu açığın teknik detayları ve savunma stratejileri haberimizde.

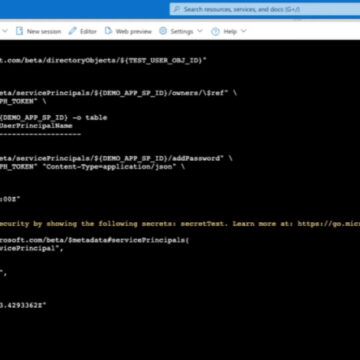

Microsoft Entra ID’deki Kritik Rol Açığı Giderildi: Hizmet Temsilcisi Ele Geçirme Riski Azaltıldı

Microsoft, Entra ID platformundaki Agent ID Administrator rolünde tespit edilen kritik bir güvenlik açığını kapattı. Bu zafiyet, saldırganların hizmet temsilcisi hesaplarını ele geçirerek kimlik yaşam döngüsü yönetimini kötüye kullanmasına olanak tanıyordu. Siber güvenlik profesyonelleri için IAM ve bulut güvenliği perspektifinden önemli bir gelişme olarak değerlendiriliyor.

Yapay Zeka Ajanlarında Yetki Boşlukları ve Kurumsal Güvenlik Riskleri

Yapay zeka ajanlarının kurumsal ortamlarda yetki devri nedeniyle ortaya çıkan güvenlik boşlukları, siber saldırganlar için yeni fırsatlar yaratıyor. Bu durum, özellikle IAM ve Zero Trust mimarilerinde dikkatle ele alınmalı. Sürekli gözlemlenebilirlik ve gelişmiş karar motorları, bu risklerin azaltılmasında kritik rol oynuyor.

GitHub Deposu Sızıntısı: Checkmarx Verileri Karanlık Web’de Paylaşıldı

Checkmarx'in GitHub deposuna yönelik 23 Mart 2026 tarihli tedarik zinciri saldırısı sonrası, kritik kaynak kodları ve yapılandırma dosyalarının karanlık web üzerinde yayıldığı doğrulandı. Bu durum, yazılım geliştirme süreçlerinde tedarik zinciri güvenliğinin önemini bir kez daha ortaya koyuyor.

Çin Destekli GopherWhisper Grubu, Moğolistan Hükümet Sistemlerine Go Tabanlı Backdoorlarla Sızdı

GopherWhisper adlı Çin bağlantılı tehdit aktörü, Moğolistan hükümetine ait sistemlere Go dilinde geliştirilen backdoor araçlarıyla sızdı. Saldırıda, enjekte ediciler ve yükleyiciler aracılığıyla çeşitli kötü amaçlı yazılımlar dağıtıldı. Bu kampanya, özellikle devlet kurumlarını hedef alması ve kullanılan gelişmiş teknikler nedeniyle kritik önem taşıyor.

CISA, Kritik Yetkilendirme Açığını İçeren 4 Yeni KEV Zafiyetini Duyurdu

CISA, kritik yetkilendirme eksikliği içeren CVE-2024-57726 da dahil olmak üzere dört yeni istismar edilen zafiyeti KEV listesine ekledi. Bu açıklar, özellikle kurumsal sistemler ve kamu altyapıları için ciddi riskler barındırıyor. Mayıs 2026 tarihine kadar güncellemelerin uygulanması öneriliyor.

Ön Yetkilendirme Zincirleri ve Android Rootkitleri: Güncel Siber Tehditler ve Korunma Yöntemleri

Son dönemde ortaya çıkan ön yetkilendirme zincirleri, Android rootkitleri ve AWS CloudTrail kaçışı gibi tehditler, özellikle kurumsal ve bulut ortamlarını hedef alıyor. Bu gelişmeler, karmaşık saldırı zincirleri ve eski yazılım açıklarının zincirlenmesiyle gerçekleşiyor. Siber güvenlik profesyonelleri için kritik önlemler ve teknik detaylar haberimizde.

766 Next.js Sunucusunda CVE-2025-55182 Zafiyetiyle İhlal ve Kimlik Bilgisi Hırsızlığı

Son analizlere göre, CVE-2025-55182 güvenlik açığını kullanan saldırganlar, dünya genelinde 766 Next.js sunucusuna sızarak kritik kimlik bilgilerini ele geçirdi. Bu ihlal, web uygulama güvenliği ve kimlik yönetimi alanlarında önemli riskler oluşturuyor. Siber güvenlik uzmanları, ilgili yamaların uygulanması ve kapsamlı olay müdahale süreçlerinin devreye alınmasını öneriyor.

Citrix NetScaler’de Kimlik Doğrulamasız Kritik Açık: 2 Yeni CVE Yayınlandı

Citrix NetScaler ürünlerinde kimlik doğrulaması olmadan veri sızıntısına yol açabilen kritik güvenlik açıkları tespit edildi. CVE-2026-3055 ve CVE-2026-4368 kodlu zafiyetler, özellikle kurumsal ağ altyapılarını hedef alıyor ve acilen yamalanması gerekiyor. Bu açıklar, bellek taşması ve yarış durumu gibi teknik sorunlar içeriyor, dolayısıyla siber güvenlik ekiplerinin hızlı müdahalesi önem taşıyor.