F5, ulus devlet destekli bir hacker grubunun BIG-IP ürün geliştirme ortamına uzun süreli erişim sağladığını ve kaynak kodunun bir kısmını ele geçirdiğini açıkladı. ABD CISA, federal kurumlara yönelik acil bir direktif yayınlayarak F5 ürünlerinin güncellenmesini ve güvenlik önlemlerinin artırılmasını zorunlu kıldı. Saldırganların Çin bağlantılı UNC5221 grubuna ait BRICKSTORM kötü amaçlı yazılımını kullandığı ve henüz yamalanmamış zafiyetlerin sömürülme riski bulunduğu vurgulanıyor.

Kategori: Tehdit İstihbaratı

Hackerlar, Enfekte WordPress Siteleri Üzerinden Blockchain Akıllı Sözleşmeleriyle Kötü Amaçlı Yazılım Dağıtıyor

UNC5142 adlı tehdit aktörü, enfekte WordPress siteleri üzerinden blockchain akıllı sözleşmelerini kullanarak Windows ve macOS sistemlerini hedef alan stealer kötü amaçlı yazılımlarını yayıyor. Çok aşamalı JavaScript indiricisi CLEARSHORT ve ClickFix sosyal mühendislik taktiğiyle desteklenen bu saldırılar, blockchain tabanlı mimariler sayesinde yüksek çeviklik ve engellemeye karşı direnç sağlıyor.

Çinli Jewelbug Grubu, Rus BT Altyapısına Aylarca Gizlice Sızdı

Symantec tarafından Jewelbug olarak takip edilen Çinli tehdit grubu, 2025 başından itibaren Rus BT altyapısına sessizce sızdı. Grup, tedarik zinciri saldırıları ve gelişmiş arka kapılar kullanarak hem Windows hem Linux sistemlerini hedef aldı. Microsoft Graph API ve bulut hizmetleri üzerinden yürütülen saldırılar, izlerin gizlenmesini ve uzun süreli kalıcılığı sağlıyor.

ThreatsDay Bülteni: MS Teams Saldırıları, Kuzey Kore Kripto Soygunları ve Apple Siri Soruşturması

ThreatsDay bülteni, Microsoft Teams'in kötüye kullanımı, Kuzey Kore'nin 2 milyar dolarlık kripto hırsızlıkları ve Apple Siri ses kayıtları soruşturması gibi önemli siber güvenlik gelişmelerini ele alıyor. Ayrıca, AB'nin Chat Control düzenlemesine karşı teknoloji şirketlerinin tepkisi ve kritik güvenlik açıkları da raporda yer alıyor.

Storm-2603 Grubu Velociraptor Aracını LockBit Fidye Yazılımı Operasyonlarında Kötüye Kullanıyor

Storm-2603 tehdit aktörleri, Velociraptor DFIR aracının eski sürümünü kullanarak LockBit ve diğer fidye yazılımlarını dağıtıyor. SharePoint zafiyetleri ve CVE-2025-6264 açığını istismar eden grup, gelişmiş yatay hareketlilik ve savunma atlatma teknikleriyle dikkat çekiyor. Araştırmalar, grubun Çin devlet destekli aktörlerle bağlantılı olabileceğini ve profesyonel, organize bir yapıya sahip olduğunu gösteriyor.

Farkındalıktan Proaktif Tehdit Avcılığına: Güvenlik Hazırlığını Güçlendirmek

Güvenlik Farkındalık Ayı, dijital güvenlik bilincini artırsa da, tek başına siber tehditlere karşı yeterli değildir. Proaktif tehdit avcılığı, zayıf noktaları erken tespit ederek ve Sürekli Tehdit Maruziyeti Yönetimi (CTEM) ile desteklenerek, organizasyonların güvenlik hazırlığını güçlendirir. Bu yaklaşım, farkındalığı kalıcı koruma ve kanıtlanabilir aksiyonlarla tamamlar.

Cavalry Werewolf Grubu Rus Kurumlarına FoalShell ve StallionRAT ile Saldırı Düzenliyor

BI.ZONE tarafından takip edilen Cavalry Werewolf grubu, Rus devlet kurumları ve stratejik sektörlerde faaliyet gösteren şirketlere yönelik FoalShell ve StallionRAT adlı gelişmiş ters erişim araçlarıyla saldırılar düzenliyor. Grup, Kırgız hükümeti çalışanlarını taklit eden oltalama e-postalarıyla ilk erişimi sağlıyor ve saldırılarını sürekli olarak genişletiyor. Siber güvenlik uzmanları, bu tehdit aktörünün kullandığı araçlar hakkında güncel bilgi edinmenin kritik olduğunu vurguluyor.

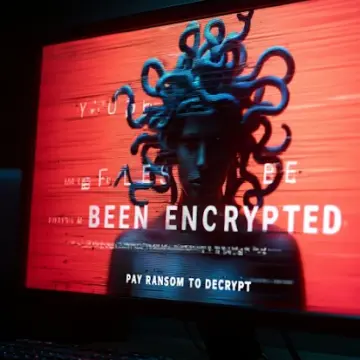

Microsoft, Medusa Fidye Yazılımı Kullanan GoAnywhere Açığını Storm-1175 Grubuna Bağladı

Microsoft, GoAnywhere MFT platformundaki kritik CVE-2025-10035 açığını Storm-1175 grubunun Medusa fidye yazılımı dağıtımında kullandığını doğruladı. Kimlik doğrulama gerektirmeyen bu deseralizasyon hatası, uzak kod yürütmeye ve sistemde kalıcı erişime imkan tanıyor. Saldırganlar, RMM araçları ve Cloudflare tüneli üzerinden komut kontrolü yaparak veri sızdırma ve fidye yazılımı dağıtımı gerçekleştiriyor.

Detour Dog, Strela Stealer İçin DNS Tabanlı Kötü Amaçlı Yazılım Altyapısı İşletirken Yakalandı

Detour Dog adlı tehdit aktörü, Strela Stealer bilgi hırsızını dağıtmak için DNS tabanlı bir komut ve kontrol altyapısı kurdu. Bu altyapı, ele geçirilmiş WordPress siteleri üzerinden DNS TXT kayıtları aracılığıyla komutlar alıyor ve StarFish adlı ters kabuk arka kapıyı kullanıyor. Infoblox ve Shadowserver Foundation iş birliğiyle yapılan operasyonlarla bazı C2 domainleri etkisiz hale getirildi.

Confucius Grubu Pakistan’da WooperStealer ve Anondoor Zararlılarıyla Hedefte

Confucius hacker grubu, Pakistan'da WooperStealer ve Python tabanlı Anondoor zararlılarıyla kritik hedeflere saldırılarını sürdürüyor. DLL yan yükleme ve .LNK dosyaları gibi gelişmiş tekniklerle gizlilik ve kalıcılık sağlanıyor. Grup, teknik esnekliği ve karmaşık gizleme yöntemleriyle tespit edilmekten kaçınıyor.