Son analizlerde, Apple App Store'da kripto para kullanıcılarının seed ifadelerini hedef alan 26 sahte cüzdan uygulaması tespit edildi. Bu uygulamalar, meşru cüzdanların trojanlı sürümlerini dağıtarak kullanıcıların varlıklarını riske atıyor. Siber güvenlik profesyonelleri ve kullanıcılar için bu tür phishing saldırılarına karşı dikkatli olmak kritik önem taşıyor.

Yazar: Cybernews.TR (Cybernews TR)

Yapay Zeka Ajanlarında Yetki Boşlukları ve Kurumsal Güvenlik Riskleri

Yapay zeka ajanlarının kurumsal ortamlarda yetki devri nedeniyle ortaya çıkan güvenlik boşlukları, siber saldırganlar için yeni fırsatlar yaratıyor. Bu durum, özellikle IAM ve Zero Trust mimarilerinde dikkatle ele alınmalı. Sürekli gözlemlenebilirlik ve gelişmiş karar motorları, bu risklerin azaltılmasında kritik rol oynuyor.

Çin Destekli Silk Typhoon Grubunun ABD’ye İadesi ve COVID Araştırmalarına Yönelik Siber Saldırılar

Çin devlet destekli Silk Typhoon tehdit grubuna bağlı bir hacker, ABD kurumlarına yönelik COVID-19 araştırmalarını hedef alan siber saldırılar nedeniyle İtalya'da tutuklanarak ABD'ye iade edildi. Saldırılar, devlet kurumları ve sağlık sektöründe kritik bilgi sızıntılarına yol açma riski taşıyor. Bu gelişme, gelişmiş tehdit aktörlerine karşı uluslararası iş birliği ve güçlü siber savunma önlemlerin

Kötü Amaçlı KICS Docker Görüntüleri ve VS Code Uzantılarıyla Tedarik Zinciri Saldırısı

Son analizlere göre, kötü niyetli aktörler KICS Docker görüntülerinin bazı etiketlerini ele geçirerek resmi olmayan sürümler ekledi. Bu tedarik zinciri saldırısı, özellikle konteyner tabanlı geliştirme ortamlarını ve VS Code kullanıcılarını hedef alıyor. Siber güvenlik profesyonelleri için saldırı zinciri ve savunma yöntemleri kritik önem taşıyor.

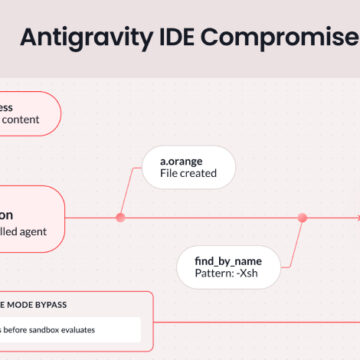

Google, Antigravity IDE’de Kritik Prompt Injection Açığını Giderdi

Google, Antigravity IDE’de yer alan ve kod yürütmeye olanak tanıyan kritik bir prompt injection açığını düzeltti. Bu zafiyet, yetersiz girdi temizleme nedeniyle yerel dosya arama aracı find_by_name ile birleşerek programın koruma mekanizmasını aşabiliyordu. Siber güvenlik uzmanları için bu tür açıklar, özellikle geliştirme ortamlarında güvenlik önlemlerinin artırılması gerektiğini gösteriyor.

Üçüncü Taraf Risklerini Yönetmek İçin 5 Kritik Adım

Son raporlar, üçüncü taraf tedarik zincirindeki güvenlik açıklarının kurumların siber savunmasında en büyük zafiyet olduğunu ortaya koyuyor. Özellikle finans, sağlık ve teknoloji sektörlerinde faaliyet gösteren şirketler, bu risklere karşı kapsamlı önlemler almak zorunda. Bu haber, üçüncü taraf risklerinin teknik detaylarını ve etkili savunma stratejilerini ele alıyor.

Bu Hafta Siber Güvenlikte Öne Çıkan 4 Kritik Tehdit ve İstismar Yöntemi

Son raporlara göre, Axios hack saldırısı, Chrome tarayıcısındaki kritik 0-gün açığı, Fortinet cihazlarındaki sömürü ve Paragon casus yazılımı gibi gelişmeler, farklı sektörlerde geniş çaplı riskler oluşturuyor. Bu tehditler, özellikle kurumsal ağlar ve kritik altyapılar için ciddi güvenlik açıkları barındırıyor. Siber güvenlik uzmanlarının, güncel saldırı zincirlerini ve savunma yöntemlerini yakın

Ön Yetkilendirme Zincirleri ve Android Rootkitleri: Güncel Siber Tehditler ve Korunma Yöntemleri

Son dönemde ortaya çıkan ön yetkilendirme zincirleri, Android rootkitleri ve AWS CloudTrail kaçışı gibi tehditler, özellikle kurumsal ve bulut ortamlarını hedef alıyor. Bu gelişmeler, karmaşık saldırı zincirleri ve eski yazılım açıklarının zincirlenmesiyle gerçekleşiyor. Siber güvenlik profesyonelleri için kritik önlemler ve teknik detaylar haberimizde.

ISO Tuzaklarıyla Yaygınlaşan RAT ve Kripto Madencisi Operasyonları: Teknik Detaylar ve Korunma Yolları

Son dönemde siber saldırganlar, ISO dosyaları içindeki tuzaklarla uzaktan erişim trojanları (RAT) ve kripto madencilerini yayarak hem sistemleri ele geçiriyor hem de finansal kazanç sağlıyor. Bu kampanya, özellikle kurumsal ve bireysel kullanıcıları hedef alıyor ve karmaşık saldırı zinciri ile dikkat çekiyor. Siber güvenlik profesyonelleri için kritik öneme sahip teknik detaylar ve savunma önerile

Yeni SparkCat Varyantı iOS ve Android Kripto Cüzdanlarını Hedefliyor

Son analizler, SparkCat adlı kötü amaçlı yazılımın yeni bir varyantının iOS ve Android platformlarında kripto cüzdan kurtarma ifadelerini çalmak için kurumsal mesajlaşma ve yemek teslimat uygulamalarına gizlendiğini ortaya koyuyor. Bu gelişme, mobil kullanıcıların dijital varlıklarını koruma ihtiyacını artırıyor ve özellikle finansal teknoloji sektöründe güvenlik önlemlerinin güçlendirilmesini ger