Son analizler, uygulamalar arasında paylaşılan izinlerin ve kimlik bilgilerinin kötüye kullanılmasının siber saldırılarda artan bir risk oluşturduğunu gösteriyor. Özellikle OpenAI API anahtarları gibi hassas verilerin düz metin halinde paylaşılması, kurumları hedef alan karmaşık saldırı zincirlerine zemin hazırlıyor. Bu durum, e-posta güvenliği ve bulut güvenliği alanlarında alınacak önlemlerin ön

Yazar: Cybernews.TR (Cybernews TR)

BlackCat Fidye Yazılımı Operasyonlarında Müzakereci Suçunu Kabul Etti

Florida'dan Angelo Martino, 2023 yılında BlackCat fidye yazılımı grubuna destek sağlayarak, saldırganların daha yüksek fidye taleplerinde bulunmasına yardımcı olduğunu itiraf etti. Bu gelişme, fidye yazılımı saldırılarında müzakere süreçlerinin ne kadar kritik olduğunu ve saldırı zincirindeki rollerin çeşitliliğini gözler önüne seriyor.

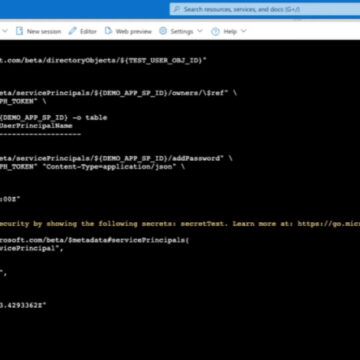

Microsoft Entra ID’deki Kritik Rol Açığı Giderildi: Hizmet Temsilcisi Ele Geçirme Riski Azaltıldı

Microsoft, Entra ID platformundaki Agent ID Administrator rolünde tespit edilen kritik bir güvenlik açığını kapattı. Bu zafiyet, saldırganların hizmet temsilcisi hesaplarını ele geçirerek kimlik yaşam döngüsü yönetimini kötüye kullanmasına olanak tanıyordu. Siber güvenlik profesyonelleri için IAM ve bulut güvenliği perspektifinden önemli bir gelişme olarak değerlendiriliyor.

Microsoft Graph API Üzerinden Güney Asya’da Linux GoGra Arka Kapısı Aktif

Son analizlere göre, Güney Asya'da Linux tabanlı GoGra arka kapısı, Microsoft Graph API ve Outlook posta kutularını kullanarak gizli bir komut ve kontrol kanalı oluşturuyor. Bu yöntem, geleneksel ağ savunmalarını aşmak için e-posta güvenliği ve bulut altyapılarını hedef alıyor. Siber güvenlik uzmanları, bu gelişmiş saldırı zincirine karşı EDR ve ağ segmentasyonu gibi önlemlerin önemine dikkat çeki

Mustang Panda’nın LOTUSLITE Varyantı: Hindistan ve Güney Kore’de Banka ve Politika Hedefleri

Mustang Panda grubunun yeni LOTUSLITE varyantı, Hindistan bankaları ve Güney Kore politika çevrelerini hedef alan gelişmiş bir casusluk kampanyası olarak ortaya çıktı. HTTPS üzerinden dinamik DNS tabanlı komut-kontrol altyapısı kullanan zararlı yazılım, uzaktan kabuk erişimi ve dosya yönetimi gibi yeteneklerle dikkat çekiyor. Bu saldırı, finans ve devlet sektörlerinde güvenlik önlemlerinin artırıl

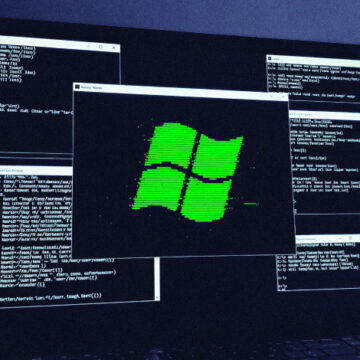

Windows Shell CVE-2026-32202 Açığı: Aktif İstismar ve Korunma Yöntemleri

Windows Shell’de tespit edilen CVE-2026-32202 kodlu sahtecilik açığı, Microsoft tarafından aktif olarak kullanıldığı doğrulandı. Bu zafiyet, hassas bilgilerin ele geçirilmesine yol açabilir ve özellikle kurumsal ağlarda risk oluşturuyor. Siber güvenlik ekipleri için yama uygulama ve gelişmiş izleme önerileri kritik önem taşıyor.

BRIDGE:BREAK Güvenlik Açıkları 20.000 Seri-IP Dönüştürücüsünü Tehdit Ediyor

Son analizler, BRIDGE:BREAK olarak adlandırılan bir dizi güvenlik açığının yaklaşık 20.000 Lantronix ve Silex marka Seri-IP dönüştürücüsünü etkilediğini ortaya koydu. Bu zafiyetler, kritik endüstriyel ve kurumsal ağ altyapılarında ciddi riskler oluşturuyor. Siber güvenlik uzmanlarının, ilgili cihazlarda hızlıca önlem alması önem taşıyor.

LiteLLM SQL Enjeksiyon Zafiyeti CVE-2026-42208 Hızla İstismar Edildi

LiteLLM’de tespit edilen yüksek riskli SQL enjeksiyon zafiyeti CVE-2026-42208, açıklanmasından sadece 36 saat içinde aktif saldırılarda kullanıldı. Özellikle veri tabanı odaklı uygulamalar ve SaaS platformları hedef alınırken, saldırganlar kritik verileri değiştirebilme imkânı buldu. Siber güvenlik ekipleri için hızlı müdahale ve kapsamlı log analizi kritik önem taşıyor.

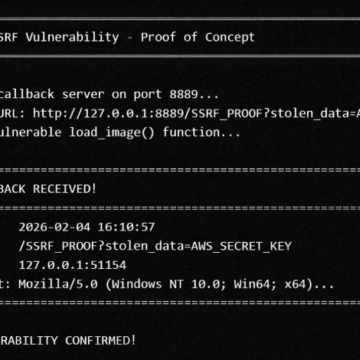

LMDeploy Sunucu Tarafı İstek Sahteciliği Açığı 13 Saatte Aktif İstismara Uğradı

LMDeploy yazılımındaki CVE-2026-33626 kodlu Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, tespit edilmesinden sadece 13 saat sonra aktif olarak kötüye kullanıldı. Bu zafiyet, özellikle sunucu altyapılarına erişim sağlamak isteyen saldırganlar için kritik risk oluşturuyor. Siber güvenlik ekiplerinin hızlı müdahalesi ve kapsamlı izleme araçları kullanması önem taşıyor.

App Store’da Tespit Edilen 26 Sahte Kripto Cüzdan Uygulaması ve Riskleri

Son analizlerde, Apple App Store'da kripto para kullanıcılarının seed ifadelerini hedef alan 26 sahte cüzdan uygulaması tespit edildi. Bu uygulamalar, meşru cüzdanların trojanlı sürümlerini dağıtarak kullanıcıların varlıklarını riske atıyor. Siber güvenlik profesyonelleri ve kullanıcılar için bu tür phishing saldırılarına karşı dikkatli olmak kritik önem taşıyor.