Windows Shell’de tespit edilen CVE-2026-32202 kodlu sahtecilik açığı, Microsoft tarafından aktif olarak kullanıldığı doğrulandı. Bu zafiyet, hassas bilgilerin ele geçirilmesine yol açabilir ve özellikle kurumsal ağlarda risk oluşturuyor. Siber güvenlik ekipleri için yama uygulama ve gelişmiş izleme önerileri kritik önem taşıyor.

Gün: 29 Nisan 2026

ConnectWise ve Windows Açıkları CISA’nın KEV Listesine Eklendi: Kritik Güvenlik Uyarısı

CISA, ConnectWise ScreenConnect ve Windows işletim sistemlerinde aktif olarak sömürülen önemli güvenlik açıklarını KEV (Known Exploited Vulnerabilities) listesine dahil etti. Bu zafiyetler, özellikle kurumsal ağlar ve yönetim araçları üzerinde risk oluşturuyor. Siber güvenlik ekiplerinin, ilgili yamaları hızla uygulaması ve gelişmiş tespit mekanizmalarını devreye alması kritik önem taşıyor.

Cohere AI Terrarium Sandbox Açığında Kritik Kök Kod Çalıştırma ve Konteyner Kaçışı

Cohere AI Terrarium platformunda keşfedilen yüksek şiddetli bir sandbox kaçış açığı, saldırganların JavaScript prototip zinciri üzerinden ana işlemde kök yetkisiyle kod çalıştırmasına olanak tanıyor. CVE-2026-5752 olarak takip edilen bu zafiyet, konteyner izolasyonunu aşarak sistem güvenliğini ciddi şekilde tehdit ediyor. Siber güvenlik ekiplerinin bu tür konteyner tabanlı uygulamalarda kapsamlı i

Hugging Face LeRobot’ta Kritik Güvensiz Veri Serileştirme Açığı CVE-2026-25874

Hugging Face LeRobot platformunda tespit edilen CVE-2026-25874 kodlu kritik güvenlik açığı, kimlik doğrulaması olmadan uzak kod çalıştırılmasına olanak tanıyor. Güvensiz veri serileştirme mekanizması üzerinden gerçekleşen bu zafiyet, özellikle yapay zeka uygulamaları geliştiren kurumları ve geliştiricileri hedef alıyor. Erken müdahale ve kapsamlı yamalar, saldırı riskini azaltmak için hayati önem

Cisco Firepower Cihazlarında FIRESTARTER Arka Kapısı ve Güvenlik Zafiyetleri

Son raporlar, Cisco Firepower güvenlik cihazlarını hedef alan FIRESTARTER adlı gelişmiş bir arka kapı tehdidini ortaya koyuyor. Bu zararlı, güvenlik yamalarını atlayarak kurumsal ağlarda kritik riskler oluşturuyor. Siber güvenlik ekiplerinin, saldırı zincirini anlaması ve uygun önlemleri alması kritik önem taşıyor.

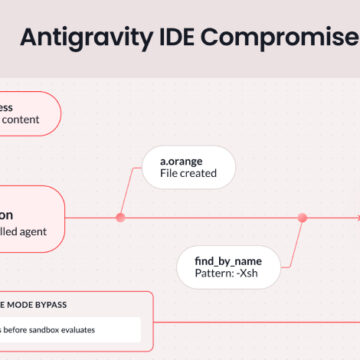

Google, Antigravity IDE’de Kritik Prompt Injection Açığını Giderdi

Google, Antigravity IDE’de yer alan ve kod yürütmeye olanak tanıyan kritik bir prompt injection açığını düzeltti. Bu zafiyet, yetersiz girdi temizleme nedeniyle yerel dosya arama aracı find_by_name ile birleşerek programın koruma mekanizmasını aşabiliyordu. Siber güvenlik uzmanları için bu tür açıklar, özellikle geliştirme ortamlarında güvenlik önlemlerinin artırılması gerektiğini gösteriyor.

CISA, Kritik Yetkilendirme Açığını İçeren 4 Yeni KEV Zafiyetini Duyurdu

CISA, kritik yetkilendirme eksikliği içeren CVE-2024-57726 da dahil olmak üzere dört yeni istismar edilen zafiyeti KEV listesine ekledi. Bu açıklar, özellikle kurumsal sistemler ve kamu altyapıları için ciddi riskler barındırıyor. Mayıs 2026 tarihine kadar güncellemelerin uygulanması öneriliyor.

LiteLLM SQL Enjeksiyon Zafiyeti CVE-2026-42208 Hızla İstismar Edildi

LiteLLM’de tespit edilen yüksek riskli SQL enjeksiyon zafiyeti CVE-2026-42208, açıklanmasından sadece 36 saat içinde aktif saldırılarda kullanıldı. Özellikle veri tabanı odaklı uygulamalar ve SaaS platformları hedef alınırken, saldırganlar kritik verileri değiştirebilme imkânı buldu. Siber güvenlik ekipleri için hızlı müdahale ve kapsamlı log analizi kritik önem taşıyor.

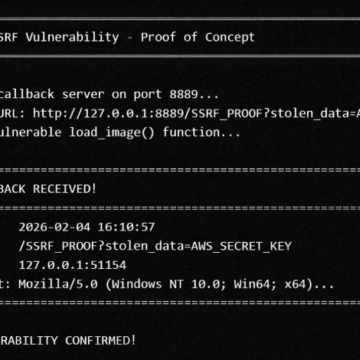

LMDeploy Sunucu Tarafı İstek Sahteciliği Açığı 13 Saatte Aktif İstismara Uğradı

LMDeploy yazılımındaki CVE-2026-33626 kodlu Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, tespit edilmesinden sadece 13 saat sonra aktif olarak kötüye kullanıldı. Bu zafiyet, özellikle sunucu altyapılarına erişim sağlamak isteyen saldırganlar için kritik risk oluşturuyor. Siber güvenlik ekiplerinin hızlı müdahalesi ve kapsamlı izleme araçları kullanması önem taşıyor.

Kötü Amaçlı KICS Docker Görüntüleri ve VS Code Uzantılarıyla Tedarik Zinciri Saldırısı

Son analizlere göre, kötü niyetli aktörler KICS Docker görüntülerinin bazı etiketlerini ele geçirerek resmi olmayan sürümler ekledi. Bu tedarik zinciri saldırısı, özellikle konteyner tabanlı geliştirme ortamlarını ve VS Code kullanıcılarını hedef alıyor. Siber güvenlik profesyonelleri için saldırı zinciri ve savunma yöntemleri kritik önem taşıyor.