APT28 adlı tehdit aktörü, Microsoft Office'teki CVE-2026-21509 güvenlik açığını istismar ederek Ukrayna, Slovakya ve Romanya'daki hedeflere yönelik sofistike casusluk saldırıları gerçekleştiriyor. Saldırılar, özel hazırlanmış RTF dosyaları ve gelişmiş dropper araçlarıyla yürütülüyor; bu durum, kurumsal ve devlet kurumları için önemli bir tehdit oluşturuyor.

Etiket: siber güvenlik

Ivanti EPMM’de İki Kritik Zero-Day RCE Açığı: Güncellemeler ve Güvenlik Önerileri

Ivanti Endpoint Manager Mobile (EPMM) ürününde, kimlik doğrulaması olmadan uzaktan kod çalıştırmaya izin veren iki kritik sıfır gün (zero-day) güvenlik açığı aktif olarak istismar ediliyor. Bu zafiyetler, özellikle kurumsal mobil cihaz yönetimi yapan organizasyonları hedef alıyor ve ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) tarafından KEV kataloğuna dahil edildi. Güvenlik güncellemeler

Siber Güvenlikte LLM Modellerinin Rolü ve Etkileri: Yeni Nesil Tehditler ve Koruma Yöntemleri

Büyük dil modelleri (LLM) siber güvenlikte tehdit tespiti ve olay yanıtı gibi alanlarda önemli avantajlar sunarken, aynı zamanda yeni saldırı vektörleri oluşturuyor. Türkiye’de de LLM tabanlı çözümler hızla yaygınlaşıyor, ancak güvenlik ve mevzuat boyutlarının dikkatli yönetilmesi gerekiyor.

Çin Destekli Hackerlar 2023’ten Beri PeckBirdy JavaScript C2 Çerçevesiyle Hedefte

2023 yılından itibaren Çin yanlısı APT gruplarının kullandığı PeckBirdy adlı JavaScript tabanlı komut ve kontrol (C2) çerçevesi, özellikle Asya bölgesindeki hükümet kurumları, özel kuruluşlar ve kumar endüstrisi hedef alınarak kötü amaçlı faaliyetlerde kullanılıyor. Bu dinamik ve çoklu ortam destekli çerçeve, yaşam alanı ikili dosyalarını (LOLBins) kullanarak tespit edilmesi zor saldırılar gerçekl

VMware vCenter’daki Kritik CVE-2024-37079 Açığı KEV Listesine Alındı

Haziran 2024'te yamalanan VMware vCenter'daki yüksek riskli CVE-2024-37079 açığı, aktif olarak istismar edildiği tespit edilerek Known Exploited Vulnerabilities (KEV) kataloğuna dahil edildi. Siber güvenlik ekipleri, bu uzaktan kod yürütme açığına karşı acilen güncelleme yapmalı ve ağ segmentasyonu ile olay müdahale süreçlerini güçlendirmelidir.

Osiris Fidye Yazılımının Yeni Varyantı: BYOVD Tekniği ve POORTRY Sürücüsüyle Gelişen Tehdit

2025 Kasım ayında Güneydoğu Asya'da büyük bir gıda hizmetleri şirketini hedef alan Osiris fidye yazılımının yeni varyantı, BYOVD (Bring Your Own Vulnerable Driver) saldırı tekniğini kullanarak POORTRY adlı özel bir sürücüyle güvenlik yazılımlarını devre dışı bırakıyor. Bu gelişme, fidye yazılımı saldırılarında ayrıcalık yükseltme ve savunma atlatma yöntemlerinin daha sofistike hale geldiğini göste

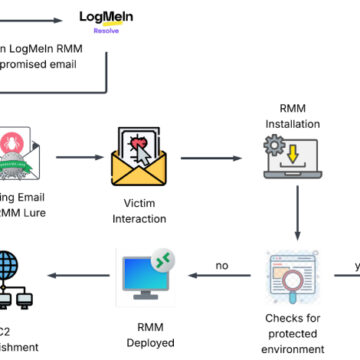

Kimlik Avı Yoluyla LogMeIn RMM Kurulumunda Kalıcı Erişim Sağlayan Yeni Saldırı Taktikleri

Son dönemde ortaya çıkan bir kimlik avı kampanyasında, saldırganlar LogMeIn'in Uzaktan İzleme ve Yönetim (RMM) aracını kullanarak kurban sistemlerde kalıcı erişim sağlıyor. Bu yöntem, özellikle BT yöneticilerinin kimlik bilgilerini hedef alıyor ve sahte davet e-postalarıyla kimlik bilgileri ele geçirildikten sonra RMM araçları kötüye kullanılıyor. Siber güvenlik ekiplerinin bu tür yetkisiz RMM kur

100’den Fazla Enerji Tesisinde OT Ağlarında Kritik Siber Güvenlik Riskleri Tespit Edildi

Yapılan kapsamlı analizler, dünya genelinde 100'den fazla trafo merkezi ve enerji santralinde operasyonel teknoloji (OT) ağlarında yaygın ve kritik siber güvenlik açıklarını ortaya koydu. Teknik zafiyetler, organizasyonel yetersizlikler ve operasyonel sorunlar, enerji altyapısının siber saldırılara karşı savunmasızlığını artırıyor. Bu durum, enerji sektöründe ağ segmentasyonu, varlık yönetimi ve s

TikTok, ABD Faaliyetleri İçin Yeni Ortak Girişimle Ulusal Güvenlik Önlemlerini Güçlendiriyor

TikTok, ABD'deki faaliyetlerine devam etmek amacıyla Amerikalı yatırımcıların çoğunlukta olduğu yeni bir ortak girişim kurdu. Bu yapı, ulusal güvenlik standartlarına uyum sağlamak için kapsamlı veri koruma, algoritma güvenliği ve içerik denetimi önlemleri içeriyor. Siber güvenlik profesyonelleri için, platformun yeni veri işleme ve yapay zeka etkileşim politikaları kritik bir takip alanı oluşturuy

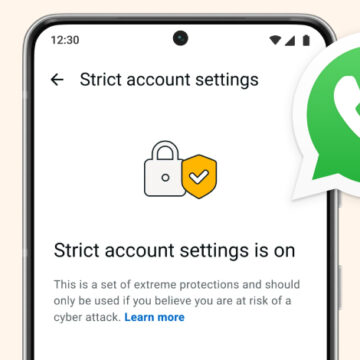

WhatsApp’tan Hedefli Kullanıcılar İçin Yeni Karantina Güvenlik Modu ve Rust Tabanlı Medya Koruması

WhatsApp, gazeteciler ve kamuya açık kişiler gibi yüksek riskli kullanıcıları gelişmiş casus yazılım saldırılarına karşı korumak için yeni bir karantina tarzı güvenlik modu duyurdu. Ayrıca, medya paylaşımında Rust programlama dili kullanılarak bellek güvenliği artırıldı. Bu adımlar, uygulamanın güvenlik mimarisini güçlendirirken, özellikle hedefli saldırılara karşı kritik bir savunma katmanı oluşt