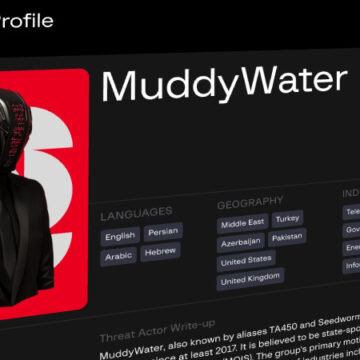

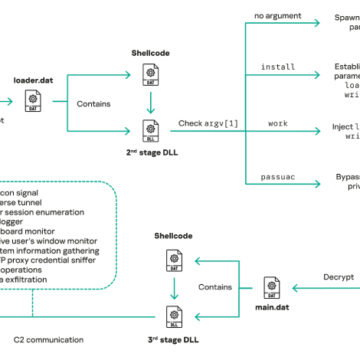

MuddyWater APT grubu, 2026 başından itibaren Orta Doğu ve Kuzey Afrika bölgesindeki kuruluşlara yönelik gelişmiş bir siber saldırı kampanyası yürütüyor. GhostFetch, CHAR, HTTP_VIP ve GhostBackDoor gibi yeni kötü amaçlı yazılım araçları kullanılarak gerçekleştirilen saldırılar, özellikle oltalama e-postaları ve makro tabanlı enfeksiyon zincirleriyle dikkat çekiyor. Bu tehdit aktörünün yapay zeka de

Etiket: APT

Çin Kaynaklı UNC3886, Singapur Telekom Sektöründe Gelişmiş Siber Casusluk Faaliyetleri Yürütüyor

UNC3886 adlı gelişmiş tehdit grubu, Singapur'un önde gelen telekomünikasyon operatörlerine yönelik uzun soluklu ve sofistike bir siber casusluk kampanyası düzenliyor. Kampanya, VMware ESXi ve vCenter gibi kritik altyapılara yönelik sıfır gün açıkları ve rootkit kullanımıyla dikkat çekiyor. Siber güvenlik ekipleri, bu tehditlere karşı kapsamlı izleme ve müdahale stratejileri geliştirmeli.

UNC1069 Grubu, Yapay Zeka Destekli Sosyal Mühendislik ile Kripto Para Sektörünü Hedefliyor

UNC1069 adlı Kuzey Kore bağlantılı tehdit aktörü, Windows ve macOS sistemlerinde kripto para sektörü çalışanlarını hedef alan gelişmiş sosyal mühendislik saldırıları düzenliyor. Yapay zeka destekli derin sahte videolar ve sahte Zoom toplantılarıyla kurbanları kandıran grup, çok sayıda yeni kötü amaçlı yazılım ailesi kullanarak finansal verileri çalıyor.

Google, IPIDEA Yerleşik Proxy Ağına Yönelik Operasyonla Milyonlarca Cihazı Korumaya Aldı

Google, IPIDEA adlı büyük yerleşik proxy ağını hedef alan yasal ve teknik adımlarla, dünya çapında milyonlarca ele geçirilmiş cihazın kötü amaçlı kullanımını engelledi. Bu operasyon, özellikle siber suç, casusluk ve gelişmiş tehdit gruplarının faaliyetlerini zorlaştırarak, proxy tabanlı saldırıların önüne geçilmesini sağladı.

Çin Destekli Hackerlar 2023’ten Beri PeckBirdy JavaScript C2 Çerçevesiyle Hedefte

2023 yılından itibaren Çin yanlısı APT gruplarının kullandığı PeckBirdy adlı JavaScript tabanlı komut ve kontrol (C2) çerçevesi, özellikle Asya bölgesindeki hükümet kurumları, özel kuruluşlar ve kumar endüstrisi hedef alınarak kötü amaçlı faaliyetlerde kullanılıyor. Bu dinamik ve çoklu ortam destekli çerçeve, yaşam alanı ikili dosyalarını (LOLBins) kullanarak tespit edilmesi zor saldırılar gerçekl

Mustang Panda Grubu, Güncellenmiş COOLCLIENT Arka Kapısıyla Asya’da Devlet Kurumlarını Hedefliyor

Mustang Panda adlı APT grubu, Myanmar, Malezya, Moğolistan ve Rusya'daki devlet kurumlarına yönelik güncellenmiş COOLCLIENT arka kapısını kullanarak karmaşık siber saldırılar düzenliyor. Bu kötü amaçlı yazılım, DLL yan yükleme teknikleriyle meşru yazılımlar üzerinden yayılıyor ve gelişmiş casusluk yetenekleri barındırıyor. Siber güvenlik ekipleri için saldırı zinciri ve savunma önerileri kritik ön

Yapay Zeka Destekli Saldırılara Karşı EDR ve NDR Entegrasyonu Kritik Önemde

Yapay zeka tabanlı siber saldırılar, gelişmiş tekniklerle geleneksel savunmaları aşarak kurumları tehdit ediyor. Bu yeni nesil saldırılara karşı etkili savunma için uç nokta algılama ve yanıt (EDR) ile ağ algılama ve yanıt (NDR) sistemlerinin birlikte çalışması gerekiyor. Güvenlik ekipleri, bu birleşik yaklaşım sayesinde saldırı zincirindeki karmaşık adımları tespit edip hızlı müdahale şansı yakal

Kuzey Kore Bağlantılı Hackerlar VS Code Görevleriyle Yazılım Geliştiricilerini Hedefliyor

Son dönemde ortaya çıkan bir kampanyada, Kuzey Kore kaynaklı tehdit aktörleri, zararlı Visual Studio Code (VS Code) görev yapılandırmaları kullanarak yazılım geliştiricilerini hedef alıyor. Özellikle kripto para ve fintech sektörlerinde çalışan mühendislerin sistemlerine uzaktan kod çalıştırma yetenekleri kazandıran arka kapılar yerleştiriliyor. Bu saldırılar, geliştiricilerin üçüncü taraf Git dep

LOTUSLITE Arka Kapısı: ABD Politik Kurumlarını Hedefleyen Venezuela Temalı Kimlik Avı Kampanyası

Çin destekli Mustang Panda grubuna atfedilen LOTUSLITE arka kapısı, ABD’deki politika kurumlarını hedef alan Venezuela temalı kimlik avı saldırılarında kullanılıyor. DLL yan yükleme yöntemiyle yayılan zararlı, Windows WinHTTP API’leri üzerinden komut ve kontrol iletişimi sağlıyor. Bu saldırı, jeopolitik gerilimlerin siber alandaki yansıması olarak dikkat çekiyor.

Cisco AsyncOS’ta Çin Bağlantılı APT Tarafından Kullanılan Kritik Zero-Day RCE Açığı ve Korunma Yöntemleri

Cisco Secure Email Gateway ve Secure Email and Web Manager ürünlerinde, Çin bağlantılı gelişmiş kalıcı tehdit (APT) grubu UAT-9686 tarafından istismar edilen kritik bir zero-day uzaktan kod yürütme (RCE) açığı tespit edildi ve yamalandı. CVE-2025-20393 kodlu bu zafiyet, Spam Karantina özelliğinin HTTP isteklerini yetersiz doğrulamasından kaynaklanıyor ve saldırganlara root ayrıcalıklarıyla komut ç