Yapay zeka ajanlarının kurumsal ortamlarda artan kullanımı, erişim kontrolleri ve hesap verebilirlik mekanizmalarında ciddi zorluklar yaratıyor. Özellikle organizasyonel ajanların sahiplik ve onay süreçlerinin belirsizliği, güvenlik risklerini artırıyor. Bu haber, AI ajanlarının erişim modellerini, risklerini ve güvenlik ekiplerine yönelik pratik önerileri detaylandırıyor.

Yazar: Cybernews.TR (Cybernews TR)

Telegram Tabanlı Tudou Guarantee Pazaryeri İşlemleri Durdurdu, Siber Dolandırıcılıkta Yeni Dönem Başlıyor

Tudou Guarantee adlı Telegram tabanlı yasa dışı pazaryeri, 12 milyar doları aşan işlem hacminin ardından faaliyetlerini durdurdu. Bu gelişme, Güneydoğu Asya merkezli dolandırıcılık ağlarına yönelik kolluk kuvveti operasyonları ve Telegram müdahalelerinin bir sonucu olarak değerlendiriliyor. Ancak, benzer platformların faaliyetlerini sürdürmesi nedeniyle siber güvenlik alanında riskler devam ediyor

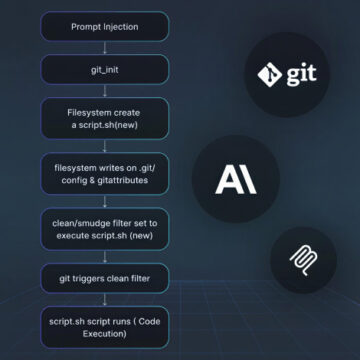

Anthropic MCP Git Sunucusunda 3 Kritik Güvenlik Açığı ve Uzaktan Kod Çalıştırma Riski

Anthropic tarafından geliştirilen MCP Git sunucusunda, Haziran 2025'te keşfedilen ve sorumlu açıklama sonrası giderilen üç önemli güvenlik açığı, uzaktan kod çalıştırma ve dosya sistemine yetkisiz erişim riskleri barındırıyor. Bu zafiyetler, yapay zeka asistanlarının okuduğu içeriklere yönelik prompt enjeksiyonu yoluyla istismar edilebiliyor ve geniş MCP ekosisteminde güvenlik incelemelerini zorun

Yetim Hesaplar: Kurumsal Güvenlikte Gizli Tehdit ve 5 Kritik Önlem

Kurumsal ortamlarda terkedilmiş veya yönetilmeyen yetim hesaplar, siber saldırganlar için kritik bir arka kapı oluşturuyor. Bu hesaplar, özellikle insan olmayan kimlikler (NHI) ve AI ajanlarıyla birlikte, görünmez riskler barındırıyor. Sürekli kimlik denetimi ve gelişmiş telemetri yöntemleri, bu gizli tehditleri ortaya çıkararak güvenlik açıklarını azaltmada kilit rol oynuyor.

StealC MaaS Panelindeki XSS Açığı Tehdit Operasyonlarını Açığa Çıkardı

StealC adlı kötü amaçlı yazılımın yönetim panelinde bulunan kritik bir XSS açığı, tehdit aktörlerinin operasyonlarına dair önemli bilgilerin ortaya çıkmasını sağladı. Bu güvenlik zafiyeti, çerez hırsızlığı ve aktif oturumların izlenmesi gibi saldırı tekniklerinin detaylarını açığa çıkarırken, siber güvenlik ekipleri için yeni savunma stratejileri geliştirme ihtiyacını gündeme getirdi.

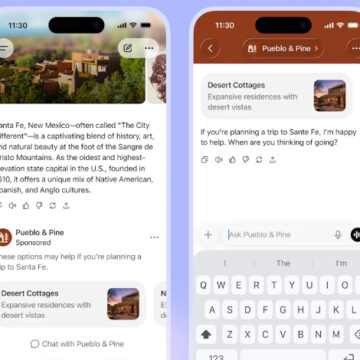

OpenAI, ABD’deki Yetişkin Kullanıcılara ChatGPT Yanıtlarında Reklam Gösterimine Başlıyor

OpenAI, ABD’de 18 yaş üstü kullanıcılar için ChatGPT sohbet yanıtlarının altında reklam testlerine başladı. Reklamlar kullanıcı verileri gizli tutularak ve kişiselleştirme seçenekleri sunularak gösterilecek. Bu adım, şirketin abonelik dışı yeni gelir modelleri arayışının bir parçası olarak değerlendiriliyor.

Kuzey Kore Bağlantılı Hackerlar VS Code Görevleriyle Yazılım Geliştiricilerini Hedefliyor

Son dönemde ortaya çıkan bir kampanyada, Kuzey Kore kaynaklı tehdit aktörleri, zararlı Visual Studio Code (VS Code) görev yapılandırmaları kullanarak yazılım geliştiricilerini hedef alıyor. Özellikle kripto para ve fintech sektörlerinde çalışan mühendislerin sistemlerine uzaktan kod çalıştırma yetenekleri kazandıran arka kapılar yerleştiriliyor. Bu saldırılar, geliştiricilerin üçüncü taraf Git dep

StackWarp Açığı AMD SEV-SNP Korumasını Zen 1–5 İşlemcilerde Tehdit Ediyor

Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

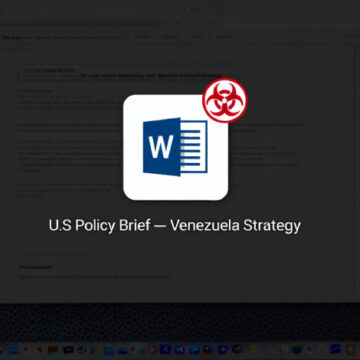

LOTUSLITE Arka Kapısı: ABD Politik Kurumlarını Hedefleyen Venezuela Temalı Kimlik Avı Kampanyası

Çin destekli Mustang Panda grubuna atfedilen LOTUSLITE arka kapısı, ABD’deki politika kurumlarını hedef alan Venezuela temalı kimlik avı saldırılarında kullanılıyor. DLL yan yükleme yöntemiyle yayılan zararlı, Windows WinHTTP API’leri üzerinden komut ve kontrol iletişimi sağlıyor. Bu saldırı, jeopolitik gerilimlerin siber alandaki yansıması olarak dikkat çekiyor.

LastPass Kullanıcılarını Hedef Alan Yeni Ana Parola Oltalama Kampanyası

Son dönemde parola yöneticisi LastPass kullanıcılarını hedef alan yeni bir oltalama kampanyası aktif hale geldi. Saldırganlar, sahte bakım mesajlarıyla kullanıcıları ana parolalarını paylaşmaya ikna etmeye çalışıyor. Siber güvenlik uzmanları, bu tür sosyal mühendislik saldırılarına karşı dikkatli olunması gerektiğini vurguluyor.