2025 sonu ve 2026 başında ortaya çıkan çeşitli siber tehditler, özellikle mobil cihazlar, macOS sistemleri ve bulut altyapılarını hedef alıyor. GhostAd adlı Android reklam yazılımı pil ve veri kaynaklarını tüketirken, GlassWorm macOS kullanıcılarını hedefleyen tedarik zinciri saldırılarını sürdürüyor. Ayrıca IPCola proxy ağı gibi yeni botnetler, geniş çapta cihazları kapsayan tehditler oluşturuyor

Gün: 2 Ocak 2026

Saldırı Yüzeyi Yönetiminde Gerçek ROI’yi Ölçmenin 3 Kritik Yolu

Saldırı yüzeyi yönetimi (ASM) programları, varlık keşfi ve uyarılarla dolu panolar sunsa da, gerçek risk azaltımını ölçmek çoğu zaman zordur. Etkili ROI, sadece varlık sayısındaki artışla değil, açıkların ne kadar hızlı sahiplenilip kapandığı ve riskli yolların azaltılmasıyla ortaya çıkar. Bu yazıda, ASM’de sonuç odaklı metriklerin önemi ve uygulanabilir öneriler ele alınıyor.

RondoDox Botnet, React2Shell Açığını Kullanarak IoT ve Web Sunucularını Hedefliyor

2025 sonunda ortaya çıkan RondoDox botneti, kritik React2Shell (CVE-2025-55182) güvenlik açığını kullanarak dünya genelinde özellikle Next.js tabanlı sunucular ve IoT cihazlarını hedef alıyor. ABD, Almanya ve Fransa başta olmak üzere birçok ülkede etkili olan bu saldırı, otomatik tarama ve kripto madenciliği gibi zararlı faaliyetlerle yayılıyor. Siber güvenlik ekipleri için kapsamlı önlemler hayat

MongoDB’de Kimlik Doğrulamasız Bellek Okuma Açığı ve Korunma Yöntemleri

MongoDB sunucularında CVE-2025-14847 kodlu kritik bir zafiyet keşfedildi. Kimlik doğrulaması yapılmamış saldırganlar, zlib sıkıştırma protokolündeki tutarsızlıkları kullanarak başlatılmamış heap belleğine erişim sağlayabiliyor. Bu durum, hassas verilerin ifşasına ve ileri saldırıların tetiklenmesine zemin hazırlıyor.

Adapt Browser ile Daha Hızlı ve Verimli Web Gezinme İçin 4 Kritik Adım

Adapt Browser, hafif mimarisi ve sade arayüzüyle tarayıcı performansını artırarak, özellikle iş odaklı kullanıcıların günlük görevlerini daha hızlı tamamlamasına olanak tanıyor. Bu haber, tarayıcı kaynak tüketimini azaltma, iş akışlarını merkezileştirme ve dikkat dağınıklığını önleme gibi yöntemlerle verimliliği artırmanın teknik detaylarını ele alıyor.

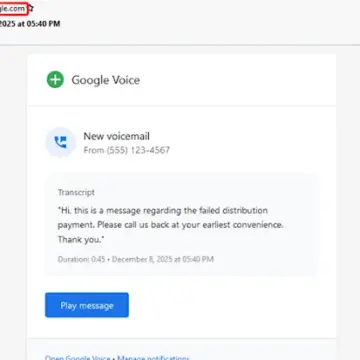

Google Cloud E-posta Özelliği Üzerinden Çok Aşamalı Kimlik Avı Saldırıları

Son dönemde, Google Cloud'un Uygulama Entegrasyonu servisi kötüye kullanılarak çok aşamalı kimlik avı kampanyaları düzenleniyor. ABD, Avrupa ve Asya-Pasifik başta olmak üzere birçok bölgede teknoloji, finans ve profesyonel hizmetler sektörleri hedef alınıyor. Bu saldırılar, bulut altyapısının e-posta bildirim özelliklerini manipüle ederek geleneksel e-posta güvenlik önlemlerini aşmayı başarıyor.

Safetica DLP ile Türkiye Firmalarında Veri Kaybı Riskine Karşı 5 Kritik Önlem

Türkiye'deki kurumlar, KVKK ve siber güvenlik mevzuatı gereği veri koruma çözümlerine yatırım yapıyor. Safetica Data Loss Prevention (DLP), kullanıcı davranış analizi, politika yönetimi ve otomatik veri sınıflandırmasıyla iç ve dış tehditlere karşı kapsamlı koruma sağlıyor. Bu haber, Safetica DLP'nin teknik altyapısını, güncel zafiyetlere karşı aldığı önlemleri ve kurumsal ortamlarda uygulanabilir

MacBook Pro M5’in Siber Güvenlik Özellikleri ve Koruma Stratejileri

Apple’ın ARM tabanlı M5 çipiyle donatılan MacBook Pro, gelişmiş donanım ve yazılım güvenlik mekanizmalarıyla öne çıkıyor. Ancak, CVE-2023-XXXX ve CVE-2023-YYYY gibi raporlanan zafiyetler, düzenli güncellemeler ve kapsamlı güvenlik politikaları gerektiriyor. Siber güvenlik uzmanları için cihazın koruma katmanlarını güçlendirecek öneriler ve teknik detaylar bu haberde ele alınıyor.

NVIDIA H100 ve H200 GPU’larında Performans ve Siber Güvenlik Riskleri: Derinlemesine Analiz

NVIDIA'nın H100 ve yeni nesil H200 GPU modelleri, yapay zeka ve yüksek performanslı bilgi işlem alanında önemli teknik yenilikler sunuyor. Ancak, bu güçlü donanımların yan kanal saldırıları gibi donanım tabanlı güvenlik açıklarına karşı riskleri bulunuyor. Siber güvenlik uzmanları için güncel sürücü yönetimi ve çok katmanlı koruma stratejileri kritik önem taşıyor.

NVIDIA H100 ve H200 GPU’ları: Siber Güvenlik ve Performans Açısından Derinlemesine Karşılaştırma

NVIDIA'nın H100 ve H200 GPU modelleri, yapay zeka ve yüksek performanslı bilgi işlemde yeni standartlar belirlerken, siber güvenlik açısından da önemli risk ve fırsatlar barındırıyor. Türkiye’de bu teknolojilerin kullanımı artarken, güvenlik önlemlerinin öncelikli tutulması gerekiyor.