Modern SOC'lar, kimlik avı saldırılarının hızına yetişmekte zorlanıyor. Şifreli trafik, çok aşamalı yönlendirmeler ve kullanıcı etkileşimi gerektiren saldırılar, manuel incelemeyi yetersiz kılıyor. Bu nedenle, güvenli etkileşim, otomasyon ve SSL şifre çözme tekniklerinin entegre edilmesiyle kimlik avı tespiti ölçeklendirilmeli.

Etiket: SOC

Siber Güvenlikte Triage Süreçlerinin İş Riskini Artıran 5 Kritik Hatası ve Çözüm Yolları

Siber güvenlik operasyonlarında triage aşamasındaki hatalar, iş riskini azaltmak yerine artırabiliyor. Özellikle kanıta dayanmayan kararlar, kıdem farkları ve manuel işlemler, gerçek tehditlerin gözden kaçmasına ve maliyetlerin yükselmesine yol açıyor. Bu haber, triage süreçlerindeki yaygın sorunları ve modern sandbox teknolojileriyle nasıl iyileştirilebileceğini teknik detaylarla ele alıyor.

CISO’lar MTTR’yi Personel Artışı Olmadan Nasıl Yarıya İndiriyor? 3 Kritik Yöntem

Siber güvenlik liderleri, ek personel almadan olay müdahale sürelerini (MTTR) önemli ölçüde azaltıyor. Sandbox-öncelikli inceleme, otomatik triage ve kanıta dayalı karar mekanizmaları, SOC ekiplerinin tükenmişliğini azaltırken verimliliği artırıyor. Bu yöntemler, özellikle karmaşık oltalama ve kötü amaçlı yazılım saldırılarında hızlı ve etkili müdahaleyi mümkün kılıyor.

ZAST.AI Yapay Zeka Destekli Kod Güvenliğinde Yanlış Pozitifleri Sıfırlayan Yatırım Aldı

ZAST.AI, yapay zeka destekli otomatik PoC oluşturma ve doğrulama teknolojisiyle kod güvenliğinde yanlış pozitif sorununu ortadan kaldırmayı hedefliyor. 2025 yılında birçok popüler açık kaynak projede yüzlerce gerçek güvenlik açığı keşfeden şirket, 6 milyon dolarlık ön A serisi yatırım aldı. Bu teknoloji, kurumsal güvenlik operasyonlarında doğrulanmış güvenlik açığı raporları sunarak maliyet ve zam

Modern SOC Yönetiminde 3 Kritik Adım: İnşa Etme, Satın Alma ve Otomatikleştirme

Siber güvenlik operasyon merkezleri (SOC) ekipleri, artan tehditler ve azalan bütçelerle başa çıkmak için hangi araçları inşa etmeleri, hangilerini satın almaları ve hangi süreçleri otomatikleştirmeleri gerektiğini sorguluyor. Bu kapsamda düzenlenen canlı oturumda, gerçek müşteri vaka çalışmaları ve pratik kontrol listeleriyle modern SOC yönetiminde netlik sağlanıyor. Güvenlik liderleri için karma

Yapay Zeka Destekli SecOps: Üç Aşamalı İnceleme ve Tehdit Avcılığında Yeni Dönem

Yapay zeka, güvenlik operasyon merkezlerinde (SOC) analistlerin iş yükünü azaltmak ve tehdit tespiti süreçlerini hızlandırmak için giderek daha fazla kullanılıyor. Agentic AI teknolojisi, uyarıların otomatik olarak analiz edilmesi, algılama kurallarının optimize edilmesi ve doğal dil ile tehdit avcılığının demokratikleşmesini sağlıyor. Bu gelişmeler, SOC ekiplerinin daha etkin ve doğru müdahaleler

2026’da CISO’lar İçin Kesinti Riskini Azaltacak 3 Kritik Strateji

2026 yılında siber tehditlerin artan karmaşıklığı, CISO'ların operasyonel kesinti riskini azaltmak için yeni stratejiler geliştirmesini zorunlu kılıyor. Bu kapsamda, güncel ve doğrulanmış tehdit istihbaratının entegrasyonu, analistlerin yanlış pozitiflerden korunması ve tespitten yanıta hızlı geçişin sağlanması öncelikli hale geliyor. Bu adımlar, SOC ekiplerinin etkinliğini artırarak kritik altyap

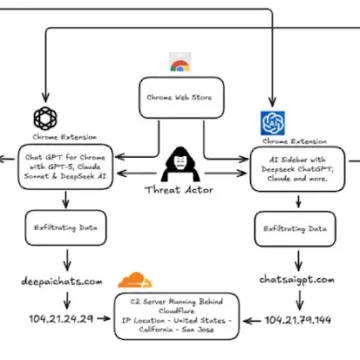

900.000 Kullanıcının ChatGPT ve DeepSeek Verilerini Çalan İki Kötü Amaçlı Chrome Uzantısı

Son analizler, ChatGPT ve DeepSeek sohbet içeriklerini ve tarama verilerini sızdıran iki kötü amaçlı Chrome uzantısının 900.000'den fazla kullanıcıyı etkilediğini ortaya koydu. Bu uzantılar, kullanıcıların sohbet verilerini ve açık sekme URL'lerini düzenli olarak saldırganların kontrolündeki sunuculara aktarıyor. Siber güvenlik profesyonelleri, benzer yöntemlerle çalışan meşru uzantılara karşı da

Proaktif SOC Yaklaşımıyla Tehditleri Sektör ve Bölge Bazında Anlamak

Geleneksel reaktif SOC modelleri, tehdit aktörlerinin gelişen taktiklerine karşı yetersiz kalıyor. Sektör ve coğrafi bağlamda zenginleştirilmiş tehdit istihbaratı araçları, güvenlik operasyon merkezlerinin (SOC) saldırıları önceden görmesini ve hızlı müdahale etmesini sağlıyor. Bu yaklaşım, özellikle karmaşık hibrit saldırıların arttığı günümüzde kritik önem taşıyor.

2 Milyon Dolarlık Güvenlik Tespiti Başarısızlığı ve SOC’un Kritik Rolü

Son dönemde yaşanan bir oltalama saldırısı, sekiz farklı e-posta güvenlik aracının başarısız olduğu bir ortamda SOC ekiplerinin müdahalesiyle engellendi. Bu durum, tespit araçları ile SOC’un paralel ama farklı işleyişini ve dengeli yatırımın önemini ortaya koyuyor. Türkiye’deki kurumlar için de kritik öneme sahip bu senaryoda, SOC yatırımlarının artırılması ve yapay zeka destekli platformların kul