Son analizler, dört farklı IP KVM cihazında kimlik doğrulaması olmadan root erişimi sağlayan ve rastgele kod çalıştırmaya imkan veren dokuz kritik güvenlik açığını ortaya koydu. Bu zafiyetler, BIOS/UEFI seviyesinde uzaktan kontrol imkanı sunan cihazların sistem güvenliğini ciddi şekilde tehdit ediyor. Siber güvenlik ekipleri için kapsamlı önlemler alınması gerekiyor.

Etiket: EDR

Yapay Zeka Ajanları ve Veri Sızıntılarına Karşı 4 Kritik Güvenlik Adımı

Yapay zeka ajanlarının otomasyon süreçlerinde artan kullanımı, yeni güvenlik risklerini beraberinde getiriyor. Bu ajanlar, görünmez çalışanlar gibi hassas verilere erişim sağlayarak siber saldırganlar için yeni bir saldırı yüzeyi oluşturuyor. Güvenlik ekiplerinin bu dijital çalışanları denetlemek için modern yöntemler geliştirmesi gerekiyor.

KadNap Botneti 14.000’den Fazla Cihazı Ele Geçirdi: Proxy Ağı ve Linux Klipper Tehdidi

KadNap zararlısı, özellikle Asus yönlendiriciler başta olmak üzere 14.000’den fazla uç cihazı enfekte ederek eşler arası gizli bir proxy botneti oluşturdu. Aynı zamanda, Linux ortamlarını hedef alan ClipXDaemon adlı yeni bir klipper zararlısı da kripto para cüzdan adreslerini gerçek zamanlı olarak değiştiriyor. Siber güvenlik profesyonelleri için bu gelişmeler, ağ segmentasyonu ve olay müdahale sü

Meta, Güneydoğu Asya Kaynaklı 150 Bin Sahte Hesabı Kapatıp Yeni Güvenlik Araçları Getirdi

Meta, Güneydoğu Asya merkezli organize dolandırıcılık ağlarına yönelik küresel bir operasyon kapsamında 150 binden fazla sahte hesabı devre dışı bıraktı. Bu girişim, bölgedeki suç örgütlerinin sosyal medya platformlarını kötüye kullanmasını engellemek ve kullanıcıları yeni yapay zeka destekli dolandırıcılık tespit araçlarıyla korumak amacıyla gerçekleştirildi.

Microsoft Mart Yaması: 84 Güvenlik Açığı ve 2 Kritik Sıfır Gün İstismarı Giderildi

Mart 2026 Yaması Salı gününde Microsoft, 84 güvenlik açığını kapattı; bunların arasında .NET ve SQL Server’da tespit edilen iki kamuya açık sıfır gün açığı da bulunuyor. Kritik uzak kod yürütme ve ayrıcalık yükseltme zafiyetlerinin öncelikli olarak ele alındığı güncellemeler, kurumların güvenlik altyapılarını güçlendirmesi için önem taşıyor.

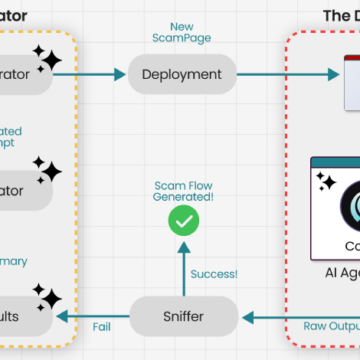

Perplexity Comet AI Tarayıcısına Karşı Gelişmiş Kimlik Avı Saldırıları ve Prompt Enjeksiyonları

Yapılan son analizler, Perplexity'nin Comet AI tarayıcısının dört dakikadan kısa sürede kimlik avı dolandırıcılığına maruz kaldığını ortaya koydu. Bu saldırılar, AI tarayıcıların davranışlarını manipüle eden gelişmiş prompt enjeksiyon teknikleriyle gerçekleştiriliyor ve özellikle AI ajanlarının insan gözetimi olmadan görev yapması durumunda riskler artıyor. Siber güvenlik profesyonelleri için bu d

Saldırı Yüzeyini Azaltmanın 3 Kritik Adımı ve Sıfır Gün Tehdidine Karşı Proaktif Yaklaşım

Sıfır gün açıklarının istismar süresi giderek kısalırken, güvenlik ekiplerinin saldırı yüzeyini etkin şekilde yönetmesi kritik önem taşıyor. İnternet erişimine açık gereksiz servislerin azaltılması, gölge BT'nin tespiti ve sürekli izleme ile riskler minimize edilebilir. Bu haber, sıfır gün saldırılarına karşı uygulanabilir stratejiler ve teknik detayları ele alıyor.

Yönetim Kurulları İçin Yapay Zeka Çağında Kritik Siber Güvenlik Talepleri

Yapay zeka destekli otomasyon, siber saldırıların hızını ve karmaşıklığını artırıyor. Yönetim kurulları, artan zafiyet birikimini sadece kabul etmek yerine, somut ve operasyonel zafiyet yönetimi taleplerini gündeme almalı. Bu yaklaşım, şirketlerin saldırı yüzeyini azaltarak hem teknik hem de hukuki riskleri minimize etmeye yardımcı olacak.

Orta Ölçekli İşletmeler İçin Entegre Güvenlik Platformları: 5 Kritik Avantaj ve Uygulama Önerileri

Orta ölçekli işletmeler, sınırlı bütçe ve personel ile artan siber tehditlere karşı nasıl etkili bir güvenlik duruşu oluşturabilir? Entegre güvenlik platformları, operasyonel karmaşıklığı azaltırken maliyetleri düşürmeyi ve güvenlik ekiplerinin stratejik işlere odaklanmasını sağlamayı hedefliyor. Bu haber, bu platformların teknik avantajlarını ve uygulanabilir önerilerini detaylandırıyor.

Chrome Uzantılarında Sahiplik Değişikliği Sonrası Kötü Amaçlı Kod Enjeksiyonu ve Veri Hırsızlığı

Son dönemde Chrome Web Mağazası'nda popüler uzantıların sahiplik değişikliği sonrası zararlı kodlar içermeye başladığı tespit edildi. Bu uzantılar, kullanıcıların tarayıcılarında kod enjeksiyonu yaparak hassas verileri çalıyor ve kötü amaçlı yazılım dağıtıyor. Kurumsal ve bireysel kullanıcılar için önemli bir güvenlik tehdidi oluşturan bu gelişmeler, tarayıcı uzantılarının tedarik zinciri güvenliğ