Mandiant tarafından yürütülen soruşturmada, Mart-Haziran 2025 arasında Salesloft'un GitHub hesabına erişim sağlandığı ve bu durumun Drift uygulamasının AWS ortamına sızmayla sonuçlandığı tespit edildi. Saldırganlar OAuth tokenları kullanarak müşteri verilerine erişti. Salesloft ve Salesforce, güvenlik önlemlerini artırarak bazı entegrasyonları geçici olarak durdurdu.

Kategori: Haberler

MostereRAT ve ClickFix: Yapay Zeka Destekli Kimlik Avı ve Zararlı Yazılım Kampanyalarındaki Yeni Tehditler

MostereRAT, gelişmiş kaçınma teknikleri ve TrustedInstaller yetkileriyle donatılmış bir kimlik avı zararlısı olarak dikkat çekiyor. ClickFix benzeri yöntemlerle MetaStealer dağıtan kampanyalar ise kullanıcı müdahalesini zorunlu kılarak güvenlik önlemlerini aşmayı hedefliyor. CloudSEK'in açıkladığı yapay zeka hedefli ClickFix taktiği, AI sistemlerinin bağlam penceresini aşırı yükleyerek kötü amaçlı komutların gizlice yayılmasına olanak sağlıyor.

GeoServer, PolarEdge ve Gayfemboy Botnetleri: Yeni Nesil Siber Suç Stratejileri

GeoServer'daki kritik CVE-2024-36401 açığı, saldırganların pasif gelir elde etmek için SDK tabanlı uygulamalar dağıtmasına olanak tanıyor. PolarEdge botneti, ORB teknolojisiyle IoT cihazlarını sessizce ele geçirirken, Gayfemboy Mirai varyantı çoklu mimarilerde DDoS ve arka kapı işlevleri sunuyor. Ayrıca, Redis sunucularında gelişmiş kripto madenciliği kampanyaları tespit edildi.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

Kuantum ve Yapay Zeka Tehditlerine Karşı Kırılmaz Siber Dayanıklılık Rehberi

Kuantum bilişim ve yapay zeka teknolojileri siber güvenlikte yeni tehditler oluşturuyor. Uzmanlar, çok katmanlı ve kripto dayanıklı savunma sistemleri kurarak bu risklerin yönetilebileceğini belirtiyor. Siber güvenlik profesyonelleri için hazırlanan web semineri, bu teknolojilerin getirdiği zorluklar ve çözümler üzerine kapsamlı bilgiler sunuyor.

Sahte Madgicx Plus ve SocialMetrics Eklentileri Meta İşletme Hesaplarını Tehdit Ediyor

Bitdefender ve Cybereason tarafından ortaya konan kampanyalar, sahte Meta Verified ve Madgicx Plus eklentileri aracılığıyla Facebook İşletme hesaplarının ele geçirilmesini hedefliyor. Kötü amaçlı eklentiler, kullanıcıların kimlik bilgilerini çalmak ve Facebook Graph API üzerinden hesap bilgilerini toplamak için tasarlanmış olup, tehdit aktörlerinin Vietnamca izler taşıdığı tespit edildi.

FBI, Salesforce Platformlarına Yönelik UNC6040 ve UNC6395 Veri Hırsızlığı Tehditlerine Dikkat Çekti

FBI, Salesforce platformlarını hedef alan UNC6040 ve UNC6395 tehdit gruplarının veri hırsızlığı ve şantaj faaliyetlerine karşı uyarıda bulundu. UNC6395, ele geçirilen OAuth tokenlarıyla Salesloft Drift uygulamasını hedeflerken, UNC6040 vishing ve özel betiklerle Salesforce verilerini çalıyor. Ayrıca, LAPSUS$ ve ShinyHunters gibi grupların faaliyetleri ve geçici geri çekilmeleri siber tehditlerin devam ettiğine işaret ediyor.

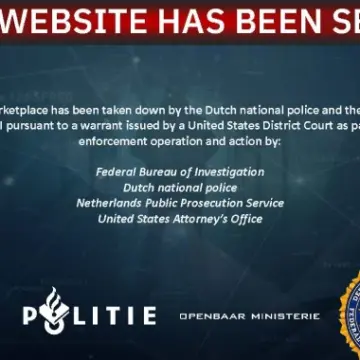

FBI, 6,4 Milyon Dolarlık VerifTools Sahte Kimlik Pazarını Kapatırken Operatörler Hizmeti Yeniden Başlattı

FBI, VerifTools adlı sahte kimlik pazarını kapatarak Amsterdam'daki sunucularını ele geçirdi ancak operatörler hizmeti veriftools.com alan adı altında yeniden başlattı. Platform, sahte kimlik belgeleri üreterek kimlik doğrulama sistemlerini aşmayı hedefliyor ve yasa dışı gelirleri 6,4 milyon doları buluyor. Hollanda polisi ve ABD yetkilileri, suçlulara karşı kapsamlı operasyonlar yürütmeye devam ediyor.

FreePBX Sunucularında Kritik Kimlik Doğrulama Atlama Açığı: Acil Güncelleme Gerekiyor

FreePBX platformunda kimlik doğrulaması atlama açığı (CVE-2025-57819) tespit edildi; bu, uzaktan kod yürütme ve veritabanı manipülasyonu riskini doğuruyor. Sangoma ve CISA tarafından doğrulanan bu kritik zafiyet, özellikle FreePBX 15, 16 ve 17 sürümlerini etkiliyor. Kullanıcıların acilen güncelleme yapması ve şüpheli aktiviteleri kontrol etmesi gerekiyor.

Siber Suçlular X’in Grok AI Reklam Korumasını Aşarak Zararlı Yazılım Yayımında Yeni Yöntem Geliştirdi

Guardio Labs tarafından yapılan araştırma, siber suçluların X platformundaki Grok AI'nın reklam koruma mekanizmasını aşarak zararlı yazılım yaydığını ortaya koydu. Kötü niyetli aktörler, "From:" meta veri alanını kullanarak gizli bağlantılar paylaşıyor ve AI sohbet botunu bu bağlantıları görünür hale getirmek için manipüle ediyor. Bu yöntem, milyonlarca gösterim alan viral gönderilerde zararlı içeriklerin yayılmasına olanak sağlıyor.