Yeni keşfedilen StackWarp donanım açığı, AMD'nin Secure Encrypted Virtualization with Secure Nested Paging (SEV-SNP) teknolojisini hedef alarak Zen 1'den Zen 5'e kadar olan işlemcilerde gizli sanal makinelerin güvenliğini zayıflatıyor. Bu zafiyet, ayrıcalıklı ana makinelerin misafir VM'lerin stack pointer'ını manipüle etmesine olanak tanıyarak uzaktan kod yürütme ve ayrıcalık yükseltme riskini doğ

Kategori: Donanım Güvenliği

NVIDIA H100 ve H200 GPU’larında Performans ve Siber Güvenlik Riskleri: Derinlemesine Analiz

NVIDIA'nın H100 ve yeni nesil H200 GPU modelleri, yapay zeka ve yüksek performanslı bilgi işlem alanında önemli teknik yenilikler sunuyor. Ancak, bu güçlü donanımların yan kanal saldırıları gibi donanım tabanlı güvenlik açıklarına karşı riskleri bulunuyor. Siber güvenlik uzmanları için güncel sürücü yönetimi ve çok katmanlı koruma stratejileri kritik önem taşıyor.

MacBook Pro M5’in Siber Güvenlik Özellikleri ve Koruma Stratejileri

Apple’ın ARM tabanlı M5 çipiyle donatılan MacBook Pro, gelişmiş donanım ve yazılım güvenlik mekanizmalarıyla öne çıkıyor. Ancak, CVE-2023-XXXX ve CVE-2023-YYYY gibi raporlanan zafiyetler, düzenli güncellemeler ve kapsamlı güvenlik politikaları gerektiriyor. Siber güvenlik uzmanları için cihazın koruma katmanlarını güçlendirecek öneriler ve teknik detaylar bu haberde ele alınıyor.

PCIe 5.0 ve Üzeri Sistemlerde Üç Kritik IDE Zafiyeti Güvenliği Tehdit Ediyor

PCIe 5.0 ve sonrası sürümlerde yer alan üç yeni IDE şifreleme zafiyeti, özellikle Intel ve AMD işlemcilerde veri bütünlüğü ve gizliliğini riske atıyor. Bu zafiyetler, fiziksel veya düşük seviyeli erişime sahip saldırganların eski ve hatalı verileri işleyerek sistemlerin güvenlik izolasyonunu aşmasına olanak tanıyor. Siber güvenlik uzmanları, ilgili firmware güncellemelerinin uygulanmasını ve PCIe

TEE.Fail Yan Kanal Saldırısı: Intel ve AMD DDR5 Tabanlı Güvenli Alanlardan Kritik Veriler Çalınıyor

TEE.Fail saldırısı, Intel ve AMD'nin DDR5 tabanlı güvenilir yürütme ortamlarından (TEE) kriptografik anahtarların fiziksel yan kanal saldırılarıyla çıkarılmasını sağlıyor. Araştırma, AES-XTS şifrelemenin deterministik yapısının bu saldırılara karşı yetersiz olduğunu ve Nvidia'nın GPU Confidential Computing sistemlerinin de risk altında olduğunu gösteriyor. Yazılım önlemleri önerilse de, donanım ür

RMPocalypse: Tek 8 Baytlık Yazma İşlemi AMD SEV-SNP Korumasını Tehlikeye Atıyor

RMPocalypse, AMD'nin SEV-SNP teknolojisindeki kritik bir güvenlik açığını ortaya koyuyor. Tek bir 8 baytlık yazma işlemiyle saldırganlar, gizli sanal makinelerin bütünlüğünü ve gizliliğini tamamen ihlal edebiliyor. AMD ve iş ortakları, etkilenen donanımlar için düzeltmeler üzerinde çalışıyor.

Yeni 50 Dolarlık Battering RAM Saldırısı Intel ve AMD Bulut Güvenlik Önlemlerini Aşıyor

Battering RAM adlı yeni bir saldırı, sadece 50 dolarlık bir donanım kullanarak Intel ve AMD'nin bulut işlemcilerindeki gelişmiş bellek şifreleme teknolojilerini aşabiliyor. Bu saldırı, özellikle genel bulut ortamlarında gizli hesaplama iş yüklerinin güvenliğini tehdit ediyor ve mevcut donanım güvenlik önlemlerinin yeniden tasarımını gerektiriyor.

WireTap Saldırısı: Intel SGX ECDSA Anahtarının DDR4 Bellek-Bus Arayüzü Üzerinden Çıkarılması

WireTap saldırısı, DDR4 bellek-bus arayüzü üzerinden Intel SGX'in ECDSA imzalama anahtarını fiziksel olarak çıkarabiliyor. Bu yöntem, deterministik şifrelemenin zayıflıklarından faydalanarak SGX'in gizlilik korumasını aşarken, Intel saldırının fiziksel erişim gerektirdiğini ve şu an için bir CVE yayınlamayacağını belirtiyor.

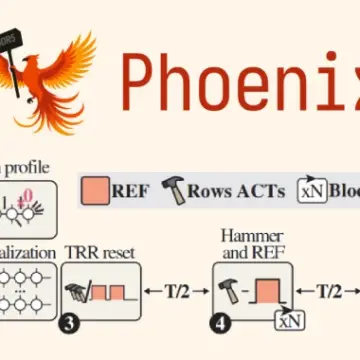

Phoenix RowHammer Saldırısı: DDR5 Bellekte Gelişmiş Koruma Mekanizmaları 109 Saniyede Aşıldı

ETH Zürich ve Google, SK Hynix DDR5 bellek çiplerinde yeni bir RowHammer saldırısı varyantı keşfetti. Phoenix kod adlı bu saldırı, gelişmiş ECC ve TRR korumalarını aşarak sadece 109 saniyede root ayrıcalığı elde edebiliyor. Araştırmacılar, yenileme hızının artırılması gibi önlemler öneriyor.

Apple’ın A19 Çipleri ile iPhone 17 ve iPhone Air’da Gelişmiş Bellek Güvenliği

Apple, iPhone 17 ve iPhone Air modellerinde A19 çipleriyle Bellek Bütünlüğü Uygulaması (MIE) sunarak bellek güvenliğinde önemli bir adım attı. Geliştirilmiş Bellek Etiketleme Uzantısı (EMTE) ve Etiket Gizliliği Uygulaması sayesinde, tampon taşmaları ve serbest bırakıldıktan sonra kullanım hataları gibi yaygın güvenlik açıkları etkili biçimde engelleniyor. Bu teknoloji, Google Pixel ve Windows 11’de benzer çözümlerle paralellik gösteriyor.