Grist-Core açık kaynaklı elektronik tablo-veritabanı platformunda, Pyodide sandbox kaçışı nedeniyle kritik bir uzak kod çalıştırma (RCE) açığı tespit edildi. CVE-2026-24002 kodlu bu zafiyet, kötü niyetli formüller aracılığıyla sistem komutlarının yürütülmesine olanak tanıyor. Kullanıcıların en kısa sürede güncelleme yapması ve sandbox yapılandırmalarını gözden geçirmesi önem taşıyor.

Etiket: SIEM

Node.js vm2 Kütüphanesinde Kritik Sandbox Kaçış Açığı ve Kod İstismarı

Node.js için yaygın kullanılan vm2 kütüphanesinde, Promise işleyicilerinin yetersiz temizlenmesinden kaynaklanan kritik bir sandbox kaçış açığı (CVE-2026-22709) keşfedildi. Bu zafiyet, saldırganların güvenli ortamdan çıkarak rastgele kod çalıştırmasına olanak tanıyor. Siber güvenlik uzmanları, güncel yamaların uygulanması ve alternatif izolasyon çözümlerinin değerlendirilmesini öneriyor.

Microsoft Office’te Kritik Güvenlik Açığı: CVE-2026-21509 İçin Acil Güncelleme Yayınlandı

Microsoft Office uygulamalarında tespit edilen CVE-2026-21509 kodlu güvenlik açığı, yetkisiz saldırganların yerel güvenlik önlemlerini aşmasına olanak tanıyor. Özellikle Office 2016 ve 2019 kullanıcıları için kritik olan bu zafiyet, özel hazırlanmış dosyalar yoluyla istismar edilebiliyor ve acilen yamalanması gerekiyor.

Polonya Enerji Altyapısına Yönelik Sandworm Saldırısında DynoWiper Zararlısı Kullanıldı

Polonya'nın enerji sektörüne Aralık 2025'te düzenlenen siber saldırıda, Sandworm grubunun yeni bir silici zararlısı olan DynoWiper kullanıldı. Saldırı, kombine ısı ve elektrik üretim tesisleri ile yenilenebilir enerji sistemlerini hedef aldı ancak kesinti yaşanmadı. Bu olay, kritik altyapıların korunması için gelişmiş tehdit tespit ve müdahale mekanizmalarının önemini bir kez daha ortaya koyuyor.

Yaklaşık Aynı Şifre Tekrarının Riskleri ve Kurumsal Güvenlikte Alınacak Önlemler

Yaklaşık aynı şifre tekrarı, kullanıcıların mevcut şifrelerinde küçük ve öngörülebilir değişiklikler yapmasıyla ortaya çıkan ve siber saldırganlar tarafından kolayca tahmin edilebilen bir güvenlik açığıdır. Bu durum, özellikle karmaşık şifre politikalarının uygulandığı ortamlarda bile kimlik bilgisi tabanlı saldırıların başarı şansını artırmaktadır. Kurumsal güvenlik ekiplerinin, bu riski azaltmak

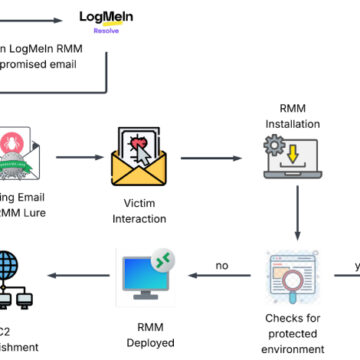

Kimlik Avı Yoluyla LogMeIn RMM Kurulumunda Kalıcı Erişim Sağlayan Yeni Saldırı Taktikleri

Son dönemde ortaya çıkan bir kimlik avı kampanyasında, saldırganlar LogMeIn'in Uzaktan İzleme ve Yönetim (RMM) aracını kullanarak kurban sistemlerde kalıcı erişim sağlıyor. Bu yöntem, özellikle BT yöneticilerinin kimlik bilgilerini hedef alıyor ve sahte davet e-postalarıyla kimlik bilgileri ele geçirildikten sonra RMM araçları kötüye kullanılıyor. Siber güvenlik ekiplerinin bu tür yetkisiz RMM kur

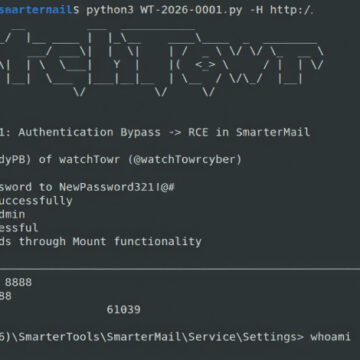

SmarterMail’de Kritik Kimlik Doğrulama Atlatma ve Uzak Kod Yürütme Açığı Aktif İstismar Ediliyor

SmarterMail e-posta sunucusunda, kimlik doğrulama atlatma ve sistem yöneticisi şifresini sıfırlamaya olanak tanıyan kritik bir güvenlik açığı, yama yayınlandıktan sadece iki gün sonra aktif olarak istismar edildi. CVE-2026-23760 koduyla tanımlanan bu zafiyet, saldırganların SYSTEM seviyesinde komut çalıştırmasına ve kalıcı erişim sağlamasına imkan veriyor. Kurumsal ağlarda e-posta güvenliği ve ola

AI Ajanlarında Erişim ve Hesap Verebilirlik Riskleri: 3 Kritik Ajan Türü ve Yönetim Önerileri

Yapay zeka ajanlarının kurumsal ortamlarda artan kullanımı, erişim kontrolleri ve hesap verebilirlik mekanizmalarında ciddi zorluklar yaratıyor. Özellikle organizasyonel ajanların sahiplik ve onay süreçlerinin belirsizliği, güvenlik risklerini artırıyor. Bu haber, AI ajanlarının erişim modellerini, risklerini ve güvenlik ekiplerine yönelik pratik önerileri detaylandırıyor.

SolarWinds Web Help Desk’te 6 Kritik Güvenlik Açığı Giderildi: RCE ve Yetki Atlatma Riskleri

SolarWinds, Web Help Desk ürününde kimlik doğrulamasız uzaktan kod yürütme (RCE) ve yetki atlatma dahil olmak üzere altı kritik güvenlik açığını kapatan güncellemeler yayınladı. Bu açıklar, özellikle BT hizmet yönetimi platformlarını kullanan kurumlar için ciddi tehdit oluşturuyor. Güvenlik ekiplerinin hızlıca ilgili yamaları uygulaması ve olay müdahale süreçlerini gözden geçirmesi önem taşıyor.

n8n Platformunda Kritik İki Yetkili Uzaktan Kod Çalıştırma Açığı Keşfedildi

n8n iş akışı otomasyon platformunda, yetkili kullanıcıların uzaktan kod çalıştırmasına olanak tanıyan iki yüksek şiddetli güvenlik açığı tespit edildi. Bu zafiyetler, özellikle üretim ortamlarında internal modda çalışan sistemlerde tüm platformun ele geçirilmesine yol açabilir. Kullanıcıların belirtilen güvenlik yamalarını acilen uygulaması kritik önem taşıyor.