FileZen dosya transfer yazılımında kritik bir OS komut enjeksiyonu açığı (CVE-2026-25108) tespit edildi ve bu zafiyetin aktif olarak kullanıldığı doğrulandı. Etkilenen sürümler için acil güncelleme önerilirken, saldırganların web arayüzü üzerinden kullanıcı ayrıcalıklarıyla sisteme sızabildiği bildirildi. Siber güvenlik ekiplerinin saldırı zincirini anlaması ve önlem alması kritik önem taşıyor.

Etiket: saldırı zinciri

ATM Jackpotting Saldırıları 2020’den Bu Yana 1.900 Vakaya Ulaştı: 2025’te 20 Milyon Dolar Kayıp

Son yıllarda ATM jackpotting saldırılarında ciddi artış yaşanıyor. Fiziksel ve yazılım açıklarını hedef alan bu saldırılar, banka kartı veya müşteri hesabı bağlantısı olmadan nakit çekilmesini sağlıyor. Siber güvenlik ekipleri için kritik öneme sahip teknik detaylar ve öneriler haberimizde.

Kimlik Risk Yönetiminde 4 Kritik Adım ve Zehirli Kombinasyonların Tehlikesi

Kimlik güvenliği, sadece bireysel kontrollerin değil, kontrol duruşu, hijyen, iş bağlamı ve kullanıcı niyetinin bir arada değerlendirilmesi gereken karmaşık bir risk matematiğidir. Özellikle yetim hesaplar, eksik MFA ve uyku hesaplarının birleşimi gibi zehirli kombinasyonlar, saldırganların sistemlerde kalıcı ve görünmez erişim elde etmesini kolaylaştırıyor. Bu analizde, kimlik riskinin nasıl önce

Outlook Eklentisi Ele Geçirildi, Kritik 0-Gün Açıkları ve Yapay Zeka Destekli Siber Saldırılar

Son haftada, Microsoft Outlook eklentisinin ele geçirilmesiyle 4.000’den fazla hesap tehlikeye girdi. Google Chrome ve Apple ürünlerinde aktif olarak istismar edilen kritik 0-gün açıkları yamalandı. Ayrıca, devlet destekli hackerların yapay zeka sohbet botlarıyla saldırı döngüsünü hızlandırdığı tespit edildi. Bu gelişmeler, kurumsal ve bireysel kullanıcılar için artan tehditlere işaret ediyor.

SolarWinds Web Help Desk İstismarında 3 Kritik Aşama ve Kalıcılık Taktikleri

Microsoft Defender tarafından tespit edilen SolarWinds Web Help Desk (WHD) açıklarından kaynaklanan çok aşamalı saldırılar, kimlik doğrulaması olmadan uzaktan kod yürütülmesine ve ileri düzey kalıcılık sağlanmasına olanak tanıyor. Saldırganlar, CVE-2025-40551, CVE-2025-40536 ve CVE-2025-26399 gibi yüksek kritiklikteki zafiyetleri kullanarak kurum ağlarında yatay hareket gerçekleştiriyor. Bu durum,

Warlock Fidye Yazılımı, Güncellenmemiş SmarterMail Açıklarını Kullanarak Ağlara Sızdı

2026'nın başında Warlock fidye yazılımı grubu, güncellenmemiş SmarterMail sunucularındaki kritik güvenlik açıklarını kullanarak kurumsal ağlara sızdı. Saldırı, özellikle SmarterTrack kullanan barındırılan müşterileri etkilerken, Active Directory kontrolü ele geçirildi ve Velociraptor gibi zararlı araçlar kuruldu. Siber güvenlik uzmanları, güncel yamaların uygulanması ve ağ segmentasyonu gibi önlem

APT28, Microsoft Office CVE-2026-21509 Zafiyetini Kullanarak Yeni Casusluk Kampanyaları Yürütüyor

APT28 adlı tehdit aktörü, Microsoft Office'teki CVE-2026-21509 güvenlik açığını istismar ederek Ukrayna, Slovakya ve Romanya'daki hedeflere yönelik sofistike casusluk saldırıları gerçekleştiriyor. Saldırılar, özel hazırlanmış RTF dosyaları ve gelişmiş dropper araçlarıyla yürütülüyor; bu durum, kurumsal ve devlet kurumları için önemli bir tehdit oluşturuyor.

UAT-8099 Kampanyası: Asya’daki IIS Sunucularına Yönelik 3 Yeni Kötü Amaçlı Yazılım Taktikleri

2025 sonu ile 2026 başı arasında ortaya çıkan UAT-8099 kampanyası, özellikle Tayland ve Vietnam’da bulunan savunmasız IIS sunucularını hedef alıyor. Çin bağlantılı bu tehdit aktörü, BadIIS kötü amaçlı yazılımının yeni varyantlarını kullanarak SEO dolandırıcılığı yapıyor ve gelişmiş kalıcılık yöntemleriyle uzun süreli erişim sağlıyor.

FortiGate Güvenlik Duvarlarında FortiCloud SSO İstismarıyla Otomatik Yapılandırma Değişiklikleri

Fortinet FortiGate cihazlarında, FortiCloud SSO özelliği üzerinden kimlik doğrulama atlanarak yetkisiz güvenlik duvarı ayarları değiştiriliyor. CVE-2025-59718 ve CVE-2025-59719 zafiyetleri kullanılarak gerçekleştirilen bu otomatik saldırılar, kurumsal ağ güvenliği için ciddi risk oluşturuyor. Sistem yöneticileri için kritik önlemler ve saldırı zinciri detayları haberimizde.

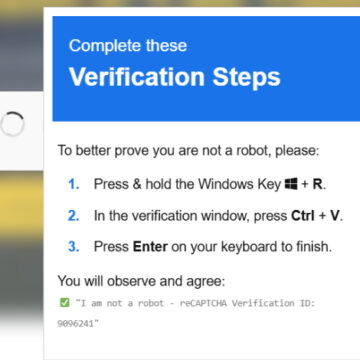

ClickFix Saldırıları: Sahte CAPTCHA ve Microsoft Scriptleriyle Gizlenen Yeni Yöntemler

ClickFix saldırıları, sahte CAPTCHA doğrulama yöntemleri ve Microsoft'un imzalı App-V scriptleri kullanılarak kurumsal sistemlerde karmaşık bir saldırı zinciri oluşturuyor. Bu teknik, PowerShell yürütmesini gizlemek için living-off-the-land (LotL) stratejisini benimseyerek, özellikle Windows 10/11 Enterprise ve Education sürümlerini hedef alıyor. Siber güvenlik ekipleri için bu gelişme, kullanıcı